复制机制完全解析:MySQL主从复制与高可用架构指南

CentOS系统下MySQL 8.0主从复制配置与故障排查

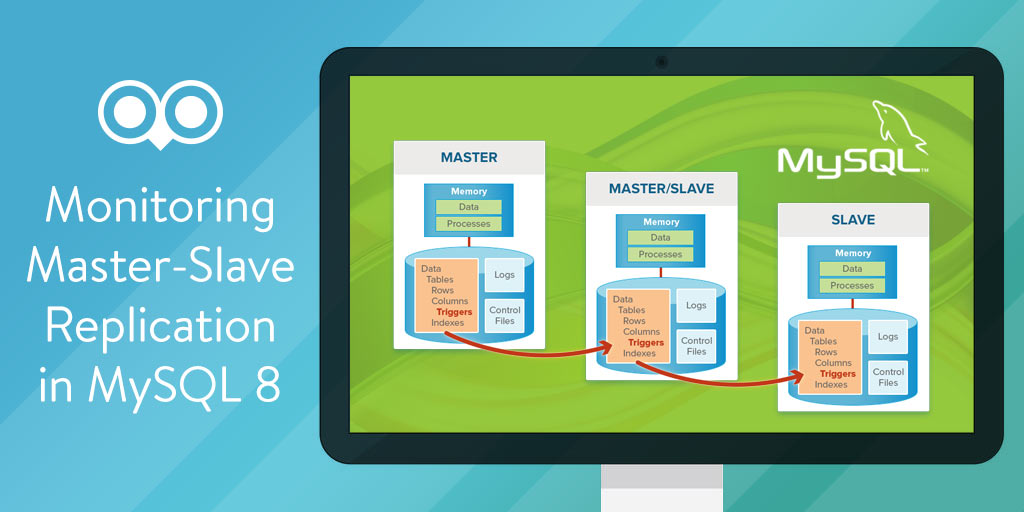

1. MySQL复制机制概览

在现代数据库管理中,数据的高可用性、一致性和可扩展性是至关重要的。MySQL复制技术提供了这些关键功能的解决方案之一。复制机制通过将数据从一个MySQL服务器(主服务器)同步到一个或多个服务器(从服务器)来实现数据的冗余、负载均衡和灾难恢复。本章旨在为读者提供MySQL复制机制的概览,为深入理解其工作原理及后续章节的详细介绍打下基础。

1.1 复制的定义与功能

复制是MySQL中的一种技术,它允许数据在多个服务器间进行实时或定期同步。这种机制不仅可以用于备份和数据恢复,还能够支持读写分离,分散主服务器的读取负载到从服务器,从而提高整体的性能和可用性。

1.2 MySQL复制的优势

MySQL复制技术为数据库管理带来了诸多优势,包括但不限于:

- 数据备份:从服务器作为主服务器的一个实时备份,可以减少数据丢失的风险。

- 负载均衡:通过从服务器分担查询负载,提高系统的整体处理能力。

- 扩展性:复制可以支持大规模的数据分发,使数据在地理上更加接近用户,减少延迟。

1.3 复制的工作原理简介

复制主要依赖于二进制日志(Binary Log)来记录所有更改数据的语句。主服务器上的数据变更会被写入二进制日志,并由从服务器读取这些日志来进行同步。复制的三个主要步骤是:

- 主服务器将数据变更写入二进制日志。

- 从服务器连接主服务器,并请求最近的日志事件。

- 从服务器接收事件并将其应用到自己的数据库中。

以上内容提供了对MySQL复制机制的初步了解,接下来的章节将深入探讨MySQL主从复制的基础工作原理及其配置。

2. MySQL主从复制基础

2.1 复制的工作原理

2.1.1 二进制日志(Binary Log)的作用

二进制日志是MySQL复制机制中不可或缺的一部分,它记录了所有对MySQL数据库进行更改的事件(例如数据的插入、更新、删除等操作),从而允许主服务器上的更改被复制到一个或多个从服务器上。

-

日志内容:Binary Log中记录的数据通常是以事件的形式出现的,这些事件可以是基于语句的、基于行的或混合模式的。

-

日志格式:Binary Log格式通常有两种,一种是基于语句的(statement-based replication, SBR),另一种是基于行的(row-based replication, RBR)。

-

日志文件:Binary Log文件由多个二进制日志文件组成,通过文件名和位置编号进行排序。

2.1.2 复制的三个主要步骤

复制过程可以简单分为以下三个步骤:

-

记录主服务器上的更改:在主服务器上执行的更改首先被记录到其Binary Log中。

-

复制和应用到从服务器:从服务器的复制线程读取主服务器的Binary Log,并将其更改应用到自己的数据副本上。

-

确认和同步:完成更改后,从服务器会将信息发送回主服务器,以便主服务器知道复制已完成。

2.2 配置MySQL主从复制

2.2.1 主服务器的配置

配置MySQL主服务器需要完成以下步骤:

-

启用Binary Logging:在主服务器的配置文件

my.cnf中设置log_bin参数启用Binary Logging。- [mysqld]

- log_bin = /var/log/mysql/mysql-bin.log

-

定义复制权限:在主服务器上创建一个用户并授权复制权限。

- CREATE USER 'replicator'@'%' IDENTIFIED BY 'password';

- GRANT REPLICATION SLAVE ON *.* TO 'replicator'@'%';

- FLUSH PRIVILEGES;

-

记录主服务器状态:锁定并记录主服务器当前的二进制日志文件名和位置。

- FLUSH TABLES WITH READ LOCK;

- SHOW MASTER STATUS;

记录下显示的

File和Position值,然后解锁表:- UNLOCK TABLES;

2.2.2 从服务器的配置

从服务器的配置过程包括:

-

配置连接信息:在从服务器的配置文件中,设置主服务器的IP地址、复制权限用户及二进制日志文件信息。

- [mysqld]

- server-id = 2

- relay-log = /var/log/mysql/mysql-relay-bin.log

- replicate_do_db = your_database_name

- log_bin = /var/log/mysql/mysql-bin.log

-

设置复制起点:使用记录的主服务器信息设置从服务器的复制起点。

- CHANGE MASTER TO

- MASTER_HOST='master_ip',

- MASTER_USER='replicator',

- MASTER_PASSWORD='password',

- MASTER_LOG_FILE='recorded_log_file_name',

- MASTER_LOG_POS=recorded_log_position;

-

启动复制进程:启动从服务器的复制线程。

- START SLAVE;

2.2.3 网络环境和防火墙设置

为了确保主从服务器之间的网络通信畅通无阻,需要进行以下配置:

- 网络连通性检查:确保主从服务器间的网络端口(默认为3306)是开放的。

- 防火墙配置:配置防火墙规则以允许主从服务器之间的通信。

- # 对于iptables:

- iptables -A INPUT -p tcp --dport 3306 -j ACCEPT

- iptables -A OUTPUT -p tcp --sport 3306 -j ACCEPT

- 测试连接:从服务器尝试连接主服务器,确保连接正常。

- mysql -u replicator -p -h master_ip

2.3 复制数据的一致性保证

2.3.1 自动增量值(auto-increment)的同步处理

在主从复制中,保持自动增量值(auto-increment)的一致性是一个挑战。可以通过以下方法解决:

-

调整auto-increment偏移:设置

auto-increment-increment和auto-increment-offset参数以避免冲突。- -- 在主服务器上

- SET GLOBAL auto_increment_increment = 2;

- SET GLOBAL auto_increment_offset = 1;

- -- 在从服务器上

- SET GLOBAL auto_increment_increment = 2;

- SET GLOBAL auto_increment_offset = 2;

-

使用

AUTO_INCREMENT属性:确保每个表的AUTO_INCREMENT属性与主服务器上相匹配。

2.3.2 使用GTID进行复制

GTID(全局事务标识符)为每个事务提供了一个唯一的标识,使得复制过程更加可靠和简单。

- 启用GTID:在主从服务器的配置文件中开启GTID模式。

- [mysqld]

- gtid_mode = ON

- enforce_gtid_consistency = 1

- 配置复制:使用GTID方式配置主从复制。

- -- 在从服务器上

- CHANGE MASTER TO

- MASTER_AUTO_POSITION = 1;

- START SLAVE;

2.4 复制的数据一致性保障

2.4.1 半同步复制(Semi-Synchronous Replication)

为了提高数据一致性,MySQL提供了半同步复制机制,其中主服务器在确认事务提交之前等待至少一个从服务器收到并写入二进制日志。

-

配置半同步复制:在主从服务器上开启半同步复制模式。

- -- 在主服务器上

- INSTALL PLUGIN rpl_semi_sync_master SONAME 'semisync_master.so';

- SET GLOBAL rpl_semi_sync_master_enabled = 1;

- -- 在从服务器上

- INSTALL PLUGIN rpl_semi_sync_slave SONAME 'semisync_slave.so';

- SET GLOBAL rpl_semi_sync_slave_enabled = 1;

-

监控半同步复制状态:监控复制的状态和性能。

- SHOW STATUS LIKE 'Rpl_semi_sync_master