Python安全性分析:settings中的敏感信息保护策略

发布时间: 2024-10-11 22:17:22 阅读量: 43 订阅数: 38

Python-用于帮助识别开放式Elasticsearch服务器所暴露敏感信息的工具

# 1. Python安全性概述

## 信息安全的重要性

在当今数字化的世界中,信息安全已经成为软件开发不可或缺的一环。随着攻击手段的不断演变,开发者不仅要重视程序的功能性,还要确保其安全性和抗攻击能力。Python作为广泛使用的编程语言,在安全性方面也面临着多方面的挑战。

## Python安全性的挑战

Python语言以其简洁、易读、功能强大而著称,但这也带来了一定的安全风险。例如,Python丰富的库和简单的语法,可能会被开发者在不经意间引入安全漏洞。此外,Python的动态特性使得其在执行时,可能被恶意代码利用。

## 安全性最佳实践

为了提高Python应用的安全性,开发者必须遵循一系列最佳实践。这包括但不限于使用安全的库和框架、对用户输入进行严格验证、对敏感信息进行加密处理、定期进行安全审计以及遵循权限最小化原则等。

这些策略的实施将有助于建立一个更加安全的Python应用环境,从而抵御潜在的网络攻击和数据泄露风险。在接下来的章节中,我们将深入探讨如何在Python项目中处理和保护敏感信息。

# 2. 敏感信息在settings中的角色

## 理解Settings的作用和重要性

在Python开发中,配置文件(通常称为settings)承载了应用程序运行所需的重要参数。这些参数可能包括数据库连接字符串、第三方服务密钥、API令牌、应用密钥以及其他敏感信息。理解这些信息在settings中的角色对于确保整个应用的安全至关重要。

### Settings的角色

- **环境配置**:Settings为应用程序提供了不同环境下的配置,例如开发、测试和生产环境。

- **可维护性**:合理的settings管理可以方便开发者维护和更新参数,而不必修改代码。

- **安全性**:敏感信息被置于settings中可以提供一种灵活的方式来控制这些信息的暴露程度。

### Sensitive Information in Settings

在settings中,敏感信息如API密钥、密码和令牌等需要特别的保护。这是因为,如果这些信息被未授权的个人访问,可能会对应用程序的安全性造成威胁。

### 攻击者角度的风险分析

攻击者经常寻找暴露在外的settings文件来获取敏感信息。一旦这些信息被泄露,攻击者可以滥用这些凭据访问敏感数据或对服务进行未授权的操作。

## 保护Settings的必要性

保护settings中的敏感信息是应用程序安全性的关键。为达到这一点,开发者需要采用一系列的最佳实践。

### 最佳实践

- **使用环境变量**:环境变量是在操作系统级别设置的变量,可以用于存储敏感信息,这样它们就不会出现在代码库或版本控制系统中。

- **配置文件分离**:将敏感信息保存在与代码分离的配置文件中,以减少泄露风险。

- **权限控制**:限制对settings文件的读写权限,确保只有必要的用户或服务能够访问。

### 实现策略

- **配置管理工具**:例如Ansible、Chef或Puppet,这些工具可以管理远程服务器上的配置文件,并确保敏感信息的安全传输和存储。

- **加密技术**:使用加密技术对敏感信息进行加密,即使配置文件被泄露,信息也无法被轻易读取。

在本章节中,我们将深入探讨传统和现代的Python项目如何处理这些敏感信息,以及它们各自的优缺点。随后的章节将详细介绍如何使用加密技术保护敏感信息,并通过案例分析展示安全的settings管理策略。通过这一系列讨论和案例分析,读者将对在Python项目中保护敏感信息有一个全面的理解。

## 实际案例:传统的settings保护方法

### 案例描述

在传统的settings保护中,开发者通常依赖于简单的权限控制、硬编码的环境变量或使用专用的配置管理工具。这些方法虽然有一定的保护作用,但在面对复杂的攻击手段时可能显得力不从心。

### 传统方法的局限性

- **硬编码问题**:敏感信息被硬编码到代码中,这导致即使通过权限控制也存在泄露的风险。

- **环境变量依赖**:环境变量虽然方便,但在多环境部署时管理混乱,且在某些系统中可能存在安全漏洞。

```plaintext

传统保护流程示例:

1. 开发者在开发环境中使用环境变量存储敏感信息。

2. 通过脚本或配置管理工具在部署时将环境变量设置到服务器。

3. 应用程序通过读取环境变量获取敏感信息。

```

### 实际操作

以Django项目为例,传统的settings可能如下所示:

```python

# settings.py

DEBUG = True

ALLOWED_HOSTS = ['***']

SECRET_KEY = 'your_secret_key'

DATABASES = {

'default': {

'ENGINE': 'django.db.backends.sqlite3',

'NAME': 'db.sqlite3',

}

}

```

要通过环境变量管理SECRET_KEY,可以使用如下方法:

```python

import os

SECRET_KEY = os.environ.get('SECRET_KEY', 'default_secret_key')

```

在部署服务器时,可以通过命令行设置环境变量:

```shell

export SECRET_KEY='your_secret_key'

```

然而,这种方法的不足之处在于,如果服务器被入侵,环境变量就可能被轻易读取。

### 安全性分析

通过分析,我们可以看出,虽然环境变量在一定程度上保护了敏感信息,但它们并不提供加密保护。在安全性要求更高的情况下,这种传统方法可能不足以应对安全威胁。

### 小结

在本章节中,我们探讨了敏感信息在settings中的角色以及传统保护方法的局限性。这些方法虽然有一定的安全性,但在面对日益复杂的网络攻击手段时可能不够充分。在下一章节中,我们将介绍现代Python项目中的安全实践,以及加密技术在其中的应用,来进一步提高安全性。

通过本章节的介绍,读者应该已经对settings的作用以及敏感信息在其中扮演的角色有了更深入的理解。接下来的章节将会提供更多的实用信息和案例分析,帮助读者在自己的项目中实现更高级别的安全性保护。

# 3. 传统的敏感信息保护方法

在早期的Python项目中,由于没有太多现成的安全框架和库,开发者们往往依赖于一些传统的技术来保护敏感信息。这些方法包括硬编码加密、环境变量、外部配置文件等,虽然这些方法在当时有一定的作用,但随着技术的发展,它们逐渐暴露出安全上的弱点。

## 硬编码加密

### 理论基础

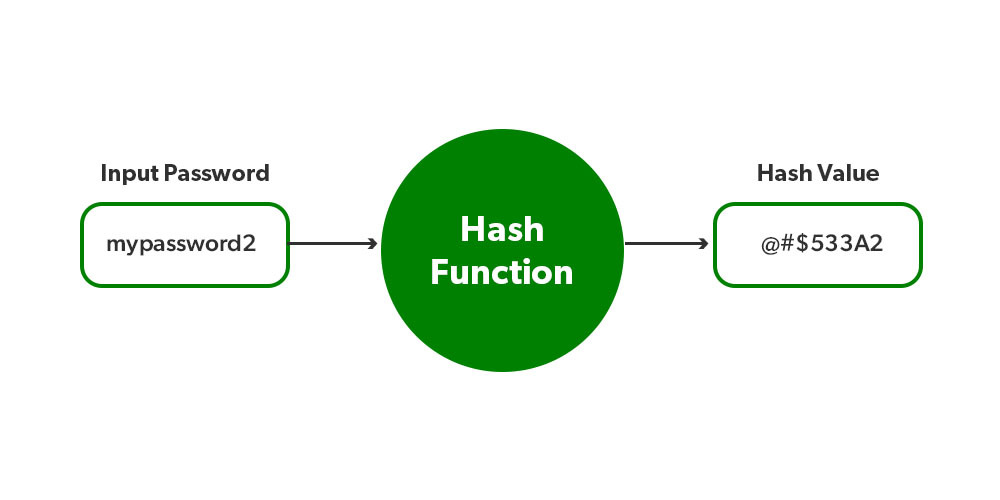

硬编码加密是将敏感信息如数据库密码等直接嵌入到源代码中,并通过一种算法进行加密处理。这种方法的优点是简单直接,但缺点也显而易见——一旦源代码泄露,这些敏感信息同样容易被破解。

### 实际应用

在实际应用中,开发者通常会使用一些简单的加密算法,比如Base64编码,或者一些简单的对称加密算法。例如,使用Python内置的`base64`库对密码进行加密:

```python

import base64

def encode_password(password):

# 将密码转换为bytes类型

password_bytes = password.encode('utf-8')

# 编码密码

encoded = base64.b64encode(password_bytes)

# 返回编码后的结果

return encoded

def decode_password(encoded_password):

# 解码密码

decoded = base64.b64decode(encoded_password)

# 将bytes类型转换回字符串

password = decoded.decode('utf-8')

return password

# 使用函数

password = "mypass"

encoded = encode_password(password)

print(f"Encoded Password: {encoded}")

decoded = decode_password(encoded)

print(f"Decoded Password: {decoded}")

```

### 安全性分析

尽管Base64编码提供了基本的保护,但其本质上并不是加密算法,仅仅是编码转换,不具备安全性。简单对称加密算法同样容易被逆向工程破解。因此,硬编码加密方法在现代的安全实践中已经不被推荐使用。

## 环境变量

### 理论基础

环境变量是一种在操作系统层面存储和管理配置信息的方法。通过设置环境变量,可以将敏感信息如API密钥、密码等与代码本身分离,增加了信息泄露的难度。

### 实际应用

在Python项目中,我们可以使用`os`模块来读取环境变量:

```python

import os

# 假设有一个环境变量名为PASSWORD

password = os.environ.get('PASSWORD')

if password:

print(f"Password from env: {password}")

else:

print("Environment variable 'PASSWORD' not set.")

```

### 安全性分析

环境变量虽然比硬编码加密更加安全,但它们仍然存在被未经授权的用户查看的风险。特别是在服务器环境或者云服务平台,其他有权限的用户仍然有可能访问这些敏感信息。

## 外部配置文件

### 理论基础

外部配置文件是一种将配置信息从代码中分离出来的方法。通常会将这些配置文件放置在代码仓库之外,比如专门的配置服务器上,或者通过配置中心进行管理。

### 实际应用

在Python中,可以使用`configparser`模块读取`.ini`配置文

0

0