NC65数据库并发控制技巧:避免冲突与提高效率的6大技术

发布时间: 2024-12-26 12:04:20 阅读量: 6 订阅数: 8

# 摘要

本文全面探讨了NC65数据库并发控制的理论基础、实践应用和优化策略。文章首先界定了并发控制的概念和ACID属性,并分析了并发问题的类型及其后果。接着,深入讨论了关键并发控制技术,如锁机制、事务隔离级别和死锁预防。在实践应用章节,本文提供了锁机制实现的最佳实践、隔离级别的配置和性能分析以及并发问题的监控与诊断方法。文章还介绍了乐观与悲观并发控制策略、索引优化和分布式并发控制挑战。最后,讨论了避免并发冲突的系统设计方法,包括数据库设计和应用层并发管理。通过对成功案例的分析,本文展望了NC65并发控制的未来趋势,并提出了面向未来的策略。

# 关键字

NC65数据库;并发控制;ACID属性;锁机制;事务隔离;死锁预防;索引优化;分布式系统;系统设计;案例分析

参考资源链接:[nc65后台数据库操作指南](https://wenku.csdn.net/doc/64744dd4d12cbe7ec310f62c?spm=1055.2635.3001.10343)

# 1. NC65数据库并发控制概述

在现代信息技术中,数据库系统扮演着至关重要的角色。随着企业业务的不断扩大,数据库并发访问的需求日益增长,这使得数据库系统的并发控制显得尤为关键。NC65作为一款高性能的数据库产品,其独特的并发控制机制为数据库的稳定性与高效性提供了保障。

NC65并发控制的核心目标是保证数据库事务的ACID属性(原子性、一致性、隔离性和持久性),同时最小化并发访问时可能引发的问题,例如更新丢失、脏读、不可重复读和幻读。通过有效的并发控制机制,NC65能够在保证数据完整性的前提下,最大限度地提升事务处理能力,以满足高并发场景下的需求。

为了更好地理解和应用NC65的并发控制,本章将首先介绍并发控制的理论基础,为后续章节的深入探讨打下坚实的基础。

# 2. 理解并发控制的理论基础

### 2.1 并发控制的定义与目的

#### 2.1.1 数据库事务的ACID属性

在讨论并发控制之前,我们必须理解数据库事务的基础属性,即ACID属性。ACID是原子性(Atomicity)、一致性(Consistency)、隔离性(Isolation)和持久性(Durability)的缩写。这些属性是确保数据库事务可靠性的基石,并且直接关系到并发控制的目的。

- **原子性**保证了事务中的所有操作要么全部完成,要么全部不完成。在并发控制的环境下,这意味着即使多个事务同时运行,一旦事务中断,它所做的任何更改都不会影响数据库状态。

- **一致性**确保事务从一个一致的状态转换到另一个一致的状态,不违反数据的完整性约束。在并发操作中,一致性保证数据的正确性不会因为并发操作而被破坏。

- **隔离性**定义了事务相互隔离的程度。这意味着事务的操作不应相互影响,好像它们是独立执行的,即使它们实际上并行执行。隔离性在并发控制中通过不同的隔离级别来实现,每个级别都有其对性能和数据一致性的权衡。

- **持久性**保证了一旦事务被提交,它对数据库的更改就是永久性的。在并发控制中,即使系统发生故障,已经提交的事务对数据库的更改也不会丢失。

理解ACID属性对于设计和实施有效的并发控制策略至关重要,因为任何并发控制机制的最终目标都是确保事务能够在并发环境中安全地执行,同时保持数据库的整体一致性和完整性。

#### 2.1.2 并发问题的类型与后果

并发控制的目的主要是解决并发操作带来的问题,这些问题主要包括:

- **脏读(Dirty Read)**:一个事务读取了另一个未提交事务的数据。如果这个未提交的事务回滚,那么读取的数据将是无效的。

- **不可重复读(Non-Repeatable Read)**:在同一事务中,当两次读取同一数据时,得到了不同的结果。这通常发生在读取数据后,另一个事务修改了数据并提交。

- **幻读(Phantom Read)**:在一个事务内多次查询某个范围的记录时,第一次读出的记录数量和后续读取时不同,因为另一个事务在期间插入或删除了数据。

- **更新丢失(Lost Update)**:多个事务同时更新同一数据,导致某些事务的更新被覆盖,最终得到的数据并非任何一个事务单独操作的结果。

并发问题的后果可能导致数据的不一致性、应用逻辑错误、以及数据完整性的问题。因此,数据库系统必须通过合适的并发控制机制来确保这些情况不会发生,或者至少将其发生的概率降到最低。

### 2.2 并发控制的关键技术

#### 2.2.1 锁机制:排他锁与共享锁

数据库系统通常使用锁机制来控制并发访问,防止上述并发问题的发生。锁可以分为两种类型:

- **排他锁(Exclusive Lock,通常简写为X锁)**:确保事务独占资源,其他事务不能读取或修改被锁定的资源。在事务完成后,排他锁会被释放。

- **共享锁(Shared Lock,通常简写为S锁)**:允许事务读取资源,但不允许修改。如果有多个事务持有同一个资源的共享锁,那么它们都可以同时读取该资源,但不能进行修改操作。

锁机制是实现并发控制的基本技术,通过控制锁的申请、持有和释放过程,可以确保数据的一致性和隔离性。

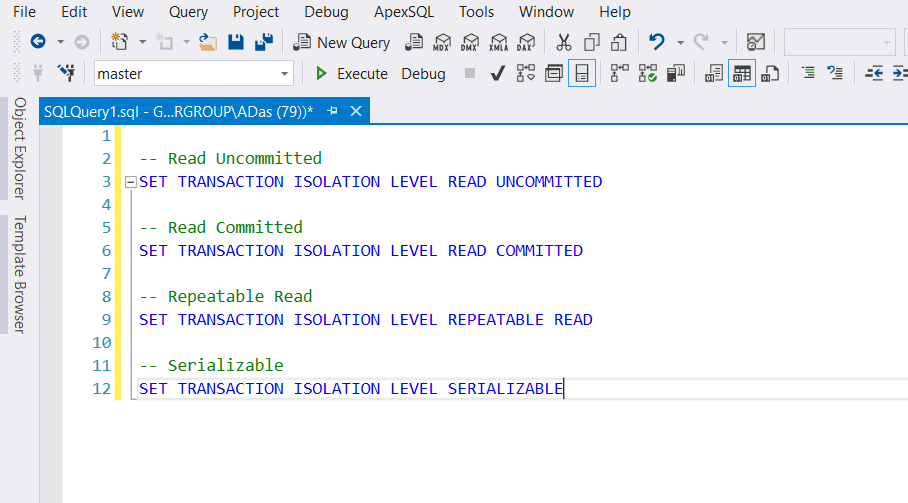

#### 2.2.2 事务隔离级别及其影响

为了在并发性和数据一致性之间取得平衡,数据库系统提供了不同的事务隔离级别。这些隔离级别定义了事务在并发执行时可以接受的行为程度。

- **读未提交(Read Uncommitted)**:最低的隔离级别,允许读取未提交的数据变更,这可能导致脏读。

- **读已提交(Read Committed)**:不允许脏读,但是允许不可重复读。这是大多数数据库系统的默认隔离级别。

- **可重复读(Repeatable Read)**:确保在同一个事务中多次读取同一数据返回的结果是一致的,防止不可重复读。但仍然允许幻读。

- **串行化(Serializable)**:最高级别的隔离,完全避免了并发问题,通过锁定查询的数据范围来实现。

每个隔离级别对并发性能的影响不同,隔离级别越高,并发能力通常越低,但数据的一致性风险也越小。

#### 2.2.3 死锁的产生与预防

死锁是在并发环境中可能出现的一种情况,当两个或多个事务在等待对方释放锁时,它们会无限期地阻塞,导致系统无法进一步处理。

预防死锁的策略包括:

- **死锁预防**:实现事务的顺序请求锁,确保所有事务按照相同的顺序获取资源锁。

- **死锁避免**:使用事务所持有的锁和需要的锁之间的关系来进行判断,如果按照当前顺序事务不能继续执行,事务回滚释放所有锁。

- **死锁检测**:系统定期检测死锁,一旦检测到死锁,随机选择一个事务回滚以打破死锁。

- **超时机制**:如果一个事务在一定时间内无法获取所有需要的资源锁,它将被回滚。

通过上述方法可以显著减少死锁发生的概率,保证数据库系统的稳定运行。

在接下来的章节中,我们将深入探讨如何在NC65数据库中实施这些并发控制策略,以确保数据的完整性和事务的一致性。

# 3. NC65并发控制的实践应用

## 3.1 实现锁机制的最佳实践

### 3.1.1 锁的选择:行锁、页锁与表锁

在数据库管理系统中,锁是用于控制对共享资源的并发访问,以保证数据一致性的重要机制。锁的粒度直接影响系统的并发性能和资源利用效率。在NC65中,常见的锁类型包括行锁、页锁和表锁。

- **行锁(Row Lock)**:仅对操作的数据行加锁,能提供最高的并发性能,因为它只限制特定行的访问。行锁适用于高并发场景,但开销相对较大,因为需要维护较多的锁状态信息。

- **页锁(Page Lock)**:对数据页进行加锁,一个数据页通常包含多行数据。页锁的开销小于行锁,但并发控制的粒度较粗,可能导致额外的锁争用。

- **表锁(Table Lock)**:对整个表加锁,是最粗粒度的锁类型。表锁易于实现,开销较小,但并发性能较低,因为它阻止了其他事务对表的任何读写操作。

在实际应用中,锁的选择需要根据数据访问模式、事务特性以及系统资源进行权衡。通常,NC65数据库允许系统管理员或开发者根据需要配置锁的类型和行为。

### 3.1.2 锁的粒度控制与优化

锁的粒度控制与优化是提升数据库并发性能的关键。开发者可以通过以下方法优

0

0