【ISO 27001合规性检查】:内外部安全审核的实战攻略

摘要

随着信息技术的快速发展,信息安全成为组织管理的重要组成部分。本文全面探讨了ISO 27001标准在信息安全管理体系(ISMS)中的应用和合规性检查的重要性。首先概述了ISO 27001标准框架,并提供了合规性检查的准备步骤和风险评估方法。接着,本文深入分析了内外部安全审核的实战技巧,以及合规性检查工具与技术的选择和挑战。通过案例研究,文章展示了ISO 27001合规性检查在实战中的应用,并讨论了持续的合规性维护与提升策略。最后,本文展望了合规性维护的新趋势和ISO 27001标准未来的发展方向,为组织提供了一个全面提升信息安全合规性的实践指南。

关键字

ISO 27001;信息安全管理体系;合规性检查;风险评估;安全审核;持续改进

参考资源链接:XC系列PLC指令解析:16位整数到浮点数转换[FLT]

1. ISO 27001合规性检查概述

合规性检查是组织为了确保遵守ISO 27001标准而进行的一项重要活动。本章将从合规性检查的目的、意义以及实施过程中的关键步骤进行概述。我们将探索为什么企业需要进行ISO 27001合规性检查,以及它如何帮助企业提高信息安全管理水平和避免潜在的法律风险。此外,本章还将涵盖合规性检查的基本要求和最佳实践,为读者提供一个全面的起点,以理解和实施ISO 27001标准下的合规性检查。

2. ISO 27001标准框架与合规性基础

2.1 ISO 27001标准框架解析

2.1.1 信息安全管理体系(ISMS)介绍

信息安全管理体系(Information Security Management System,ISMS)是组织用于管理和保护其信息安全的一套制度和流程。它涉及人员、流程和技术,确保组织能够有效应对信息安全风险。ISO 27001标准为建立、实施、运行、监视、维护和改进ISMS提供了详细的要求和指导。

一个有效的ISMS可以帮助组织识别风险、应对威胁,并保护其关键资产。它还确保组织符合各种法律法规要求,如GDPR或PCI DSS,并提升了客户和业务伙伴的信任。

ISMS的实施包括以下主要步骤:

- 制定ISMS的范围,明确保护的对象。

- 进行信息安全风险评估,确定风险并决定如何管理这些风险。

- 设计并实施控制措施和治理程序以管理风险。

- 实施ISMS并管理风险处理活动。

- 对ISMS进行监控和审查以确保其效果。

- 持续改进ISMS。

2.1.2 ISO 27001标准的核心要素

ISO 27001标准由两部分组成:ISO 27001本身是一套规范,详细阐述了建立、实施和维护ISMS的要求;ISO 27002提供了一套安全控制措施的准则。以下为ISO 27001标准的核心要素:

- 信息安全政策和目标:组织需要有信息安全政策,并确定目标来支持这些政策。

- 风险评估与管理:组织需要执行适当的风险评估,并基于风险评估的结果选择和实施适当的安全控制。

- 控制措施:需要确定一系列安全控制措施,包括技术的、物理的和管理的措施。

- 文档要求:组织需确保有适当的文档来说明ISMS的设计、实施和运作。

- 绩效测量和监视:必须监视、测量、分析和评估ISMS的绩效。

- 内部审核和管理评审:需要定期进行内部审核和管理评审,以评估ISMS的效率和合规性。

- 持续改进:基于审核结果和管理评审,组织应持续改进ISMS。

2.2 合规性检查的准备

2.2.1 合规性检查的前期规划

合规性检查的前期规划是确保检查成功的关键步骤。规划阶段需要确定检查的目标、范围、时间表和资源。这包括明确检查将覆盖哪些领域,预计的工作量,以及准备文档和证据。前期规划还包括与相关人员的沟通,以及对可能遇到的问题和挑战的预测。

规划步骤包括:

- 确定合规性检查的目的和目标,例如,验证ISMS符合ISO 27001标准要求。

- 明确检查范围,包括检查的具体对象、涉及的部门和资产。

- 规划检查的时间表,包括检查的主要里程碑和截止日期。

- 分配资源,包括人、财、物,确保检查得以顺利进行。

- 准备相关文档和检查清单,确保关键信息易于访问和审查。

- 与组织内部各部门沟通检查计划,确保合作和支持。

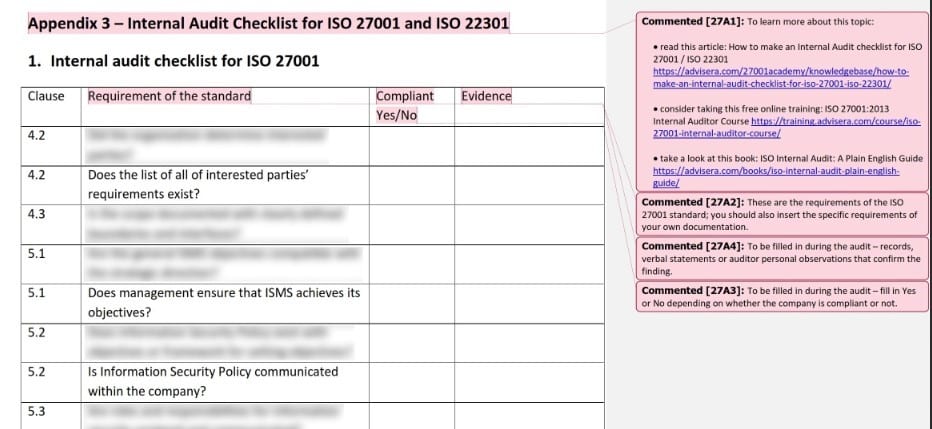

2.2.2 创建合规性检查的清单和模板

为了提高合规性检查的效率和一致性,制定检查清单和模板是必不可少的。这些工具帮助审计人员系统地评估ISMS的各种组件,并记录发现的问题和不足。

检查清单应该包括:

- 评估标准:列出了ISO 27001标准中每一部分的具体要求。

- 证据需求:说明了审计人员在评估过程中需要收集的证据类型。

- 关键控制点:确定了ISMS中需要特别关注的关键控制措施。

- 观察与建议:为审计人员提供了一个地方记录其观察结果和改进建议。

模板的例子可能包括:

- 审计报告模板:为记录审计过程、发现和结果提供结构化格式。

- 风险管理评估表:用于记录风险评估结果的详细表格。

- 合规性验证表格:用来记录特定控制措施是否符合规定的标准。

2.3 合规性风险评估

2.3.1 风险评估的步骤与方法

风险评估是识别和评估组织面临的信息安全风险的过程。其目的是确保组织对风险有充分的认识,并采取适当的措施来减轻这些风险。

风险评估的步骤通常包括:

- 资产识别:列出所有需要保护的信息资产,包括硬件、软件、数据、服务等。

- 威胁评估:识别可能对这些资产造成危害的威胁,如黑客攻击、内部人员失误等。

- 脆弱性分析:确定资产可能被利用的弱点。

- 影响分析:评估上述威胁如果实现,可能对组织带来的影响。

- 风险评估:基于威胁、脆弱性和影响,评估发生信息安全事件的可能性和严重性。

- 风险处理:决定如何应对识别出的风险,包括接受风险、避免风险、减少风险或传递风险。

2.3.2 处理风险评估结果的策略

一旦完成风险评估,组织需确定如何处理每一个识别出的风险。处理风险的策略通常有以下几种:

- 风险接受:如果风险被认为是可以接受的,可以决定不采取任何措施。

- 风险避免:通过改变操作或业务过程,消除风险的源头。

- 风险减少:采取措施减少风险发生的概率或减轻风险的影响。

- 风险传递:通过保险或其他方式,将风险转嫁给第三方。

通过这样的策略,组织可以系统地管理风险,并确保风险处于可控范围内。以下是一个关于如何处理风险评估结果的表格示例:

| 风险编号 | 风险描述 | 影响等级 | 发生概率 | 风险等级 | 处理策略 | 执行措施 | 负责人 | 跟进日期 |

|---|---|---|---|---|---|---|---|---|

| 001 | 数据泄露风险 | 高 | 中 | 高 | 减少 | 加密敏感数据、实施数据访问控制 | 张三 | 2023-06-01 |

| 002 | 物理安全漏洞 | 中 | 低 | 低 | 接受 | - | 李四 | - |

请注意,表格中还包括了执行措施、负责人和计划跟进日期,以确保风险得到适当的管理。

在这一章节中,我们介绍了ISO 27001标准框架的解析、合规性检查的准备和风险评估的实施与处理。通过详细解析标准和准备合规性检查的清单和模板,我们为进行有效的ISO 27001合规性检查奠定了基础。在下一章节中,我们将进一步探讨内外部安全审核的实战技巧,以便于读者能够更好地掌握ISO 27001合规性检查的实战运用。