【Django用户认证系统全攻略】:一步到位掌握django.contrib.auth.admin核心秘籍(2023年最新版)

发布时间: 2024-10-15 22:15:35 阅读量: 49 订阅数: 33

10. Django Auth认证系统

# 1. Django用户认证系统概述

## 简介

Django是一个高级的Python Web框架,它鼓励快速开发和干净、实用的设计。在Web应用中,用户认证是必不可少的部分,它负责处理用户注册、登录、权限验证等关键功能。Django自带的用户认证系统是一个强大的、可扩展的框架,它提供了用户认证和权限管理的基础构建块。

## 核心特性

Django认证系统的核心特性包括用户账户的创建、管理以及密码的安全处理。此外,它还支持权限控制,这允许开发者定义哪些用户可以访问哪些内容。这些功能的实现是通过一系列的内置模型和视图来完成的,它们可以直接使用,也可以根据项目需求进行自定义扩展。

## 应用场景

在实际开发中,Django认证系统被广泛应用于需要用户登录功能的Web应用,如社交媒体平台、电子商务网站、在线教育系统等。理解并掌握Django认证系统的工作原理,对于提高开发效率和应用安全性都有着重要的意义。接下来,我们将深入探讨Django认证系统的理论基础和实践操作。

# 2. 用户认证理论基础

## 2.1 Django认证系统的架构

### 2.1.1 认证系统的组成模块

Django的认证系统是一个灵活的框架,用于处理用户账户的创建、登录、密码管理等功能。它主要由以下几个模块组成:

- **用户模型(User Model)**:这是认证系统的核心,存储了用户的个人信息,如用户名、密码、邮箱等。

- **权限模型(Permission Model)**:用于定义用户可以进行的操作,如访问某个视图或执行特定的函数。

- **会话(Session)管理**:处理用户登录后的状态保持,通常通过Cookie来实现。

- **后台管理(Admin)**:提供一个基于Web的管理界面,允许管理员用户对用户账户和权限进行管理。

### 2.1.2 认证流程的工作机制

Django认证系统的工作机制涉及以下几个关键步骤:

1. **用户注册**:用户提交注册信息,Django通过用户模型创建用户对象。

2. **用户登录**:用户输入用户名和密码,Django通过用户模型验证信息的正确性,并创建会话。

3. **会话管理**:Django使用会话框架来跟踪用户登录状态。

4. **权限控制**:根据用户的角色和权限,控制用户对视图和数据的访问。

#### 示例代码块

以下是一个简单的用户注册视图的示例代码:

```python

from django.contrib.auth.models import User

from django.http import HttpResponseRedirect

from django.shortcuts import render

from django.urls import reverse

def register(request):

if request.method == 'POST':

username = request.POST['username']

password = request.POST['password']

email = request.POST['email']

user = User.objects.create_user(username, email, password)

user.save()

return HttpResponseRedirect(reverse('login'))

else:

return render(request, 'register.html')

```

#### 代码逻辑解读分析

- `User.objects.create_user(username, email, password)`:创建一个新用户。

- `user.save()`:保存用户对象到数据库。

- `reverse('login')`:重定向到登录页面。

#### 参数说明

- `username`: 用户名。

- `email`: 用户邮箱。

- `password`: 用户密码。

## 2.2 用户模型与权限管理

### 2.2.1 用户模型字段解析

Django的默认用户模型包含以下字段:

- **用户名(username)**:唯一标识用户的字符串。

- **密码(password)**:加密后的用户密码。

- **邮箱(email)**:用户的电子邮箱地址。

- **姓名(first_name, last_name)**:用户的全名。

### 2.2.2 权限模型的使用和扩展

Django的权限模型允许开发者为每个用户或用户组分配特定的权限。这些权限可以控制用户对某个视图或数据的访问。例如:

```python

from django.contrib.auth.models import User, Permission

# 获取用户实例

user = User.objects.get(id=1)

# 创建权限对象

permission = Permission.objects.create(codename='can_edit_profile', name='Can edit profile', content_type=ContentType.objects.get_for_model(User))

# 将权限分配给用户

user.user_permissions.add(permission)

```

#### 参数说明

- `codename`: 权限的唯一标识符。

- `name`: 权限的描述性名称。

- `content_type`: 权限关联的模型。

#### 代码逻辑解读分析

- `Permission.objects.create()`:创建一个新的权限对象。

- `user.user_permissions.add(permission)`:将权限分配给用户。

### 2.3 密码管理策略

#### 2.3.1 密码哈希与验证

Django默认使用PBKDF2哈希算法对用户密码进行加密。当用户注册时,密码通过`make_password`函数被哈希处理。

```python

from django.contrib.auth.hashers import make_password

# 原始密码

password = 'my_password'

# 加密密码

hashed_password = make_password(password)

```

在登录时,可以使用`check_password`函数来验证密码。

```python

from django.contrib.auth.hashers import check_password

# 登录时提交的密码

login_password = 'my_password'

# 验证密码

if check_password(login_password, user.password):

# 密码正确

```

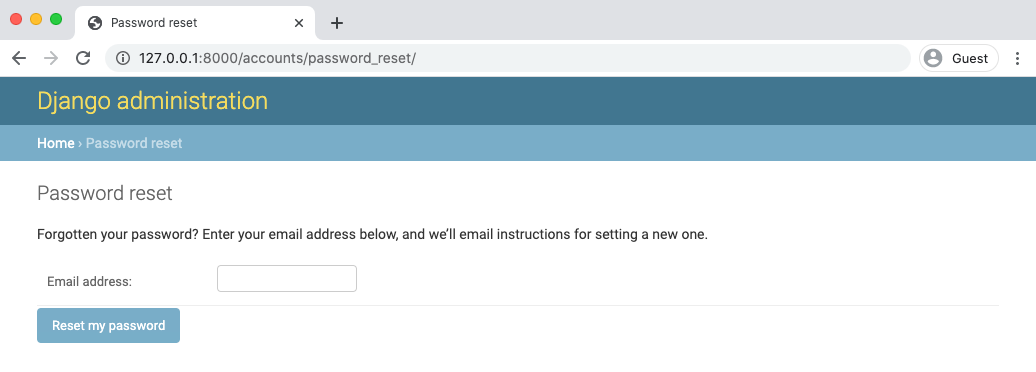

#### 2.3.2 密码重置流程详解

当用户忘记密码时,Django提供了一个密码重置流程,包括发送邮件给用户,让用户点击链接来重置密码。

```python

from django.contrib.auth.views import PasswordResetView

from django.urls import path

urlpatterns = [

path('password_reset/', PasswordResetView.as_view(), name='password_reset'),

]

```

用户点击邮件中的链接后,可以访问密码重置表单并设置新密码。

```python

from django.contrib.auth.views import PasswordResetConfirmView

from django.urls import path

urlpatterns = [

path('password_reset_confirm/<uidb64>/<token>/', PasswordResetConfirmView.as_view(), name='password_reset_confirm'),

]

```

### 2.3.3 密码管理策略总结

密码管理是用户认证的重要部分,它需要确保密码的安全性。Django提供了多种工具和方法来管理密码,包括哈希、验证和重置流程。开发者可以根据自己的需求选择合适的策略。

## 2.4 本章介绍

通过本章节的介绍,我们了解了Django用户认证系统的基本理论基础,包括认证系统的架构、用户模型与权限管理以及密码管理策略。这些知识为后续章节中用户认证实践操作的实现打下了坚实的基础。在接下来的章节中,我们将深入探讨如何在实践中操作这些理论知识,包括用户注册与登录流程的实现、认证后台的创建以及用户信息的增删改查等实际操作。

# 3. 用户认证实践操作

## 3.1 用户注册与登录流程实现

### 3.1.1 用户注册功能开发

用户注册是用户认证系统中最基础的功能之一。在Django中,我们可以使用内置的`UserCreationForm`表单来实现用户注册功能。以下是一个简单的示例代码,展示了如何在Django中创建一个用户注册的视图和模板。

```python

# views.py

from django.contrib.auth.forms import UserCreationForm

from django.urls import reverse_lazy

from django.views.generic.edit import CreateView

class SignUpView(CreateView):

form_class = UserCreationForm

template_name = 'signup.html'

success_url = reverse_lazy('login')

def get_context_data(self, **kwargs):

kwargs['user'] = self.request.user

return super().get_context_data(**kwargs)

```

在上面的代码中,我们定义了一个`SignUpView`类,它继承自`CreateView`,并使用了`UserCreationForm`来处理用户提交的数据。当用户成功注册后,将会被重定向到登录页面。

```html

<!-- signup.html -->

{% extends 'base.html' %}

{% block content %}

<h2>注册</h2>

<form method="post">

{% csrf_token %}

{{ form.as_p }}

<button type="submit">注册</button>

</form>

{% endblock %}

```

在`signup.html`模板中,我们创建了一个简单的表单,用户可以在其中输入他们的用户名、电子邮件和密码。`{% csrf_token %}`标签用于防止跨站请求伪造攻击。

### 3.1.2 登录认证与会话管理

Django提供了内置的用户认证系统,可以很容易地实现用户登录功能。以下是如何创建一个用户登录视图的示例。

```python

# views.py

from django.contrib.auth import authenticate, login

from django.shortcuts import redirect

from django.urls import reverse_lazy

def login_view(request):

if request.method == 'POST':

username = request.POST['username']

password = request.POST['password']

user = authenticate(request, username=username, password=password)

if user is not None:

login(request, user)

return redirect('home')

else:

# 认证失败

return redirect('login')

return render(request, 'login.html')

```

在上面的代码中,我们定义了一个`login_view`函数视图,它首先检查请求方法是否为POST。如果是,它尝试使用`authenticate`函数验证用户名和密码。如果认证成功,它将调用`login`函数登录用户,并重定向到主页。如果认证失败,则重定向回登录页面。

```html

<!-- login.html -->

{% extends 'base.html' %}

{% block content %}

<h2>登录</h2>

<form method="post">

{% csrf_token %}

<label for="username">用户名:</label>

<input type="text" id="username" name="username">

<label for="password">密码:</label>

<input type="password" id="password" name="password">

<button type="submit">登录</button>

</form>

{% endblock %}

```

在`login.html`模板中,我们创建了一个表单,用户可以在其中输入他们的用户名和密码。`{% csrf_token %}`标签用于防止跨站请求伪造攻击。

## 3.2 认证后台管理

### 3.2.1 创建自定义用户管理后台

Django的管理后台默认提供了用户和权限的管理功能。但是,如果你需要自定义用户管理后台的某些行为,你可以通过继承`ModelAdmin`类来实现。

```python

# admin.py

from django.contrib import admin

from django.contrib.auth.models import User

from django.contrib.auth.admin import UserAdmin

class CustomUserAdmin(UserAdmin):

list_display = ('username', 'email', 'is_staff', 'is_active')

search_fields = ('username', 'email')

***.unregister(User)

***.register(User, CustomUserAdmin)

```

在上面的代码中,我们创建了一个`CustomUserAdmin`类,它继承自`UserAdmin`。我们修改了`list_display`和`search_fields`属性,以便在后台管理用户时显示和搜索的字段。然后我们取消注册了默认的用户管理类,并注册了我们的自定义管理类。

## 3.3 用户信息的增删改查

### 3.3.1 用户信息管理接口实现

在前后端分离的项目中,我们通常需要通过API来管理用户信息。以下是如何使用Django REST framework实现用户信息管理的示例。

首先,安装Django REST framework:

```bash

pip install djangorestframework

```

然后,添加`rest_framework`到你的`settings.py`文件中的`INSTALLED_APPS`列表。

```python

# settings.py

INSTALLED_APPS = [

# ...

'rest_framework',

# ...

]

```

接下来,创建一个序列化器来处理用户数据:

```python

# serializers.py

from django.contrib.auth.models import User

from rest_framework import serializers

class UserSerializer(serializers.ModelSerializer):

class Meta:

model = User

fields = ('id', 'username', 'email', 'is_staff', 'is_active')

```

在`serializers.py`文件中,我们定义了一个`UserSerializer`类,它继承自`ModelSerializer`,并指定了我们想要序列化的字段。

然后,创建一个视图来处理用户信息的增删改查请求:

```python

# views.py

from rest_framework import viewsets

from .models import User

from .serializers import UserSerializer

class UserViewSet(viewsets.ModelViewSet):

queryset = User.objects.all()

serializer_class = UserSerializer

```

在`views.py`文件中,我们定义了一个`UserViewSet`类,它继承自`ModelViewSet`,并设置了`queryset`和`serializer_class`属性。这样,我们就有了一个完整的用户信息管理API。

### 3.3.2 前后端分离下的用户信息处理

在前后端分离的项目中,前端通常会使用JavaScript框架(如React、Vue或Angular)来与后端的API进行交互。以下是一个使用React实现用户信息处理的示例。

首先,安装Axios库:

```bash

npm install axios

```

然后,创建一个React组件来显示用户信息,并提供一个表单来更新用户信息。

```javascript

// UserComponent.js

import React, { useState, useEffect } from 'react';

import axios from 'axios';

function UserComponent() {

const [user, setUser] = useState(null);

const [newUsername, setNewUsername] = useState('');

useEffect(() => {

// 获取用户信息

axios.get('/api/users/1/')

.then(response => {

setUser(response.data);

});

}, []);

const updateUser = () => {

// 更新用户信息

axios.put('/api/users/1/', {

username: newUsername,

})

.then(response => {

setUser(response.data);

setNewUsername('');

});

};

return (

<div>

{user ? (

<div>

<h2>用户名: {user.username}</h2>

<h2>电子邮件: {user.email}</h2>

<input

type="text"

value={newUsername}

onChange={e => setNewUsername(e.target.value)}

/>

<button onClick={updateUser}>更新用户名</button>

</div>

) : (

<p>加载用户信息...</p>

)}

</div>

);

}

export default UserComponent;

```

在`UserComponent.js`文件中,我们使用React的`useState`和`useEffect`钩子来管理用户信息的状态和加载逻辑。我们使用Axios库来与后端的API进行交互,获取和更新用户信息。

以上是第三章的内容,通过实践操作,我们展示了如何在Django中实现用户注册与登录流程,如何创建自定义的用户管理后台,以及如何在前后端分离的项目中实现用户信息的增删改查。这些内容对于理解和实践Django用户认证系统至关重要。

# 4. 用户认证高级应用

在本章节中,我们将深入探讨Django用户认证系统的高级应用,包括第三方认证集成、安全性增强策略以及用户认证的测试与部署。这些高级应用不仅能够提升用户体验,还能增强系统的安全性和可维护性。

## 4.1 第三方认证集成

随着互联网的发展,用户往往希望能够在多个平台上使用同一套认证系统,这就要求我们的Django应用能够支持第三方认证,如OAuth。本节将详细介绍OAuth认证机制以及如何实现第三方登录,例如GitHub和Google。

### 4.1.1 OAuth认证机制详解

OAuth是一个开放标准,允许用户授权第三方应用访问他们存储在其他服务提供商上的信息,而无需将用户名和密码提供给第三方应用。OAuth认证流程通常包括以下几个步骤:

1. **用户授权**:第三方应用请求用户授权访问其个人信息。

2. **获取令牌**:如果用户同意授权,服务提供商将提供一个访问令牌。

3. **访问API**:第三方应用使用这个令牌访问用户信息。

```mermaid

graph LR

A[开始] --> B[用户授权]

B --> C[获取令牌]

C --> D[访问API]

D --> E[结束]

```

### 4.1.2 第三方登录实现方法(如GitHub、Google)

要实现第三方登录,首先需要注册应用并获取相应的客户端ID和密钥。以GitHub为例,你需要访问GitHub的开发者设置页面,注册你的应用,并获取`CLIENT_ID`和`CLIENT_SECRET`。

接下来,在Django项目中,你需要安装并配置`django-oauth-toolkit`。

```bash

pip install django-oauth-toolkit

```

然后在`settings.py`中添加`oauth2_provider`到`INSTALLED_APPS`列表,并在`urls.py`中包含`oauth2_provider`的URLs。

```python

INSTALLED_APPS = [

...

'oauth2_provider',

...

]

urlpatterns = [

...

path('o/', include('oauth2_provider.urls', namespace='oauth2_provider')),

...

]

```

在`oauth2_provider`的管理后台中创建一个应用,并记录下`CLIENT_ID`和`CLIENT_SECRET`。之后,你可以在你的Django项目中创建一个登录页面,当用户选择GitHub登录时,重定向用户到GitHub的授权页面。

```python

from django.shortcuts import redirect

from django.conf import settings

import requests

def github_login(request):

CLIENT_ID = settings.GITHUB_CLIENT_ID

CLIENT_SECRET = settings.GITHUB_CLIENT_SECRET

REDIRECT_URI = '***'

scope = 'user:email'

url = f'***{CLIENT_ID}&redirect_uri={REDIRECT_URI}&scope={scope}'

return redirect(url)

```

当用户同意授权后,GitHub将重定向用户到你在`REDIRECT_URI`中指定的页面,并附上一个授权码。你需要使用这个授权码来请求访问令牌。

```python

def github_callback(request):

CLIENT_ID = settings.GITHUB_CLIENT_ID

CLIENT_SECRET = settings.GITHUB_CLIENT_SECRET

code = request.GET.get('code')

token_url = '***'

data = {

'client_id': CLIENT_ID,

'client_secret': CLIENT_SECRET,

'code': code,

'redirect_uri': '***'

}

response = requests.post(token_url, data=data)

access_token = response.json().get('access_token')

# 使用access_token获取用户信息

# ...

```

通过以上步骤,你就可以实现一个简单的第三方登录流程。

## 4.2 安全性增强策略

在现代Web应用中,安全性是至关重要的。本节将介绍如何实现二次验证机制以及如何防止账户劫持和CSRF攻击。

### 4.2.1 二次验证机制实现

二次验证,也称为两步验证或多因素认证,为用户账户提供了额外的安全层。在Django中,你可以使用第三方库如`django-otp`和`django-otp-android`来实现二次验证。

首先,安装所需的库。

```bash

pip install django-otp django-otp-android

```

然后在`settings.py`中添加`django_otp`和`django_otp_android`到`INSTALLED_APPS`列表,并在`MIDDLEWARE`中添加`'django_otp.middleware.OTPMiddleware'`。

```python

INSTALLED_APPS = [

...

'django_otp',

'django_otp_android',

...

]

MIDDLEWARE = [

...

'django_otp.middleware.OTPMiddleware',

...

]

```

接下来,你需要为每个用户生成一个密钥,并在用户登录时提供一个二维码供用户使用Google Authenticator等应用扫描。

```python

from django_otp.plugins.otp_android.models import AndroidDevice

from django_otp.plugins.otp_android import视图views

from django_otp.util import random_hex

from django_otp.plugins.otp_totp.models import TOTPDevice

def setup_2fa(request):

user = request.user

if not user.is_authenticated:

return redirect('login')

# 生成一个随机的密钥

secret = random_hex(20)

# 创建TOTP设备

device = TOTPDevice(key=secret, user=user, name='Default')

device.save()

# 生成二维码

provisioning_uri = views.provisioning_uri(user.username, issuer_name='MySite')

context = {

'provisioning_uri': provisioning_uri,

}

return render(request, '2fa/setup.html', context)

```

用户扫描二维码后,可以在Google Authenticator中添加一个新账户,并在登录时使用生成的代码进行验证。

### 4.2.2 防止账户劫持和CSRF攻击

账户劫持是指攻击者通过各种手段获得用户的账户信息,并利用这些信息控制用户的账户。CSRF(跨站请求伪造)攻击是指攻击者诱使用户在已经认证的Web应用上执行非预期的操作。为了防止这些攻击,Django提供了多种安全措施。

1. **使用HTTPS**:确保你的应用通过HTTPS提供服务,以防止中间人攻击。

2. **使用CSRF令牌**:Django内置了CSRF保护机制,你需要在每个POST表单中包含一个`{% csrf_token %}`模板标签。

3. **限制登录尝试次数**:通过限制登录尝试的次数,可以有效防止暴力破解攻击。

```python

# settings.py

AUTH_PASSWORD_VALIDATORS = [

{

'NAME': 'django.contrib.auth.password_validation.UserAttributeSimilarityValidator',

},

{

'NAME': 'django.contrib.auth.password_validation.MinimumLengthValidator',

},

{

'NAME': 'django.contrib.auth.password_***monPasswordValidator',

},

{

'NAME': 'django.contrib.auth.password_validation.NumericPasswordValidator',

},

]

```

通过以上设置,你可以显著提高你的Django应用的安全性。

## 4.3 用户认证的测试与部署

测试和部署是确保用户认证系统稳定运行的关键步骤。本节将介绍如何编写单元测试和集成测试,以及如何部署认证系统。

### 4.3.* 单元测试与集成测试编写

Django提供了一个强大的测试框架,可以帮助你编写单元测试和集成测试。

```python

from django.test import TestCase

from django.contrib.auth.models import User

from django.contrib.auth import get_user_model

User = get_user_model()

class UserTestCase(TestCase):

def setUp(self):

User.objects.create_user(username='testuser', password='testpassword')

def test_user_creation(self):

user = User.objects.get(username='testuser')

self.assertTrue(user.check_password('testpassword'))

def test_user_login(self):

user = User.objects.get(username='testuser')

self.client.login(username='testuser', password='testpassword')

response = self.client.get('/')

self.assertEqual(response.status_code, 200)

```

在编写测试时,你应该测试用户注册、登录、密码重置等功能。

### 4.3.2 部署认证系统最佳实践

部署认证系统时,你应该考虑以下最佳实践:

1. **使用环境变量**:不要将敏感信息如数据库密码硬编码在代码中,而应该使用环境变量。

2. **使用缓存**:使用缓存来存储用户会话和其他临时数据,可以提高性能。

3. **监控和日志**:记录和监控用户认证系统的活动,以便及时发现和响应安全事件。

通过遵循上述最佳实践,你可以确保你的Django认证系统稳定、安全并且易于维护。

通过本章节的介绍,我们了解了Django用户认证系统的高级应用,包括第三方认证集成、安全性增强策略以及用户认证的测试与部署。这些知识不仅能够帮助我们构建更加安全、便捷的用户认证系统,还能够提升整体应用的性能和用户体验。

# 5. Django认证系统进阶主题

在本章中,我们将深入探讨如何扩展Django认证系统以满足特定需求,以及如何通过数据分析提升用户体验。我们将首先探讨如何自定义认证后端和用户模型,然后讨论如何进行用户活跃度分析和生成认证系统使用报告,最后将介绍如何改进用户界面友好性和交互体验。

## 5.1 扩展认证系统功能

### 5.1.1 自定义认证后端

Django的认证系统允许我们通过实现自定义认证后端来扩展其功能。这在我们需要集成一个非标准的认证机制时非常有用,例如使用社交媒体登录或者OAuth。

#### 创建自定义认证后端

要创建一个自定义认证后端,我们需要定义一个类,它至少包含两个方法:`authenticate()`和`get_user()`。`authenticate()`方法尝试根据提供的凭证进行身份验证,而`get_user()`方法则根据用户ID返回一个用户对象。

```python

# custom_auth.py

from django.contrib.auth.backends import ModelBackend

from django.contrib.auth import get_user_model

class CustomAuthBackend(ModelBackend):

def authenticate(self, request, username=None, password=None, **kwargs):

# 这里添加自定义的认证逻辑

try:

user = get_user_model().objects.get(username=username)

if user.check_password(password):

return user

except get_user_model().DoesNotExist:

return None

def get_user(self, user_id):

try:

return get_user_model().objects.get(pk=user_id)

except get_user_model().DoesNotExist:

return None

```

然后,我们需要在Django设置中指定这个自定义后端:

```python

# settings.py

AUTHENTICATION_BACKENDS = [

'path.to.custom_auth.CustomAuthBackend',

'django.contrib.auth.backends.ModelBackend',

]

```

### 5.1.2 自定义用户模型的实现与迁移

在某些情况下,我们可能需要使用不同于默认的`AbstractBaseUser`或`AbstractUser`的用户模型。要创建自定义用户模型,我们需要继承`AbstractBaseUser`并定义必要的字段和方法。

#### 创建自定义用户模型

```python

# models.py

from django.contrib.auth.models import AbstractUser

from django.db import models

class CustomUser(AbstractUser):

# 添加或修改用户模型的字段

age = models.PositiveIntegerField(blank=True, null=True)

# 必须指定一个用户名字段

username = models.CharField(max_length=150, unique=True)

# 如果需要自定义用户名字段的验证,重写clean()方法

def clean(self):

# 添加自定义验证逻辑

super().clean()

```

#### 迁移自定义用户模型

创建了自定义用户模型后,我们需要创建一个新的迁移文件并将现有数据迁移到新的模型上。

```shell

python manage.py makemigrations

python manage.py migrate

```

在这个过程中,Django会询问如何处理现有的用户数据。

## 5.2 数据分析与报告

### 5.2.1 用户活跃度分析

用户活跃度分析可以帮助我们了解用户对平台的使用情况。我们可以使用Django的ORM和Python的数据分析库如Pandas来获取和分析数据。

#### 获取用户数据

首先,我们需要从数据库中获取用户数据。

```python

from django.contrib.auth.models import User

import pandas as pd

users = User.objects.all()

```

#### 数据分析

然后,我们可以使用Pandas对用户数据进行分析。

```python

df = pd.DataFrame.from_records(users.values())

# 示例:计算每个用户的登录次数

logins = pd.DataFrame.from_dict(Counter([u.last_login for u in users]), orient='index').reset_index()

logins.columns = ['User', 'LoginCount']

```

### 5.2.2 认证系统使用报告生成

生成认证系统使用报告是一个很好的方式来了解用户行为和系统性能。

#### 生成报告

我们可以将分析结果导出为CSV或PDF格式的报告。

```python

# 导出到CSV

df.to_csv('user_activity.csv')

# 使用Python的报告库,如ReportLab生成PDF报告

from reportlab.lib.pagesizes import letter

from reportlab.pdfgen import canvas

# 创建PDF报告

c = canvas.Canvas("user_activity_report.pdf", pagesize=letter)

c.drawString(100, 750, "用户活跃度报告")

# 添加内容...

c.showPage()

c.save()

```

## 5.3 用户体验优化

### 5.3.1 用户界面友好性改进

用户界面的友好性直接影响用户的使用体验。我们可以使用Bootstrap或其他前端框架来改进Django的默认模板。

#### 使用Bootstrap改进界面

在模板中引入Bootstrap CSS和JavaScript。

```html

<!-- base.html -->

<link href="***" rel="stylesheet">

<script src="***"></script>

```

### 5.3.2 响应式设计与交互体验优化

响应式设计确保用户在不同设备上都能获得良好的浏览体验。我们可以通过媒体查询和灵活的布局来实现。

#### 使用媒体查询优化响应式设计

在CSS中使用媒体查询来适应不同的屏幕尺寸。

```css

/* base.css */

@media (max-width: 768px) {

/* 小屏幕设备的样式 */

}

```

通过这些方法,我们可以有效地扩展Django认证系统,提供更强大的功能,并优化用户体验。

0

0