【安全防护指南】:4大策略保护你的KindEdit编辑器免受攻击

网络安全防护指南:应对隐私泄露、网络诈骗与恶意软件的关键策略

摘要

本文深入探讨了KindEdit编辑器面临的安全风险以及相应的防护策略。首先,从用户认证与授权机制入手,详细阐述了安全要点和实施细节,包括多因素认证配置、加密技术应用、角色基础访问控制等。其次,针对输入验证与输出编码,解释了防御技术,如白名单/黑名单策略和编码技术以避免XSS攻击。再次,强调了系统和软件更新的重要性,包括及时打补丁和管理更新流程。最后,讨论了数据备份与灾难恢复计划的制定和优化。整体而言,本文旨在提供一套全面的安全管理方案,以提升KindEdit编辑器的安全性。

关键字

安全风险;用户认证;输入验证;数据备份;灾难恢复;系统更新

参考资源链接:KindEdit:Web编辑器安装与配置详解

1. 理解KindEdit编辑器的安全风险

1.1 KindEdit编辑器概述

KindEdit是一个流行的前端代码编辑器,广泛应用于网页内容的可视化编辑。然而,任何编辑器都有可能成为攻击者的切入点,尤其是当其运行在不受信任的输入数据上时。因此,了解其潜在的安全风险至关重要,从而能采取适当的预防措施来保护网站和应用程序。

1.2 常见安全威胁

当使用KindEdit编辑器时,可能会面临以下安全威胁:

- 跨站脚本攻击(XSS):攻击者利用编辑器的漏洞插入恶意脚本,窃取用户信息或破坏网站功能。

- 上传漏洞:用户上传的内容未经严格验证和扫描,可能导致恶意文件上传到服务器。

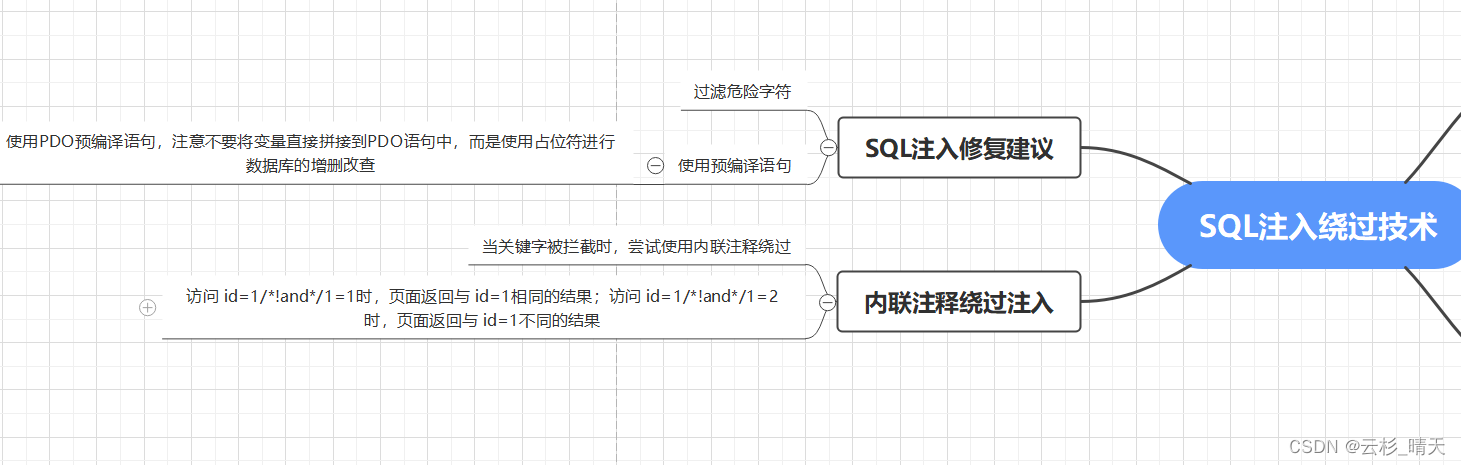

- SQL注入:未经适当清理的用户输入可能被用于对后端数据库发起注入攻击,获取或篡改敏感数据。

1.3 安全防护的重要性

为了对抗上述威胁,必须实施一系列的安全防护措施。这不仅包括使用最新的软件版本和补丁,还包括实施有效的代码审查、强化认证授权机制、对用户输入进行严格验证和输出编码等。这些措施将帮助创建一个更加安全的编辑环境,减少潜在的安全风险。

示例代码块

- // 示例:基本的XSS防护措施 - 对用户输入进行HTML编码

- function escapeHtml(unsafe) {

- return unsafe

- .replace(/&/g, "&")

- .replace(/</g, "<")

- .replace(/>/g, ">")

- .replace(/"/g, """)

- .replace(/'/g, "'");

- }

- // 使用

- var safeHtml = escapeHtml(untrustedHtmlContent);

上述代码示例展示了如何通过简单的函数转换,来避免将未经检查的用户输入直接插入到HTML文档中,从而减少XSS攻击的风险。在接下来的章节中,我们将深入探讨每个安全策略,提供更详细的解释和操作指南。

2. 策略一 - 用户认证与授权机制

2.1 用户认证的安全要点

2.1.1 多因素认证的配置与管理

多因素认证(Multi-Factor Authentication, MFA)是一种安全机制,它要求用户提供两个或多个验证因素才能获得对资源或服务的访问权限。这些因素通常分为知识因素(如密码)、拥有因素(如手机或安全令牌)和生物识别因素(如指纹或面部识别)。

为了配置和管理有效的多因素认证系统,组织必须遵循以下步骤:

-

选择合适的认证因素:首先,确定哪些类型的认证因素最适用于组织的需求。例如,对于远程访问,手机短信验证码可能比较方便。

-

集成认证解决方案:将MFA集成到现有的用户认证系统中。可以使用商业解决方案(如Duo Security、Google Authenticator)或开源方案(如FreeOTP)。

-

用户教育与推广:向用户介绍MFA的好处,并指导如何使用新的认证系统。确保用户知道为何需要更高级别的安全性,并提供必要支持。

-

定期检查与维护:定期评估MFA系统的性能,包括用户反馈、认证失败率和日志审计。确保及时更新软件和硬件组件以消除已知漏洞。

下面是一个集成Google Authenticator的简单示例:

- # 安装Google Authenticator PAM模块

- sudo apt-get install libpam-google-authenticator

- # 编辑PAM配置文件以启用MFA

- sudo nano /etc/pam.d/sshd

- # 在适当位置添加

- auth required pam_google_authenticator.so

- # 为用户生成密钥和QR码

- google-authenticator

执行google-authenticator命令将会生成一系列密钥,并打印出一个QR码,用户可以扫描此QR码在Google Authenticator应用中添加账号。

2.1.2 认证过程中的加密技术

在用户认证过程中,敏感信息如密码和令牌在存储和传输时都应该被加密。加密技术确保即使数据被拦截,未经授权的用户也无法读取数据内容。

一个关键的加密技术是哈希函数,尤其是与盐值(salt)结合使用的哈希函数。盐值是一个随机生成的字符串,它被添加到密码中以形成唯一散列,这可以防止彩虹表攻击。

以下是使用Python实现密码哈希和校验的代码示例:

在上述示例中,我们首先生成了一个盐值和密码的哈希组合存储在stored_password_hash变量中。之后,每当用户尝试登录时,我们都可以使用相同的盐值重新哈希输入的密码,并与存储的哈希值进行比较,以验证密码是否正确。

2.2 用户授权的深度实践

2.2.1 角色基础的访问控制

角色基础的访问控制(Role-Based Access Control, RBAC)是一种安全机制,用于限制对系统资源的访问。这种机制基于分配给用户的角色,每个角色被授予一组特定的权限,这些权限决定了用户能够访问哪些系统资源或执行哪些操作。

实施RBAC通常涉及以下步骤:

- 定义角色:明确各种角色在系统中的权限需求。例如,“管理员”可以执行创建用户、删除用户等高权限操作,而“普通用户”只能访问特定的业务数据。