【Kali Linux的Web应用渗透测试】:OWASP Top 10的实战演练

发布时间: 2024-09-28 15:35:10 阅读量: 14 订阅数: 8

# 1. Web应用安全和渗透测试基础

Web应用安全是维护数据完整性和保护用户隐私的关键。对于企业而言,确保Web应用的安全,不仅防止了信息泄露的风险,而且也保护了企业免受法律和声誉上的损失。为了防御潜在的网络攻击,掌握渗透测试的基础知识和技能至关重要。渗透测试是一种安全评估过程,旨在发现并利用应用程序的安全漏洞。本章将为您揭开Web应用安全和渗透测试的神秘面纱,从基础知识入手,为您打下坚实的安全基础。

## 1.1 Web应用安全的必要性

Web应用安全涵盖了多个层面,包括但不限于数据保护、访问控制、加密通信等。由于Web应用的边界日益模糊,其安全问题也逐渐复杂。不论是在企业内部网络还是在互联网上,安全漏洞都可能导致灾难性的后果。因此,确保Web应用的安全性是任何现代IT基础设施不可或缺的一部分。

## 1.2 渗透测试的作用

渗透测试是一种主动的安全检查手段,它通过模拟黑客攻击来评估系统的安全性。这有助于企业了解和修复潜在的安全缺陷,提高防护能力。在进行渗透测试时,通常需要一套完整的测试计划,包含测试目标、范围、方法和策略。这不仅可以发现弱点,还可以帮助制定有效的安全策略和改进措施。

## 1.3 安全测试流程

Web应用的安全测试通常遵循以下流程:信息收集、风险分析、漏洞检测、漏洞验证、修复建议。每个阶段都有其重要性,确保了安全测试的全面性和深度。通过这一流程,安全专家能够以结构化的方式识别、分析和修复安全问题,从而保障Web应用的长期稳定运行。

# 2. ```

# 第二章:OWASP Top 10理论详解

## 2.1 识别OWASP Top 10中的安全风险

### 2.1.1 了解OWASP项目和Top 10清单的重要性

OWASP(开放网络应用安全项目)是一个国际性的非营利组织,旨在提供关于应用安全的教育、资源和工具。OWASP Top 10是一个广泛认可的安全标准,它为开发者、安全专家和企业提供了关于Web应用中最常见和最危险漏洞的最新和最全面的信息。

#### 为什么OWASP Top 10重要?

- **行业共识**:它是由安全专家、公司和行业领导者共同贡献的,代表了网络安全界的共同意见和最佳实践。

- **教育基准**:为教育机构提供了一个基本的教学框架,帮助学生理解Web应用安全的基础。

- **安全意识提升**:对于企业而言,OWASP Top 10提供了一个安全意识的提升工具,帮助管理层和开发人员识别和缓解风险。

### 2.1.2 分析OWASP Top 10中每项风险的定义和特点

OWASP Top 10清单列出了Web应用中最常见的10种安全风险,这些风险包括但不限于以下几种:

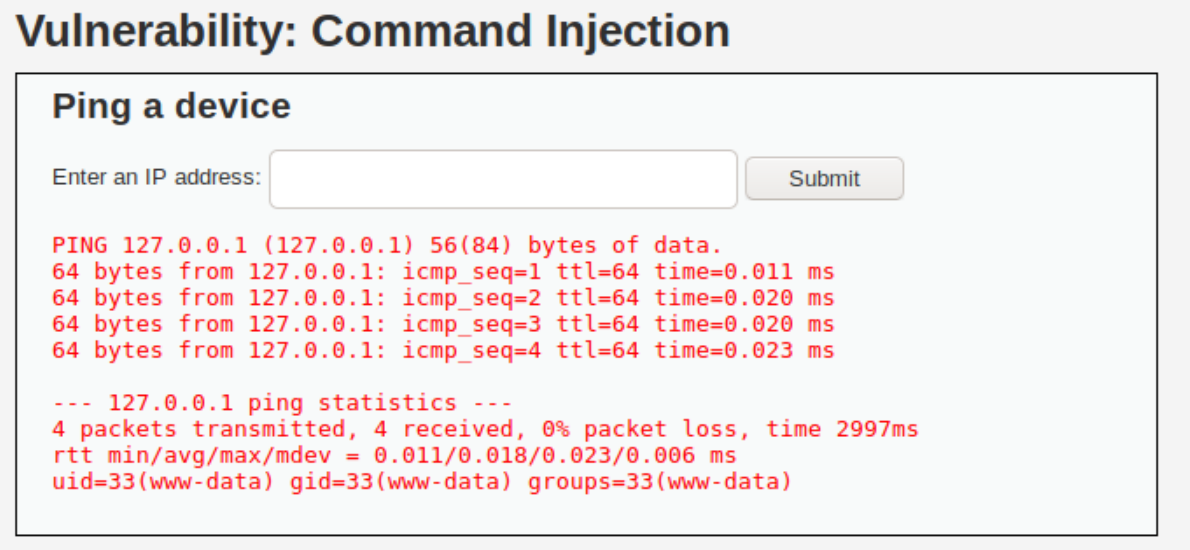

#### A01:2017 - 注入

- **定义**:注入攻击是指攻击者通过输入恶意数据,让目标应用执行未授权的命令或访问数据。

- **特点**:最常见的是SQL注入,但也包括命令行注入、XML注入等。

#### A02:2017 - 失效的身份认证

- **定义**:身份认证失败意味着用户身份验证和会话管理机制存在缺陷,允许攻击者轻易地冒充其他用户。

- **特点**:包括弱密码、密码泄露、会话ID暴露等问题。

#### A03:2017 - 敏感数据泄露

- **定义**:应用未能保护敏感数据,比如个人信息、财务数据等,导致这些信息被未经授权的第三方获取。

- **特点**:涉及不当加密、数据传输未加密、错误处理不当等问题。

#### A04:2017 - XML外部实体(XXE)

- **定义**:XML外部实体攻击是指攻击者通过在XML中嵌入恶意内容,从而能够访问内部文件、内部服务和其他资源。

- **特点**:由于XML解析器普遍存在于各种应用中,因此该攻击具有普遍性。

OWASP Top 10清单的其它风险也同样重要,包括安全配置错误、跨站脚本(XSS)、不安全的反序列化、使用含有已知漏洞的组件、不足的日志和监控、以及不安全的API设计等。

## 2.2 理解安全风险背后的原理

### 2.2.1 揭示常见的Web应用漏洞类型

Web应用漏洞主要分为以下几种类型:

#### 输入验证不当

- **原因**:当应用未能充分验证用户输入时,可能会执行恶意代码或暴露敏感信息。

- **后果**:这可能导致注入攻击、数据泄露或跨站脚本攻击(XSS)。

#### 错误的认证和会话管理

- **原因**:安全配置不当或设计缺陷可能导致用户认证机制的弱点。

- **后果**:攻击者可以绕过身份验证,以其他用户身份访问系统。

#### 错误的授权

- **原因**:当应用的访问控制不当或未正确实施时,会允许用户访问不应访问的资源。

- **后果**:可能导致数据泄露、未授权的文件访问和操作。

#### 跨站脚本攻击(XSS)

- **原因**:当应用输出用户提交的数据时,未经适当的转义或编码,可能会执行JavaScript代码。

- **后果**:攻击者可以盗取cookie、操纵页面或重定向用户。

#### 不安全的直接对象引用

- **原因**:当应用直接使用用户提供的输入来访问对象时,攻击者可以操纵输入访问非预期的资源。

- **后果**:这可能导致敏感数据泄露和未授权的文件访问。

### 2.2.2 探讨漏洞产生的根本原因和影响

漏洞的根本原因通常可以归结为以下几个方面:

#### 缺乏安全性意识

- **影响**:开发人员可能不理解其代码中的安全风险,导致漏洞的产生。

- **解决方法**:进行定期的安全培训和意识提升。

#### 不充分的测试

- **影响**:未经过严格的安全测试,应用可能包含未知的安全缺陷。

- **解决方法**:实施持续的自动化安全测试和定期的手动渗透测试。

#### 过时的系统和组件

- **影响**:使用过时的库和框架可能会使应用容易受到已知漏洞的攻击。

- **解决方法**:定期更新所有软件组件,并使用依赖项检查工具。

#### 不安全的默认配置

- **影响**:默认配置往往不够安全,易被攻击者利用。

- **解决方法**:改变默认的设置,确保强密码策略和最小权限原则。

## 2.3 实践中的风险评估方法

### 2.3.1 学习如何评估漏洞的严重性

在风险评估过程中,以下步骤是不可或缺的:

#### 识别和分类漏洞

- **步骤**:首先需要发现应用中所有可能的漏洞,并根据其类型进行分类。

- **方法**:使用自动化漏洞扫描工具如OWASP ZAP,手动渗透测试工具如Burp Suite,或集成在持续集成/持续部署(CI/CD)流程中的工具。

#### 确定漏洞的影响范围

- **步骤**:分析每个漏洞可能导致的影响,比如数据泄露、系统访问、服务拒绝等。

- **方法**:考虑漏洞的上下文和影响范围,例如数据的敏感性、受影响资产的重要性。

#### 判断漏洞的可能性

- **步骤**:评估漏洞被利用的可能性,包括攻击者的动机和漏洞的可利用性。

- **方法**:通过网络漏洞扫描、渗透测试或漏洞赏金计划来评估。

### 2.3.2 掌握如何制定风险缓解策略

缓解策略通常包括以下几个关键方面:

#### 优先级划分

- **方法**:基于漏洞的严重性和影响范围来制定处理漏洞的优先级。

#### 修补和更新

- **步骤**:对发现的安全漏洞实施修补措施,确保使用最

```

0

0