Java Security Manager性能优化秘籍:安全与性能并行提升

发布时间: 2024-10-20 09:19:23 阅读量: 24 订阅数: 36

传统java项目的构建思路以及相关技术使用

# 1. Java Security Manager概述

Java Security Manager是Java平台中用于执行细粒度的安全策略的一个重要组件。随着企业应用对安全性要求的日益提高,理解和掌握Security Manager成为Java开发者提升应用安全性的关键。本章将从基本概念入手,逐步深入探讨Security Manager的功能和应用场景。

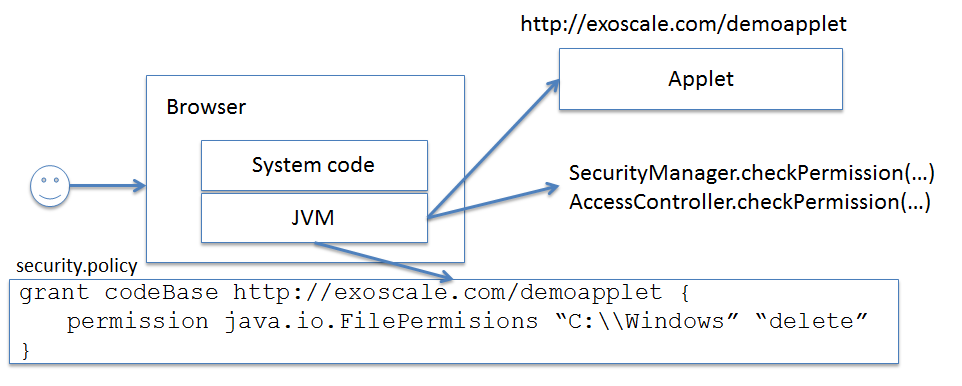

## 1.1 Java Security Manager的作用与重要性

Java Security Manager为运行在JVM上的应用程序提供了额外的安全控制。通过定义和执行安全策略,它能够限制代码访问敏感系统资源,如文件、网络和系统属性等。在多租户环境或需要高安全要求的系统中,使用Security Manager可以有效地隔离各个应用的执行环境,增强系统的整体安全性。

## 1.2 Java Security Manager的历史与演进

自从Java 1.2版本引入以来,Java Security Manager经历了多次改进和优化。最初它主要被设计为沙箱模型,用于限制不可信代码执行的权限。随着时间的推移,Java不断地更新和增强了Security Manager的功能,以适应更复杂的安全需求,例如支持Java 2平台的安全架构和对策略文件的增强支持。

## 1.3 为什么学习Java Security Manager至关重要

在如今的数字化时代,数据泄露和安全攻击事件频发,Java Security Manager的学习成为每一位Java开发者不可或缺的技能。掌握Security Manager不仅可以提升应用的安全性,还能帮助开发者更深入地理解Java安全机制,为打造安全可靠的系统打下坚实基础。随着Java平台的不断演进,对Security Manager的深入理解和应用将成为企业和开发者保持竞争力的关键。

# 2. 理解Java Security Manager的权限模型

### 2.1 权限模型的基础知识

在Java中,安全性是通过一种被称为“安全策略”的机制来实现的。安全策略定义了代码执行时允许和禁止的操作。理解权限模型的基础知识,对于安全编程和策略管理至关重要。

#### 2.1.1 权限和授权的基本概念

权限(Permission)是安全策略中的基本单元,代表了对某种资源的访问能力。例如,文件读写权限、网络连接权限等。授权(Grant)则是指将特定的权限赋予给特定的代码源。Java Security Manager使用策略文件来定义这些授权关系,而策略文件是由一个或多个权限声明组成的。

权限通常包含:

- **类型(Type)**:描述权限所涉及的资源类型。

- **名称(Name)**:资源的唯一标识。

- **动作(Actions)**:允许对资源执行的操作列表。

#### 2.1.2 Java中的安全策略和权限集合

Java中的安全策略通常在`java.policy`文件中定义,位于JRE的`lib/security`目录。策略文件中包含了一系列表达式,每个表达式代表了一个授权指令,指明了特定代码来源可以执行的权限集合。

每个授权指令都有一个主体(Principal),它是一个代码来源的标识符,可能包含:

- **代码的位置**:例如,URL、目录、类文件的哈希值。

- **代码的签名者**:由一个可信证书颁发机构签发的数字证书。

- **代码的MD5和SHA-1哈希值**。

### 2.2 安全策略文件的深入解析

了解安全策略文件的结构和配置是掌握Java Security Manager的关键步骤。

#### 2.2.1 安全策略文件的结构与配置

安全策略文件的基本语法格式如下:

```java

grant codeBase "***" {

permission java.security.AllPermission;

// 其他权限声明

};

```

在上述代码中,`grant`语句块定义了一个授权区域,`codeBase`指定了代码来源,而`permission`语句则定义了具体的权限。

更复杂的策略配置可能包括:

- **权限限制**:可以限制特定代码来源的权限。

- **代码签署**:可以仅授权那些由特定证书签署的代码。

- **权限排除**:可以使用`permission`语句的`-`前缀来排除权限。

#### 2.2.2 高级安全策略配置案例

假设我们要对运行在本地服务器上的Web应用程序实施安全策略,只允许该应用进行特定文件的读写操作,并禁止其访问系统属性。相应的策略文件配置示例如下:

```java

grant codeBase "***" {

// 允许读写特定目录下的文件

permission java.io.FilePermission "/path/to/specific/files/-", "read,write";

// 禁止访问系统属性

permission java.util.PropertyPermission "*", "read";

// 其他必要的权限

// ...

};

```

上述配置中,我们首先授权了对指定路径下文件的读写操作,然后禁止了访问系统属性的操作。

### 2.3 自定义权限类的实现

在实际应用中,标准的权限类可能无法满足特定需求。因此,Java允许我们创建自定义权限类以实现更为灵活的安全控制。

#### 2.3.1 创建自定义权限类的步骤

创建自定义权限类一般包括以下步骤:

1. **扩展Permission类**:创建一个继承自`java.security.Permission`的新类。

2. **添加必要的属性和构造函数**:根据需要存储权限信息。

3. **重写`implies`方法**:该方法决定一个权限是否包含在另一个权限中。

4. **提供序列化支持**:使权限对象能够被序列化和反序列化。

下面是一个自定义权限类的简单示例代码:

```java

import java.security.Permission;

import java.security.BasicPermission;

import java.io.Serializable;

public class CustomPermission extends BasicPermission implements Serializable {

public CustomPermission(String name) {

super(name);

}

public CustomPermission(String name, String actions) {

super(name, actions);

}

@Override

public boolean implies(Permission permission) {

// 实现权限判断逻辑

}

}

```

#### 2.3.2 自定义权限类的应用实例

假设我们要创建一个自定义权限类`FileAccessPermission`,用于控制文件访问权限。这个类可以被用来检查一个操作是否被允许在特定的文件上执行。下面是一个实现的示例:

```java

import java.security.Permission;

import java.io.File;

import java.util.StringTokenizer;

public class FileAccessPermission extends Permission {

private File file;

private String actions;

public FileAccessPermission(String name, String actions) {

super(name);

this.actions = actions;

```

0

0