【两因素认证安全】:使用认证机制增强MySQL安全性的全面解读

发布时间: 2024-12-07 05:17:01 阅读量: 10 订阅数: 12

数据安全堡垒:使用MySQL加密功能全面保护数据

# 1. 两因素认证的原理与重要性

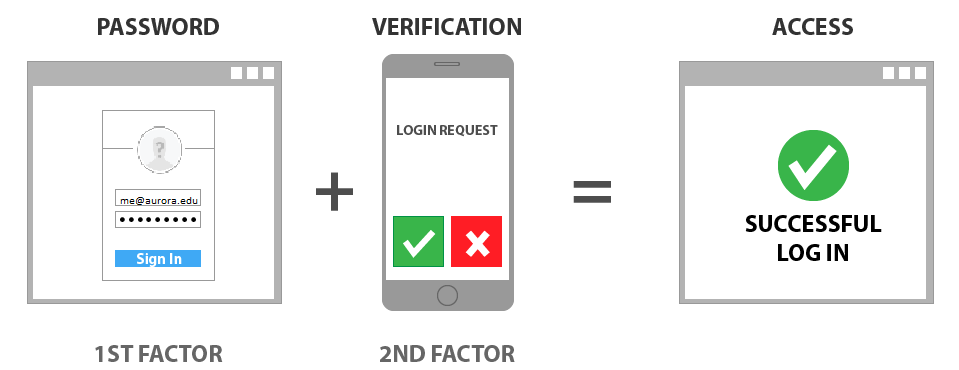

在当今信息安全领域,保护敏感数据免受未经授权的访问成为重中之重。**两因素认证**(Two-Factor Authentication,简称2FA)技术应运而生,提供了一种更为安全的验证机制,显著提升了身份验证的安全级别。不同于传统的单一密码认证,两因素认证要求用户提供两种独立的验证因素:一种是用户知道的信息(如密码),另一种是用户持有的实体(如手机上的验证码),有时还包括用户的生物特征(如指纹或面部识别)。这种技术的运用大大增加了非法侵入的难度,因为即使攻击者获取了用户的一个验证因素,也难以同时获得第二个因素。本章将深入探讨两因素认证的工作原理,并阐明其在保护现代IT系统安全中不可或缺的重要性。

# 2. MySQL安全基础

### 2.1 MySQL数据库的安全特性

#### 2.1.1 认证、授权和加密

数据库的安全首先从认证开始,MySQL使用用户名和密码来验证用户身份。认证之后,授权过程确定用户能够执行哪些操作。而加密是保护数据传输和存储的重要手段,防止数据在传输过程中被截取或在存储时被非法读取。

在认证方面,MySQL支持多种认证插件。例如,传统的`mysql_native_password`提供了基本认证机制,而对于更高级的安全需求,`caching_sha2_password`为用户提供了一种更为安全的选择。它基于SHA-256算法和一个盐值,为密码提供更强的保护。

授权则涉及到`GRANT`和`REVOKE`语句,这些语句可以控制用户对数据库对象的访问权限。MySQL 8.0引入了角色的概念,允许管理员将权限组合到一个角色中,然后将角色分配给用户,从而简化权限管理。

至于加密,MySQL提供透明数据加密(TDE)和传输层安全性(TLS)。TDE允许对数据库文件进行加密,保护静态数据。而TLS则确保数据在客户端和服务器之间的传输安全。

为了保证数据库的安全性,管理员需要确保使用强密码策略,及时更新加密算法,以及合理配置授权。

#### 2.1.2 MySQL用户账户管理

MySQL用户账户管理涉及到创建用户、修改用户权限和删除用户。创建用户时,可以指定用户的主机位置、用户名和密码。例如:

```sql

CREATE USER 'newuser'@'localhost' IDENTIFIED BY 'strongpassword';

```

该语句创建了一个名为`newuser`的新用户,该用户可以从`localhost`登录,并设置了一个强密码。

对于权限管理,可以使用`GRANT`语句来赋予用户权限,如下所示:

```sql

GRANT SELECT, INSERT, UPDATE ON database_name.* TO 'newuser'@'localhost';

```

该语句允许`newuser`用户对`database_name`数据库中的所有表进行`SELECT`、`INSERT`和`UPDATE`操作。

管理员应周期性审查用户权限,并在用户离职或角色变更时,使用`REVOKE`语句及时撤销不必要的权限:

```sql

REVOKE SELECT ON database_name.* FROM 'olduser'@'localhost';

```

该语句撤销了`olduser`用户对`database_name`数据库的`SELECT`权限。

### 2.2 MySQL数据库的安全配置

#### 2.2.1 安全配置的实践步骤

安全配置是数据库管理中的重要环节,有助于减少安全风险。第一步是为root用户设置一个强密码。接下来,应该禁用或删除默认的test数据库和匿名用户,以减少潜在的攻击面。

```sql

DROP DATABASE IF EXISTS test;

DELETE FROM mysql.user WHERE User='';

```

此外,配置文件(通常是`my.cnf`或`my.ini`)中的参数应当被仔细审查。例如,调整`max_connections`参数,限制最大并发连接数,防止过度消耗资源。

安全配置的另一个重要方面是启用TLS/SSL。这要求管理员生成SSL证书,并配置MySQL服务器和客户端使用这些证书。

```bash

openssl req -newkey rsa:2048 -nodes -keyout server-key.pem \

-x509 -days 365 -out server-cert.pem

```

此命令生成一个自签名的SSL证书,用于之后配置MySQL以使用SSL连接。

#### 2.2.2 配置文件的调整和优化

MySQL服务器的配置文件位于`/etc/mysql/my.cnf`(Linux系统)或`C:\ProgramData\MySQL\MySQL Server 8.0\my.ini`(Windows系统)。配置文件中包含一系列指令,用于定义MySQL服务器的行为。在安全配置中,关注以下参数:

- `expire_logs_days`:设置二进制日志文件的过期天数,有助于清理旧的日志。

- `slow_query_log` 和 `long_query_time`:用于记录执行时间过长的查询,有助于识别和优化性能瓶颈。

- `max_connections`:限制服务器可以接受的最大连接数,防止资源耗尽。

```ini

[mysqld]

expire_logs_days = 10

slow_query_log = 1

long_query_time = 2

max_connections = 500

```

在修改配置文件后,需要重启MySQL服务使更改生效。在Linux上,使用如下命令:

```bash

sudo systemctl restart mysql

```

在Windows上,可以通过服务管理工具或命令行重启MySQL服务。

### 2.3 MySQL数据库的安全监控

#### 2.3.1 日志文件的分析与管理

数据库的安全监控离不开日志文件的分析。MySQL的日志文件包括错误日志、查询日志、慢查询日志和二进制日志。错误日志提供服务器运行时的诊断信息,查询日志记录所有的客户端连接和查询,慢查询日志记录执行时间超过预设阈值的查询,而二进制日志记录数据库的更改。

管理员应定期审查这些日志,寻找异常或潜在的安全威胁。例如,可以使用`mysqldumpslow`工具来分析慢查询日志,找出执行时间较长的查询:

```bash

mysqldumpslow /var/log/mysql慢查询日志文件路径

```

另外,使用`grep`工具可

0

0