STM32单片机安全设计技术:掌握安全设计原理和实践方法,保护系统免受攻击,打造安全的嵌入式系统

发布时间: 2024-07-03 11:08:11 阅读量: 113 订阅数: 70

vb图书馆管理系统(源代码+论文)(20245j).7z

# 1. STM32单片机安全设计基础

STM32单片机安全设计是嵌入式系统设计中至关重要的环节,涉及保护系统免受各种安全威胁,包括未经授权的访问、数据泄露和恶意代码攻击。本章将介绍STM32单片机安全设计的概念、原则和方法,为后续章节的详细实践奠定基础。

本章将涵盖以下主题:

- 安全威胁和风险分析:识别常见的安全威胁,并评估它们对STM32单片机系统的潜在风险。

- 安全设计原则和方法:介绍安全设计的基本原则和方法,包括安全启动、代码完整性保护和外设安全配置。

# 2. STM32单片机安全设计理论

### 2.1 安全威胁与风险分析

#### 2.1.1 常见的安全威胁

STM32单片机在各种应用场景中面临着广泛的安全威胁,包括:

- **物理攻击:**例如篡改、侧信道攻击、故障注入攻击等。

- **软件攻击:**例如缓冲区溢出、代码注入、恶意软件等。

- **网络攻击:**例如中间人攻击、拒绝服务攻击、网络钓鱼等。

- **供应链攻击:**例如硬件后门、软件漏洞、假冒产品等。

#### 2.1.2 风险评估与管理

风险评估是确定安全威胁对系统的影响和可能性的过程。它涉及以下步骤:

1. **识别威胁:**确定可能影响系统的安全威胁。

2. **分析威胁:**评估每个威胁的可能性和影响。

3. **评估风险:**根据威胁的可能性和影响计算风险水平。

4. **制定对策:**制定措施来减轻或消除风险。

### 2.2 安全设计原则与方法

#### 2.2.1 安全设计原则

安全设计原则指导安全系统的设计,包括:

- **最小权限原则:**仅授予系统组件执行其功能所需的最低权限。

- **防御纵深原则:**创建多层防御,以阻止攻击者绕过单个安全机制。

- **持续监控原则:**监控系统活动并检测异常情况。

- **安全开发生命周期原则:**将安全考虑因素纳入开发过程的每个阶段。

#### 2.2.2 安全设计方法

安全设计方法提供了实现安全设计的具体技术,包括:

- **加密:**使用密码学技术保护数据和通信。

- **认证:**验证用户或设备的身份。

- **授权:**授予用户或设备访问系统资源的权限。

- **审计:**记录系统活动以进行安全分析。

**代码示例:**

```c

// 加密数据

uint8_t encrypted_data[16];

aes_encrypt(data, encrypted_data, key);

// 认证用户

if (username == "admin" && password == "secret") {

authenticated = true;

}

```

**代码逻辑分析:**

* `aes_encrypt` 函数使用 AES 加密算法加密数据。

* 认证过程检查用户名和密码是否匹配,如果匹配则认证成功。

# 3. STM32单片机安全设计实践

### 3.1 安全固件设计

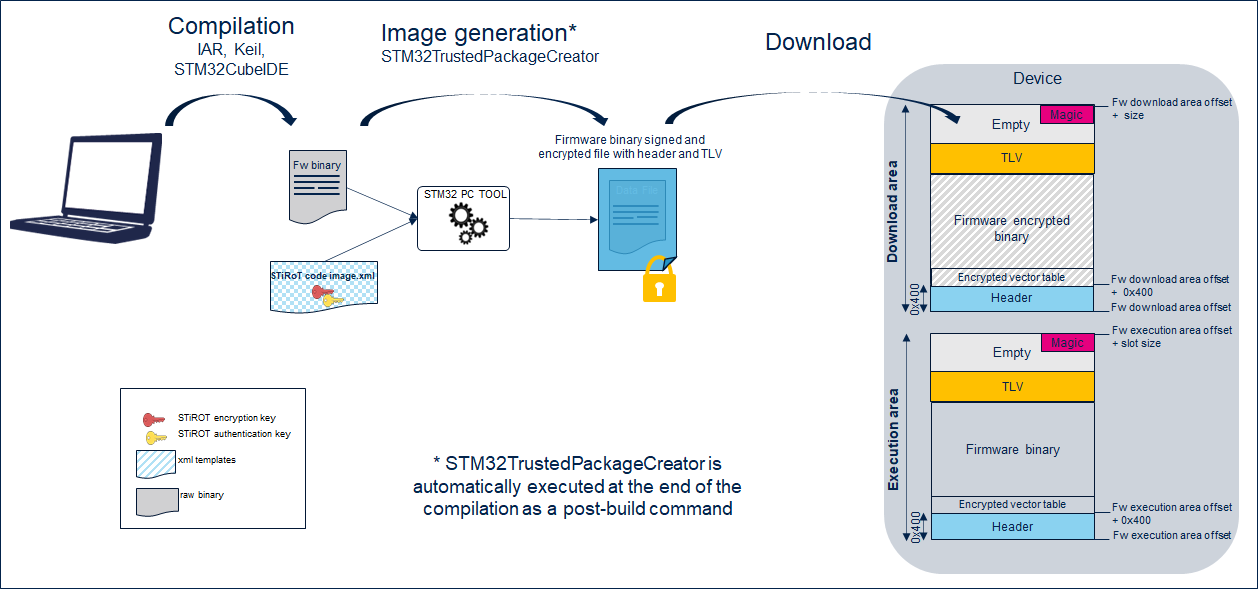

#### 3.1.1 安全启动机制

**安全启动概述**

安全启动机制是确保设备在启动时仅执行可信固件的一种机制。它通过验证固件的完整性和真实性来实现,从而防止恶意代码执行。

**STM32安全启动机制**

STM32单片机提供了多种安全启动机制,包括:

- **O

0

0