【WebHelpers.html.builder安全性指南】:防范Web安全威胁的实战策略

发布时间: 2024-10-16 13:32:34 阅读量: 2 订阅数: 4

# 1. WebHelpers.html.builder简介与安全风险

## WebHelpers.html.builder简介

WebHelpers.html.builder是Ruby on Rails框架中的一个辅助模块,用于生成HTML内容。它提供了一系列的构建方法,可以帮助开发者更快速、更方便地生成HTML标签和结构。例如,使用`div_tag`可以帮助我们快速创建一个div标签,而`unordered_list`则可以帮助我们生成一个无序列表。

## 安全风险

然而,任何自动化生成HTML的方式都可能存在安全风险。主要的风险在于,如果不当处理用户输入,可能会导致跨站脚本攻击(XSS)。例如,如果我们直接将用户输入的内容放入HTML标签中,而没有进行适当的转义,那么恶意的用户可能会利用这个漏洞,在你的网站上执行恶意脚本。

```ruby

# 安全风险示例

def unsafe_html

"<script>alert('XSS');</script>".html_safe

end

```

在上面的示例中,如果我们将`unsafe_html`的返回值直接输出到HTML中,那么任何访问该页面的用户都会看到一个弹窗,显示“XSS”。这就是一个典型的XSS攻击示例。

为了避免这种风险,我们需要对所有用户输入进行适当的处理,例如使用`escapeHTML`方法进行转义,或者使用`content_tag`等更安全的方法来生成HTML内容。

```ruby

# 安全处理示例

def safe_html

content_tag(:script, alert('XSS')).html_safe

end

```

在`safe_html`方法中,我们使用`content_tag`来生成一个`<script>`标签,这样可以避免直接将用户输入的内容插入到HTML标签中,从而降低了XSS攻击的风险。

通过这个例子,我们可以看到,虽然`WebHelpers.html.builder`可以帮助我们方便地生成HTML内容,但在使用过程中,我们也需要注意其潜在的安全风险,并采取适当的预防措施。

# 2. Web应用安全基础

## 2.1 安全漏洞的基本概念

### 2.1.1 漏洞的定义与分类

在网络安全领域,漏洞通常指的是软件系统中存在的设计缺陷、编码错误或者配置不当,这些缺陷可能会被攻击者利用,导致非法访问、数据泄露或者其他形式的安全威胁。漏洞可以分为多种类型,包括但不限于以下几种:

- **软件漏洞**:这类漏洞通常存在于应用程序或操作系统中,可能由于编码错误或者不安全的默认配置造成。

- **配置漏洞**:这类漏洞源于不当的系统或应用配置,可能包括不必要的开放端口、不安全的服务配置等。

- **逻辑漏洞**:这类漏洞与软件的业务逻辑有关,通常由于开发者没有考虑到某些特殊的用户行为导致。

- **物理漏洞**:这类漏洞与物理安全有关,例如未加锁的服务器机柜、未加密的物理传输介质等。

### 2.1.2 常见的Web漏洞类型

Web漏洞是网络攻击者最常利用的一种类型,下面列出了一些常见的Web漏洞:

- **SQL注入**:攻击者通过注入恶意SQL语句,操纵后端数据库执行非法操作。

- **跨站脚本攻击(XSS)**:攻击者通过注入恶意脚本代码,窃取用户会话、破坏网站内容等。

- **跨站请求伪造(CSRF)**:攻击者利用用户的身份,让其在不知情的情况下执行恶意操作。

- **文件包含漏洞**:攻击者通过包含恶意文件的路径,访问服务器上的敏感文件或执行恶意代码。

- **安全配置漏洞**:由于不当的安全配置,使得攻击者可以轻易获取敏感信息或执行未授权操作。

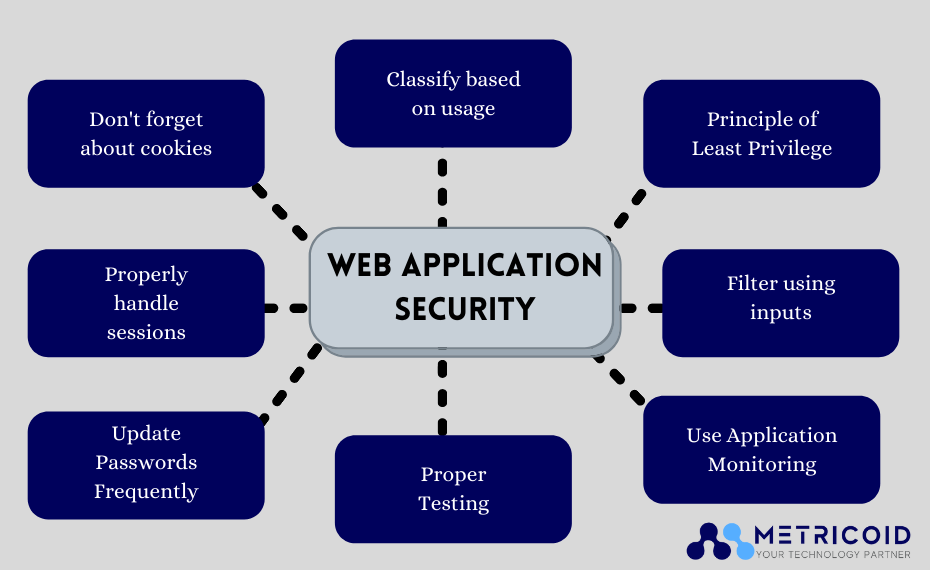

## 2.2 Web应用的安全性原则

### 2.2.1 安全编码的基本原则

为了构建安全的Web应用,开发者必须遵循一系列的安全编码原则。以下是一些基本的安全编码原则:

- **最小权限原则**:为应用程序和用户分配最小的必要权限,避免权限过高带来的风险。

- **数据验证**:对所有输入数据进行验证,确保数据符合预期格式,防止注入攻击。

- **输出编码**:对输出到客户端的数据进行编码,防止XSS攻击。

- **错误处理**:合理处理错误信息,避免泄露敏感信息给攻击者。

- **使用安全函数**:尽可能使用安全的编程函数和库,减少自定义不安全代码的可能。

### 2.2.2 安全架构设计的重要性

在架构设计阶段就开始考虑安全问题,对于预防未来的安全风险至关重要。安全架构设计的原则包括:

- **分层安全**:将应用分为多个层级,并对每个层级实施安全措施。

- **防御深度**:实施多层防御,即使一层被攻破,还有其他层可以提供保护。

- **安全组件的重用**:重用经过测试的安全组件,减少新代码引入安全问题的风险。

- **安全审计和监控**:确保有机制来监控和审计安全事件,及时响应潜在的安全威胁。

## 2.3 安全开发生命周期

### 2.3.1 安全开发生命周期的概念

安全开发生命周期(SDL)是一种将安全性集成到软件开发过程中的方法论。SDL强调在整个开发生命周期中持续进行安全活动,从需求分析到设计、开发、测试、部署和维护,每个阶段都有相应的安全任务。

### 2.3.2 安全测试与审计的角色

安全测试和审计是SDL中的关键环节,它们帮助发现和修复安全漏洞。安全测试包括:

- **静态应用安全测试(SAST)**:在不运行代码的情况下分析应用程序,寻找潜在的安全问题。

- **动态应用安全测试(DAST)**:在应用程序运行时测试,模拟攻击者行为,发现运行时的安全漏洞。

- **渗透测试**:由专业的安全专家模拟攻击者的攻击,评估应用的安全性。

安全审计则是在代码审查过程中,通过人工审查代码来发现安全问题。审计过程中可能会使用一些自动化工具辅助发现潜在的安全漏洞。

通过本章节的介绍,我们了解了Web应用安全的基础知识,包括漏洞的基本概念、安全性的基本原则以及安全开发生命周期的重要性。在接下来的章节中,我们将深入探讨HTML Builder的安全实践,包括如何安全使用HTML Builder、输入数据的处理与验证、输出编码与内容安全策略等。这些知识将帮助开发者构建更加安全的Web应用,防御常见的网络攻击。

# 3. HTML Builder的安全实践

在本章节中,我们将深入探讨HTML Builder的使用与安全问题,并介绍如何通过输入数据的处理与验证以及输出编码与内容安全策略来提升Web应用的安全性。

## 3.1 HTML Builder的使用与安全问题

### 3.1.1 HTML Builder的基本用法

HTML Builder是一种在Ruby on Rails框架中常用的工具,它允许开发者以编程的方式来构建HTML文档。使用HTML Builder可以提高代码的可读性和可维护性,但如果不当使用,也可能引入安全风险。

```ruby

builder = Builder::XmlMarkup.new(indent: 2)

html = builder.html {

builder.head {

builder.title "My Page"

}

builder.body {

builder.h1 "Welcome to my page!"

builder.p "This is a paragraph."

}

}

puts html

```

在上述示例中,我们创建了一个简单的HTML文档。HTML Builder的`indent`参数可以设置缩进,使得生成的HTML代码更加易于阅读。

**代码逻辑解读分析:**

- `Builder::XmlMarkup.new(indent: 2)`:实例化一个`XmlMarkup`对象,并设置缩进为2。

- `builder.html {...}`:开始构建`<html>`标签。

- `builder.head {...}`和`builder.b

0

0