【文件上传与用户认证融合】:如何实现安全的集成上传解决方案?

发布时间: 2024-10-12 02:55:49 阅读量: 33 订阅数: 46

应用融合解决方案.pdf

# 1. 文件上传与用户认证的基础概念

在数字化时代,文件上传与用户认证是构建安全、高效IT系统的基石。文件上传功能允许用户将数据发送到服务器,而用户认证则确保只有合法用户能访问特定资源。

## 1.1 文件上传的基础

文件上传是用户与Web应用交互的一个基本功能,涉及到前端的界面设计与用户交互以及后端的文件处理、存储与管理。一个典型的文件上传流程包括:用户选择文件、文件被发送到服务器、服务器接收并处理文件、最后将文件存储在服务器的指定位置。

## 1.2 用户认证的重要性

用户认证是安全体系中的一个核心组成部分,它用于验证用户的身份。常用的认证方式有密码认证、令牌认证、生物特征认证等。认证机制设计的目标是确保只有授权用户才能访问敏感信息或执行操作。

理解这两个概念及其重要性是构建安全、可靠系统的首要步骤。随着技术的演进,它们的实现方式不断优化,以抵御日新月异的安全威胁。在后续章节中,我们将深入探讨文件上传机制的实现细节、用户认证流程的构建以及如何将二者融合为一个完整的解决方案。

# 2. 文件上传机制的实现与安全策略

## 2.1 文件上传的后端处理

### 2.1.1 服务器端的文件处理流程

文件上传是现代Web应用中的常见功能,服务器端的文件处理流程包括接收用户上传的文件、验证文件类型、保存文件到服务器磁盘、以及存储文件路径到数据库等步骤。在实现时,需要考虑到性能、安全和用户体验等多个方面。以下是一个典型的服务器端文件处理流程:

1. **接收文件**: 通过HTTP请求中的`multipart/form-data`表单数据接收文件。

2. **验证文件**: 检查文件格式、大小是否符合预定要求,并进行安全性检查以防止恶意文件上传。

3. **保存文件**: 将合法文件保存到服务器的指定目录,并生成唯一文件名以避免冲突。

4. **数据库操作**: 将文件的相关信息(例如文件名、文件大小、文件路径等)存储到数据库中。

5. **返回响应**: 向用户返回操作结果,如果是成功则返回文件访问路径或预览界面,失败则返回错误信息。

```python

# 示例Python Flask代码块

from flask import request

import os

@app.route('/upload', methods=['POST'])

def upload_file():

# 检查是否有文件在请求中

if 'file' not in request.files:

return 'No file part'

file = request.files['file']

# 如果用户没有选择文件,浏览器也会提交一个空的文件部分

if file.filename == '':

return 'No selected file'

if ***

* 保存文件时生成唯一文件名

filename = secure_filename(file.filename)

file.save(os.path.join('/path/to/the/uploads', filename))

# 保存文件路径到数据库

# db.save_file_path(filename)

return 'File uploaded successfully'

# 注意:secure_filename函数需要使用werkzeug.utils的secure_filename

```

以上代码展示了一个简单的文件上传处理流程,其中`secure_filename`函数用于清理文件名,以避免操作系统级别的安全问题。

### 2.1.2 安全处理上传文件的方法

为了确保上传的文件不会危害服务器安全,开发者需要采取一些安全措施。主要的安全处理方法包括:

1. **类型检查**: 确保上传的文件类型符合要求,通常会有一个白名单来限定允许的文件扩展名。

2. **内容检查**: 对文件内容进行检查,尤其是对于图片上传,可以使用libmagic或相应的库来检查文件的真实类型。

3. **防病毒扫描**: 对于一些敏感的上传,可以集成防病毒软件对文件进行检查。

4. **文件大小限制**: 通过设置上传文件的最大尺寸来防止服务端被恶意文件的大规模上传所占用。

5. **沙箱处理**: 对于动态执行的文件,如上传的脚本或可执行文件,应该在隔离的沙箱环境中运行。

6. **HTTPS传输**: 确保在传输过程中使用HTTPS来防止中间人攻击。

```python

import magic

import os

def check_file_type(file):

# 使用libmagic库检查文件类型

mime = magic.Magic(mime=True)

file_type = mime.from_buffer(file.read())

allowed_types = ['image/jpeg', 'image/png'] # 仅允许图片类型

if file_type in allowed_types:

return True

else:

return False

def validate_file_size(file):

MAX_FILE_SIZE = 5 * 1024 * 1024 # 限制文件最大为5MB

if file and len(file.read()) <= MAX_FILE_SIZE:

return True

else:

return False

@app.route('/upload', methods=['POST'])

def upload_file():

file = request.files['file']

if check_file_type(file) and validate_file_size(file):

# 处理上传文件

pass

else:

return 'Invalid file type or size'

```

在上述代码中,我们使用了libmagic库来检查文件类型,并设置了一个最大文件尺寸限制。只有符合安全要求的文件才会被允许上传。

## 2.2 常见文件上传安全漏洞

### 2.2.1 跨站脚本攻击(XSS)

跨站脚本攻击(XSS)是一种在Web应用中常见的安全漏洞,攻击者可以通过上传恶意脚本代码来攻击网站的其他用户。在文件上传中,如果服务器没有正确地对上传的文件内容进行过滤,攻击者就可能上传包含有恶意JavaScript代码的文件,如图片、文档等,这些代码在被其他用户下载或预览时执行,从而达到攻击的目的。

### 2.2.2 上传文件类型和大小限制

开发者通常需要限制上传文件的类型和大小,以避免潜在的攻击和恶意使用。如果限制设置不恰当,攻击者可能利用这些漏洞上传恶意软件或执行拒绝服务攻击(DoS)。例如,上传巨大的文件可能会导致服务器资源耗尽。

### 2.2.3 服务端验证机制

服务端验证是防止文件上传漏洞的关键步骤。开发者必须确保对所有上传的文件执行彻底的验证。这包括验证文件类型是否为允许的类型,以及文件的内容是否与文件类型相符。

## 2.3 文件上传安全强化技术

### 2.3.1 文件上传前的文件签名验证

文件签名验证是指使用文件的元数据或特定的哈希值来确认文件类型的真实性。这种方式可以用来检测文件的真实类型,并防止恶意内容的上传。例如,PDF文件的签名通常符合PDF的标准结构,如果文件的签名与PDF标准不匹配,则该文件可能是被修改过或伪装的。

### 2.3.2 使用HTTPS进行文件传输

使用HTTPS来确保文件在传输过程中的安全性是非常重要的。HTTPS可以防止文件内容在传输过程中被窃听或篡改,对于保护用户的隐私和数据安全至关重要。

### 2.3.3 后台文件存储策略

服务器端的文件存储策略对于防止安全漏洞同样重要。服务器应该将上传的文件保存在非Web根目录下,并且对存储的文件路径进行权限控制,确保只有授权的应用程序才能访问这些文件。

以上章节内容展示了文件上传机制的实现与安全策略,深入探讨了文件上传的后端处理流程、常见安全漏洞及其应对策略。下一章节将继续探讨用户认证机制的构建与实践。

# 3. 用户认证机制的构建与实践

用户认证机制是保证系统安全的关键组成部分,它验证了用户的身份,并授权合法用户访问系统资源。本章将深入探讨用户认证流程、常用认证技术以及如何安全实现用户认证流程。

## 3.1 用户认证流程的介绍

用户认证流程是用户获取对系统访问权限的起点。它包括一系列的操作步骤,用以验证用户的合法性和身份。

### 3.1.1 用户认证的基本要素

用户认证通常包括以下三个基本要素:

1. **身份识别(Identification)**:用户首先通过用户名、邮箱或者手机号等方式向系统表明身份。

2. **认证验证(Authentication)**:系统通过密码、生物识别、密钥或者令牌等方法确认用户的身份是否真实。

3. **授权(Authorization)**:在用户身份得到验证后,系统给予用户相应的访问权限。

### 3.1.2 认证协议和机制的选择

在设计用户认证机制时,需要考虑不同认证协议和机制的适用场景。以下几种协议被广泛应用:

- **基本认证(Basic Authentication)**:简单易用,通过HTTP协议传输明文用户名和密码。

- **摘要认证(Digest Authentication)**:在基本认证基础上增加了一次哈希计算,以提高安全性。

- **表单认证(Form-based Authentication)**:使用自定义表单收集用户身份信息,再通过后端程序进行验证。

- **令牌认证(Token-based Authentication)**:用户通过一次性令牌进行身份验证,如OAuth 2.0和JWT(JSON Web Tokens)。

每种协议有其优缺点,在选择时应根据系统需求和安全考虑做出决策。

## 3.2 常用用户认证技术

### 3.2.1 基于密码的认证技术

基于密码的认证是最常见的认证方式之一。用户通过提供正确密码来验证身份。然而,为了提高安全性,需要实现以下几种技术:

- **密码加密存储**:密码在存储前需要经过哈希函数加密,并使用盐值来防止彩虹表攻击。

- **密码复杂度策略**:强制用户设置高强度的密码,如包含大小写字母、数字和特殊字符。

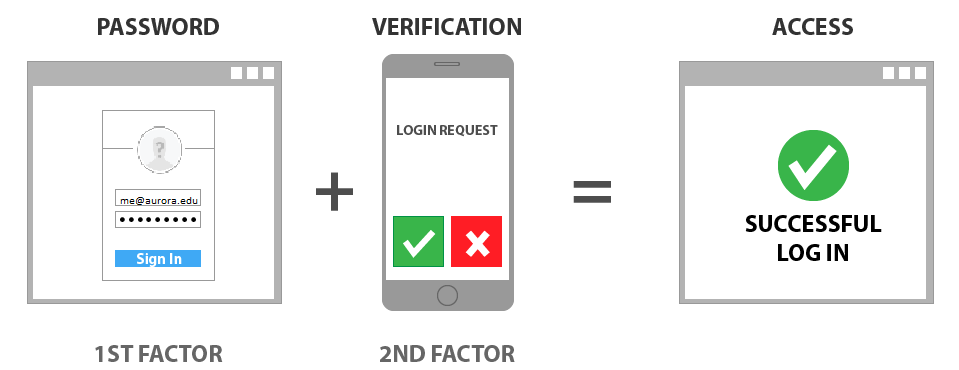

- **二次认证(Two-factor Authentication, 2FA)**:用户在输入密码后,还需要通过手机短信验证码、生物识别等二次验证手段。

### 3.2.2 基于令牌的认证技术

基于令牌的

0

0