【数据库设计高级技巧】:掌握数据完整性与事务管理在图书借阅系统中的应用

发布时间: 2025-01-08 14:00:26 阅读量: 9 订阅数: 8

# 摘要

本文深入探讨了图书借阅系统数据库设计中的完整性与事务管理实践。首先,文章从理论基础出发,解释了数据完整性的概念和分类,并提供了实体完整性、参照完整性以及用户定义完整性策略的实现方法。其次,通过案例分析探讨了数据完整性校验的应用和重要性。接着,文章详细阐述了事务管理的基本概念、特性和隔离级别,以及在图书借阅系统中的应用,同时提供了优化事务性能的策略。最后,文章介绍了高级数据库设计技巧,包括规范化、反范式化、索引优化以及设计模式的应用,并通过图书借阅系统的案例实战,展示了数据库设计的实现与系统测试优化。通过本文,读者将获得全面的数据库设计知识和在实际项目中应用这些知识的能力。

# 关键字

数据库设计;数据完整性;事务管理;规范化;反范式化;性能优化

参考资源链接:[图书借阅管理系统设计:数据库课程报告](https://wenku.csdn.net/doc/4bnaz56qgx?spm=1055.2635.3001.10343)

# 1. 数据库设计基础和完整性概念

## 1.1 数据库设计的重要性与目标

数据库设计是构建任何数据驱动应用的基础。它不仅是存储数据的仓库,更是确保数据质量、安全和高效访问的关键。有效的数据库设计能提升数据一致性,降低数据冗余,提高查询效率,同时,保证数据完整性是设计过程中不可或缺的一环。

## 1.2 数据完整性的概念和目的

数据完整性(Data Integrity)指的是数据的准确性和可靠性。它保证数据在输入、存取、更新和删除过程中保持正确和一致。完整性规则可基于业务逻辑制定,以防止错误和不合理的数据输入。

## 1.3 完整性约束的分类

完整性约束主要分为三类:实体完整性、参照完整性和用户定义完整性。实体完整性确保每条记录的唯一性和不重复性,通常使用主键来实现。参照完整性保证了数据之间的依赖关系,通常通过外键约束实现。用户定义完整性则是根据特定业务规则定制的完整性约束,比如字段值的范围限制。

为了深入理解完整性约束如何在实践中发挥作用,接下来我们将探讨图书借阅系统中的数据完整性实践。

# 2. 图书借阅系统中的数据完整性实践

数据完整性是数据库管理系统中至关重要的概念,它确保了数据的准确性和一致性。在构建图书借阅系统时,数据完整性不仅能够避免错误的数据录入,还能保证整个系统的稳定性和可靠性。本章将深入探讨数据完整性在图书借阅系统中的应用,分析其重要性,并展示如何通过数据库技术实现和维护数据完整性。

### 2.1 理解数据完整性的重要性

#### 2.1.1 数据完整性定义

数据完整性是指在数据库中存储的数据必须是准确且一致的。这涉及到数据的正确性、有效性和一致性。数据完整性确保了数据在输入、存储和处理过程中的准确无误,并且能够防止任何可能导致数据损坏的更新操作。

#### 2.1.2 完整性约束的分类

完整性约束是数据库管理系统用来确保数据完整性的规则。它们可以被分为以下几类:

- **实体完整性**:确保每个表中的主键字段的唯一性。

- **域完整性**:定义字段的值域,例如数据类型、数据格式、可为空性等。

- **参照完整性**:确保不同表之间的关系一致性,通常通过外键约束来实现。

- **用户定义完整性**:根据特定应用需求定义的其他约束条件。

### 2.2 实现数据完整性

#### 2.2.1 实体完整性策略

在图书借阅系统中,实体完整性要求每条借阅记录都是唯一的。通常,这一约束通过为每个表设置一个主键来实现。例如,在借阅记录表中,可以设置一个自动递增的ID作为主键。

```sql

CREATE TABLE BorrowRecords (

ID INT AUTO_INCREMENT PRIMARY KEY,

-- 其他字段...

);

```

#### 2.2.2 参照完整性策略

参照完整性确保了不同表之间的数据引用是正确的。在图书借阅系统中,这通常涉及到借阅记录与图书信息的关联。如果图书被借出,该图书的状态应该被标记为借出,并且不能有其他借阅记录指向同一本图书。

```sql

ALTER TABLE BorrowRecords

ADD CONSTRAINT fk_book_id FOREIGN KEY (BookID) REFERENCES Books(ID);

```

#### 2.2.3 用户定义完整性策略

用户定义完整性允许开发者根据应用的特定逻辑来设置额外的完整性约束。在图书借阅系统中,用户可能需要设置一个规则,即读者在借书之前必须在系统中有有效的借书卡。

### 2.3 数据完整性校验案例分析

#### 2.3.1 错误数据案例分析

在没有数据完整性约束的情况下,图书借阅系统可能会遇到多种错误数据的场景。例如,可能会有两个记录拥有相同的ID,或者一个不存在的图书ID被错误地添加到借阅记录中。

#### 2.3.2 完整性校验应用实例

通过在数据库中设置适当的完整性约束,可以避免这些错误。下面是一个如何使用约束来保证数据一致性的例子:

```sql

-- 假设我们有一个约束,禁止读者ID为null的情况

ALTER TABLE BorrowRecords

ADD CONSTRAINT chk_reader_id_not_null CHECK (ReaderID IS NOT NULL);

-- 试图插入一个读者ID为null的记录

INSERT INTO BorrowRecords (BookID, ReaderID) VALUES (1, NULL);

-- 这条语句会失败,因为违反了chk_reader_id_not_null约束

```

通过这些校验,开发者可以确保数据的完整性和准确性,从而提升系统的稳定性和可靠性。

在下一章节中,我们将继续探讨事务管理在图书借阅系统中的应用,包括事务的基本概念、特性以及如何在实际中应用这些事务管理技术来保证数据操作的原子性、一致性、隔离性和持久性。

# 3. 图书借阅系统的事务管理

## 3.1 事务的基本概念与特性

### 3.1.1 事务的定义和ACID属性

在数据库管理系统中,事务是一组操作,这些操作要么全部成功,要么全部失败。事务是数据库管理系统执行过程中的一个逻辑单位,由一系列有序的操作组成,这些操作作为一个整体,对外界呈现出一种原子性,即要么全部执行,要么完全不执行。事务的ACID属性包括原子性(Atomicity)、一致性(Consistency)、隔离性(Isolation)、持久性(Durability)。

- **原子性**:一个事务内的操作是不可分割的最小工作单元,要么全部完成,要么全部不执行。

- **一致性**:事务必须保证数据库从一个一致性状态转换到另一个一致性状态。一致性保证了数据的有效性和正确性。

- **隔离性**:在并发环境下,不同事务之间的操作彼此独立,不受其他事务的影响。

- **持久性**:一旦事务提交后,其所做的修改就会永久保存在数据库中。

### 3.1.2 事务的隔离级别

事务的隔离级别决定了不同事务之间可以互相看见对方操作的数据的程度。隔离级别越高,事务并发执行时出现的问题就越少,但同时对资源的锁定时间越长,可能导致系统的并发性能降低。常见的隔离级别有以下几种:

- **读未提交(Read Uncommitted)**:事务可以读取到未提交的数据,这种隔离级别能实现最高的并发,但可能导致脏读。

- **读已提交(Read Committed)**:事务只能读取到已经提交的数据,可以避免脏读,但会出现不可重复读的问题。

- **可重复读(Repeatable Read)**:确保在同一个事务中多次读取同样数据的结果是一致的,但可能会发生幻读。

- **可串行化(Serializable)**:最高隔离级别,完全避免脏读、不可重复读和幻读,但并发性能最差。

## 3.2 事务管理的实践应用

### 3.2.1 事务控制语句

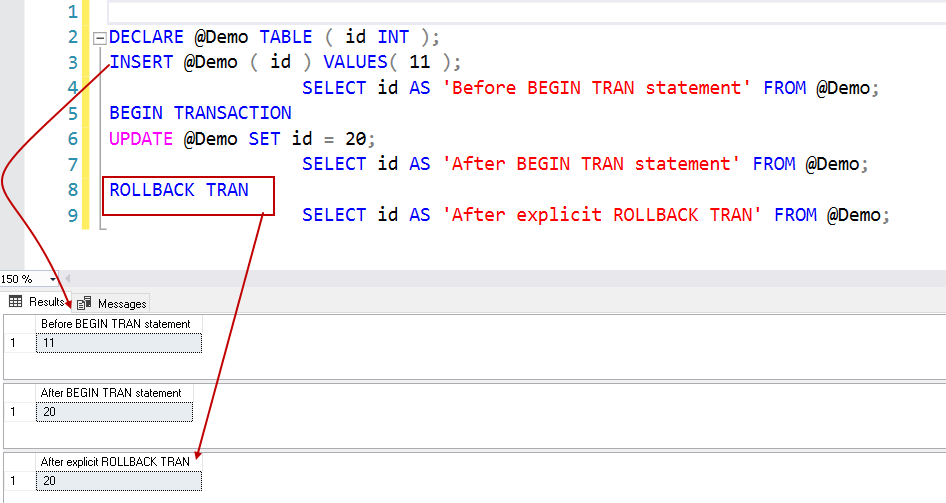

在SQL中,可以通过以下事务控制语句来管理和控制事务的执行:

- `BEGIN TRANSACTION` 或 `START TRANSACTION`:开始一个新的事务。

- `COMMIT`:提交当前事务,所有的操作将被永久保存在数据库中。

- `ROLLBACK`:回滚当前事务,撤销所有自上次`COMMIT`或`ROLLBACK`以来的操作。

- `SAVEPOINT savepoint_name`:在事务中创建一个保存点,允许在事务内回滚到此点而不会回滚整个事务。

- `SET TRANSACTION`:设置事务的一些属性,比如隔离级别。

下面是一个简化的事务控制流程的SQL代码示例:

```sql

START TRANSACTION;

UPDATE accounts SET balance = balance - 100 WHERE account_id = 1;

UPDATE accounts SET balance = balance + 100 WHERE account_id = 2;

COMMIT; -- 如果一切正常则提交事务

```

### 3.2.2 事务的恢复与备份策略

事务的恢复通常涉及到数据库的备份和恢复机制,确保系统发生故障时能够恢复到某个一致性状态。事务日志记录了事务的详细操作,是进行事务恢复的重要依据。在事务执行过程中,关键数据的变化会被记录到日志文件中。

在备份策略方面,常见的方法有:

- **全备份**:定期对数据库进行整体备份,这种方法适用于数据量不大的情况。

- **增量备份**:只备份自上次备份以来发生变化的数据,适用于数据量大且更新频繁的情况。

- **差异备份**:备份自上次全备份以来发生变化的数据,备份速度快于全备份,但慢于增量备份。

## 3.3 事务在图书借阅系统的应用

### 3.3.1 事务在借阅流程中的角色

在图书借阅系统中,事务被用于确保借阅流程的完整性。例如,当一个用户借阅一本书时,系统会执行以下操作:

1. 检查书籍是否可借。

2. 如果书籍可借,将用户的借阅信息与书籍信息进行关联。

3. 更新用户和书籍的状态,显示当前书籍已被借阅。

4. 如果操作2或3失败,则前一个步骤的所有操作都必须撤销。

所有这些操作都应该在一个事务的范围内执行,这样可以确保要么整个借阅流程成功,要么在发生错误时全部撤销,保持系统的数据一致性。

### 3.3.2 事务优化与性能提升策略

在图书借阅系统中,事务的性能直接影响用户体验和系统的响应能力。为了优化事务性能,可以采取以下策略:

- **减少事务的大小**:确保事务只包含必要的操作,避免不必要的锁定。

- **使用合适的隔离级别**:在保证数据一致性的前提下,使用较低的隔离级别减少锁的竞争。

- **索引优化**:创建适当的索引,减少数据查询的时间,从而加快事务的处理速度。

- **批处理事务**:如果多个操作可以合并为一个事务,则可以减少事务的开销。

```sql

CREATE INDEX idx_book_status ON books(status);

```

通过创建索引`idx_book_status`,可以快速定位可借或不可借状态的书籍,从而提高事务的执行效率。

在本章节中,我们深入探讨了事务的概念、ACID属性、隔离级别以及在图书借阅系统中的实践应用,并展示了相关的优化策略。事务管理是保证数据库稳定运行和数据一致性的关键,它在任何涉及数据库的应用系统中都扮演着至关重要的角色。接下来的章节,我们将讨论高级数据库设计技巧,包括规范化、反范式化以及索引优化等内容。

# 4. 高级数据库设计技巧

数据库设计是一个复杂的工程,涉及到数据的结构、性能、安全性等多个方面。随着数据量的增大和业务的复杂化,设计一个能够高效、稳定运行的数据库系统显得尤为重要。本章节将深入探讨高级数据库设计技巧,包括数据库规范化理论、反范式化与索引优化,以及数据库设计模式的应用。

## 数据库规范化理论

### 4.1.1 规范化的目标和过程

数据库规范化是设计过程中将数据组织结构化的步骤,目的是减少数据冗余和依赖,提高数据的一致性。规范化通常包括以下步骤:

1. 确定数据模型和关系

2. 分析函数依赖

3. 逐步应用规范化规则

规范化的目标是通过确定一系列的范式(Normal Forms),将数据结构分解成更小的、更简单的部分,同时消除数据冗余和更新异常。

### 4.1.2 常见的规范化形式

规范化理论中的常见范式包括:

- 第一范式(1NF):确保表中的每个字段都是原子的,不可再分。

- 第二范式(2NF):在1NF的基础上,消除部分函数依赖。

- 第三范式(3NF):在2NF的基础上,消除传递函数依赖。

随着业务需求的提升,更高层次的范式如BCNF(Boyce-Codd Normal Form)可能会被考虑。

```mermaid

flowchart TD

A[数据原始表] -->|规范化分析| B[1NF]

B -->|消除部分函数依赖| C[2NF]

C -->|消除传递函数依赖| D[3NF]

D -->|进一步优化| E[BCNF]

```

## 反范式化与索引优化

### 4.2.1 反范式化的应用场景

虽然规范化能够解决数据冗余和依赖问题,但在某些情况下,过度规范化会降低查询效率。反范式化是规范化过程的逆向思维,通过增加冗余数据来减少查询的复杂性和提高性能。反范式化通常在以下场景中使用:

- 提高读取性能

- 简化查询逻辑

- 数据仓库设计

### 4.2.2 索引的选择与维护

索引是数据库查询性能优化的关键,适当的索引可以显著减少查询响应时间。选择索引时需要考虑以下因素:

- 查询模式:了解经常执行的查询类型。

- 数据分布:了解数据的分布情况,确定哪些字段适合建立索引。

- 维护成本:索引会占用额外的存储空间,并增加写操作的负担。

常见的索引类型包括B树索引、哈希索引、全文索引等,每种索引类型针对不同的查询优化。

```mermaid

flowchart TD

A[查询性能优化] -->|选择合适索引| B[考虑查询模式]

B -->|考虑数据分布| C[确定索引字段]

C -->|评估维护成本| D[实施索引]

```

```sql

-- 示例:创建B树索引

CREATE INDEX idx_column_name ON table_name (column_name);

```

在上述SQL示例中,`idx_column_name` 是索引名称,`table_name` 是表名,`column_name` 是需要建立索引的列名。创建索引后,数据库管理系统将使用此索引来加快查询操作。

## 数据库设计模式

### 4.3.1 设计模式概念和类型

设计模式是软件工程中可复用的解决方案。在数据库设计中,设计模式帮助我们处理常见的问题,提高数据结构的灵活性和扩展性。常见的数据库设计模式有:

- 视图模式

- 存储过程模式

- 键值模式

### 4.3.2 设计模式在图书借阅系统中的应用

在图书借阅系统中,设计模式的应用可以帮助我们更好地管理复杂查询和业务逻辑。例如:

- 使用视图模式可以简化复杂的查询操作。

- 存储过程模式可以封装业务逻辑,提高代码的可维护性。

- 键值模式可以优化数据的存取速度。

## 结语

通过掌握数据库规范化理论、反范式化与索引优化、设计模式的应用,数据库设计者可以构建出更加健壮、高效的数据库系统。这些高级技巧不仅能帮助解决当前的数据库设计挑战,还可以为未来可能的业务扩展打下坚实基础。接下来的章节将聚焦于具体的案例实战,分析图书借阅系统的数据库设计实现与优化策略。

# 5. 图书借阅系统案例实战

在当今的信息社会,高效的图书借阅系统对于图书馆管理是至关重要的。从系统需求分析到数据库设计实现,再到系统测试与优化,每一个步骤都对系统的最终表现有着决定性影响。本章节将深入探讨在实践中如何进行案例实战,确保图书借阅系统的成功实施。

## 5.1 系统需求分析

### 5.1.1 功能需求概述

在系统需求分析阶段,首先要明确图书借阅系统的主要功能需求。这些需求通常包括但不限于:

- 用户注册与登录:允许用户创建账户并安全登录系统。

- 图书检索:用户可以通过书名、作者、ISBN等进行图书检索。

- 借阅管理:支持图书的借出、归还以及续借操作。

- 预约和推荐:用户可以根据个人喜好预约图书,系统推荐新书和热门书目。

- 罚金计算:逾期归还图书时,系统自动计算罚金。

- 报表统计:生成图书借阅统计报表供管理人员参考。

每个功能需求都应该详细描述,包括输入、处理过程和输出结果,以确保开发过程中不会出现需求理解上的偏差。

### 5.1.2 性能与安全性需求

除了功能需求之外,性能和安全性需求对于系统的稳定性和用户数据的保护同样重要。性能需求可能包括:

- 响应时间:系统应保证在规定的时间内响应用户的操作请求。

- 并发用户数:系统必须能够支持一定数量的并发用户访问而不会造成性能瓶颈。

- 数据备份与恢复:系统应定期备份数据,并能在出现故障时迅速恢复。

安全性需求则涉及到:

- 用户认证:确保只有经过认证的用户可以访问系统。

- 数据加密:敏感信息如用户信息、罚金计算等应进行加密处理。

- 防SQL注入、跨站脚本攻击等:采取必要的安全措施防范常见的网络攻击。

## 5.2 数据库设计实现

### 5.2.1 实体关系图构建

在数据库设计阶段,实体关系图(ER图)的构建是关键一步。ER图是将现实世界中实体及其关系抽象为图形化表示的一种工具。在图书借阅系统中,主要的实体可能包括:

- 用户(User)

- 图书(Book)

- 借阅记录(Borrowing Record)

- 罚金记录(Fine Record)

实体之间通过特定的关联(如用户与借阅记录之间的一对多关系)连接。使用ER图不仅有助于理解实体间的逻辑关系,也方便数据库的规范化设计。

### 5.2.2 数据库表结构设计

构建好ER图之后,下一步就是将它转换为实际的数据库表结构。这包括确定表中的字段、数据类型以及主键和外键约束。例如,对于图书(Book)实体,可能设计如下表结构:

```sql

CREATE TABLE Book (

BookID INT PRIMARY KEY AUTO_INCREMENT,

ISBN VARCHAR(20) UNIQUE NOT NULL,

Title VARCHAR(100) NOT NULL,

Author VARCHAR(100),

Publisher VARCHAR(100),

PublishDate DATE,

Status ENUM('Available', 'Borrowed', 'Reserved', 'Out of Print') NOT NULL,

-- 其他可能需要的字段

);

```

对于用户和借阅记录等其他实体,也有相应的表结构设计。合理的表结构设计对于保证数据完整性、优化查询性能以及未来的扩展性都是至关重要的。

## 5.3 系统测试与优化

### 5.3.1 测试策略和方法

系统开发完成后,进入系统测试阶段,测试是确保系统质量和功能正确性的重要步骤。测试策略通常包括:

- 单元测试:测试单个模块的功能。

- 集成测试:测试模块间的交互。

- 系统测试:测试整个系统的功能。

- 性能测试:模拟实际使用环境测试系统的性能。

- 安全测试:测试系统的安全防护能力。

通过这些测试方法可以发现并修复软件缺陷,保证系统按预期工作。

### 5.3.2 性能瓶颈分析与优化措施

在性能测试中,如果发现系统存在性能瓶颈,需要分析瓶颈所在并采取优化措施。例如,如果数据库查询慢,可能需要:

- 优化SQL查询语句。

- 对数据库进行索引优化。

- 调整数据库配置参数,如内存分配、连接池大小等。

- 使用更高效的存储技术,如SSD或分布式数据库。

对于网络层面的瓶颈,可以通过增加带宽或升级网络设备解决。在应用层面,可以采用缓存技术减少对后端的请求次数,提高响应速度。

通过以上分析和优化,图书借阅系统的案例实战部分得以实现,从而确保系统能够满足实际使用中的功能和性能需求。

0

0