【HDCP 2.2加密技术】:9个关键点,数据传输安全无虞

hdcp2.2_hdcp_hdcpkey_hdcp2.2key_hdcp2.2流程_miracastHDCP_

摘要

随着数字内容的日益普及,确保传输过程中的数据安全成为当务之急。HDCP 2.2加密技术作为新一代的高清内容保护标准,提供了改进的加密算法和更严格的认证流程,以应对日益增长的安全挑战。本文首先概述了HDCP 2.2的技术背景和发展历程,然后深入分析了其关键特性,如内容保护、认证授权和数据完整性保护。此外,本研究还探讨了HDCP 2.2在不同应用场景下的实际应用,包括家庭娱乐系统、商业显示和移动云服务。同时,本文也指出了HDCP 2.2实施过程中遇到的技术和法律挑战,并提出相应的解决对策。最后,本文展望了HDCP 2.2技术的未来发展趋势和行业合作的可能方向。

关键字

HDCP 2.2;内容保护;加密技术;认证授权;数据完整性;互操作性;安全漏洞;技术挑战;行业标准

参考资源链接:HDMI HDCP 2.2规范详解

1. HDCP 2.2加密技术概述

HDCP(High-bandwidth Digital Content Protection)是一项由Intel领头开发的数字内容保护技术,主要用于限制高清数字视频和音频的传输。HDCP 2.2作为该系列技术的最新版本,不仅继承了早期版本的保护机制,还引入了新的安全特性以抵御更加复杂的攻击手段。本章将简要介绍HDCP 2.2的基本概念,并分析其在数据传输安全领域的重要性。

HDCP 2.2的作用是确保在高带宽数字接口中传输的数字内容不被非法复制和分发。其加密机制主要依赖于公钥和私钥的非对称加密技术,结合了内容加密、认证授权以及完整性校验等多个层面的安全保障。虽然HDCP 2.2提供了加强的数据保护,但其兼容性以及是否能完全防止盗版仍然面临技术与市场的双重挑战。

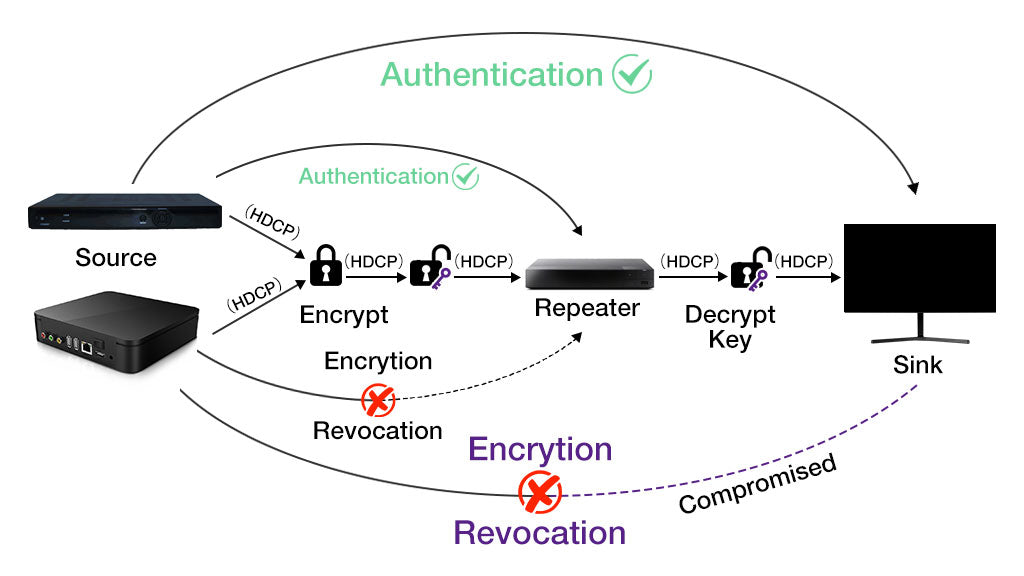

通过上述流程图,我们可以清晰地看出HDCP 2.2如何通过多层次保护机制确保数字内容安全。在接下来的章节中,我们将深入探讨HDCP 2.2加密技术的理论基础及其在不同场景中的应用。

2. HDCP 2.2加密技术的理论基础

HDCP加密技术的历史发展

HDCP 1.x版本回顾

在深入探讨HDCP 2.2加密技术之前,了解其前身技术的发展背景是必不可少的。HDCP 1.x版本是在20世纪初期开发的,主要目标是为了在HDMI和DVI等数字接口之间提供内容保护。HDCP 1.0到HDCP 1.3经历了多次更新,不断增强了加密强度和系统的稳定性。HDCP 1.x主要依赖于56位的加密算法,这在当时算是一个相对安全的系统,但随着时间的推移,该加密技术逐渐显露出它的不足。

HDCP 1.x系统的局限性在于其较弱的加密强度和缺乏对新兴设备的支持。随着高清内容需求的增长以及新接口的出现,旧版HDCP已经无法满足日益增长的市场要求。例如,一些破解技术的出现使得HDCP 1.x加密变得不再那么牢不可破,这迫使HDCP开发团队进一步改进技术。

HDCP 2.x的引入和改进

HDCP 2.x的引入标志着对原有技术的革命性改进。HDCP 2.2作为2.x系列中的最新版本,它不仅增强了密钥长度,还改善了认证机制,并增加了对设备之间的互操作性的支持。HDCP 2.2使用了128位的加密算法,相较于前代技术,其安全性大幅提升。

HDCP 2.2引入了更为复杂的认证过程,包括使用可扩展认证协议(EAP)来验证设备,这为设备之间的安全通信提供了一层额外保护。它还支持了多种新的应用场景,比如移动设备和云服务,这些都是现代消费者和企业用户所需求的。改进后的HDCP 2.2技术也考虑到了新的法律和监管要求,因此它在设计时就考虑了如何在全球范围内更容易地部署和实施。

内容保护机制

HDCP 2.2加密技术最重要的功能之一是其内容保护机制。该机制的核心是确保高清内容在传输过程中不会被未授权的第三方截取或复制。为此,HDCP 2.2使用了一种强大的加密方法,结合了对称加密和非对称加密的技术优势。

这种内容保护机制首先对传输内容进行加密,然后在设备之间建立一个安全的通道,以确保内容在传输过程中的安全性。使用该机制时,内容只有在成功经过接收端设备验证后才能被解密播放,从而有效防止了盗版和未授权复制。

认证和授权过程

HDCP 2.2的技术实现中,认证和授权过程是保障安全传输的关键。在设备初始化通信之前,它们必须经过一个严格的认证流程。这个流程包括双向身份验证,确保每一端的设备都是授权的和合法的。

认证过程需要设备交换认证密钥,通过复杂的算法验证双方的身份,进而建立加密密钥。这一过程通常发生在设备连接时,用户几乎意识不到,但它是保障数据传输安全性的必要步骤。一旦认证完成,设备就可以安全地交换数据了。

数据加密和完整性保护

数据加密是HDCP 2.2的关键组成部分,它确保了传输数据的安全性。所有通过HDCP 2.2保护的连接都使用高级加密标准(AES)进行加密,这是一种广泛认可的加密技术,能够有效地保护数据在公共或私人网络中的传输。

完整性保护则是为了确保数据在传输过程中未被更改或损坏。HDCP 2.2通过在数据包内嵌入信息摘要来实现这一点,这些摘要被用来验证数据在传输过程中是否保持了完整性。如果摘要不匹配,传输的数据包将被丢弃,从而防止了潜在的数据篡改。

数字家庭娱乐系统

在现代数字家庭娱乐系统中,HDCP 2.2加密技术扮演了一个极为重要的角色。随着家庭影院系统的普及,高清视频内容的保护显得尤为重要。HDCP 2.2允许消费者在连接各种设备如蓝光播放器、游戏机和智能电视时,能够享受到高清内容,同时确保这些内容不会被非法复制或分发。

现代家庭娱乐系统中的HDCP 2.2实现通常支持多种内容保护标准,如Ultra HD和4K分辨率的视频内容。该技术的引入大大提升了家庭影院系统的安全性,使用户能够更加安心地享受高质量的数字内容。

商业显示解决方案

在商业环境中,HDCP 2.2加密技术同样重要,尤其是在需要高度保护的显示解决方案中。例如,在会议室和公共展示场合,保护商业机密和版权内容是至关重要的。

HDCP 2.2技术在商业显示解决方案中的应用,可以有效地防止未经授权的设备复制和分发会议内容或展示材料。这不仅保护了知识产权,还提高了会议的安全性。此外,随着高清投影和大屏幕电视的普及,HDCP 2.2也在这些设备中扮演着关键角色,确保在商业环境中的数据安全。

移动和云服务

随着移动设备的普及和云计算技术的发展,HDCP 2.2也被应用到了这些新兴领域。在移动设备如智能手机和平板电脑上,HDCP 2.2保护了用户从云端下载或观看的高清视频内容。这意味着用户无需担心在移动过程中视频内容的安全性问题。

云服务提供商也利用HDCP 2.2来保护他们的内容库,确保用户的订阅内容不会被非法访问或拷贝。此外,对于那些需要在多个设备间同步数据的云存储服务,HDCP 2.2为数据传输提供了一个安全的通道。

HDCP 2.2加密技术的关键特性

实时视频流加密

HDCP 2.2加密技术的一个突出应用是在实时视频流中。由于视频流通常涉及大量数据的实时传输,因此对加密性能要求极高。HDCP 2.2针对这一需求进行了优化,提供了一套高效的数据加密方法。

例如,当用户通过网络服务提供商观看在线电影时,HDCP 2.2确保从内容提供商到用户设备的数据流在传输过程中是安全的。该技术的实时性意味着加密过程不会对视频流的质量造成负面影响,用户可以享受到无延迟的高清体验。

高清晰度视频内容保护

为了保护高清晰度视频内容,HDCP 2.2加密技术使用了高级的加密机制,这确保了即使是最高分辨率的视频文件,在传输过程中也能得到妥善保护。高清晰度视频内容通常拥有较大的文件大小,如果在没有适当保护的情况下传输,很容易成为盗版的目标。

HDCP 2.2的一个重要方面是它支持高达1080p以及4K分辨率的视频内容。这意味着即使是最新的高清晰度视频格式,比如4K超高清视频,也能在HDCP 2.2的保护下安全传输。这使得内容提供商可以放心地分发高质量的视频内容,而不必担心版权泄露的问题。

设备授权和密钥管理

HDCP 2.2的另一个重要特性是其设备授权和密钥管理过程。在数字家庭娱乐系统或商业显示解决方案中,通常会有多个设备连接到同一个内容源。为了确保只有授权的设备能够接收和播放内容,HDCP 2.2实施了一套严格的设备授权机制。

当一个新设备接入系统时,它必须首先经过授权过程,才能成为受保护内容的接收者。授权过程涉及到密钥的生成和分发,这些密钥是进行内容解密的必需品。HDCP 2.2对密钥管理进行了精心设计,以确保密钥的安全传输和存储,防止非法设备复制密钥并获取受保护内容。

兼容性测试和认证过程

为了确保HDCP 2.2加密技术在不同设备间的互操作性,兼容性测试和认证过程是不可或缺的。这个过程确保了各种设备和接口能够无缝地协同工作,同时符合HDCP 2.2的技术规范。

兼容性测试通常由认证机构执行,这些机构会评估设备是否完全符合HDCP 2.2标准。只有通过了严格测试的设备才会被授权使用HDCP 2.2认证标志,并且被允许与其他同样认证的设备通信。这有助于保证用户体验的一致性和内容提供商对内容安全的信心。

安防系统数据保护

在安防系统中,数据保护至关重要。HDCP 2.2为监控摄像头和其他安全设备提供了额外的数据保护层。对于传输到中央监控系统或安全存储设备的高清视频流,HDCP 2.2确保了视频内容在传输过程中的安全性。

考虑到安全摄像头通常需要全天候运行,HDCP 2.2的设计也考虑了能效和稳定性。即便是在长时间运行的条件下,它也能保证数据的保护不被减弱,为安防系统提供了坚实的保障。

企业级数据安全解决方案

随着企业数据量的不断增长,企业级数据安全解决方案变得越来越重要。HDCP 2.2不仅适用于个人消费级设备,它也被用于企业级的高清视频通信和协作工具中。企业可以利用HDCP 2.2保护其商业演示、远程会议和内部培训内容的安全。

企业级解决方案通常涉及到复杂的网络拓扑和多级授权机制。HDCP 2.2通过其强大的认证和授权过程,配合先进的数据加密技术,为企业提供了强大的数据保护。这不仅保证了信息的安全,也提升了企业用户在使用高清通信工具时的信心。