MySQL数据库密码存储策略:安全存储密码的最佳实践

发布时间: 2024-07-26 23:19:44 阅读量: 57 订阅数: 24

mysql数据库安装包版本version: 8.0.39

# 1. MySQL数据库密码存储策略概述**

MySQL数据库中的密码存储策略至关重要,因为它决定了数据库的安全性。本章将概述MySQL密码存储策略,包括其重要性、面临的威胁以及可用的存储机制。

**1.1 密码存储的重要性**

数据库密码是访问数据库的重要凭证,其存储方式直接影响数据库的安全性。如果密码存储不当,攻击者可能会窃取或破解密码,从而获得对数据库的未经授权访问。

**1.2 密码存储面临的威胁**

MySQL密码存储面临着多种威胁,包括:

* **暴力破解攻击:**攻击者尝试使用各种密码组合来猜测密码。

* **彩虹表攻击:**攻击者使用预先计算的哈希值表来快速查找密码。

* **社会工程攻击:**攻击者通过欺骗或诱骗手段获取密码。

# 2. 密码存储机制

### 2.1 密码哈希算法

密码哈希算法是一种单向函数,它将输入的密码转换为一个固定长度的哈希值。哈希值是密码的唯一表示,无法从中恢复原始密码。哈希算法广泛用于密码存储,因为它提供了较高的安全性。

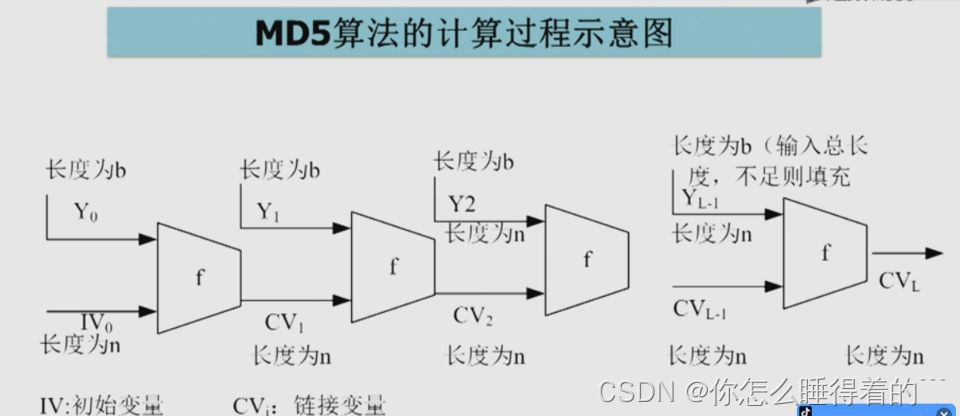

#### 2.1.1 MD5算法

MD5(Message Digest 5)是一种广泛使用的哈希算法,它产生一个128位的哈希值。MD5算法简单易用,但其安全性较低,容易受到碰撞攻击。因此,MD5算法不建议用于密码存储。

#### 2.1.2 SHA算法

SHA(Secure Hash Algorithm)是一组哈希算法,包括SHA-1、SHA-2和SHA-3。SHA算法比MD5算法更安全,它产生一个160位或256位的哈希值。SHA算法广泛用于密码存储,因为它提供了较高的安全性。

#### 2.1.3 bcrypt算法

bcrypt算法是一种基于Blowfish算法的密码哈希算法。bcrypt算法产生一个256位的哈希值,它具有可调的计算强度。bcrypt算法的计算强度越高,生成的哈希值就越安全。bcrypt算法被认为是目前最安全的密码哈希算法之一。

### 2.2 密码加密技术

密码加密技术是一种使用密钥对密码进行加密的过程。加密后的密码称为密文,只有拥有密钥的人才能解密密文。密码加密技术提供了比哈希算法更高的安全性。

#### 2.2.1 AES加密

AES(Advanced Encryption Standard)是一种对称加密算法,它使用128位、192位或256位的密钥对数据进行加密。AES算法被广泛用于密码存储,因为它提供了较高的安全性。

#### 2.2.2 RSA加密

RSA(Rivest-Shamir-Adleman)是一种非对称加密算法,它使用一对密钥(公钥和私钥)对数据进行加密和解密。RSA算法被广泛用于密码存储,因为它提供了较高的安全性。

```python

import hashlib

# 使用 MD5 哈希算法生成哈希值

password = "my_password"

md5_hash = hashlib.md5(password.encode('utf-8')).hexdigest()

# 使用 SHA-256 哈希算法生成哈希值

sha256_hash = hashlib.sha256(password.encode('utf-8')).hexdigest()

# 使用 bcrypt 哈希算法生成哈希值

import bcrypt

bcrypt_hash = bcrypt.hashpw(password.encode('utf-8'), bcrypt.gensalt())

# 输出哈希值

print("MD5 哈希值:", md5_hash)

print("SHA-256 哈希值:", sha256_hash)

print("bcrypt 哈希值:", bcrypt_hash)

```

**逻辑分析:**

这段代码演示了如何使用 MD5、SHA-256 和 bcrypt 算法生成密码哈希值。

* **MD5 哈希算法:**使用 `hashlib.md5()` 函数生成 128 位的哈希值。

* **SHA-256 哈希算法:**使用 `has

0

0