Linux Namespace之User深度解析

176 浏览量

更新于2024-09-01

收藏 462KB PDF 举报

用户空间(User Namespace)是Linux内核从3.8版本开始引入的一个安全特性,它主要用于隔离用户ID(UIDs)和组ID(GIDs),以及相关的安全资源,如密钥和能力(Capabilities)。这一功能使得在不同的用户空间中,相同的UID和GID可以有不同的含义,从而实现不同进程之间的权限隔离,提高了系统的安全性。

在用户空间中,一个用户可以同时存在于不同的用户空间中,并具有不同的权限。例如,在一个用户空间中,用户可能是普通用户,而在另一个用户空间中,同一用户可能拥有超级用户(root)的权限。这种设计允许在不破坏系统全局安全的前提下,为特定进程或应用程序提供更高的灵活性和安全性。

用户空间可以嵌套,这意味着一个用户空间可以有一个父用户空间,并可以有任意数量的子用户空间。当使用`unshare`或`clone`系统调用创建新的用户空间时,当前进程所处的用户空间成为父用户空间,新创建的用户空间则作为子用户空间。每个用户空间都会维护一套独立的用户和组ID映射,这些映射可以与其他用户空间有所不同。

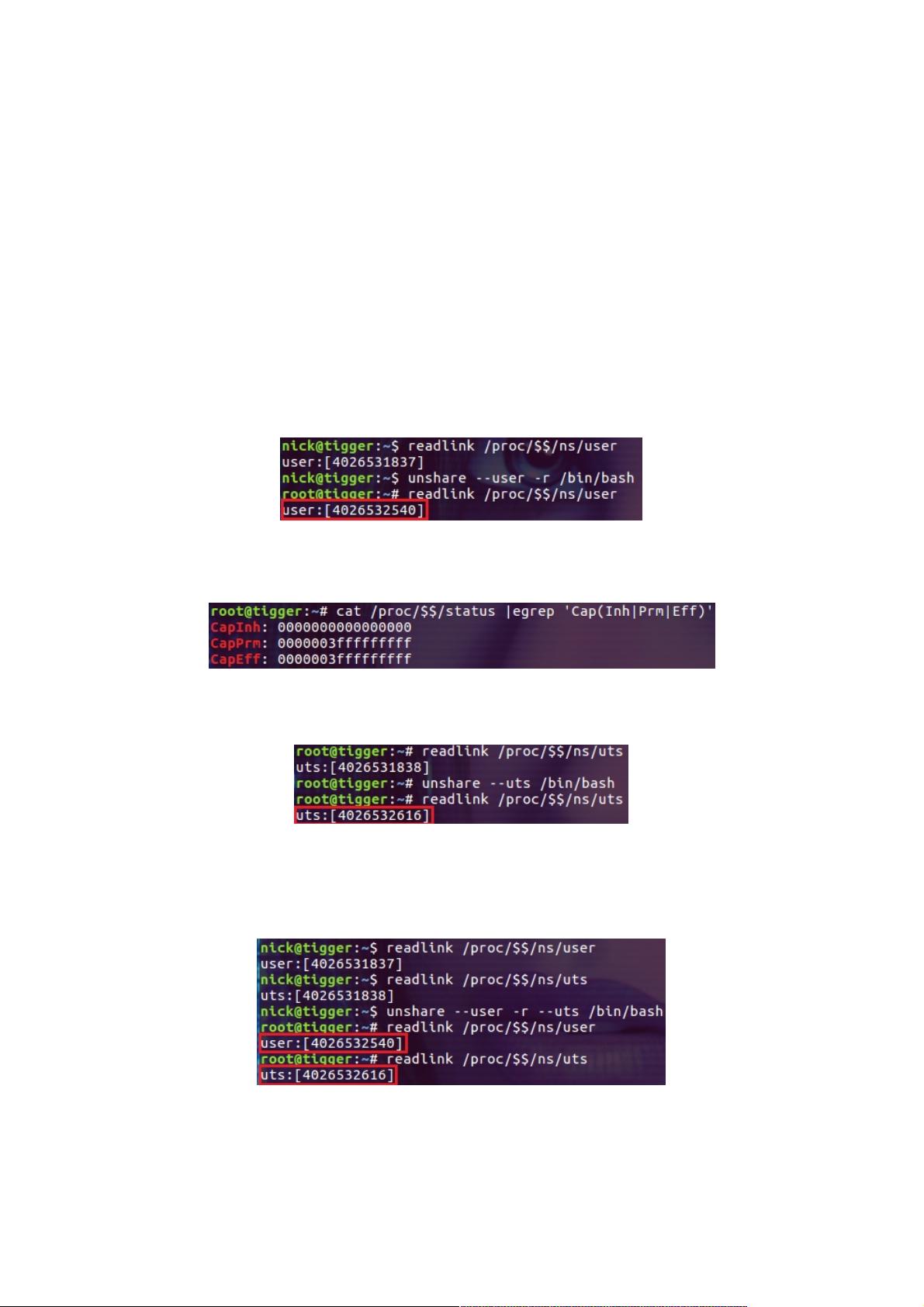

在Ubuntu 16.04环境下,我们可以通过`unshare --user`命令创建一个新的用户空间。例如,使用该命令后,新用户空间中的root用户会被映射到外部的某个非root用户,如nick用户。由于在新的用户空间中,root用户具备创建其他类型命名空间(如UTS命名空间)的权限,因此可以进一步使用`unshare --uts`创建UTS命名空间,这通常用于改变主机名。

创建UTS命名空间时,由于需要`CAP_SYS_ADMIN`这样的高权限,所以必须确保在用户空间中具备相应的权限。一旦用户空间和用户ID/GID映射设置完毕,第一个在这个新用户空间中运行的进程将拥有所有能力,可以执行各种操作,如创建新的命名空间。

在实际应用中,用户空间常被用来实现容器技术,如Docker,它们为每个容器创建独立的用户空间,以确保容器内部的操作不会影响到宿主机或其他容器。用户空间也是系统安全策略,如SELinux和AppArmor等的一部分,这些策略通过用户空间隔离来限制进程的行为,提高系统的整体安全性。

Linux的用户空间提供了一种强大的工具,用于在多用户环境中隔离权限和资源,是现代Linux系统中不可或缺的安全机制。通过理解和有效地利用用户空间,开发者和系统管理员可以构建更安全、更灵活的应用和系统环境。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2020-09-15 上传

2020-09-30 上传

2012-12-14 上传

2013-01-20 上传

点击了解资源详情

点击了解资源详情

weixin_38657376

- 粉丝: 4

- 资源: 928

最新资源

- R语言中workflows包的建模工作流程解析

- Vue统计工具项目配置与开发指南

- 基于Spearman相关性的协同过滤推荐引擎分析

- Git基础教程:掌握版本控制精髓

- RISCBoy: 探索开源便携游戏机的设计与实现

- iOS截图功能案例:TKImageView源码分析

- knowhow-shell: 基于脚本自动化作业的完整tty解释器

- 2011版Flash幻灯片管理系统:多格式图片支持

- Khuli-Hawa计划:城市空气质量与噪音水平记录

- D3-charts:轻松定制笛卡尔图表与动态更新功能

- 红酒品质数据集深度分析与应用

- BlueUtils: 经典蓝牙操作全流程封装库的介绍

- Typeout:简化文本到HTML的转换工具介绍与使用

- LeetCode动态规划面试题494解法精讲

- Android开发中RxJava与Retrofit的网络请求封装实践

- React-Webpack沙箱环境搭建与配置指南