XSS注入全解析:原理、危害与验证方法

需积分: 50 98 浏览量

更新于2024-07-16

收藏 1.18MB PDF 举报

XSS注入知识点总结.pdf

XSS注入是网络安全领域的重要议题,位于OWASP Top 10漏洞列表中的首位。它全称为跨站脚本攻击(Cross-Site Scripting),因与CSS(层叠样式表)名称冲突而得名。XSS主要利用JavaScript(JS)的执行特性进行恶意攻击,因为浏览器能够解析并执行来自网页的JS代码。

第一部分介绍了XSS漏洞的基础概念。XSS通常发生在服务器端,如微博、留言板、聊天室等用户输入数据的地方。当服务器没有对用户输入进行充分过滤,就可能导致XSS攻击。攻击者通过构造恶意代码注入这些位置,当用户访问含有这些代码的网页时,浏览器解析并执行这些代码,从而对用户造成危害。XSS攻击的常见目标包括盗取用户账号、窃取Cookie信息、劫持会话、刷流量或传播病毒等。

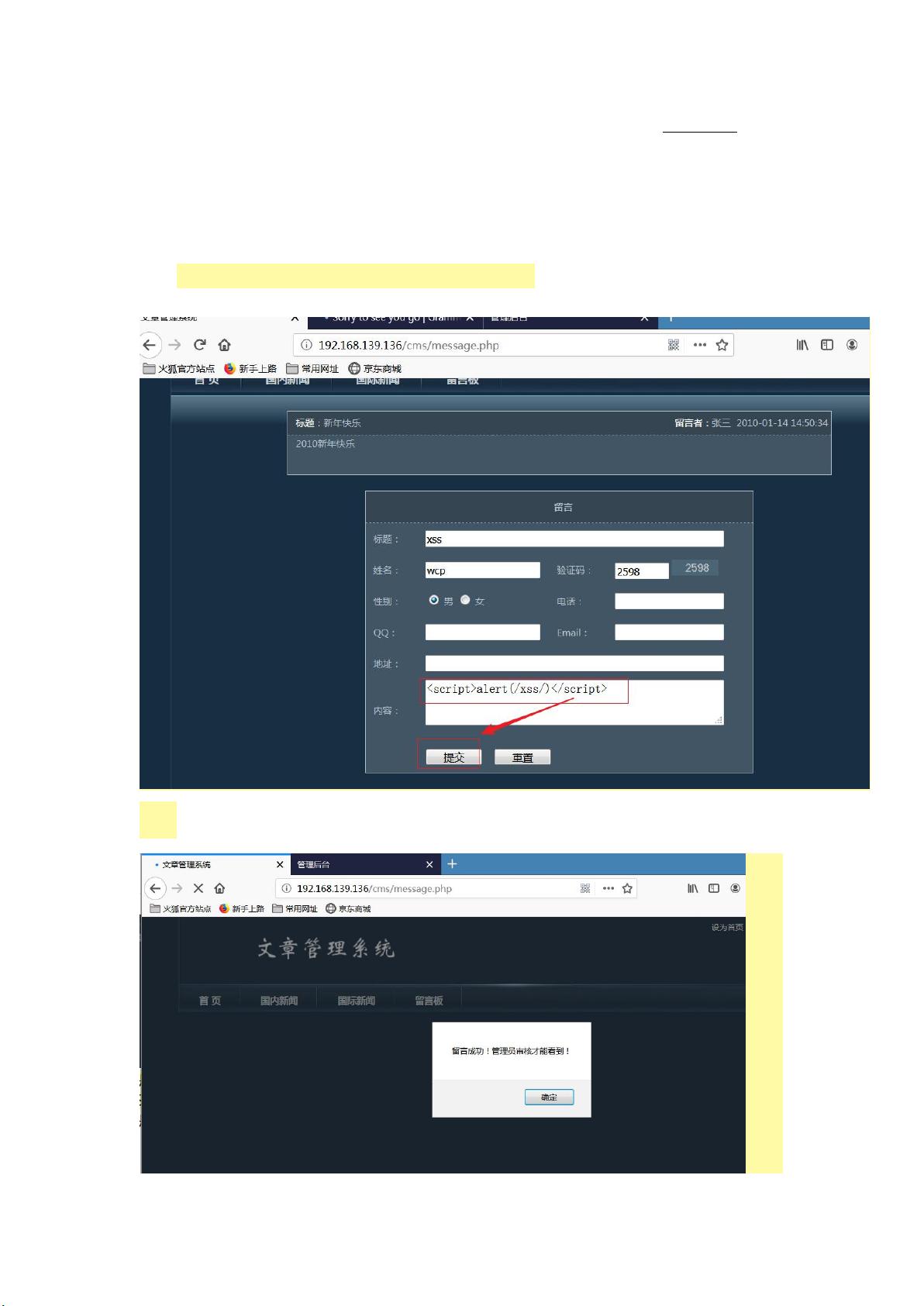

第二部分详述了XSS的危害性。攻击者利用JavaScript的灵活性,通过多种手段侵犯用户隐私,控制用户的浏览器,甚至可能进一步扩展至系统权限。常见的验证手段是PoC(Proof of Concept),即简短的代码片段,如`<script>alert(/xss/)</script>`,用户在提交这样的代码后,如果浏览器弹出警告对话框,就表明存在XSS漏洞。其他验证方式还包括`confirm('xss')`和`prompt('xss')`,它们同样能触发特定行为来确认漏洞。

验证XSS漏洞的PoC不仅是识别问题的工具,也是攻击者可能用来实际利用漏洞的起点。例如,攻击者可能会使用更复杂的payload(攻击载荷)或shellcode(用于执行恶意命令的代码),通过SQLmap这样的工具进行自动化攻击,或者利用Metasploit框架来建立与目标系统的连接,进一步进行深入的攻击。

总结来说,XSS注入知识点总结涵盖了漏洞的原理、环境、危害以及检测和利用的方法,对于学习和理解Web应用程序安全至关重要。掌握这些知识有助于开发人员在设计和开发过程中避免XSS漏洞,同时也能提高网络安全防护措施的水平。

2021-12-22 上传

2021-07-22 上传

2021-10-09 上传

2008-10-22 上传

2022-11-07 上传

2022-11-26 上传

星球守护者

- 粉丝: 1w+

- 资源: 76

最新资源

- C语言数组操作:高度检查器编程实践

- 基于Swift开发的嘉定单车LBS iOS应用项目解析

- 钗头凤声乐表演的二度创作分析报告

- 分布式数据库特训营全套教程资料

- JavaScript开发者Robert Bindar的博客平台

- MATLAB投影寻踪代码教程及文件解压缩指南

- HTML5拖放实现的RPSLS游戏教程

- HT://Dig引擎接口,Ampoliros开源模块应用

- 全面探测服务器性能与PHP环境的iprober PHP探针v0.024

- 新版提醒应用v2:基于MongoDB的数据存储

- 《我的世界》东方大陆1.12.2材质包深度体验

- Hypercore Promisifier: JavaScript中的回调转换为Promise包装器

- 探索开源项目Artifice:Slyme脚本与技巧游戏

- Matlab机器人学习代码解析与笔记分享

- 查尔默斯大学计算物理作业HP2解析

- GitHub问题管理新工具:GIRA-crx插件介绍