SNMP协议实战:使用Ethereal抓包与分析

需积分: 3 76 浏览量

更新于2024-09-14

收藏 128KB DOC 举报

实验四SNMP协议分析旨在深入理解和实践SNMP(简单网络管理协议)的工作原理,以及如何在实际环境中利用嗅探工具进行协议通信的监控和分析。SNMP是一种广泛应用于网络管理的标准协议,主要用于收集和交换网络设备的信息。

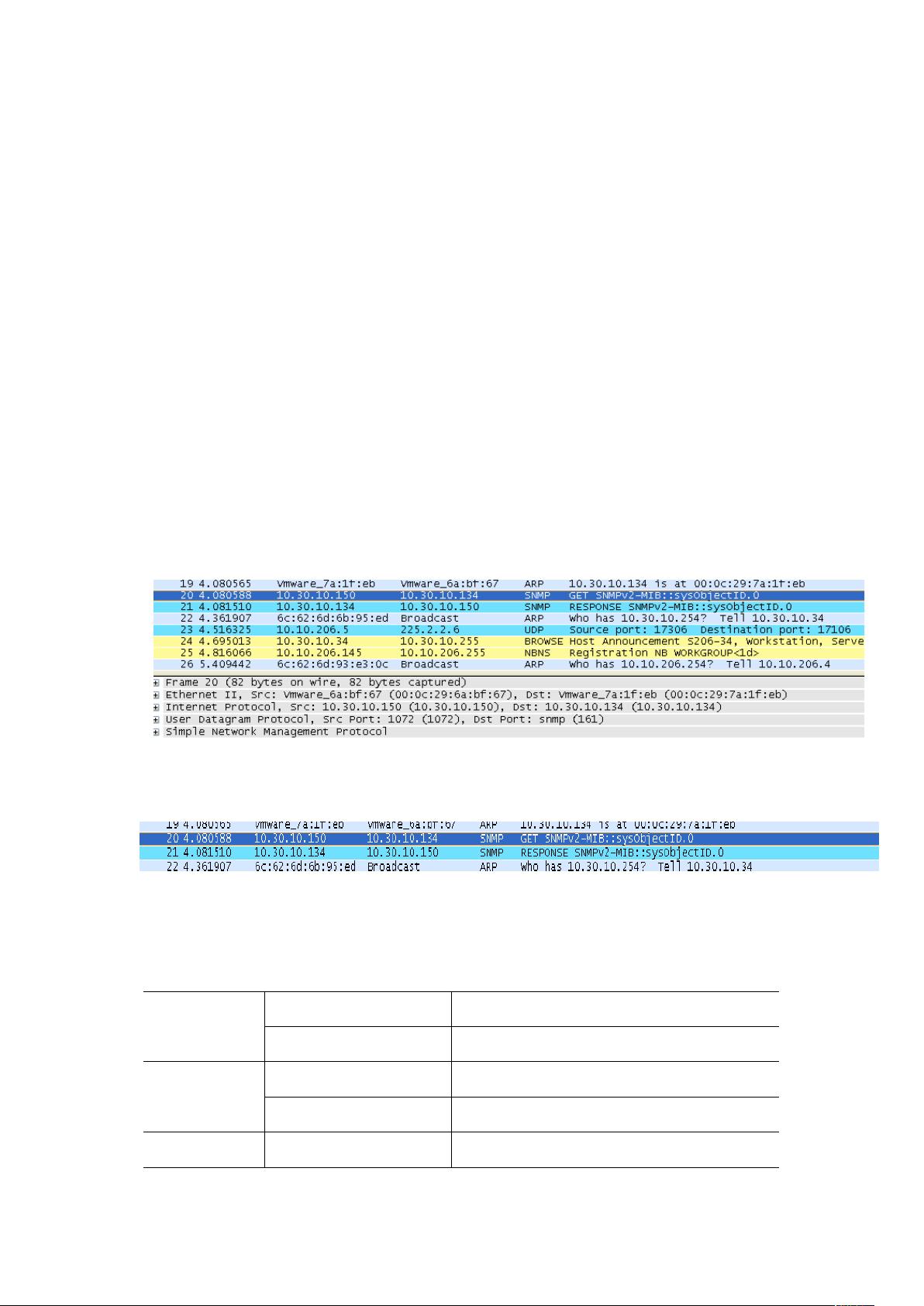

实验的第一步是掌握嗅探工具Ethereal(Wireshark的前身)的使用,这是用于捕获、分析网络数据包的强大工具。通过snmputil.exe,参与者可以发送SNMP GET请求到特定的IP地址,例如获取1.3.6.1.2.1.1.2.0 OID(对象标识符)的值。这个操作会产生一个请求报文,包含了版本(v1,使用TCP/UDP),共同体(如public,公开共享),PDU类型(REQUEST,请求报文),请求标识符等信息。

抓包后,学生需要筛选出SNMP请求包和响应包的一对,这通常由源IP、源端口(161 for SNMP服务器,1072 for客户端)、PDU类型、OID和Value等关键字段组成。在请求包中,可以看到目标主机的IP地址、OID值为1.3.6.1.2.1.1.2.0,表示查询系统名称或型号等信息。而在应答包中,值被标记为NULL,表明服务器可能没有响应或值不存在。

实验内容还包括了SNMP协议的详细分析,如不同版本的区别(SNMPv1通常使用UDP,而SNMPv2c和SNMPv3可选择TCP),以及请求和应答报文结构的解析。请求包中,应答标识符(OID)的值反映了查询的具体对象,而在应答包中,值通常是空或者返回具体的数据值。

此外,实验还可能涉及使用superscan这样的网络扫描工具来探测网络上运行的SNMP服务,并结合snmputil的其他功能,如设置陷阱、配置管理信息库等,以进一步理解和实践SNMP的全貌。

此实验不仅让学生了解SNMP协议的工作机制,还通过实际操作提升他们对网络数据包分析和网络管理的理解,为今后在网络安全监控和系统运维等领域打下坚实基础。

202 浏览量

282 浏览量

点击了解资源详情

2012-02-15 上传

119 浏览量

132 浏览量

104 浏览量

369 浏览量