HTML5安全威胁:黑帽攻防演示与十大隐患

需积分: 0 171 浏览量

更新于2024-07-23

收藏 7.87MB PDF 举报

在2012年2月23日的Blackhat活动中,Shreeraj Shah,作为Blueinfy Solutions Pvt. Ltd. 的创始人和董事,以及Security Exposure.com的专家,针对HTML5的安全威胁进行了深入探讨。Shreeraj拥有丰富的背景,包括NetSquare的创始人、Foundstone(R&D/咨询)的成员,以及在Chase和IBM Domino Dev等领域的工作经历。他的专业兴趣集中在Web安全研究上,已发表多篇文章和书籍,如《Web2.0 Security》、《Hacking Web Services》和《Web Hacking》,并开发了多个工具,如wsScanner、scanweb2.0等。

会议议程主要分为两部分:首先,他详细分析了HTML5的发展及其对安全的影响,讨论了浏览器架构如何随着这种新标准的进化而变化。接着,他提出了HTML5十大威胁,每个威胁都配以演示、工具和技术细节:

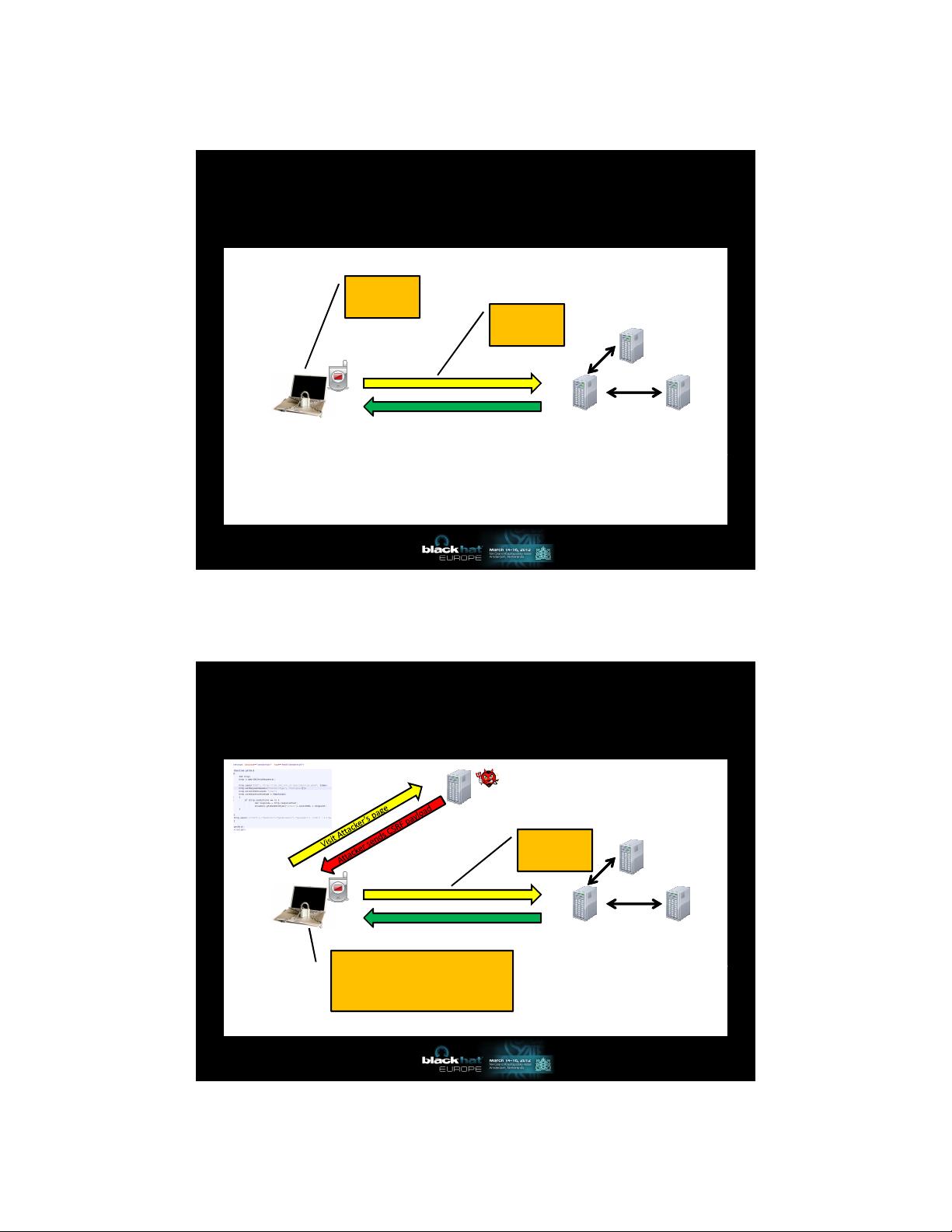

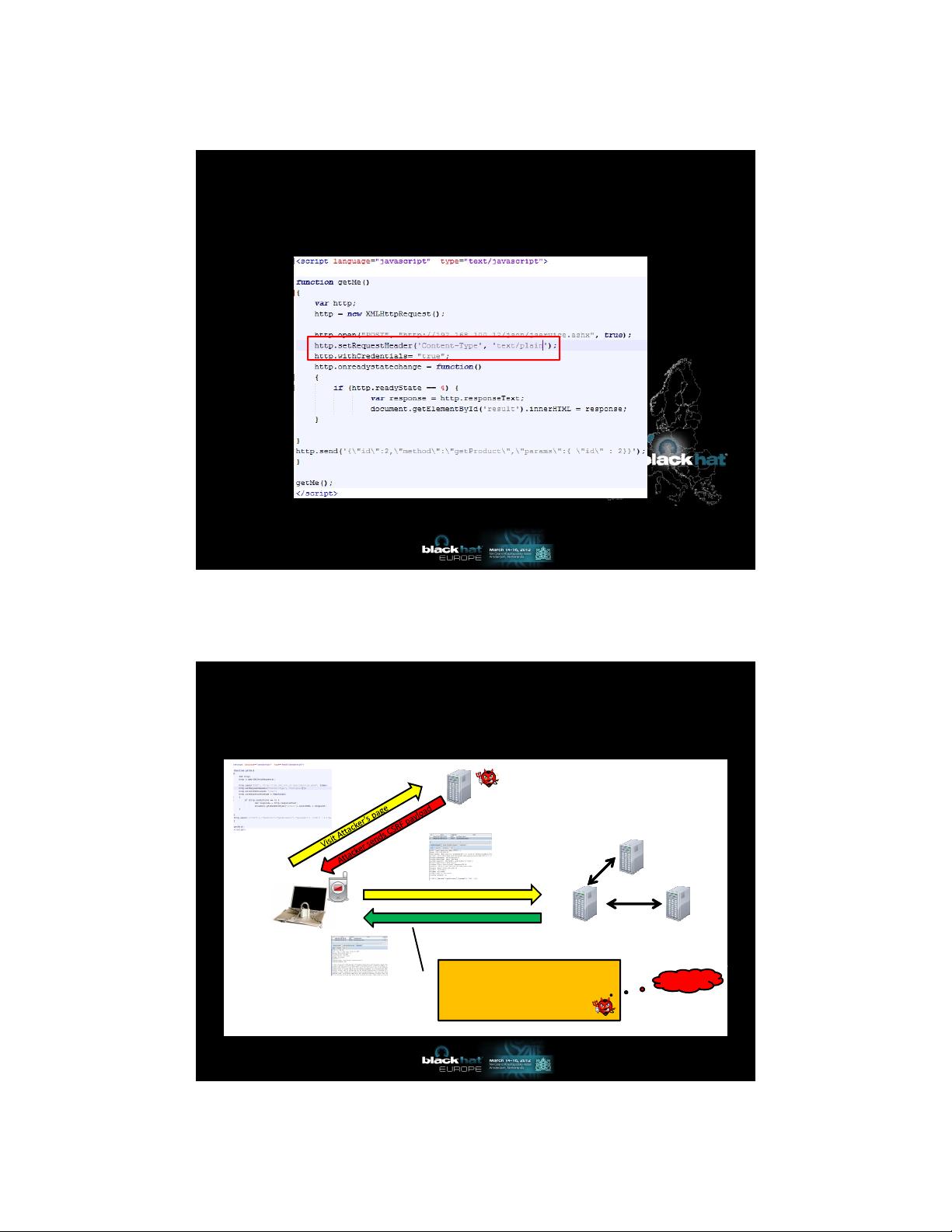

1. CORS(跨源资源共享)攻击与CSRF(跨站请求伪造):CORS允许网站在用户的浏览器上获取其他源的数据,不当配置可能导致恶意站点利用这个功能进行数据窃取或操纵用户行为。

2. Clickjacking与UI(用户界面)漏洞:这些攻击者利用透明或半透明的iframes欺骗用户点击非预期的链接或按钮,被称为Clickjacking。同时,UI漏洞是指利用浏览器的渲染引擎特性来执行恶意代码。

3. XSS(跨站脚本攻击)与H":这部分可能是关于HTML5的特定XSS漏洞,H"可能指代某种技术或攻击手法,可能是利用HTML特性进行的一种新型注入攻击。

Shreeraj在会议上分享了他的研究成果,并展示了如何通过工具进行检测和防御,同时还提供了他在Blackhat、RSA、InfoSec World等知名大会上的演讲经验和在OWASP(开放网络应用安全项目)、HITB(Hack in the Box)等组织的授课经历。他的著作和在线资源,如博客和Twitter账号,也向听众提供了进一步学习和交流的平台。

这次演讲不仅涵盖了HTML5的技术演进,还强调了开发者和安全专业人士在面对这些新威胁时的应对策略,为提高Web安全意识和防护能力提供了有价值的信息。

2021-02-11 上传

2021-05-19 上传

点击了解资源详情

点击了解资源详情

2024-12-31 上传

2024-12-31 上传

2024-12-31 上传

2024-12-31 上传

lidongqing2008

- 粉丝: 6

- 资源: 20

最新资源

- 模拟电路课程设计题目

- Encyclopedia of Learning & Memory

- Arcgis object学习资料

- Oracle++sql+性能优化调整

- ActionScript 3.0 Cookbook

- 开发程序员的SQL金典

- XProgrammer7

- 为PB应用程序的每个按钮增加MicroHelp提示信息

- 集成光电子进展与展望

- MapXtreme2004_DevGuide_USLet-CHS.pdf

- CMOS工艺器件技术资料

- C++&C高質量程序設計.pdf

- 粒子群算法,人工智能,优化

- clementine中文教程

- Learn C++ on the Macintosh (Dave Mark)

- Windows嵌入式开发系列课程(1):Windows CE系统定制开发入门.pdf