OSPF路由欺骗与防御:实战演练与防范策略

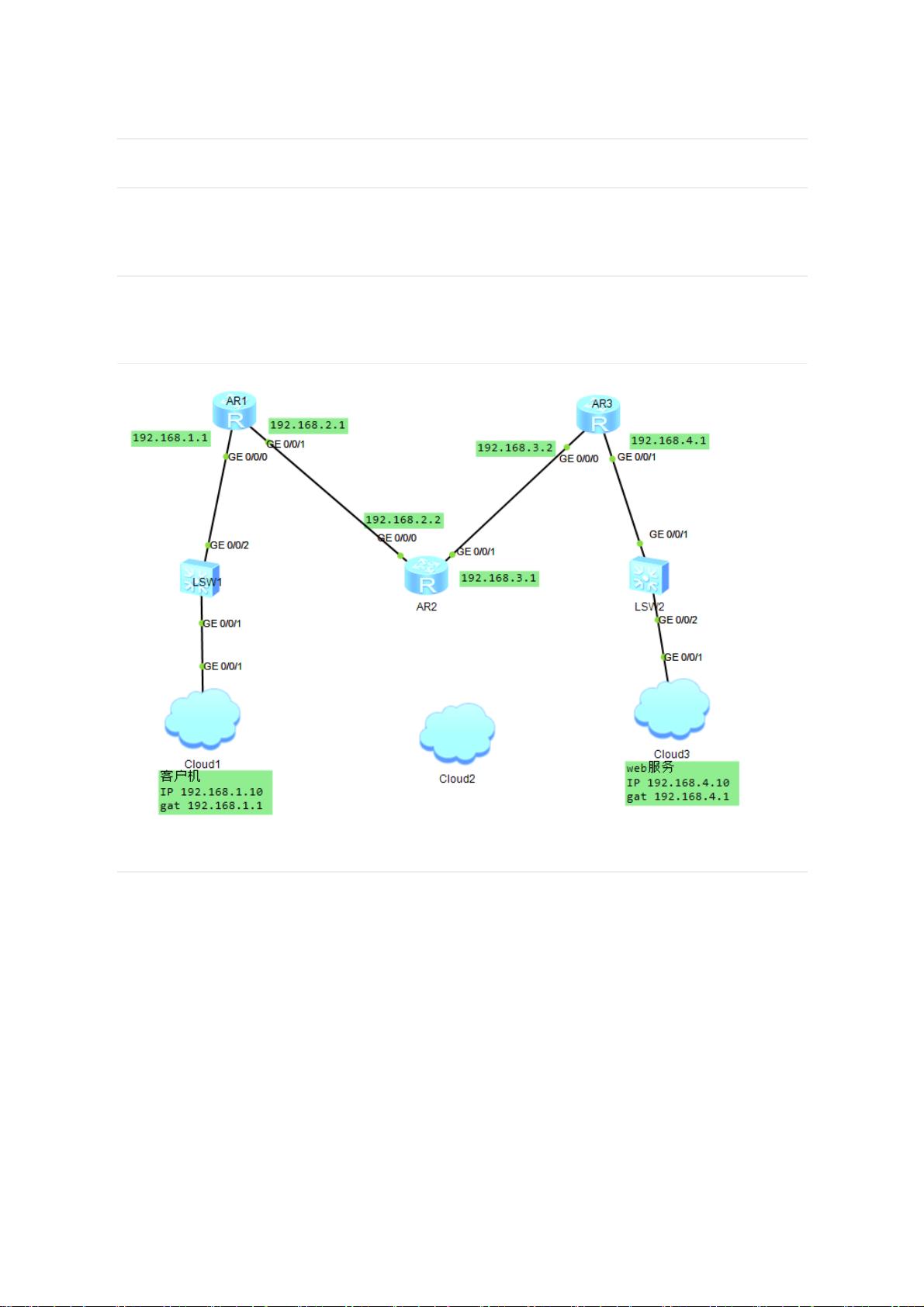

"该文档主要探讨了OSPF(Open Shortest Path First,开放最短路径优先)路由协议在网络安全中的一个关键问题——路由欺骗及其防御措施。实验以虚拟网络环境为基础,涉及Windows 7和Windows 2012操作系统搭建的虚拟机作为云环境的代表,以及三个路由器R1、R2和R3的配置。

首先,实验目的是通过实际操作,使参与者熟悉OSPF的工作原理,通过配置不同的接口IP地址和路由策略来理解和学习如何在OSPF网络中正确规划和管理路由。在基本配置阶段,每个虚拟机被设定为特定的网络角色,如cloud1和cloud3,且网络设置确保它们在同一网段和网关下,以便于观察和控制路由行为。

在入侵实战环节,文档引入了一个攻击场景:通过路由器R4,攻击者伪造LSA(Link State Advertising,链路状态通告)分组,意图误导其他路由器,如R1和R2,从而改变其路由表。这一步骤展示了攻击者如何利用OSPF路由的不安全性进行欺骗。随后,文档展示了如何通过网络监控和数据包分析,识别并验证这种欺骗行为。

针对这种威胁,文档提出了防范措施,即在路由器R1、R2和R3的接口上启用OSPF路由项源端鉴别功能。这是一种安全机制,通过对路由信息来源进行验证,可以有效防止虚假LSA的传播。最后,实验心得部分强调了确保相邻路由器接口之间的鉴别方式、鉴别密钥和密钥标识符的一致性至关重要,这对于建立和维护可靠的邻居关系是基础条件。

这份文档提供了一个实用的案例,深入浅出地介绍了OSPF路由欺骗的原理、实施方法以及如何通过技术手段进行防御,对于理解和应对现实网络环境中的路由安全问题具有较高的参考价值。"

2018-03-21 上传

2023-05-18 上传

2024-05-23 上传

2023-09-15 上传

2023-06-10 上传

2023-07-11 上传

2024-06-02 上传

2023-11-22 上传

大佬救救孩子吧

- 粉丝: 3

- 资源: 41

最新资源

- 天池大数据比赛:伪造人脸图像检测技术

- ADS1118数据手册中英文版合集

- Laravel 4/5包增强Eloquent模型本地化功能

- UCOSII 2.91版成功移植至STM8L平台

- 蓝色细线风格的PPT鱼骨图设计

- 基于Python的抖音舆情数据可视化分析系统

- C语言双人版游戏设计:别踩白块儿

- 创新色彩搭配的PPT鱼骨图设计展示

- SPICE公共代码库:综合资源管理

- 大气蓝灰配色PPT鱼骨图设计技巧

- 绿色风格四原因分析PPT鱼骨图设计

- 恺撒密码:古老而经典的替换加密技术解析

- C语言超市管理系统课程设计详细解析

- 深入分析:黑色因素的PPT鱼骨图应用

- 创新彩色圆点PPT鱼骨图制作与分析

- C语言课程设计:吃逗游戏源码分享