使用Redis+Lua脚本构建分布式限流组件

55 浏览量

更新于2024-08-31

收藏 164KB PDF 举报

本文主要介绍如何使用Redis和Lua脚本创建一个分布式限流组件的封装方法,通过Spring Boot和AOP实现。

在分布式系统中,限流是一种重要的策略,用于防止系统因高并发请求而过载,保持服务的稳定性和可用性。这里采用Redis作为分布式锁和计数器,利用其原子操作特性,结合Lua脚本,实现高效的限流逻辑。首先,我们需要在`pom.xml`文件中引入必要的依赖:

1. `spring-boot-starter-data-redis`:这是Spring Boot对Redis的支持,提供与Redis交互的API。

2. `spring-boot-starter-aop`:Spring AOP(面向切面编程)模块,用于实现限流的拦截器。

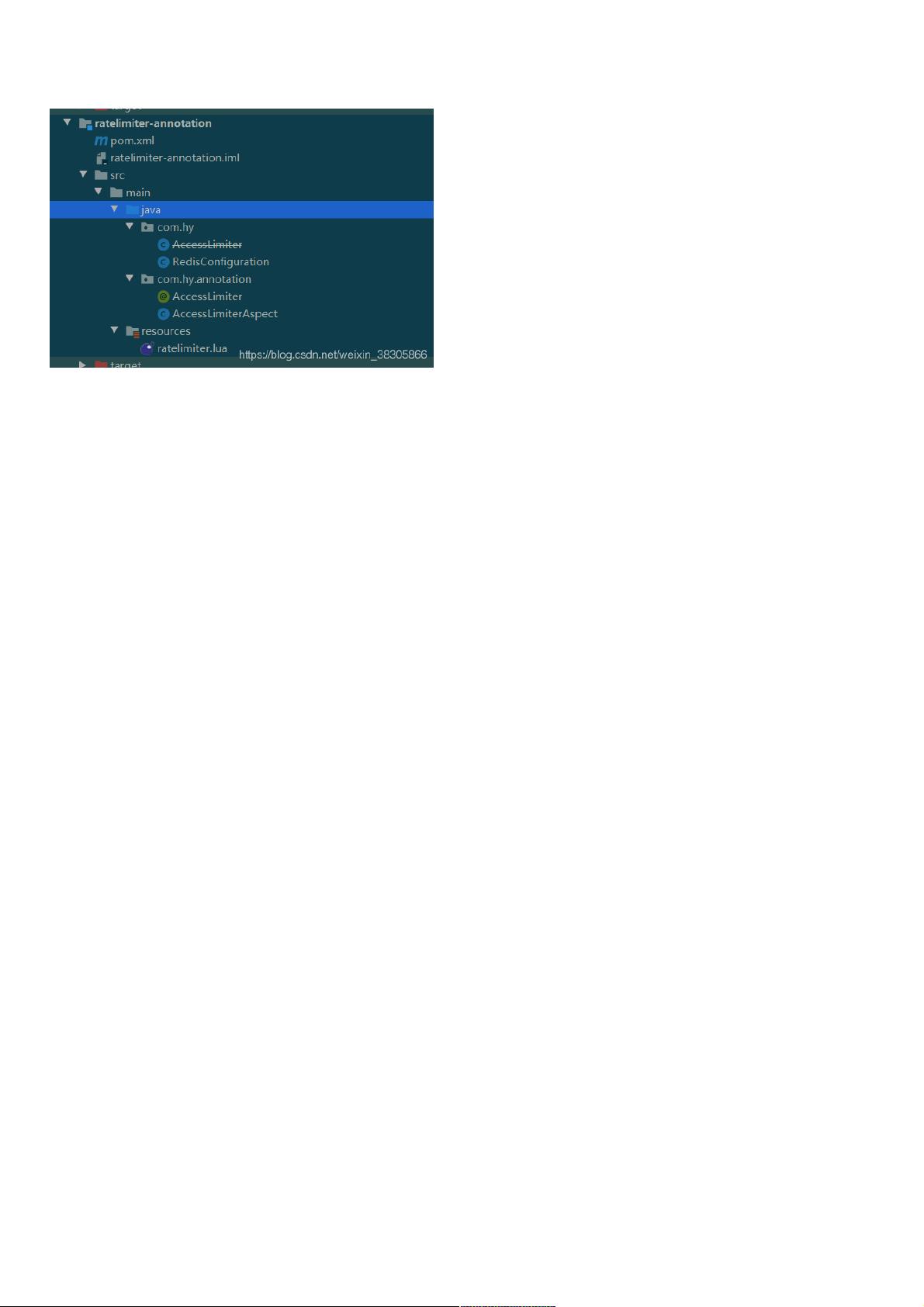

接下来,在`resources`目录下创建名为`ratelimiter.lua`的Lua脚本。这个脚本的核心功能是检查当前请求是否超过了预设的限流阈值。脚本的关键步骤如下:

1. `methodKey`:作为键,存储每个方法的访问计数,通常会包含方法的唯一标识,如服务名和服务方法名。

2. `limit`:从调用参数(ARGV)中获取限流阈值。

3. `count`:获取`methodKey`对应的当前访问计数,如果不存在则初始化为0。

4. 如果`count + 1 > limit`,表示超过限流阈值,返回`false`,拒绝服务。

5. 否则,增加`methodKey`的计数值并设置过期时间(如1秒),表示允许本次访问,并确保流量控制在一定范围内。

在Java代码部分,我们将创建一个`RedisConfiguration`类,这个类中可能包含以下内容:

1. 使用@Bean注解创建一个`RedisTemplate`实例,配置Redis连接,用于执行Lua脚本。

2. 可能会有一个`RateLimiter`接口,定义限流方法。

3. 创建一个`RateLimiterImpl`类,实现`RateLimiter`接口,使用AOP(如`@Around`注解)拦截特定方法的调用,执行限流逻辑。在拦截器内部,通过`RedisTemplate`执行Lua脚本`ratelimiter.lua`,判断当前请求是否需要被限流。

在实际应用中,我们还需要考虑以下几点:

1. 错误处理:当Redis连接异常或执行脚本失败时,应有适当的错误处理机制。

2. 容错与恢复:在分布式系统中,要考虑网络抖动、节点故障等情况,确保限流组件的健壮性。

3. 限流策略的动态调整:根据系统的实时状态,可能会需要动态调整限流阈值。

4. 统计与监控:对限流组件的使用情况进行统计,以便于优化和调整限流策略。

通过这种方式,我们可以构建一个可复用、高效的分布式限流组件,保护服务不受高并发请求的影响,保障系统的稳定运行。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2023-05-31 上传

2023-05-23 上传

点击了解资源详情

点击了解资源详情

2023-06-12 上传

点击了解资源详情

weixin_38663169

- 粉丝: 2

- 资源: 915

最新资源

- 正整数数组验证库:确保值符合正整数规则

- 系统移植工具集:镜像、工具链及其他必备软件包

- 掌握JavaScript加密技术:客户端加密核心要点

- AWS环境下Java应用的构建与优化指南

- Grav插件动态调整上传图像大小提高性能

- InversifyJS示例应用:演示OOP与依赖注入

- Laravel与Workerman构建PHP WebSocket即时通讯解决方案

- 前端开发利器:SPRjs快速粘合JavaScript文件脚本

- Windows平台RNNoise演示及编译方法说明

- GitHub Action实现站点自动化部署到网格环境

- Delphi实现磁盘容量检测与柱状图展示

- 亲测可用的简易微信抽奖小程序源码分享

- 如何利用JD抢单助手提升秒杀成功率

- 快速部署WordPress:使用Docker和generator-docker-wordpress

- 探索多功能计算器:日志记录与数据转换能力

- WearableSensing: 使用Java连接Zephyr Bioharness数据到服务器