Metasploit入门:渗透攻击七大步骤详解

需积分: 21 164 浏览量

更新于2024-09-09

收藏 962KB DOCX 举报

Metasploit入门指南专注于介绍如何在主动攻击场景中使用Metasploit框架。作者以实践为导向,不同于传统的模块化教学方式,而是通过连续的渗透步骤来演示,以便读者更好地理解整个渗透过程。以下是关键步骤:

1. **环境准备**:

- 安装Metasploit和Nmap: Metasploit是用于渗透测试的强大工具,Nmap用于网络扫描,包括端口扫描和版本识别。初学者可参考系统文档或在线教程进行安装。

2. **端口扫描**:

- 使用Nmap检测目标系统漏洞:利用`nmap -sVIP`(服务版本识别)或`nmap -P0`(忽略防火墙响应)扫描,检查主机的开放端口、状态以及服务类型和版本。这是识别潜在漏洞的关键。

3. **发现漏洞**:

- 通过开放状态和版本号判断漏洞:例如,139端口的Samba服务,版本在3.X到4.X之间,可能存在可利用的漏洞。

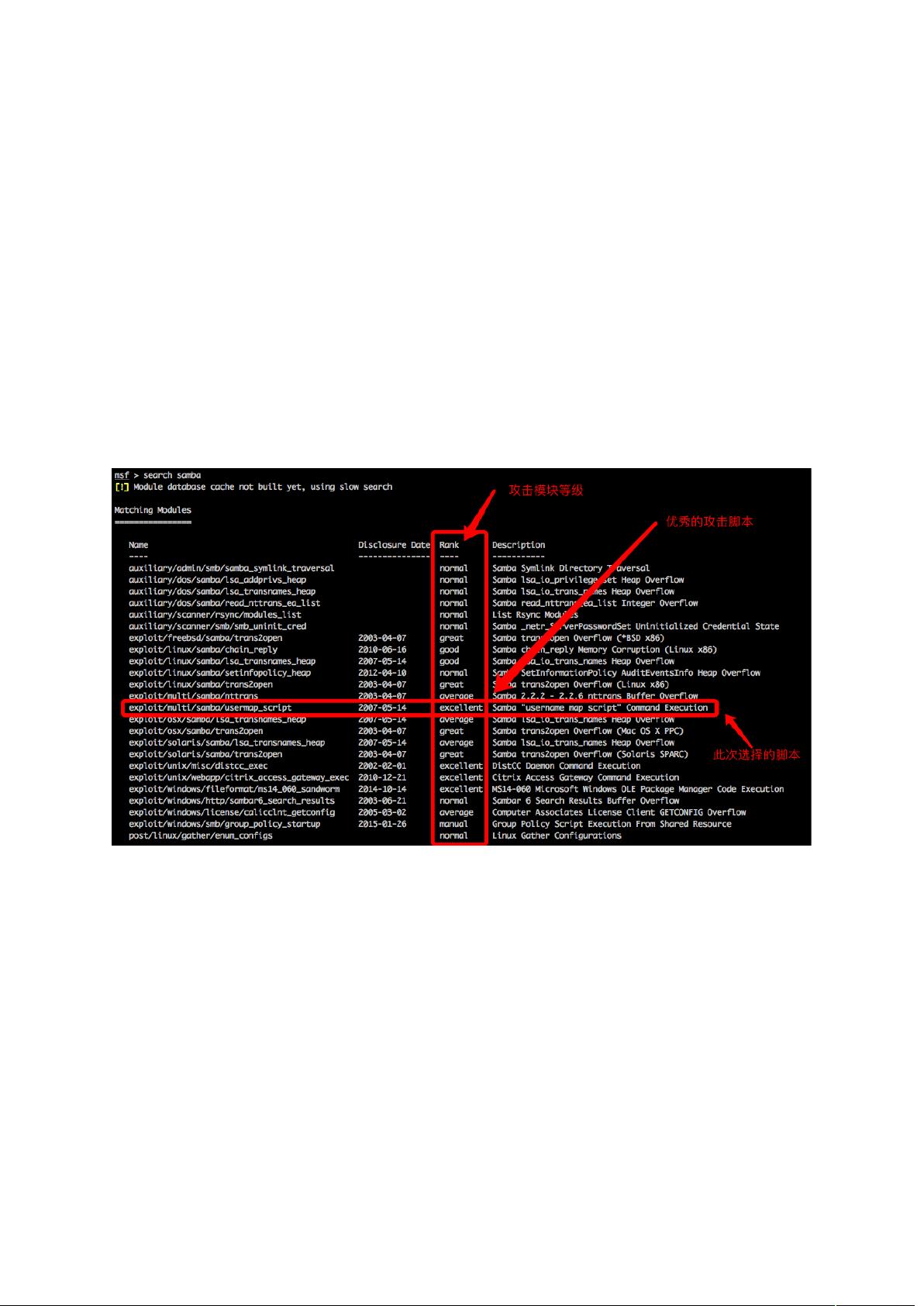

4. **exploit模块选择**:

- 在Metasploit中搜索相关模块:使用`search`命令查找与已发现漏洞匹配的exploit模块,如`use`命令加载选定模块。

5. **模块信息查看**:

- 使用`info`命令获取模块详细信息,包括使用方法、参数、依赖等,为攻击做准备。

6. **payload选择**:

- 选择适合的payload(攻击载荷),这取决于目标系统的安全配置和攻击目标,如执行代码、数据提取等。

7. **设置攻击参数**:

- 调整payload参数以适应具体环境,如IP地址、端口、用户凭证等。

8. **渗透攻击**:

- 执行攻击,将所选exploit与payload结合,根据提示设置好攻击条件后发起攻击。

9. **回顾与巩固**:

- 对于初学者,建议反复实践这七个步骤,并在实际操作中记忆和理解每个环节,确保真正掌握Metasploit的使用。

通过这些详细步骤,新手可以逐步熟悉Metasploit的工作流程,提升渗透测试和安全评估能力。作者也强调,随着技术深入,还可以学习更多高级功能和定制化的攻击策略。

461 浏览量

152 浏览量

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

145 浏览量

shark-CV

- 粉丝: 179

最新资源

- 掌握Z3-SMT解决Cross-Sum Sudoku游戏的Python实践指南

- AZENUI: 响应式HTML5页面模板解决方案

- ASP技术实现的简易网上影音系统

- 2015NBA总决赛免费直播神器:PotPlayer绿色版

- 打造全兼容纯js下拉框组件,支持搜索与多浏览器

- 编程专家的dotfiles:MacOS配置与效率技巧

- 利用jquery.jparallax打造震撼图片视差特效

- 基于ASP和Access的简易工资查询系统开发

- Playcolor插件:轻松获取桌面颜色代码

- S7-1200控制与PID编程范例教程

- OxigenoPeru.info:利马氧气内容网站

- PC版太空侵略者克隆:经典游戏再现

- 学子网视V1.1:官方免费安装版的网络电视革命

- 鸟哥私房菜Linux入门视频及配套讲义下载

- ASP与Access打造简易工资管理系统

- SPCOMM_DELPHI串口工具源码深度解析