实验报告:配置PAP鉴别及PPP通信分析

需积分: 0 168 浏览量

更新于2024-08-04

收藏 150KB DOCX 举报

"实验3.1.2-1120180207-唐小娟1"

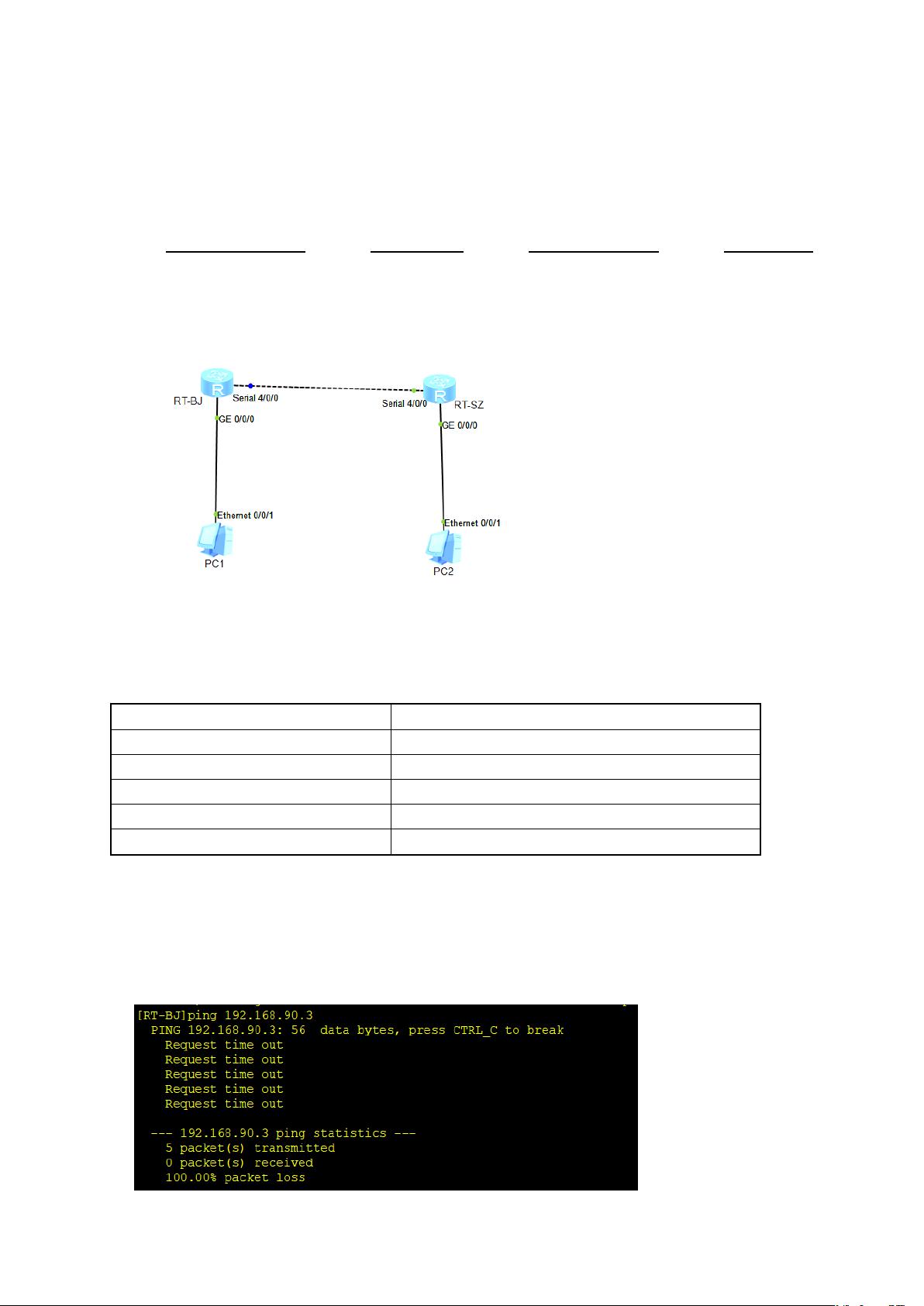

在本次实验“实验3.1.2:PAP鉴别配置”中,主要涉及了点对点协议(PPP)的PAP(Password Authentication Protocol)鉴别的配置和应用。实验者唐小娟通过配置路由器RT-BJ和RT-SZ的串口来实现PAP认证,并通过观察路由器状态和执行ping测试来验证通信是否成功。

PAP是一种简单的身份验证协议,用于在PPP连接建立时验证双方的身份。在实验中,表3-8显示了路由器RT-BJ的串口serial 4/0/0配置PAP后的状态信息,表明链路协议是PPP,LCP(Link Control Protocol)状态为closed,而IPCP(Internet Protocol Control Protocol)状态未给出。通常,LCP负责协商网络层参数,如IP地址,而IPCP是LCP的一个子协议,用于协商IP网络参数。

实验结果显示,当仅RT-BJ配置了PAP时,它无法与路由器RT-SZ通信,因为RT-SZ未在用户表中配置相应的PAP信息。而在RT-SZ也配置了PAP后,两者间的通信得以建立,能够相互ping通,这表明PAP配置成功且双方已通过身份验证。

PAP的握手过程包含两次交互。第一次握手是被验证方(即路由器RT-SZ)将其用户名和密码以明文形式发送给验证方(即路由器RT-BJ)。第二次握手则是验证方检查接收到的用户名和密码是否匹配其预设的用户列表,如果匹配则发送确认包。

在实验的第9点,通过Wireshark网络封包分析工具,实验者确实捕获到了PAP的认证数据,其中包括用户名“myoffice-pap”和密码“1234567”。这说明即使PAP的安全性较低,其认证信息在网络传输中是明文的,因此可以被嗅探工具捕捉。

这个实验揭示了PAP在PPP中的工作原理,以及如何配置和验证PAP身份认证。同时,实验也突出了PAP的安全隐患,即用户名和密码在传输过程中未加密,容易被截获。为了提高安全性,通常会使用CHAP(Challenge Handshake Authentication Protocol)等更安全的认证协议。

2022-08-14 上传

2023-09-09 上传

2023-07-04 上传

2023-08-25 上传

2023-06-28 上传

2023-06-01 上传

2023-04-29 上传

2023-05-31 上传

ai

- 粉丝: 253

- 资源: 314

最新资源

- Hadoop生态系统与MapReduce详解

- MDS系列三相整流桥模块技术规格与特性

- MFC编程:指针与句柄获取全面解析

- LM06:多模4G高速数据模块,支持GSM至TD-LTE

- 使用Gradle与Nexus构建私有仓库

- JAVA编程规范指南:命名规则与文件样式

- EMC VNX5500 存储系统日常维护指南

- 大数据驱动的互联网用户体验深度管理策略

- 改进型Booth算法:32位浮点阵列乘法器的高速设计与算法比较

- H3CNE网络认证重点知识整理

- Linux环境下MongoDB的详细安装教程

- 压缩文法的等价变换与多余规则删除

- BRMS入门指南:JBOSS安装与基础操作详解

- Win7环境下Android开发环境配置全攻略

- SHT10 C语言程序与LCD1602显示实例及精度校准

- 反垃圾邮件技术:现状与前景