"该文档是关于通过乌云众测平台发现的开发运维安全漏洞的分析,涉及了代码泄露、文件共享服务的安全问题、域名劫持、密码重置漏洞以及程序员可能利用的系统弱点等。"

文章中提到的几个关键知识点包括:

1. **代码仓库暴露**:开发过程中,代码仓库(如SVN、Git)的配置不当可能导致代码被公开访问。例如,URL `xxx.xxx.com/.svn/entries` 和 `xxx.xxx.com/.git/config` 暴露了项目仓库的入口,使得代码可能被非法获取。开发者应当确保这些敏感路径对未授权用户不可见。

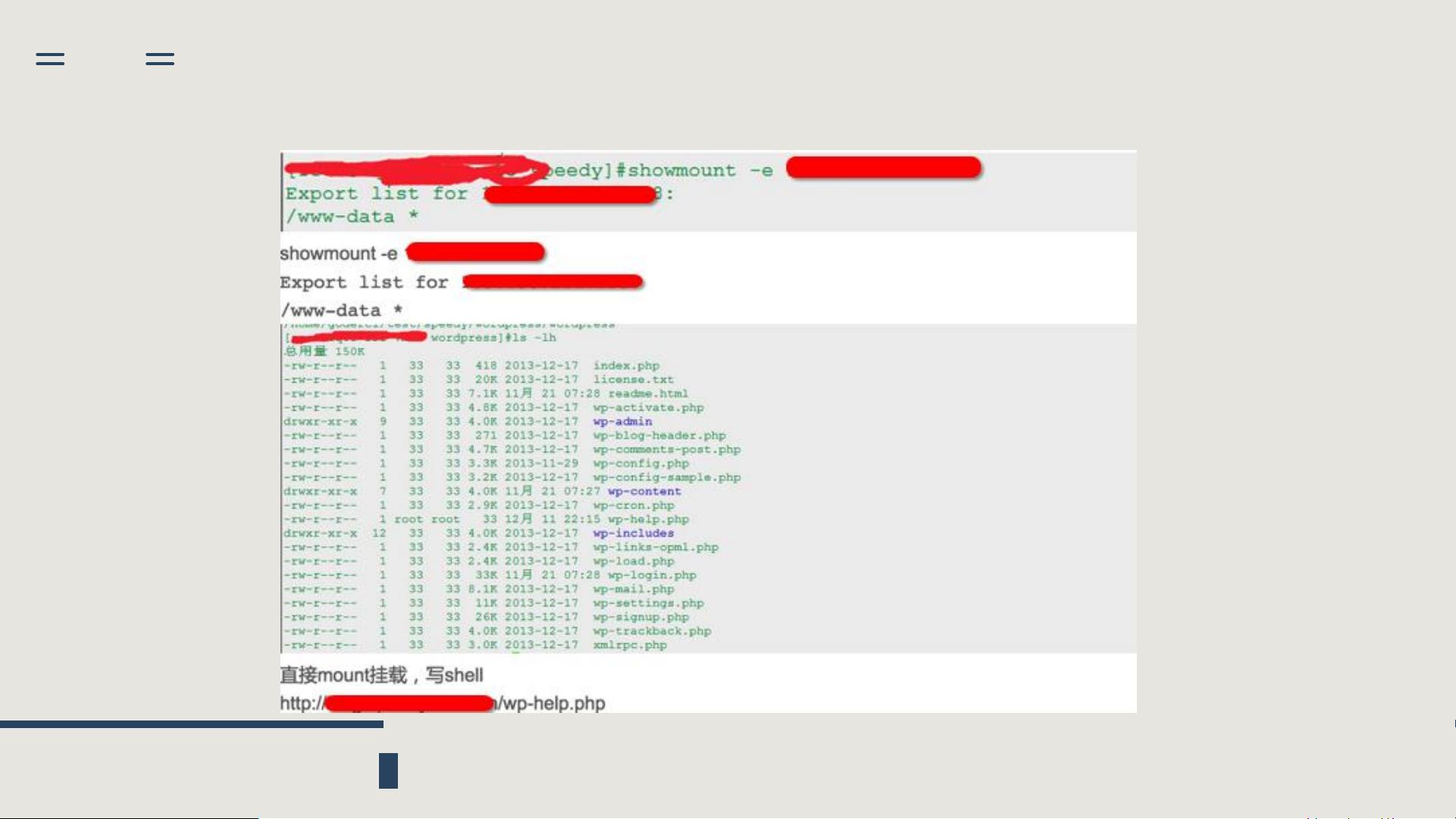

2. **Rsync与NFS的安全风险**:Rsync和NFS(网络文件系统)是常见的文件同步和共享工具,但如果没有正确配置,可能导致内网数据泄露。攻击者可能会利用这些服务的开放端口获取或篡改内部数据。

3. **域名劫持**:文档提到了一个域名劫持的故事,这通常涉及到DNS记录被恶意修改,使用户在访问特定域名时被导向到攻击者的服务器。防止这种情况的关键在于加强DNS管理和使用安全的DNS服务。

4. **弱口令与内部通信资料泄露**:邮件系统、企业通讯录和VPNs(虚拟私有网络)的弱口令可能导致内部信息泄露。企业应强制执行强密码策略,并定期进行安全审计。

5. **密码重置漏洞**:某些网站的密码重置功能可能存在问题,比如通过构造特殊的URL来绕过验证。这种情况下,攻击者可以利用这个漏洞重置并接管账户。开发者应设计安全的密码恢复流程,防止此类攻击。

6. **程序员的“复仇”**:这部分描述了程序员可能利用的系统弱点,例如通过注入恶意代码来绕过安全防护。例如,通过参数化SQL注入或利用PHP的文件包含漏洞,攻击者可以执行任意代码。开发者需要对输入数据进行严格过滤和验证,避免代码注入的发生。

7. **Web应用漏洞**:文档还提到了针对特定Web应用的攻击,如通过JavaScript文件(如`js/admin.js`)来实现非法操作。这表明,攻击者可能会寻找并利用前端代码中的漏洞来执行后端操作。

以上知识点提醒我们,无论是开发还是运维,都需要重视安全,定期进行安全审查和更新,以防止敏感信息泄露和系统被攻击。同时,对于用户数据的保护、密码策略的执行以及对外服务的监控都是保障系统安全的重要环节。