Jenkins Pipeline:配置Docker Harbor认证与镜像推送

需积分: 5 201 浏览量

更新于2024-08-03

收藏 1.04MB DOCX 举报

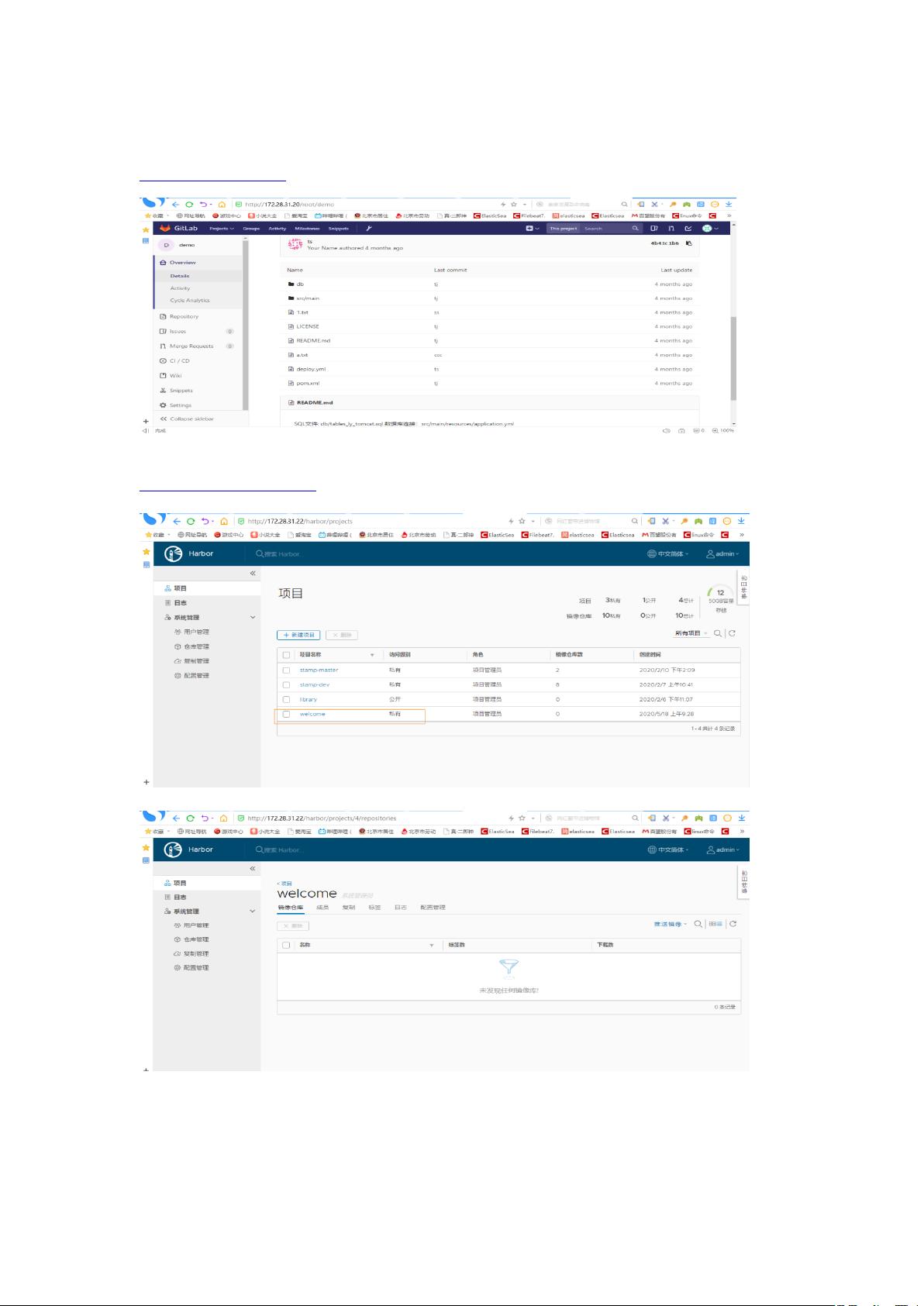

"本文档详细记录了如何使用Jenkins连接Harbor进行认证,并将构建的Docker镜像推送到Harbor仓库的过程。首先,我们简要提到搭建GitLab以创建仓库和推送代码,以及建立Docker-Harbor仓库。接着,我们将焦点集中在Jenkins上,配置Pipeline任务,包括添加凭证、保存认证信息以及编写Pipeline脚本来实现镜像推送。最后,提到了在Jenkins中添加Docker守护进程配置以指向Harbor仓库。"

在CICD(持续集成/持续部署)流程中,Jenkins作为一个强大的自动化工具,能够帮助开发者自动完成代码构建、测试和部署等任务。在这个场景中,我们需要Jenkins连接到Harbor,这是一个企业级的Docker镜像仓库,它提供了安全的存储和管理镜像的功能。

1. 配置Jenkins连接Harbor的认证:

- 在Jenkins的凭据管理界面,选择“用户名和密码”类型,输入Harbor的用户名(例如:admin)和密码(例如:Harbor123456),并为这个凭证分配一个描述,如“harbor-auth”。系统会自动生成一个唯一的credentialsId,例如:4bc1e68b-4874-4876-b217-c80dd1cc6e5e。

2. 创建Jenkins Pipeline任务:

- 在Pipeline脚本中,我们可以使用`withCredentials`步骤来安全地使用这些凭据。这一步骤允许我们在脚本中引用用户名和密码,而不直接暴露它们。示例代码如下:

```groovy

withCredentials([usernamePassword(credentialsId: '4bc1e68b-4874-4876-b217-c80dd1cc6e5e', passwordVariable: 'password', usernameVariable: 'username')]) {

// 在这里执行Docker推送命令

docker.withRegistry('http://172.28.31.22/harbor', 'harbor-auth') {

docker.image('your-image-name').push()

}

}

```

这段脚本首先获取了之前创建的凭据,并将用户名和密码赋值给`username`和`password`变量。然后,它设置了Docker的registry为Harbor的URL,并使用`harbor-auth`凭据进行身份验证。最后,`docker.image().push()`命令将镜像推送到Harbor仓库。

3. 配置Docker守护进程以指向Harbor仓库:

- 在Jenkins服务器上,编辑`/etc/docker/daemon.json`文件,确保Docker知道如何连接到Harbor。可能需要配置`insecure-registries`(如果Harbor未启用HTTPS)或者`registry-mirrors`(如果需要使用镜像加速器)。例如:

```json

{

"insecure-registries": ["172.28.31.22"],

"registry-mirrors": []

}

```

- 修改后,重启Docker守护进程以应用新的配置。

通过以上步骤,Jenkins就能成功连接到Harbor,实现自动化的Docker镜像构建和推送。这有助于提高开发效率,简化CICD流程,并确保代码的安全性。在实际操作中,还应考虑添加错误处理、日志记录等增强功能,以提高系统的稳定性和可维护性。

2022-06-20 上传

点击了解资源详情

点击了解资源详情

2022-05-30 上传

点击了解资源详情

点击了解资源详情

点击了解资源详情

运维实战课程

- 粉丝: 1578

- 资源: 410

最新资源

- MATLAB实现小波阈值去噪:Visushrink硬软算法对比

- 易语言实现画板图像缩放功能教程

- 大模型推荐系统: 优化算法与模型压缩技术

- Stancy: 静态文件驱动的简单RESTful API与前端框架集成

- 掌握Java全文搜索:深入Apache Lucene开源系统

- 19计应19田超的Python7-1试题整理

- 易语言实现多线程网络时间同步源码解析

- 人工智能大模型学习与实践指南

- 掌握Markdown:从基础到高级技巧解析

- JS-PizzaStore: JS应用程序模拟披萨递送服务

- CAMV开源XML编辑器:编辑、验证、设计及架构工具集

- 医学免疫学情景化自动生成考题系统

- 易语言实现多语言界面编程教程

- MATLAB实现16种回归算法在数据挖掘中的应用

- ***内容构建指南:深入HTML与LaTeX

- Python实现维基百科“历史上的今天”数据抓取教程