恶意程序分析:PE、PDF与HTML病毒深度解析

版权申诉

126 浏览量

更新于2024-07-20

收藏 1.06MB PPT 举报

"该资源是一份关于恶意程序分析与检测方法的PPT,涵盖了恶意程序的定义、分类、分析工具以及PE、PDF、HTML病毒的详细分析。"

在信息技术领域,恶意程序分析与检测是保障网络安全的重要环节。这份PPT首先介绍了恶意程序的基本概念,即指那些具有破坏性、盗窃数据或自我传播功能的软件。恶意程序分析涉及多种工具,如Ollydbg和Windbg用于调试,IDA用于反汇编,Vmware创建虚拟环境进行动态分析,010Editor用于二进制编辑,HIPS类监控软件检测系统行为,XueTr和ARK工具辅助分析,以及VT(VirusTotal)这样的在线扫描平台用于多引擎检测。

接着,PPT提到了恶意程序的分类,其中一种常见的分类方式是按照文件格式,例如PE(Portable Executable)、PDF、OLE2、Flash和HTML等。PE病毒主要针对Windows操作系统,PDF病毒则利用PDF文档的复杂性来隐藏恶意代码,而HTML病毒通常通过网页传播,利用浏览器漏洞进行感染。

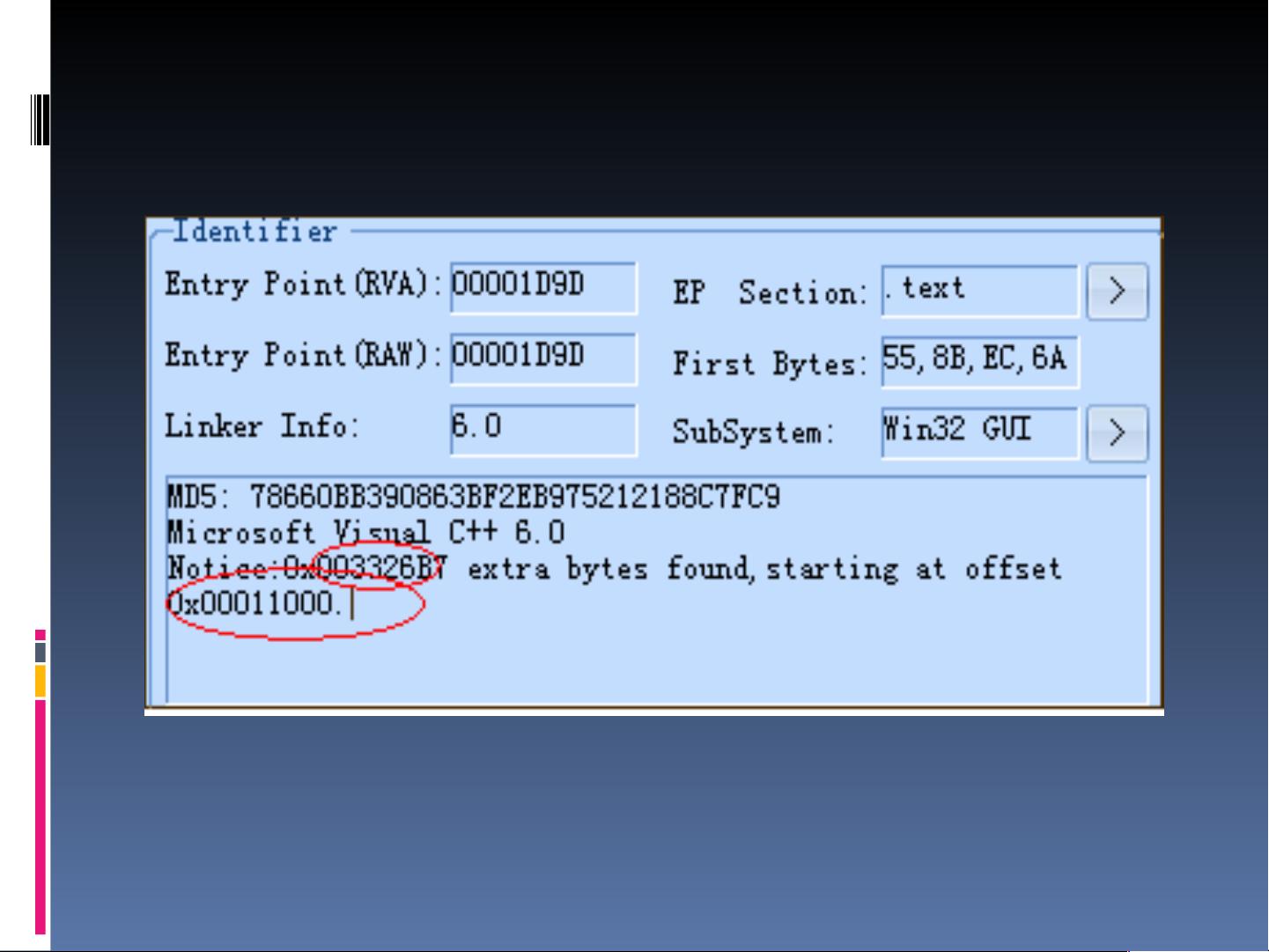

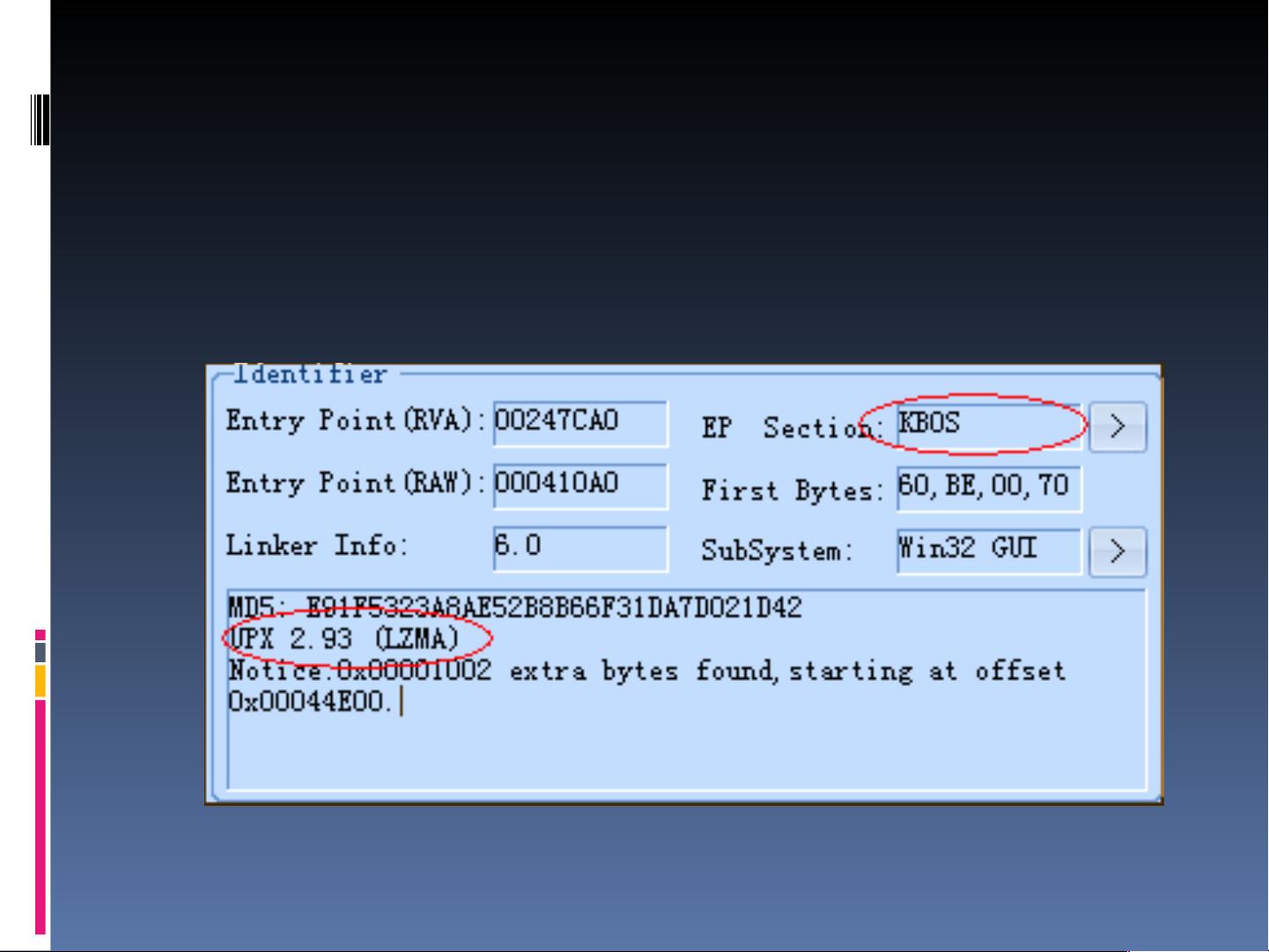

在PE病毒分析部分,PPT详述了几个关键的分析步骤。首先是文件静态信息预判,包括检查文件的MD5值、版本信息、可能的伪装(如伪装成微软文件),以及加壳和PE头部信息的异常。此外,还要关注导入表,这是识别恶意行为的关键线索。IDA反汇编可以帮助理解程序的执行流程,寻找潜在的恶意行为,如寄存器异常、僵尸网络活动(如UnmapViewOfFile)和注入式攻击(如WriteProcessMemory)。

PDF病毒分析可能涉及到PDF文档的解析结构,查找隐藏的对象、动作或者JavaScript脚本,这些都可能是病毒的触发机制。HTML病毒分析则需关注网页中的脚本代码,特别是那些可能导致跨站脚本(XSS)攻击或利用浏览器漏洞的代码段。

对于其他类型的病毒,可能包括邮件附件、OLE2复合文档中的宏病毒,甚至更复杂的恶意软件如Rootkit和RAT(远程访问木马)。每种类型都需要特定的检测和分析技术。

总结来说,这份PPT提供了一个全面的框架,帮助理解和应对各种类型的恶意程序,不仅强调了基础分析技巧,也提醒了对特定文件格式特征的关注。通过学习和实践这些方法,可以提升安全分析师在应对网络威胁时的能力和效率。

113 浏览量

2021-09-07 上传

2023-06-09 上传

2021-09-16 上传

2022-12-02 上传

2021-08-16 上传

2021-10-11 上传

2023-06-09 上传

131 浏览量

安全方案

- 粉丝: 2794

最新资源

- 革新操作体验:无需最小化按钮的窗口快速最小化工具

- VFP9编程实现EXCEL操作辅助软件的使用指南

- Apache CXF 2.2.9版本特性及资源下载指南

- Android黄金矿工游戏核心逻辑揭秘

- SQLyog企业版激活方法及文件结构解析

- PHP Flash投票系统源码及学习项目资源v1.2

- lhgDialog-4.2.0:轻量级且美观的弹窗组件,多皮肤支持

- ReactiveMaps:React组件库实现地图实时更新功能

- U盘硬件设计全方位学习资料

- Codice:一站式在线笔记与任务管理解决方案

- MyBatis自动生成POJO和Mapper工具类的介绍与应用

- 学生选课系统设计模版与概要设计指南

- radiusmanager 3.9.0 中文包发布

- 7LOG v1.0 正式版:多元技术项目源码包

- Newtonsoft.Json.dll 6.0版本:序列化与反序列化新突破

- Android实现SQLite数据库高效分页加载技巧