ILProtector是一种相对较低强度但具有良好兼容性的壳,其保护机制主要依赖于动态代码生成。该壳通过使用.NET框架的DynamicMethod特性,将原始方法体替换为调用`<Module>.Invoke(num)`的形式,从而隐藏原代码并防止直接执行。这种做法使得传统的静态分析工具如dnSpy难以直接查看或修改被保护的程序。

为了理解ILProtector的加壳原理,研究者Wwh NCK选择了ILProtector v2.0.22.4作为样例进行分析。尽管官方声称ILProtector自我保护,但通过对主程序的深入研究,发现它实际上是在运行时动态生成代码来实施保护措施。

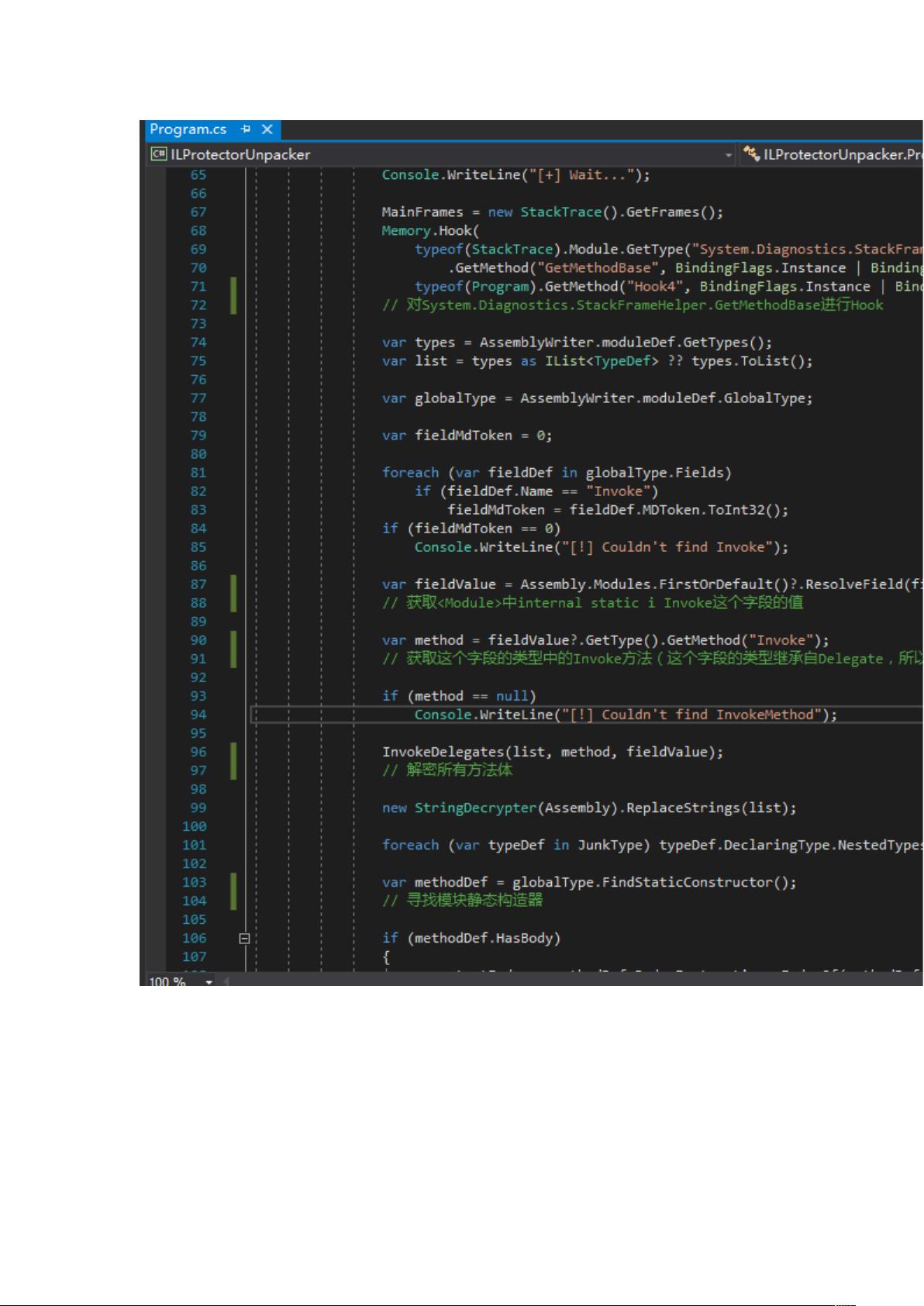

开源项目ILProtectorUnpacker by RexProg的脱壳原理基于对ILProtector这一机制的理解。该项目的目标是逆向工程并打破这种动态保护。其脱壳流程可以总结为以下步骤:

1. **进入源码分析**:首先,开发者会利用Visual Studio等开发环境加载ILProtectorUnpacker项目,以此作为研究起点。

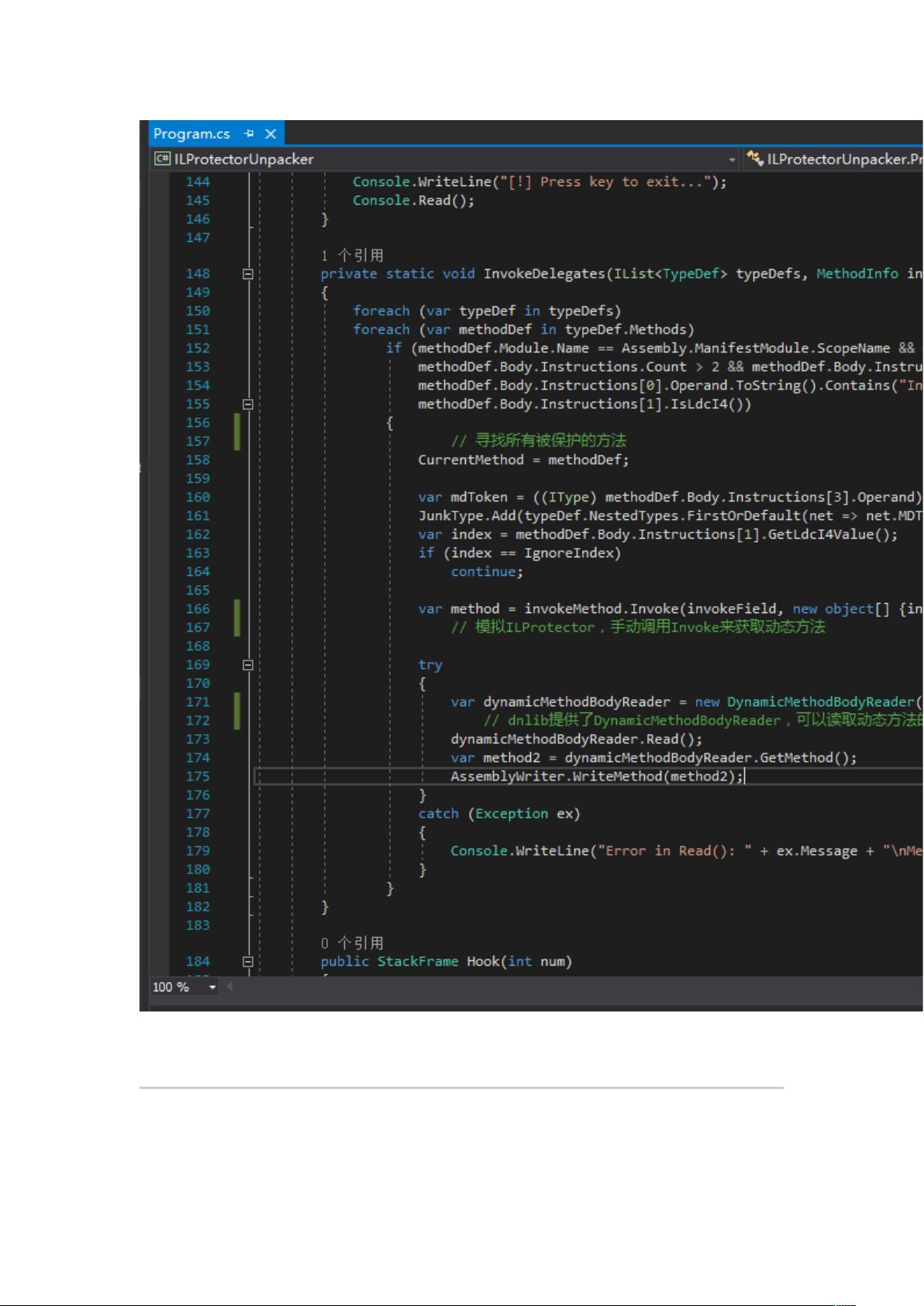

2. **定位关键点**:在项目代码中,开发者会寻找与DynamicMethod相关的部分,因为这是ILProtector保护的核心。通过设置断点,观察代码执行路径,确认动态生成的方法体确实存在。

3. **理解生成过程**:通过调试,观察DynamicMethod的构造函数是如何动态创建新的方法体并替换原有代码的。这一步揭示了ILProtector如何在运行时动态构造新的代码逻辑。

4. **反向工程**:基于对动态方法生成机制的理解,开发者会尝试逆向工程,找出如何复原原始方法体或者找到绕过保护的方法。这可能涉及到代码解码、内存分析或特定的调试技术。

5. **编写脱壳机**:根据上述分析,作者Wwh NCK基于GitHub上的开源项目ILProtectorUnpacker,实现了自己的脱壳机。这个脱壳机应当能够识别并恢复被ILProtector隐藏的原始代码,使其能够在脱壳后正常执行。

6. **测试与验证**:在ILProtector v2.0.22.4版本上测试脱壳机的有效性,尽管官方更新至v2.0.22.5,但发现两个版本在保护机制上并无本质差异,所以脱壳原理依然适用。

ILProtector的保护策略虽然巧妙,但通过深入理解其内部机制并结合开源项目,开发人员能够设计出有效的脱壳解决方案。这对于恶意软件分析、安全研究人员以及逆向工程爱好者来说,都是一个有价值的案例。