Q版Windows缓冲区溢出教程:入门与实战

需积分: 10 40 浏览量

更新于2024-07-19

收藏 21.74MB PDF 举报

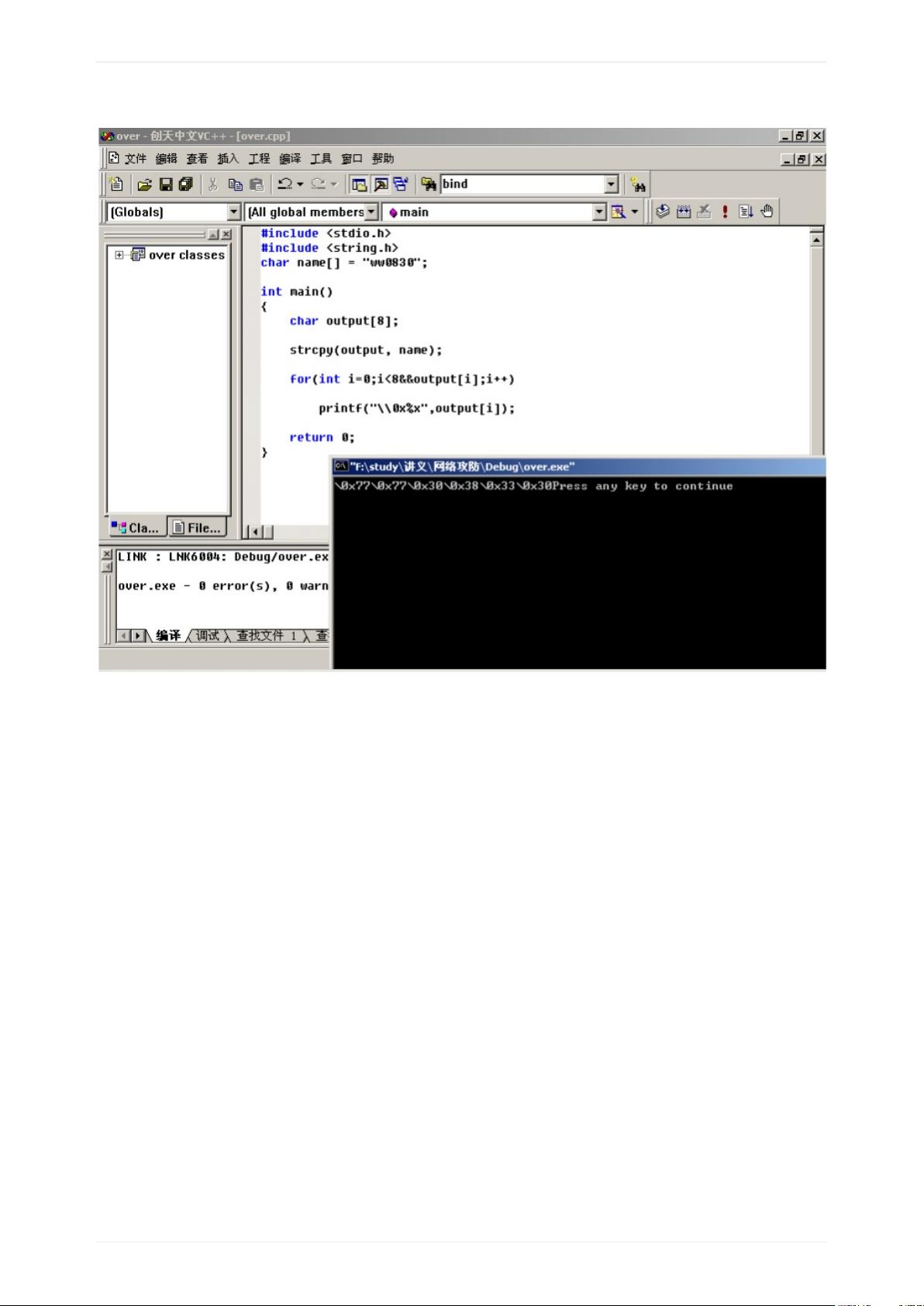

"《q版缓冲区溢出教程》是一本详细讲解计算机安全漏洞中缓冲区溢出现象的入门书籍。该教程以Windows系统为例,从基础概念入手,逐步深入,包括了缓冲区溢出原理、Windows系统的堆栈结构与溢出报错分析、ShellCode编写技巧、本地和远程溢出漏洞利用实战,以及后门编写和ShellCode提取等内容。

章节1以"Windows下堆栈溢出入门"为主题,介绍了缓冲区溢出的概念,如通过啤酒杯的例子来比喻数据超出内存区域。书中详细探讨了Windows系统中的堆栈工作方式,举例了溢出导致的错误对话框,解析了溢出报错的原因,并通过实际操作演示了如何利用ShellCode进行本地溢出攻击,如FoxMail和Printer漏洞的利用过程。

第二章深化到ShellCode编写,涉及Windows对话框的弹出和用户ShellCode的添加,通过实例让读者理解如何创建和执行自定义代码。这部分内容强调了实践操作的重要性,通过编写和调试代码来掌握ShellCode的使用。

第三章则转向后门的编写和ShellCode的提取,首先概述了所需的基础知识,如IP和Socket编程,以及进程间通信。然后介绍了后门设计的思路,特别是针对Telnet后门的高级语言实现,包括双管道和单管道的实现方法,帮助读者了解如何将溢出攻击转化为更隐蔽的后门工具。

《q版缓冲区溢出教程》适合对网络安全感兴趣的初学者,通过这本书,他们不仅能理解溢出漏洞的原理,还能学习到实用的攻击和防御技术,提升安全防护意识和技能。"

点击了解资源详情

点击了解资源详情

点击了解资源详情

2018-02-08 上传

2011-05-02 上传

点击了解资源详情

2024-12-28 上传

2024-12-28 上传

2024-12-28 上传

whb224117

- 粉丝: 0

- 资源: 3

最新资源

- lang-3-Projet:语言创作

- mybatis实体注释为中文

- node-imageinfo:一个 node.js 包,返回有关图像或 Flash 文件的信息,例如类型、尺寸等

- 改进的存储

- gunterx

- CSGOContainerStats:Python脚本,用于分析打开的csgo容器的Steam库存历史记录并将结果写入文本文件

- creative:使用HTMLCSS和JAVASCRIPT的基本注册表单网页

- chat_AntDERN_stack

- Sb3Generator.github.io

- PythonKeylogger

- TestProoo:s

- 演示通过easyExcel来导出excel数据

- rigel-social:一个社交媒体网站,用户可以在其中发布、点赞、评论和关注、取消关注。

- super-i18n:jquery插件,用于i18n翻译网站多种语言

- TwoDicePig:将两个骰子猪游戏制作成一个Android应用程序(于2020年1月制作,但于2020年8月上传)

- hljs-enhance:to在Highlight.js中添加了一些额外的东西