利用隐写术动态加载远程shellcode技术解析

需积分: 0 30 浏览量

更新于2024-07-01

收藏 1.38MB PDF 举报

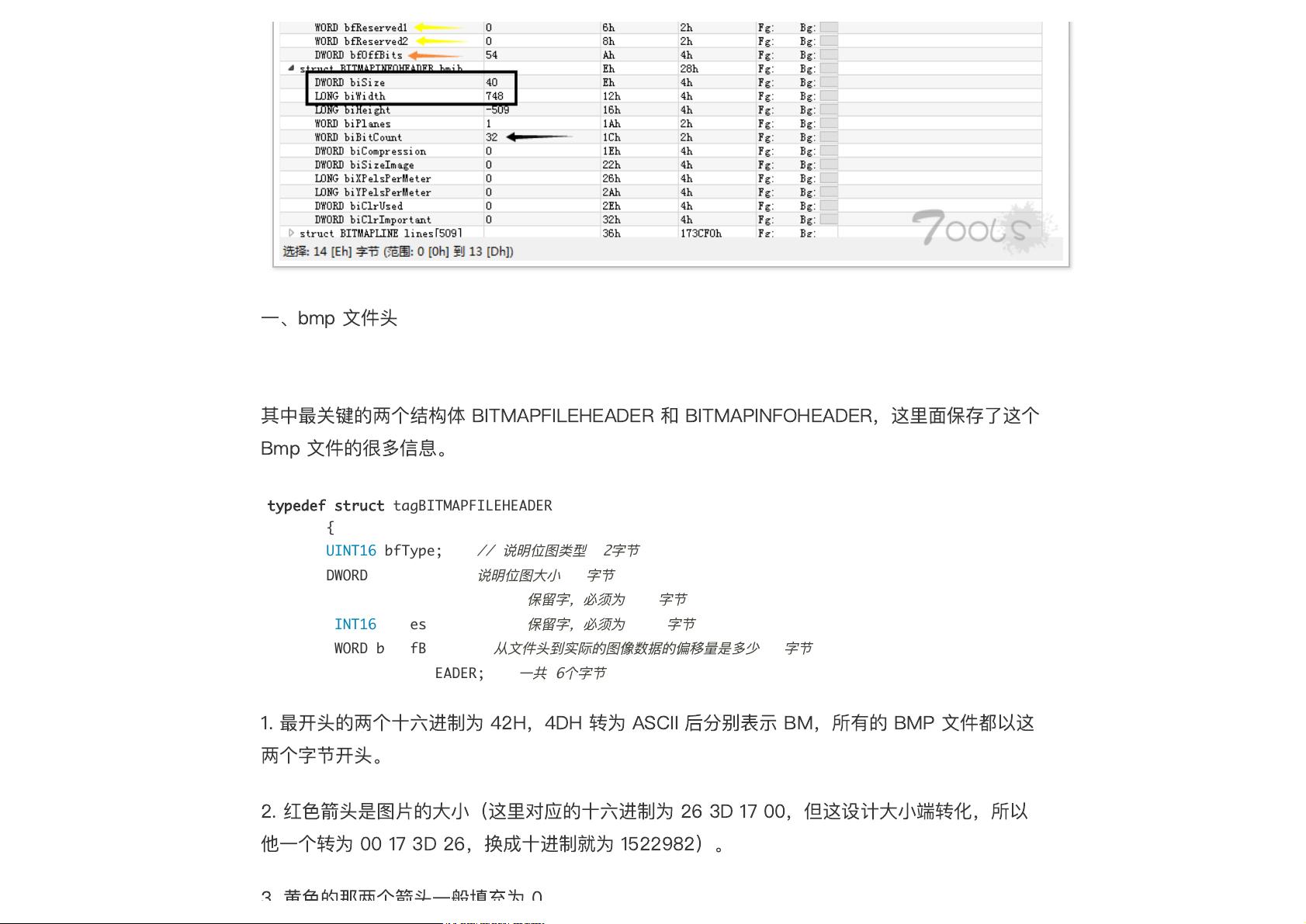

"该资源主要讨论如何利用隐写术配合BMP图片远程动态加载shellcode,提高隐蔽性和免杀性。通过将shellcode拆分成字节并嵌入到BMP图片的像素alpha通道中,然后上传到可信网站,通过特定偏移拼接执行。文章提到了BMP文件的四个组成部分,并详细解释了BITMAPFILEHEADER和BITMAPINFOHEADER这两个关键结构体。"

在信息安全领域,攻击者常常使用各种技术来逃避检测和执行恶意代码。一种方法是利用隐写术(Steganography)隐藏数据,这里提到的是将shellcode(一段可以直接执行的机器码)隐藏在正常的BMP图片中。shellcode通常用于实现远程代码执行,而将其嵌入图片的alpha通道可以增加隐蔽性,因为这些通道通常不被直接查看或检查。

BMP文件的结构包括:

1. **BMP文件头** (BITMAPFILEHEADER): 包含文件类型标识('BM')、文件大小、两个保留字(应为0)以及图像数据相对于文件头的偏移量。

2. **位图信息头** (BITMAPINFOHEADER): 提供图像的尺寸、位平面数、压缩方式、颜色索引等详细信息。

3. **调色板** (Color Palette): 如果图像使用索引表示颜色,则这部分包含索引与颜色的映射。

4. **位图数据** (Bitmap Data): 实际的图像像素数据。

BITMAPFILEHEADER结构体中,`bfOffBits`字段特别重要,它指定了从文件头到实际图像数据的偏移量。在解析BMP文件时,需要根据这个偏移量找到图像数据的起始位置。

在描述中提到的隐写方法中,shellcode被拆分成单个字节,并逐个写入BMP图片的每个像素的alpha通道。这是因为alpha通道通常用于控制透明度,对于视觉上的图像质量影响较小,但可以存储额外的信息而不引起注意。然后,这个隐藏了shellcode的BMP图片可以被上传到一个安全的服务器,之后通过特定的偏移量和解码过程,重新拼接shellcode并在目标系统上动态加载执行。

这种方法增加了攻击的复杂性,使得静态分析工具更难检测到隐藏的恶意代码,提高了攻击的成功率和隐蔽性。了解这种技术有助于防御者增强安全防护措施,防止类似的隐蔽攻击。

531 浏览量

379 浏览量

158 浏览量

379 浏览量

531 浏览量

2022-08-03 上传

309 浏览量

354 浏览量

2024-02-06 上传

蔓誅裟華

- 粉丝: 25

最新资源

- 初学者入门必备!Visual C++开发的连连看小程序

- C#实现SqlServer分页存储过程示例分析

- 西门子工业网络通信例程解读与实践

- JavaScript实现表格变色与选中效果指南

- MVP与Retrofit2.0相结合的登录示例教程

- MFC实现透明泡泡效果与文件操作教程

- 探索Delphi ERP框架的核心功能与应用案例

- 爱尔兰COVID-19案例数据分析与可视化

- 提升效率的三维石头制作插件

- 人脸C++识别系统实现:源码与测试包

- MishMash Hackathon:Python编程马拉松盛事

- JavaScript Switch语句练习指南:简洁注释详解

- C语言实现的通讯录管理系统设计教程

- ASP.net实现用户登录注册功能模块详解

- 吉时利2000数据读取与分析教程

- 钻石画软件:从设计到生产的高效解决方案