深入理解:程序在内存中的虚拟地址空间管理

需积分: 10 14 浏览量

更新于2024-09-17

收藏 231KB DOC 举报

"程序在内存中运行的奥秘"

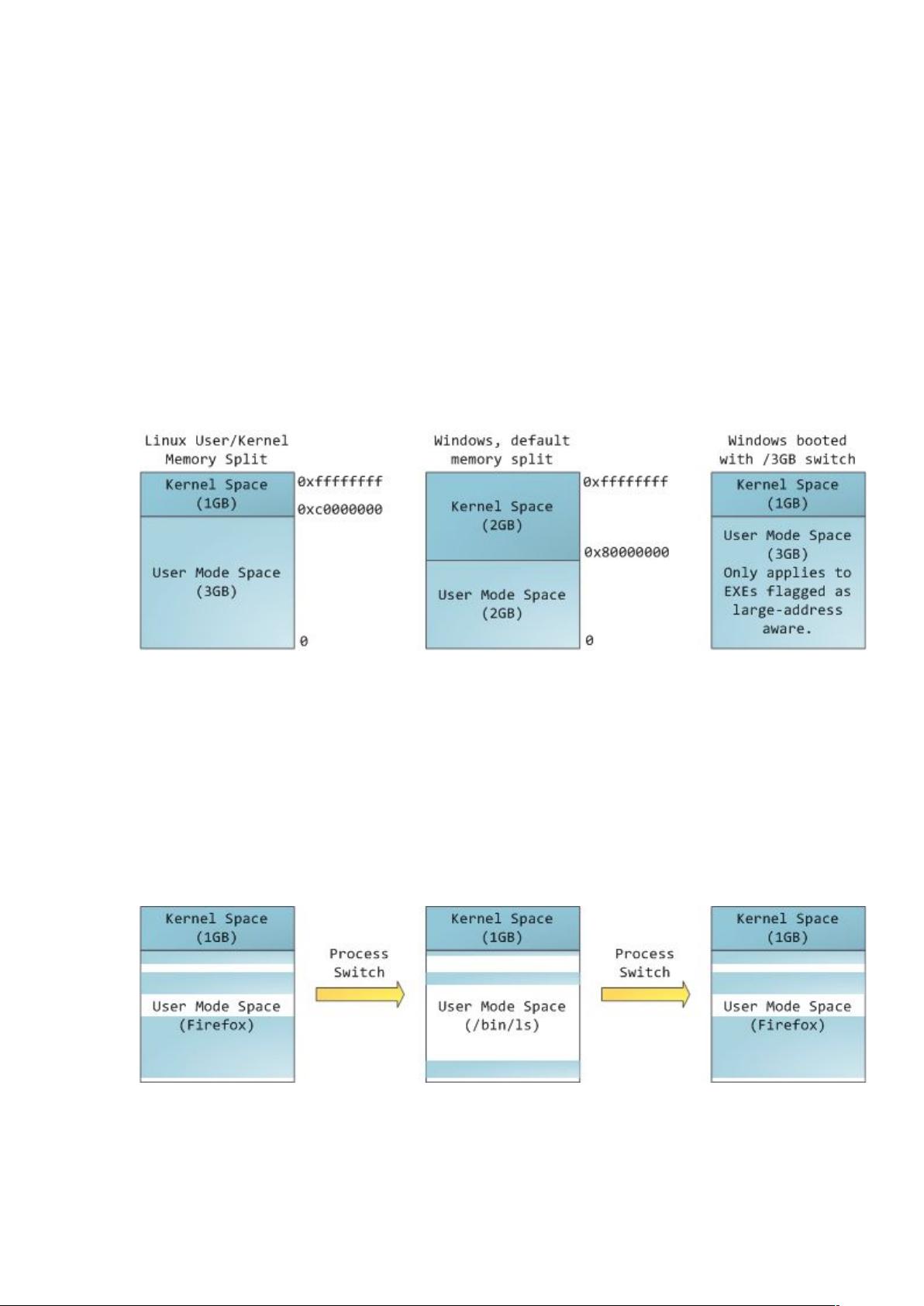

在多任务操作系统中,每个程序都在一个独立的内存环境中运行,这个环境被称为虚拟地址空间。这个空间是抽象的,允许每个进程都认为自己独占了全部的内存,但实际上,内存是被所有进程共享的。在32位系统中,一个进程的虚拟地址空间最大为4GB。操作系统通过页表机制将虚拟地址转换成实际的物理内存地址,这样每个进程都可以有自己的逻辑地址,而不会相互冲突。

页表是由操作系统内核管理的数据结构,它存储了虚拟地址和物理地址之间的映射关系。每个进程都有自己独立的页表,确保了地址的私有性。然而,进程并不能直接访问所有的虚拟地址,因为一部分地址被操作系统内核保留,这部分地址称为内核空间,通常包含系统调用接口、设备驱动和其他关键服务。为了保护内核空间,操作系统使用特权级机制,使得用户态的程序无法直接访问,只有在切换到内核态时,程序才能执行内核代码。

在Linux系统中,内核空间的地址是固定的,这样可以快速响应中断和系统调用。而用户空间则可以根据进程的需要动态地分配和释放,比如栈用于存储函数调用时的局部变量和返回地址,堆则用于动态分配内存。此外,还有其他如全局数据、代码段等内存区域。

程序的内存管理还包括堆和栈。堆是从低地址向高地址增长的空间,主要用于动态分配大块内存;栈则是从高地址向低地址增长,用于存储函数调用时的上下文信息。这两种管理方式确保了程序运行时内存的高效利用。

然而,这种内存布局也带来了一些安全问题。例如,远程攻击者可能试图通过操纵程序的内存地址来执行恶意代码,如缓冲区溢出攻击。由于每个进程的虚拟地址空间在不同时间可能会映射不同的物理内存,攻击者需要找到特定的内存地址才能成功实施攻击。因此,内存安全成为了现代操作系统设计的重要考虑因素,各种防护机制,如地址空间布局随机化(ASLR)、非执行堆栈(NX Bit)等,都是为了增加攻击的难度。

总结来说,程序在内存中的运行涉及到虚拟地址空间的划分、页表的管理、内存段的组织以及安全机制的实施。理解这些概念对于开发者优化程序性能、排查内存问题以及提高系统安全性至关重要。

2011-03-05 上传

2008-11-23 上传

2009-09-17 上传

156 浏览量

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

wcc200005275

- 粉丝: 6

- 资源: 20

最新资源

- Fisher Iris Setosa数据的主成分分析及可视化- Matlab实现

- 深入理解JavaScript类与面向对象编程

- Argspect-0.0.1版本Python包发布与使用说明

- OpenNetAdmin v09.07.15 PHP项目源码下载

- 掌握Node.js: 构建高性能Web服务器与应用程序

- Matlab矢量绘图工具:polarG函数使用详解

- 实现Vue.js中PDF文件的签名显示功能

- 开源项目PSPSolver:资源约束调度问题求解器库

- 探索vwru系统:大众的虚拟现实招聘平台

- 深入理解cJSON:案例与源文件解析

- 多边形扩展算法在MATLAB中的应用与实现

- 用React类组件创建迷你待办事项列表指南

- Python库setuptools-58.5.3助力高效开发

- fmfiles工具:在MATLAB中查找丢失文件并列出错误

- 老枪二级域名系统PHP源码简易版发布

- 探索DOSGUI开源库:C/C++图形界面开发新篇章