Java EE与JAX-RS中的JWT实现及优势解析

需积分: 0 43 浏览量

更新于2024-08-04

收藏 633KB DOCX 举报

"JWT-JSON Web Token 实作分享1"

JSON Web Token (JWT) 是一种开放标准(IETF RFC 7519),用于在各方之间安全地传输信息,该信息可以被验证和信任,因为它是数字签名的。JWT 的设计使得它特别适合于身份验证和授权场景。JWT 的常见实现库包括 jjwt、jose4j、soteria、java-jwt 和 nimbus。

JWT 结构由三部分组成:Header、Payload(有效载荷)和 Signature。Header 通常包含令牌类型(JWT)和所使用的算法,如 HMAC SHA256 或 RSA。Payload 包含声明(claims),可以是关于用户的信息,比如用户名、角色等。Signature 是通过将 Header 和 Payload 用 '.' 分隔后,与一个密钥(secret)一起,使用 Header 中指定的算法进行编码,用于验证令牌的完整性和来源。

在 Java EE Security 1.0 中,可以将 JWT 集成到 Payara Server 4.1.2.174 中,以实现基于令牌的身份验证。通过 JAX-RS 的 NameBinding 和 ContainerRequestFilter,可以在每个请求到达服务端时检查并验证 JWT,确保只有合法用户才能访问受保护的资源。

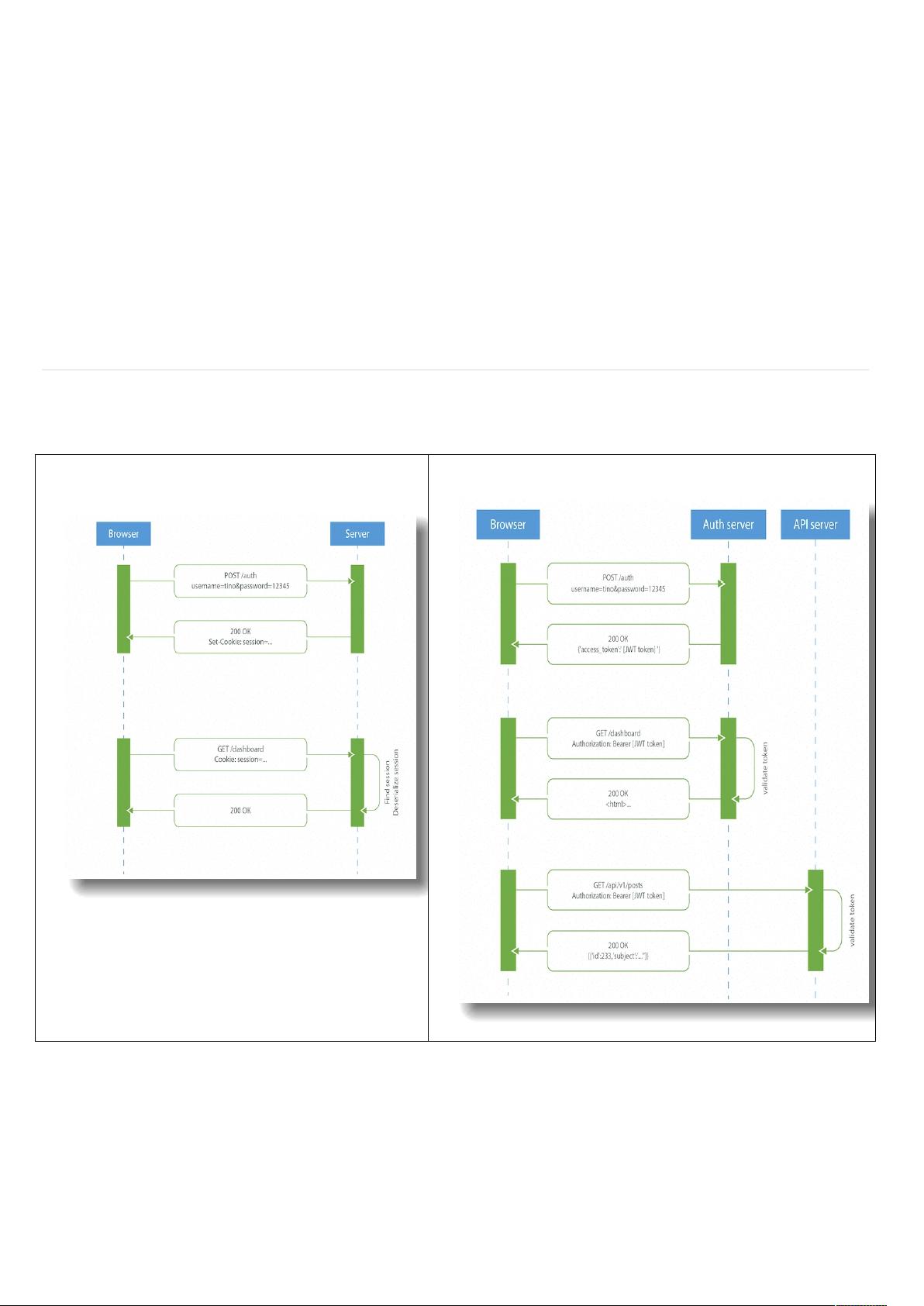

为什么需要 Web Tokens 呢?传统的服务器基于 cookie 的认证方式存在一些弊端,例如难以扩展到分布式系统,跨域资源共享 (CORS) 的限制,以及与特定 web 框架的耦合。而 JWT 的优势在于:

1. 无状态(Stateless):由于服务器不需要存储会话信息,因此易于扩展。

2. 可重用性:令牌可以在多个服务之间共享,简化了多服务认证的处理。

3. 安全性:不依赖于 cookies,降低了跨站请求伪造 (CSRF) 攻击的风险。不过,如果令牌中包含敏感信息,仍应使用 JWE(JSON Web Encryption)加密,并通过 HTTPS 传输,防止中间人攻击。

4. 性能:相比于会话管理,JWT 可以减少服务器的负载。

重要的是要理解,JWT 的核心价值并不在于隐藏数据,而是提供了一种方式来证明数据的来源是可信的。签名确保了信息在传输过程中未被篡改,而公钥/私钥对的使用则允许接收方验证发送方的身份。

在实际应用中,需要注意 JWT 的有效期设置,过短可能导致频繁重新登录,过长则增加安全风险。此外,还要防止令牌泄露,一旦令牌被盗,攻击者可能能够冒充合法用户。因此,及时的令牌撤销和刷新机制也是必要的。

JWT 提供了一种高效且安全的身份验证和授权解决方案,尤其适用于微服务架构和分布式系统。通过合理的配置和实施,可以大大增强应用程序的安全性和可扩展性。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2024-04-25 上传

2021-05-02 上传

2021-07-07 上传

2021-07-15 上传

2019-01-22 上传

2024-01-30 上传

wxb0cf756a5ebe75e9

- 粉丝: 28

- 资源: 283

最新资源

- SVR:简单向量回归-Udemy

- AquariumHoodLEDController

- Code,java论坛源码,java消息队列订单

- TRIDIEGS:求对称三对角矩阵的特征向量的特征值。-matlab开发

- get_html_source_gui:获取网页源代码GUI代码与重组程序

- json-builder:json-parser的序列化副本

- 参考资料-附件1-9-补充协议-新增.zip

- 共享计时器:一种Web应用程序,您可以在其中创建并与其他人共享计时器。 建立在React Hooks和Firebase之上

- spotify_battle

- maistra-test-tool:在OpenShift上运行maistra任务的测试工具

- mobi_silicon

- CrawlArticle:基于文字密度的新闻正文提取模块,兼容python2和python3,替换新闻网址或网页开源即可返回标题,发布时间和正文内容

- uu,java源码学习,springboot的源码是java

- regexp_parser:Ruby的正则表达式解析器库

- Get15

- Mary Poppins Search-crx插件