Web前端Cookie安全策略与子域、路径机制详解

需积分: 0 177 浏览量

更新于2024-08-05

收藏 371KB PDF 举报

在Web前端开发中,Cookie是一种重要的技术,用于存储客户端与服务器之间的会话信息。第2章的内容深入探讨了Cookie的安全性及其在实际应用中的关键字段。首先,我们来理解Cookie的工作原理:当浏览器向同域内的服务器发送请求时,都会自动携带之前设置的Cookie,这对于保持用户状态和简化交互极为便利。然而,这也成为攻击者窃取用户信息的主要途径。

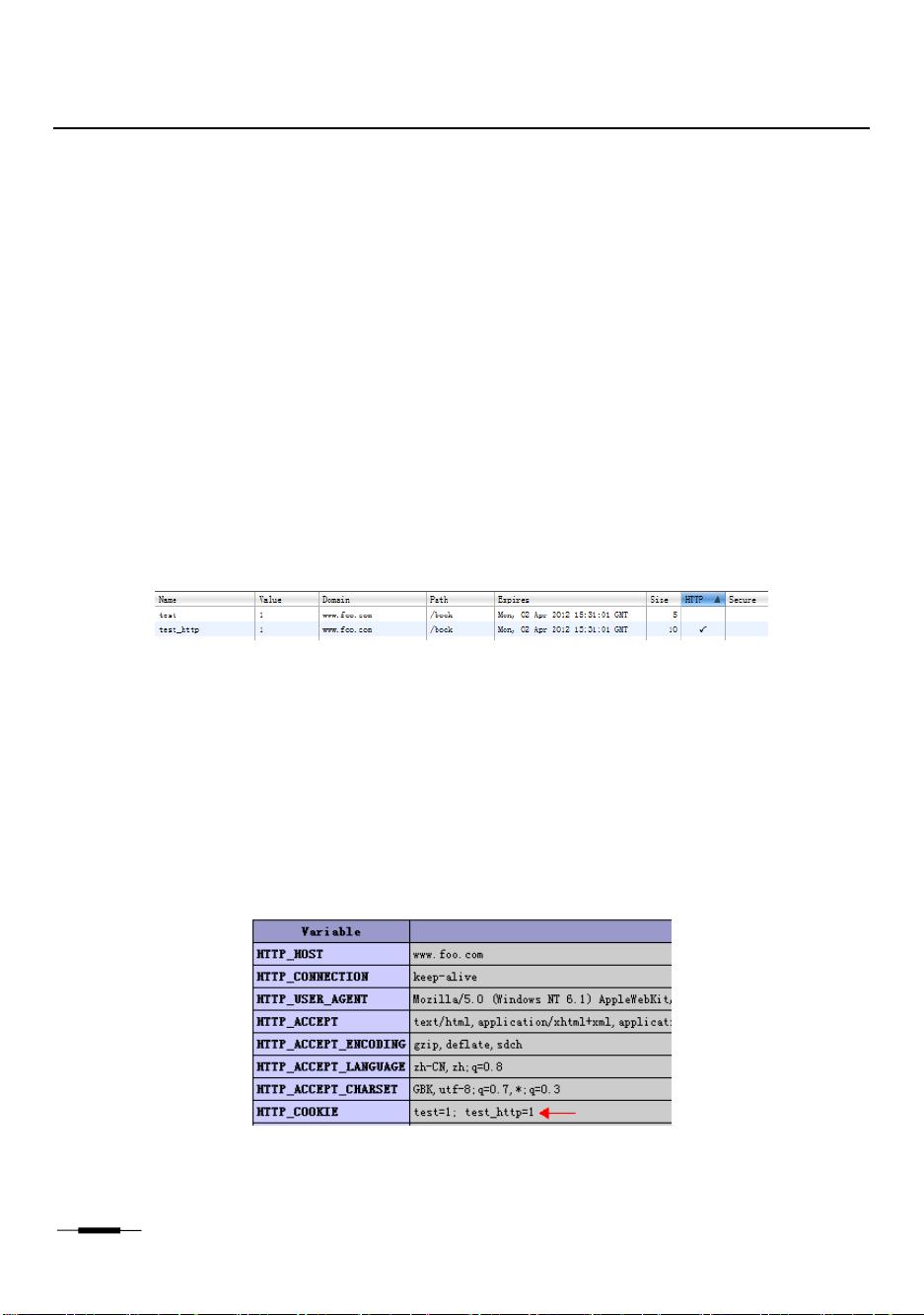

1. **子域Cookie机制**:

- 默认情况下,当在a.foo.com上设置Cookie时,如果没有明确指定domain,它会被限制在该子域。例如,`document.cookie="test=1"` 将Cookie绑定到a.foo.com。

- 如果设置`document.cookie="test=1; domain=foo.com";`,则Cookie会被共享给foo.com及其所有子域,这提供了一定程度的便利,但同时也增加了风险,因为攻击者控制的其他子域可以访问这些Cookie,侵犯用户隐私。

2. **路径Cookie机制**:

- path字段用于限制Cookie的作用范围,如果未指定,Cookie将仅在设置它的特定路径下有效。如在`a.foo.com/admin/index.php`上设置的Cookie,其path为`/admin/`,这意味着只有访问同路径下的页面时才会发送此Cookie。

3. **关键字段的安全性**:

- **名称(name)**和**值(value)**:这是Cookie的基本组成部分,存储键值对。

- **domain**:设置Cookie的有效范围,包括子域共享,但需谨慎,以防数据泄露。

- **path**:定义Cookie在哪种路径下的请求中生效,增强数据的隔离性。

- **expires**:Cookie的过期时间,过期后将不再发送,增加时效性。

- **HttpOnly**:标记为HttpOnly的Cookie不会被JavaScript访问,降低跨站脚本攻击(XSS)的风险。

- **Secure**:仅在HTTPS连接时发送,增强了数据传输过程中的安全性。

为了确保Cookie的安全,开发者应明智地使用这些字段,比如设置合理的路径和domain,启用HttpOnly和Secure标志,并定期更新过期时间。同时,用户教育也是关键,让用户了解Cookie的潜在风险,提高网络安全意识。通过深入了解和管理Cookie,前端开发者可以在提供便捷服务的同时,有效防止恶意利用。

2019-07-02 上传

2018-07-23 上传

2023-07-27 上传

2023-08-24 上传

2024-01-16 上传

2023-07-25 上传

2023-08-22 上传

2023-07-28 上传

2023-12-15 上传

洪蛋蛋

- 粉丝: 28

- 资源: 334

最新资源

- Hadoop生态系统与MapReduce详解

- MDS系列三相整流桥模块技术规格与特性

- MFC编程:指针与句柄获取全面解析

- LM06:多模4G高速数据模块,支持GSM至TD-LTE

- 使用Gradle与Nexus构建私有仓库

- JAVA编程规范指南:命名规则与文件样式

- EMC VNX5500 存储系统日常维护指南

- 大数据驱动的互联网用户体验深度管理策略

- 改进型Booth算法:32位浮点阵列乘法器的高速设计与算法比较

- H3CNE网络认证重点知识整理

- Linux环境下MongoDB的详细安装教程

- 压缩文法的等价变换与多余规则删除

- BRMS入门指南:JBOSS安装与基础操作详解

- Win7环境下Android开发环境配置全攻略

- SHT10 C语言程序与LCD1602显示实例及精度校准

- 反垃圾邮件技术:现状与前景