"Google安全架构分析.pdf"

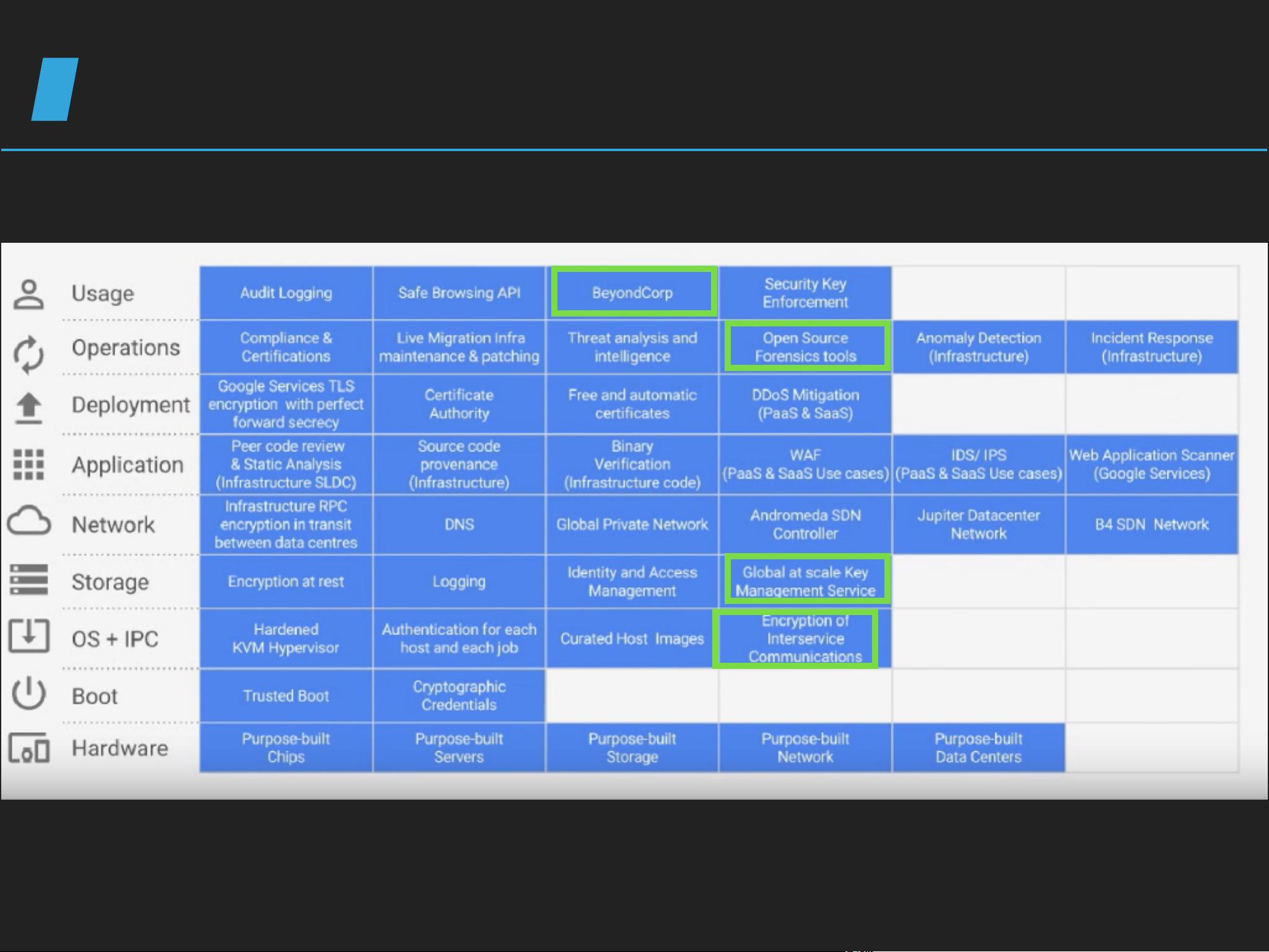

在云服务领域,安全是至关重要的议题。本资料详细探讨了Google的安全架构,包括云服务面临的安全威胁、安全架构的演进、Google生产环境的安全措施,以及Google如何通过容器纵深防御体系来增强安全性。此外,资料还涉及分布式系统安全、密钥管理体系和租户安全架构,以及对未来的技术展望。

首先,文件指出了云服务面临的威胁,这些威胁涵盖IaaS(基础设施即服务)、PaaS(平台即服务)和SaaS(软件即服务)三个层面。在PaaS层面,语言层沙箱绕过是一大威胁,如通过`setAccessible`、`JNINativeSecurity`、`AccessController.doPrivileged`等方法绕过安全控制。同时,系统层沙箱也可能被利用,例如网络沙箱和LXC、NameSpace等容器的漏洞。SaaS层面则主要关注应用层代码漏洞,包括配置错误、框架漏洞、开源组件漏洞,以及如OWASP TOP10、SANS25和CWE999中列出的各种安全问题。

接下来,文件阐述了Google安全架构的演进。从2016年到2018年,Google逐步加强了其生产环境的安全性,采用了如User/Group、Capabilities、Cgroup和NameSpace等技术来限制和隔离用户权限。

在Google的容器纵深防御体系中,gVisor是一个关键组件,用于防止容器逃逸和内核漏洞的攻击。gVisor采用User-Space Kernel技术,使用Go语言编写,提供了高度定制化的沙箱解决方案,而且无需修改应用程序即可实现防护。gVisor的核心组件包括Sentry作为第一层沙箱,Gofer处理I/O操作,以及Seccomp和Namespace构成的第二层沙箱。

在分布式系统安全方面,Google强调数据保护,采用Chunks、DEK、KEK、Authz和KMS等技术进行数据加密和访问控制。同时,通过Titan等设备和自动化补丁机制确保基础设施安全,使用AES128 HDD和AES256 SSD加密存储设备。在应用和进程层面,ALTS(Application Layer Transport Security)和网络选择策略确保服务间通信的安全,而API-Level ACL、密钥管理和进程密钥则为个人身份验证和权限控制提供保障。

最后,文件对未来的安全技术展望做了简要介绍,预示着Google将持续投入研发,以应对日益复杂的网络安全挑战,保持其服务的安全性和可靠性。这份资料深入剖析了Google的安全架构,为理解云服务安全提供了宝贵的见解。