没有合适的资源?快使用搜索试试~ 我知道了~

首页windows server 2003 系统提权

windows server 2003 系统提权

需积分: 50 23 下载量 8 浏览量

更新于2023-03-16

评论 1

收藏 4.24MB DOCX 举报

windows server 2003 系统提权 课程名称:《系统提权》 【要求】 对Windows Server2003操作系统MS08_067、MS03_026漏洞进行提权渗透测试; 对MS03_026漏洞开启远程桌面服务; 操作过程可自由发挥; 概念越详细越好; 渗透和验证过程必要有截图和文字说明; 其余部分均可配文字简介叙述; 作业模板在此基础上可以自由发挥设计; 熟悉虚拟机的使用,了解渗透测试工具的使用方法和Linux、DOS命令

资源详情

资源评论

资源推荐

《系统提权》作业

课程名称:《系统提权》

【要求】

1.对 Windows Server2003 操作系统 MS08_067、MS03_026 漏洞进行提权渗

透测试;

2.对 MS03_026 漏洞开启远程桌面服务;

3.操作过程可自由发挥;

4.概念越详细越好;

5.渗透和验证过程必要有截图和文字说明;

6.其余部分均可配文字简介叙述;

7.作业模板在此基础上可以自由发挥设计;

8.熟悉虚拟机的使用,了解渗透测试工具的使用方法和 Linux、DOS 命令

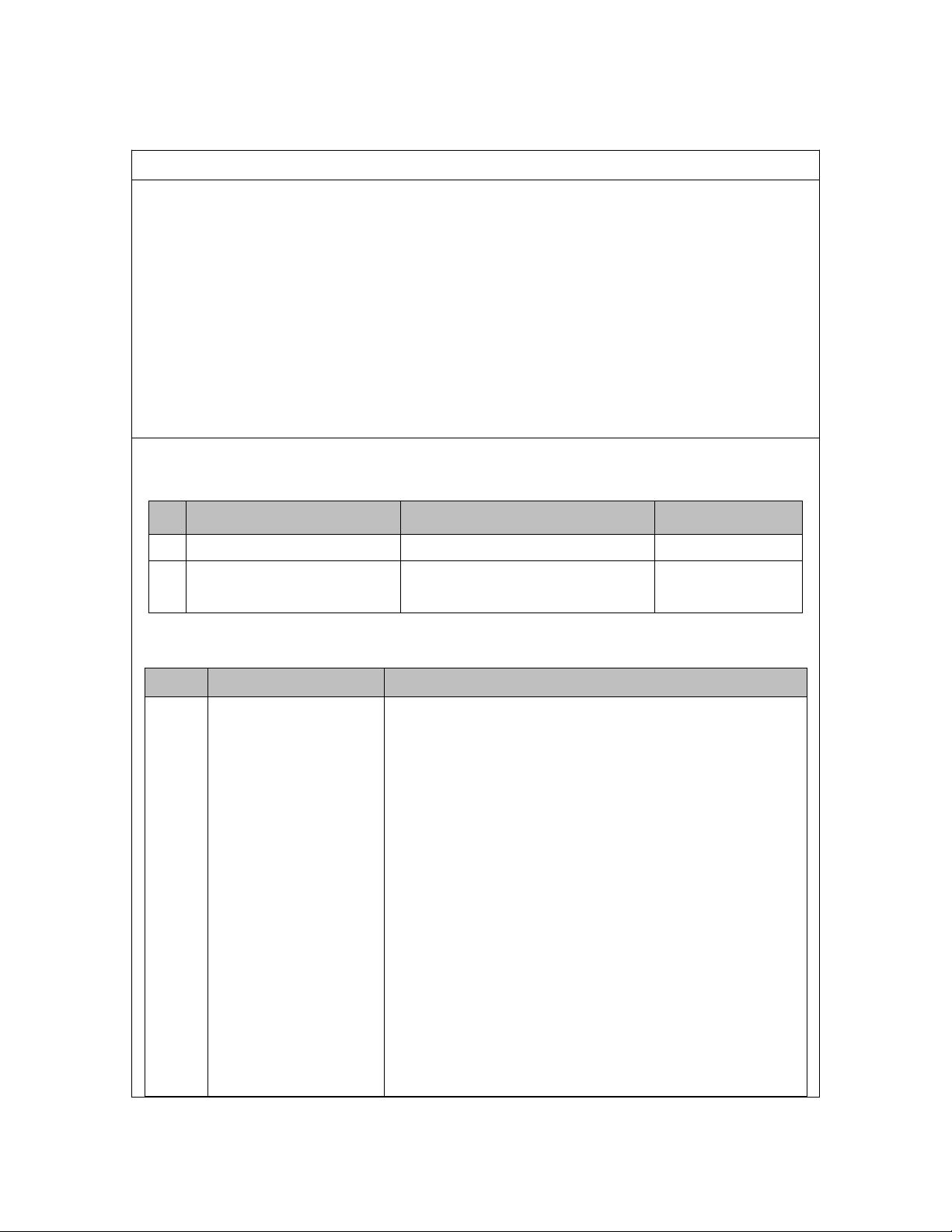

一、测试对象

设备名称 域名 IP 地址

1.

Win2K3 Metasploitable 10.10.10.131 10.10.10.131

2

.

kali-linux-2017.3-vm-amd64 10.10.10.130 10.10.10.130

二、测试工具

工具名称

描述

1.

Nmap

NMap,也就是 Network Mapper,最早是

Linux 下的网络扫描和嗅探工具包。

nmap 是一个网络连接端扫描软件,用来扫

描网上电脑开放的网络连接端。确定哪些服务运

行在哪些连接端,并且推断计算机运行哪个操作

系统(这是亦称 $ngerprinting)。它是网络管

理员必用的软件之一,以及用以评估网络系统安

全。

正如大多数被用于网络安全的工具,nmap

也是不少黑客及骇客(又称脚本小子)爱用的工

具 。系统管理员可以利用 nmap 来探测工作环境

中未经批准使用的服务器,但是黑客会利用

nmap 来搜集目标电脑的网络设定,从而计划攻

击的方法。

Nmap 常被跟评估系统漏洞软件 Nessus&混

为一谈。Nmap 以隐秘的手法,避开闯入检测系

统的监视,并尽可能不影响目标系统的日常操

作。

2.

metasploit

Metasploit 是一款开源的安全漏洞检测工

具,可以帮助安全和 IT 专业人士识别安全性问

题,验证漏洞的缓解措施,并管理专家驱动的安

全性进行评估,提供真正的安全风险情报。这些

功能包括智能开发,代码审计,Web 应用程序扫

描,社会工程。团队合作,在 Metasploit 和综合

报告提出了他们的发现。

Metasploit 是一个免费的、可下载的框架,通

过它可以很容易地获取、开发并对计算机软件漏

洞实施攻击。它本身附带数百个已知软件漏洞的

专业级漏洞攻击工具。

3.

Kali Linux

Kali Linux 是基于 Debian 的 Linux 发行

版, 设计用于数字取证操作系统。由 O,ensive

Security Ltd 维护和资助。最先由 O,ensive

Security 的 Mati Aharoni 和 Devon Kearns 通

过重写 BackTrack 来完成,BackTrack 是他们之

前写的用于取证的 Linux 发行版 。

Kali Linux 预装了许多渗透测试软件,包括

nmap 、Wireshark 、John the Ripper,以及

Aircrack-ng.[2] 用户可通过硬盘、live CD 或

live USB 运行 Kali Linux。Kali Linux 既有 32

位和 64 位的镜像。可用于 x86 指令集。同时还

有基于 ARM 架构的镜像,可用于树莓派和三星的

ARM Chromebook

三、被测设备信息情况

1.基本信息

IP

操作系统

1.

10.10.10.131 Windows server 2003

2.端口开放情况

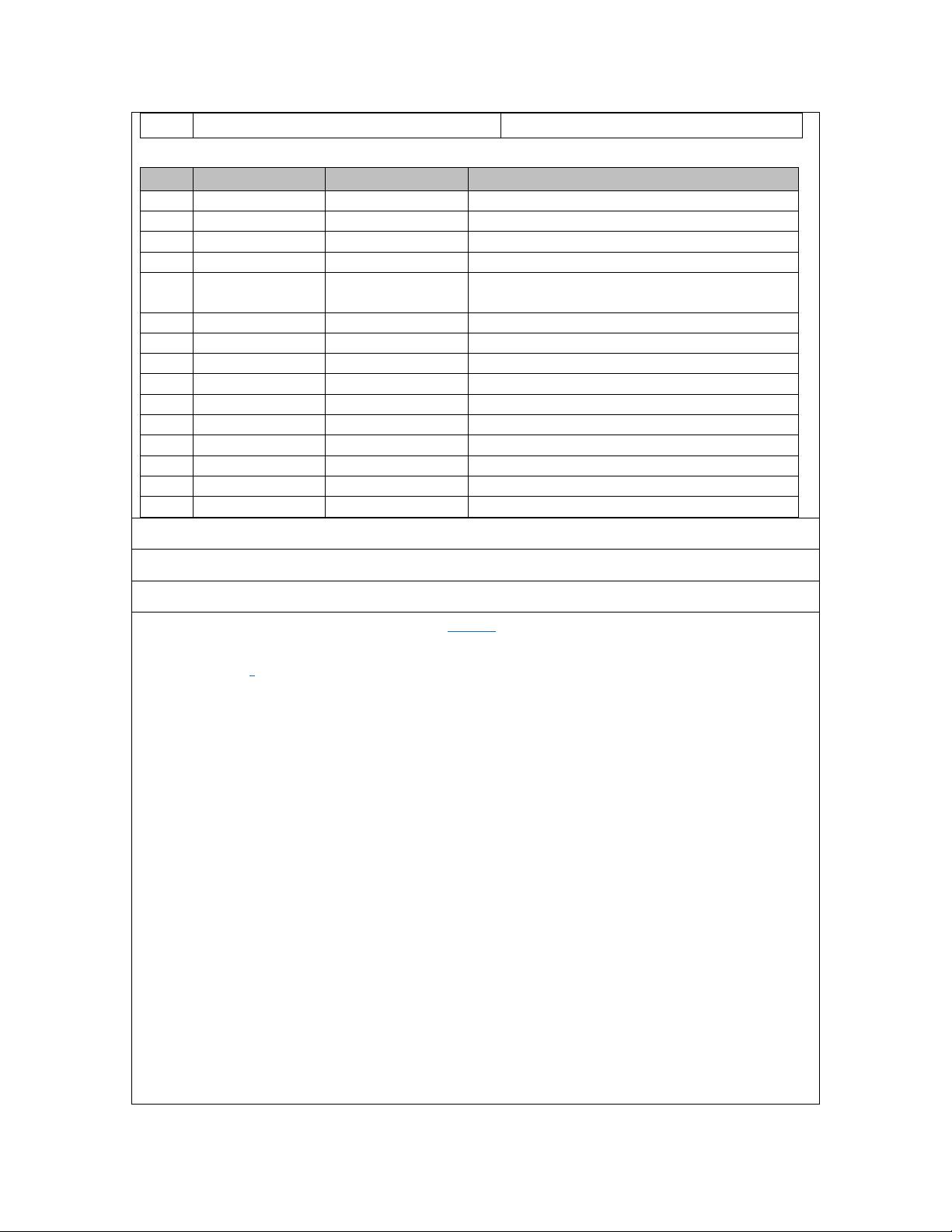

端口号 服务 产品版本

1. 21/tcp ftp Microsoft ftpd

2. 80/tcp http Microsoft IIS httpd 6.0

3 135/tcp msrpc Microsoft Windows RPC

4 139/tcp netbios-ssn Microsoft Windows netbios-ssn

5

445/tcp microsoft-ds

Microsoft Windows 2003 or 2008

microsoft-ds

6 777/tcp multiling-http None

7 1025/tcp msrpc Microsoft Windows RPC

8 1026/tcp msrpc Microsoft Windows RPC

9 1027/tcp msrpc Microsoft Windows RPC

10 1029/tcp msrpc Microsoft Windows RPC

11 3389/tcp ms-wbt-server Microsoft Terminal Service

12 6002/tcp http SafeNet Sentinel Protection Server 7.3

13 7001/tcp afs3-callback None

14 7002/tcp http SafeNet Sentinel Keys License Monitor

15 8099/tcp http Microsoft IIS httpd 6.0

【漏洞名称】

MS08_067

【漏洞描述】

MS08-067 漏洞将会影响除 WindowsServer2008 Core 以外的所有 Windows 系统,包

括:Windows 2000/XP/Server 2003/Vista/Server 2008 的各个版本,甚至还包括测试阶段的

Windows 7 Pro-Beta。

发布日期:2008/10/22

下载大小:因操作系统而异

说明:微软安全公告 KB958644

漏洞影响:服务器服务中的漏洞可能允许远程执行代码

发布日期:2008/10/22

下载大小:因操作系统而异。

受影响的操作系统: Windows 2000;XP;Server 2003;Vista;Server 2008;7 Beta

此安全更新解决了服务器服务中一个秘密报告的漏洞。 如果用户在受影响的系统上收到

特制的 RPC 请求,则该漏洞可能允许远程执行代码。 在 Microsoft Windows

2000、Windows XP 和 Windows Server 2003 系统上,攻击者可能未经身份验证即可利用此

漏洞运行任意代码。 此漏洞可能用于进行蠕虫攻击。 防火墙最佳做法和标准的默认防火墙配

置有助于保护网络资源免受从企业外部发起的攻击。可以通过安装本 Microsoft 更新程序来保

护计算机不受侵害。安装后,可能必须重新启动计算机。

严重等级:Windows 2000;XP;Server 2003 为严重,Windows Vista;Server 2008;7 Beta

为重要

【解决措施】

MS08-067 漏洞的终端用户解决方案

这是一个针对 139、445 端口的 RPC 服务进行***的漏洞,可以直接获取系统控制权。根

据微软的消息,该***无法穿透 DEP 机制的保护,对正版用户,该漏洞对 XPSP2 以上版本

( 含 SP2 )和 Server2003SP1 ( 含 SP1 )系统无效 , 因 此 主 要 受到威胁 的 用 户 应 该 是

Windows2000 和 WindowsXPSP2 以前版本用户。但由于一些盗版传播中,被人为降低了安

全级别或者修改过安全机制,因此除了上述版本的用户也有可能受到***。

据安天介绍,一些常规的解决思路是,当有重大远程漏洞发生时,对于不需要实时连接的

系统,可以考虑先断网检测安全配置,然后采用调整防火墙和安全策略的方式保证联网打补丁

时段的安全,然后再进行补丁升级。

一、桌面与工作站用户的安全配置方案

桌面系统主要以浏览、下载、游戏、工作等与用户直接操作交互为主要应用方式,其多数

网络操作为用户主动对外发起连接,而不是凭借本地监听端口为外部用户提供服务。桌面系统

如果不提供共享打印,不需要在局域网游戏(如 CS、FIFA 等)中作为主机使用,可以通过设

置为禁止发布发起连接模式,来阻断所有向本主机发起的连接。进行有关设置不会影响到操作

者的浏览、聊天、下载、在线视频、常见网游等操作。

进行这样的设置不仅可以阻断 MS08-067***,而且可以阻断所有相同针对主机固定端口的

***,缺点是如果主机提供打印共享、网络共享目录等服务则会失效,在 CS、FIFA 等游戏中无

法作为 host 主机使用,还可能与蓝波宽带拨号程序冲突。

1、Windows 自带防火墙的相关配置

步骤 1:在控制面板中找到防火墙。

步骤 2:选择更改设置,此时 Vista 系统的安全机制可能需要灰屏确认,请选择是。

步骤 3:启动防火墙并选择阻止所有传入连接。

2、其它防火墙的安全设置

如果 Windows 系统的防火墙不支持本项设置,可通过其他防火墙实现,以安天盾防火墙

免费工具为例。

步骤 1:通过单击 Windows 开始菜单中安天安全中心项目,或者单击托盘中的安天安全

中心图标,启动有关配置。

步骤 2:在安天安全中心界面上点击设置,进行漏洞补丁的调试。

步骤 3:将策略选择为系统初装。

二、不需要开放 RPC 服务的服务器安全配置方案

网络服务器用户以固定端口对外进行服务,因此不能采用阻断所有传入连接的方式进行配

置,否则会失效。而从 WindowNTServer 到 Server2008,不需要开放 RPC 服务器的用户可以

不依赖任何安全工具,仅凭借 WindowsServer 自身安全机制既可实现屏蔽,如果仅是直接关

闭 RPC 服务,会给本机管理带来一些麻烦。

步骤 1:点击右键,选择网络连接属性。

剩余18页未读,继续阅读

ClearLove·

- 粉丝: 16

- 资源: 7

上传资源 快速赚钱

我的内容管理

收起

我的内容管理

收起

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

会员权益专享

最新资源

- zigbee-cluster-library-specification

- JSBSim Reference Manual

- c++校园超市商品信息管理系统课程设计说明书(含源代码) (2).pdf

- 建筑供配电系统相关课件.pptx

- 企业管理规章制度及管理模式.doc

- vb打开摄像头.doc

- 云计算-可信计算中认证协议改进方案.pdf

- [详细完整版]单片机编程4.ppt

- c语言常用算法.pdf

- c++经典程序代码大全.pdf

- 单片机数字时钟资料.doc

- 11项目管理前沿1.0.pptx

- 基于ssm的“魅力”繁峙宣传网站的设计与实现论文.doc

- 智慧交通综合解决方案.pptx

- 建筑防潮设计-PowerPointPresentati.pptx

- SPC统计过程控制程序.pptx

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0