没有合适的资源?快使用搜索试试~ 我知道了~

首页Web暴力破解及SQL注入

资源详情

资源评论

资源推荐

《Web 暴力破解及 SQL 注入》作业

课程名称:《Web 安全(二)》

作业内容:

1. 已知 owasp 服务器内的网站用户名为:gordonb 密码为 6 位,前

三位为‘abc’后三位为数字,对其进行爆破得到正确的密码并验证。

2. 使用 SQLmap 对该网站的前 3 个 SQL 注入案例进行 SQL 注入,将

用户名和密码展示出一张表,实现拖库操作。

【要求】

1.概念越详细越好;

2.验证过程必要有截图和文字说明;

3.防护措施必须超过 5 条以上;

4.其余部分均可配文字简介叙述;

5.作业模板在此基础上可以自由发挥设计;

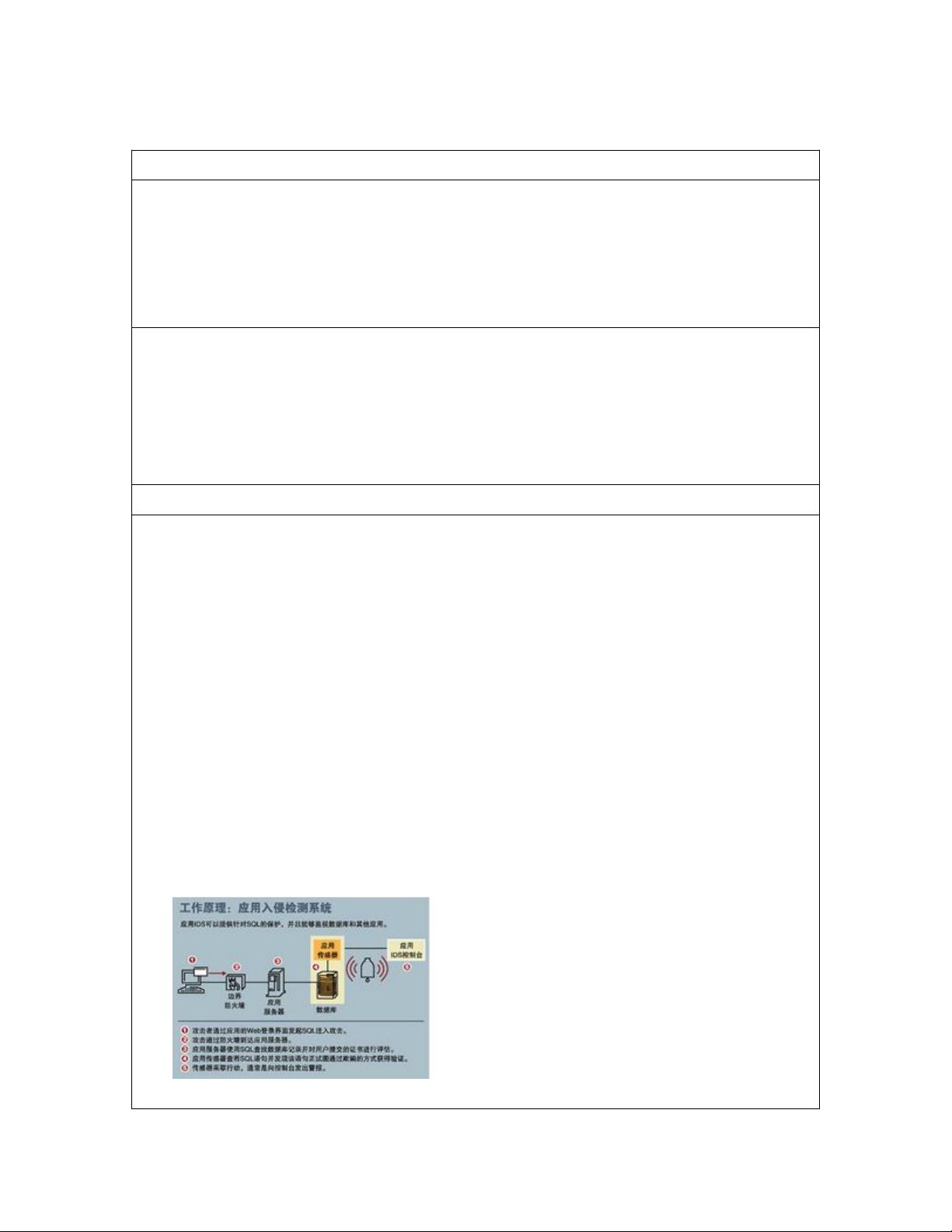

【SQL 注入漏洞概述】

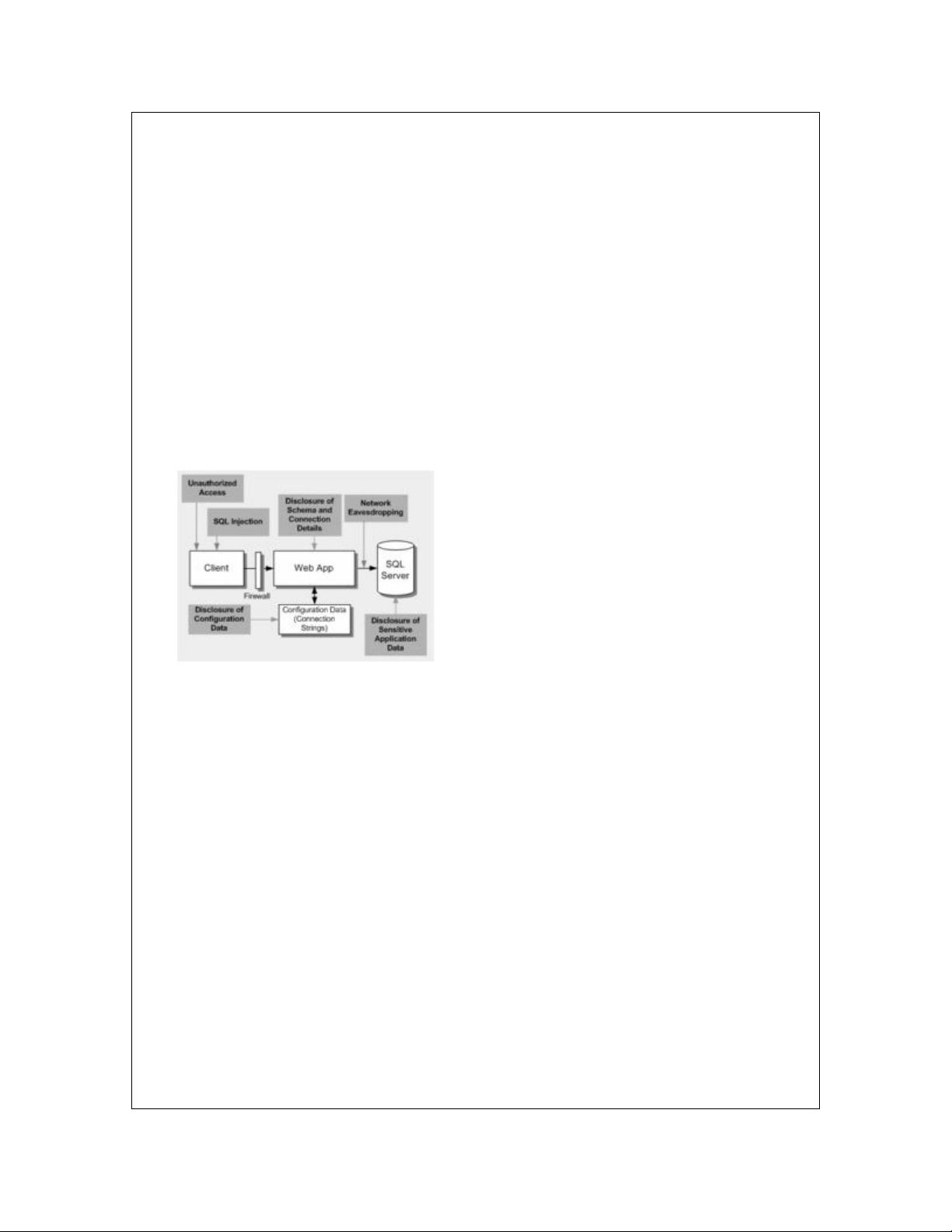

SQL 注入攻击是黑客对数据库进行攻击的常用手段之一。随着 B/S

模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越

多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员

在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用

程序存在安全隐患。用户可以提交一段数据库查询代码,根据程序返

回的结果,获得某些他想得知的数据,这就是所谓的 SQL Injection,

即 SQL 注入。

SQL 注入攻击属于数据库安全攻击手段之一,可以通过数据库安全

防护技术实现有效防护,数据库安全防护技术包括:数据库漏扫、数

据库加密、数据库防火墙、数据脱敏、数据库安全审计系统。

SQL 注入攻击会导致的数据库安全风险包括:刷库、拖库、撞库。

SQL 注入是从正常的 WWW 端口访问,而且表面看起来跟一般的

Web 页面访问

没什么区别,所以市面的防火墙都不会对 SQL 注入发出警报,如

果管理员没查看Ⅱ S 日志的习惯,可能被入侵很长时间都不会发觉。

但是,SQL 注入的手法相当灵活,在注入的时候会碰到很多意外的情

况,需要构造巧妙的 SQL 语句,从而成功获取想要的数据.

总体思路

·发现 SQL 注入位置;

·判断后台数据库类型;

·确定 XP_CMDSHELL 可执行情况

·发现 WEB 虚拟目录

·上传 ASP 木马;

·得到管理员权限;

一 般 来 说 , SQL 注 入 一 般 存 在 于 形

如:HTTP://xxx.xxx.xxx/abc.asp?id=XX 等带有参数

SQL 注入攻击

的 ASP 动态网页中,有时一个动态网页中可能只有一个参数,有

时可能有 N 个参数,有时是整型参数,有时是字符串型参数,不能一

概而论。总之只要是带有参数的动态网页且此网页访问了数据库,那

么就有可能存在 SQL 注入。如果 ASP 程序员没有安全意识,不进行必

要的字符过滤,存在 SQL 注入的可能性就非常大。

为了全面了解动态网页回答的信息,首选请调整 IE 的配置。把 IE

菜单-工具-Internet 选项-高级-显示友好 HTTP 错误信息前面的勾去

掉。

为了把 问 题 说明 清 楚 , 以 下以 HTTP://xxx.xxx.xxx/abc.asp?

p=YY 为例进行分析,YY 可能是整型,也有可能是字符串。

⒈ 整型参数的判断

当输入的参数 YY 为整型时,通常 abc.asp 中 SQL 语句原貌大致

如下:

select * from 表名 where 字段=YY,所以可以用以下步骤测试

SQL 注入是否存在。

①HTTP://xxx.xxx.xxx/abc.asp?p=YY’(附加一单引号),此

时 abc.ASP 中 SQL 语句变成了

select * from 表名 where 字段=YY’,abc.asp 运行异常;

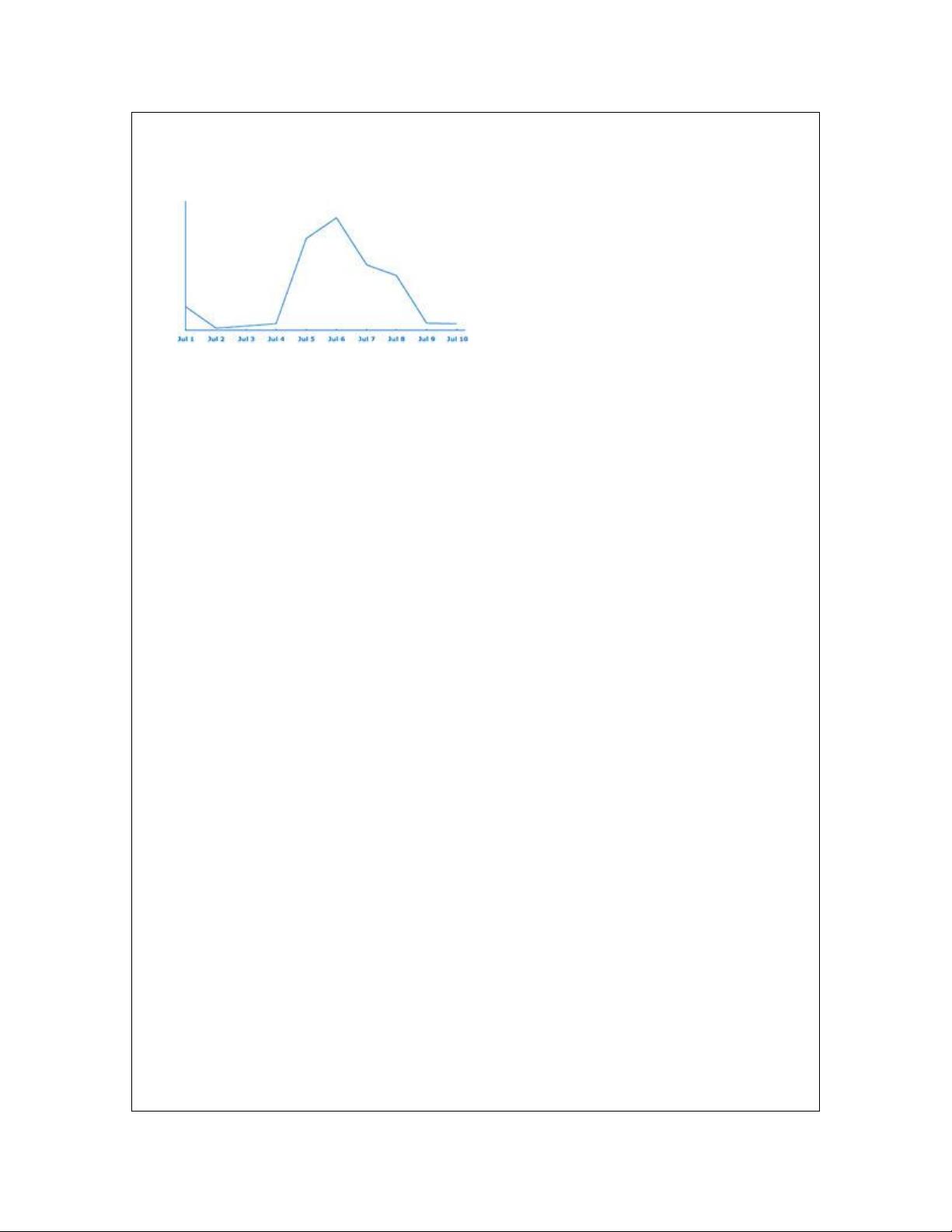

webSQL 注入攻击分析统计

②HTTP://xxx.xxx.xxx/abc.asp?p=YY and 1=1,abc.asp 运行

正常,而且与 HTTP://xxx.xxx.xxx/abc.asp?p=YY 运行结果相同;

③HTTP://xxx.xxx.xxx/abc.asp?p=YY and 1=2,abc.asp 运行

异常;

⒉ 字符串型参数的判断

当输入的参数 YY 为字符串时,通常 abc.asp 中 SQL 语句原貌大

致如下:

select * from 表名 where 字段='YY',所以可以用以下步骤测试

SQL 注入是否存在。

①HTTP://xxx.xxx.xxx/abc.asp?p=YY’(附加一个单引号),

此时 abc.ASP 中的 SQL 语句变成了

select * from 表名 where 字段=YY’,abc.asp 运行异常;

②HTTP://xxx.xxx.xxx/abc.asp?p=YY&nb ...

39;1'='1',abc.asp 运行正常,而且与 HTTP://xxx.xxx.xxx/abc.as

p?p=YY 运行结果相同;

③HTTP://xxx.xxx.xxx/abc.asp?p=YY&nb ...

39;1'='2',abc.asp 运行异常;

如果以上三步全面满足,abc.asp 中一定存在 SQL 注入漏洞。

⒊ 特殊情况的处理

有时 ASP 程序员会在程序员过滤掉单引号等字符,以防止 SQL 注

入。此时可以用以下几种方法试一试。

① 大小定混合法:由于 VBS 并不区分大小写,而程序员在过滤时

通常要么全部过滤大写字符串,要么全部过滤小写字符串,而大小写

混合往往会被忽视。如用 SelecT 代替 select,SELECT 等;

②UNICODE 法:在Ⅱ S 中,以 UNICODE 字符集实现国际化,我

们完全可以 IE 中输入的字符串化成 UNICODE 字符串进行输入。如+

=%2B,空格=%20 等;URLEncode 信息参见附件一;

③ASCⅡ 码法:可以把输入的部分或全部字符全部用 ASCⅡ 码代

替,如 U=chr(85),a=chr(97)等.

【信息收集】

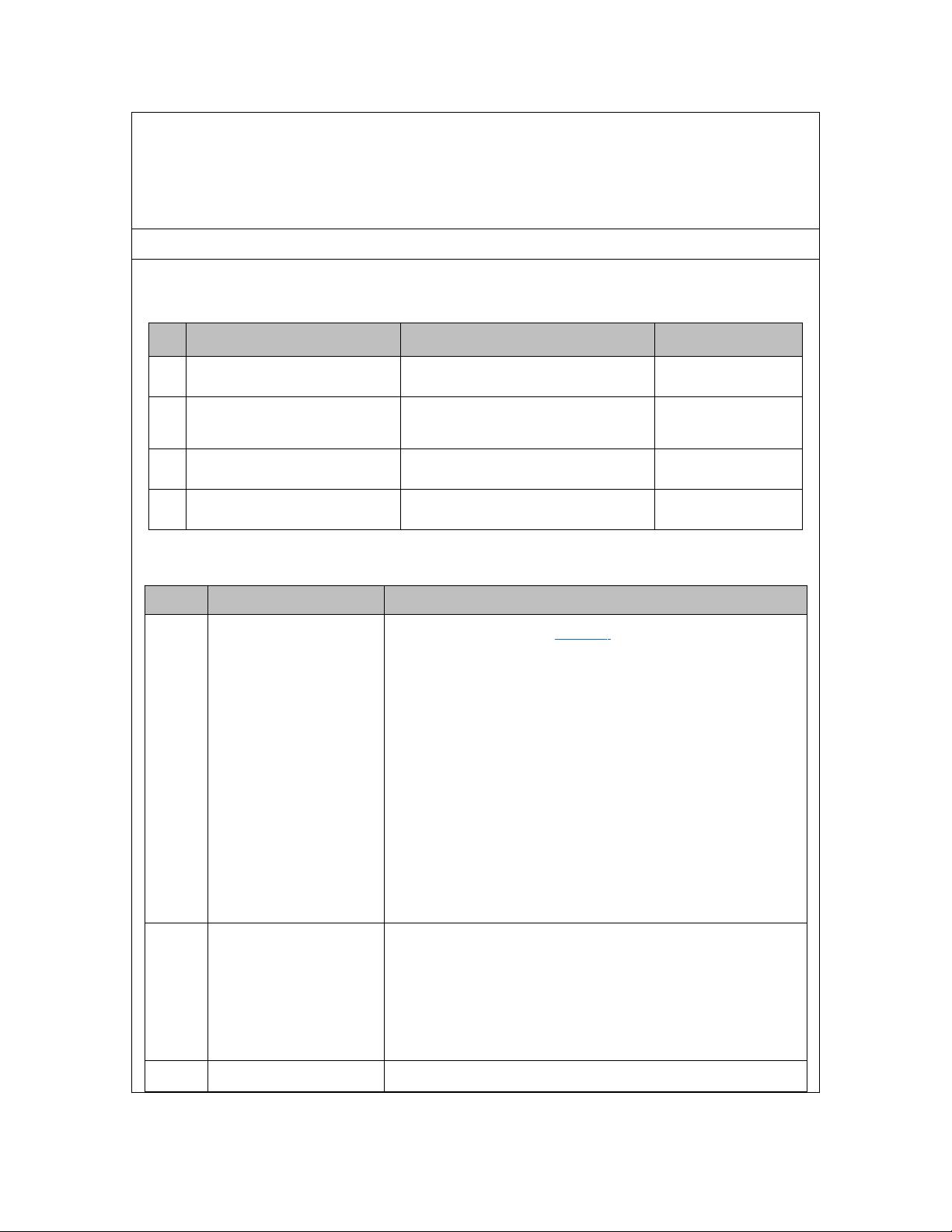

一、测试对象

网站名称 域名 IP 地址

1.

hp://10.10.10.129/dvwa/

login.php

10.10.10.129 10.10.10.129

2

.

hp://10.10.10.132/sqli/

example1.php?name=root

10.10.10.132 10.10.10.132

3.

hp://10.10.10.132/sqli/

example1.php?name=root

10.10.10.132 10.10.10.132

4.

hp://10.10.10.132/sqli/

example1.php?name=root

10.10.10.132 10.10.10.132

二、测试工具

工具名称

描述

1.

Kali linux

Kali Linux 是基于 Debian

的 Linux 发行版, 设计用

于数字取证操作系统。由 Offensive Security Ltd 维护和

资 助 。 最 先 由 Offensive Security 的 Mati Aharoni 和

Devon Kearns 通过重写 BackTrack 来完成,BackTrack

是他们之前写的用于取证的 Linux 发行版 。

Kali Linux 预装了许多渗透测试软件,包括 nmap

、Wireshark 、John the Ripper,以及 Aircrack-ng.[2] 用

户可通过硬盘、live CD 或 live USB 运行 Kali Linux。Kali

Linux 既有 32 位和 64 位的镜像。可用于 x86 指令集。同

时还有基于 ARM 架构的镜像,可用于树莓派和三星的

ARM Chromeboo

2.

burpsuit

Burp Suite 是用于攻击 web 应用程序的集成平台,包含

了许多工具。Burp Suite 为这些工具设计了许多接口,

以加快攻击应用程序的过程。所有工具都共享一个请

求,并能处理对应的 HTTP 消息、持久性、认证、代

理、日志、警报。

3.

Sqlmap

Sqlmap 是 开 源 的 自 动 化 SQL 注 入 工 具 , 由

剩余18页未读,继续阅读

ClearLove·

- 粉丝: 16

- 资源: 7

上传资源 快速赚钱

我的内容管理

收起

我的内容管理

收起

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

会员权益专享

最新资源

- zigbee-cluster-library-specification

- JSBSim Reference Manual

- c++校园超市商品信息管理系统课程设计说明书(含源代码) (2).pdf

- 建筑供配电系统相关课件.pptx

- 企业管理规章制度及管理模式.doc

- vb打开摄像头.doc

- 云计算-可信计算中认证协议改进方案.pdf

- [详细完整版]单片机编程4.ppt

- c语言常用算法.pdf

- c++经典程序代码大全.pdf

- 单片机数字时钟资料.doc

- 11项目管理前沿1.0.pptx

- 基于ssm的“魅力”繁峙宣传网站的设计与实现论文.doc

- 智慧交通综合解决方案.pptx

- 建筑防潮设计-PowerPointPresentati.pptx

- SPC统计过程控制程序.pptx

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论1