威胁驱动:重新定义网络安全风险管理

93 浏览量

更新于2024-07-15

收藏 3.67MB PDF 举报

"威胁驱动的网络安全方法论"

在当前的网络安全环境中,许多企业和组织的防护策略主要由合规性要求引导,导致他们在安全控制和漏洞管理上投入大量资源。然而,这种做法往往忽视了威胁分析这一关键环节,从而使风险管理失衡。威胁驱动的网络安全方法论正是针对这一问题提出的,旨在将威胁置于安全实践的核心位置。

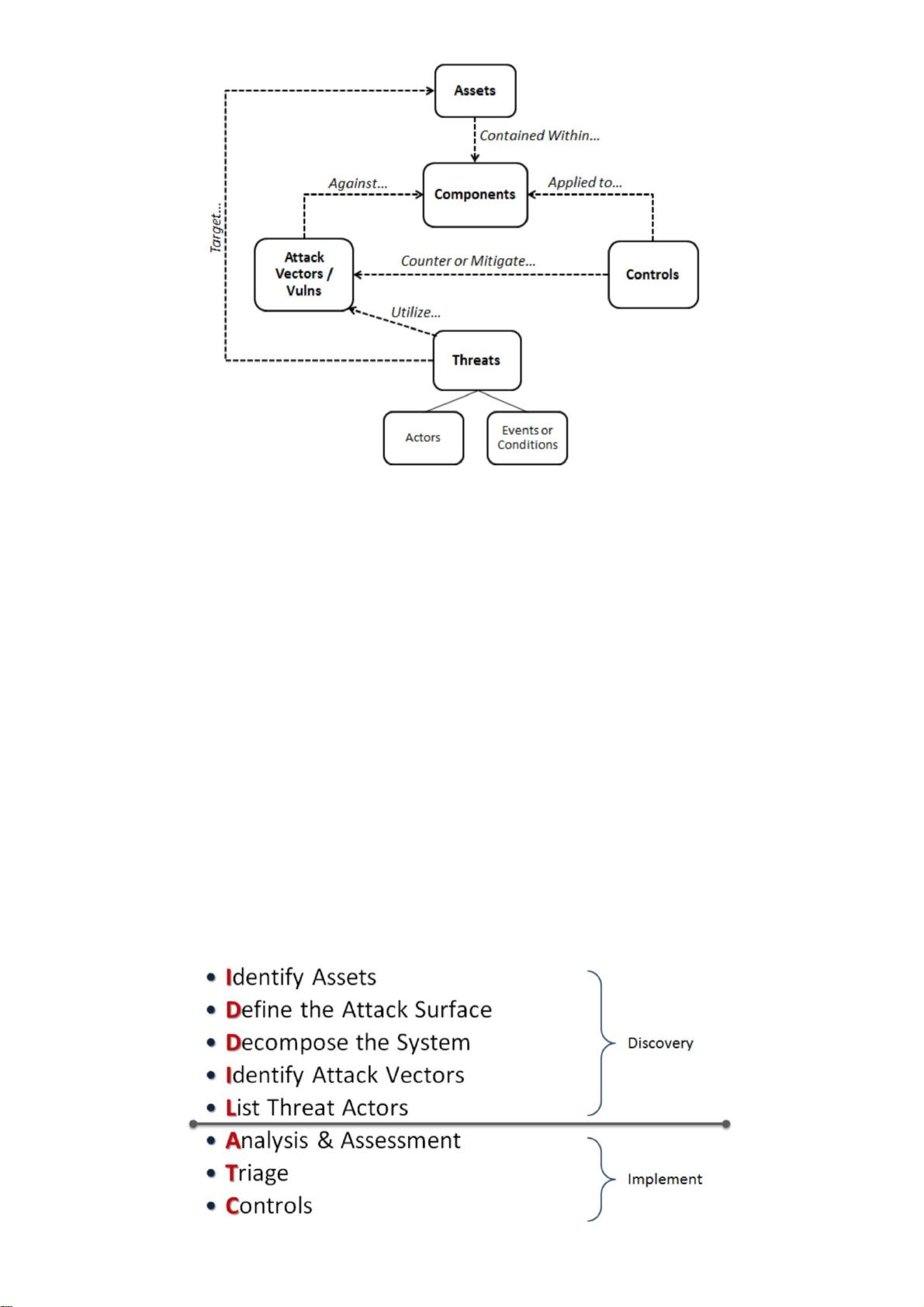

传统的风险管理模型通常涉及识别资产、评估威胁、发现漏洞以及制定控制措施。威胁会利用系统漏洞对信息资产造成损害,而安全控制的目的是防止或减轻威胁的影响。但在实践中,过于专注于安全控制和漏洞修复可能导致企业忽视对新出现威胁的响应和适应。

威胁驱动的方法强调将威胁分析和威胁情报整合到日常操作中,这包括战略、战术和运营层面。这种方法要求工程师和分析师采用系统化的方法论,使威胁分析与跨职能系统协作,确保安全控制的动态调整以应对不断演变的威胁。这样,资源可以更有效地分配,网络安全实践也将变得更加敏捷和有弹性。

这种方法与合规性要求并不矛盾,而是互补的。通过威胁驱动的安全管理,机构不仅可以满足合规性需求,还能提升整体安全水平。当前的实践往往过于依赖合规性检查,导致了以下问题:

1. 过度关注合规性,导致文化和行为偏向于此,而非实际风险的管理。

2. 缺乏可扩展的威胁建模和分析框架。

3. 架构/工程和运营/分析职能之间缺乏有效的整合。

合规性驱动的策略可能产生一种安全的错觉,因为它仅基于预定义的控制列表,而不一定能应对所有威胁。此外,过度依赖漏洞管理可能会使资源被浪费在不直接对抗实际威胁的控制上,同时导致对控制有效性的简单二元评估,忽视了深入分析的重要性,从而增加残留风险。

威胁驱动的网络安全方法论提倡的是一个更为全面和灵活的视角,它鼓励动态响应,重视威胁情报的收集和分析,以提前预测和防范潜在威胁。通过这种方式,企业可以构建一个既符合法规要求,又能有效抵御现代网络威胁的安全体系。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2022-10-16 上传

2023-06-09 上传

2023-07-28 上传

2022-06-16 上传

点击了解资源详情

点击了解资源详情

weixin_38661939

- 粉丝: 5

- 资源: 949

最新资源

- 基于java的开发源码-网络蚂蚁Java版.zip

- .github:我的存储库的默认文件

- 巧克力比萨

- PJ-carousel

- PageTurnView:hencoder 教程上看到的谷歌地图的图标翻页效果

- test-task-react:使用ReactJs开发的简单应用

- 基于java的开发源码-图片倒影效果实例源码.zip

- SmashingNodeJS:SmashingNodeJS 书中的代码

- 蒸汽-数据集

- WikiNetwork:CSCI 5828学期项目

- 行业分类-设备装置-可印刷纸、用于生产可印刷纸的工艺及其用途.zip

- dulilun:我的GitHub个人资料的配置文件

- LuxeSightLights:才华横溢的 Nicky Case 对 Sight & Light 的奢华实施

- JOPS-开源

- Draft Mon Nov 19 17:13:52 CST 2018-数据集

- DevPods:致力于开源框架并同时构建您的产品,使您的产品模块化,就像一块拼图,可以形成任何形状