使用满足性解决密码学分析

需积分: 3 60 浏览量

更新于2024-07-19

收藏 623KB PDF 举报

"将可满足性应用于密码学分析,探讨如何将加密算法转化为命题逻辑问题,涉及密码分析、算法(如ZUC、SHA-3)等领域。"

在密码学领域,确保加密算法的正确性至关重要,因为它们是商业交易、私人通信等安全性的基石。然而,密码学本身具有极高的复杂性,且专业人才稀缺。有时,由顶尖专家设计的算法也可能被发现存在漏洞。从设计到实现的过程中,还可能引入其他问题。为了解决这些问题,可以利用可满足性(SAT)技术进行分析。

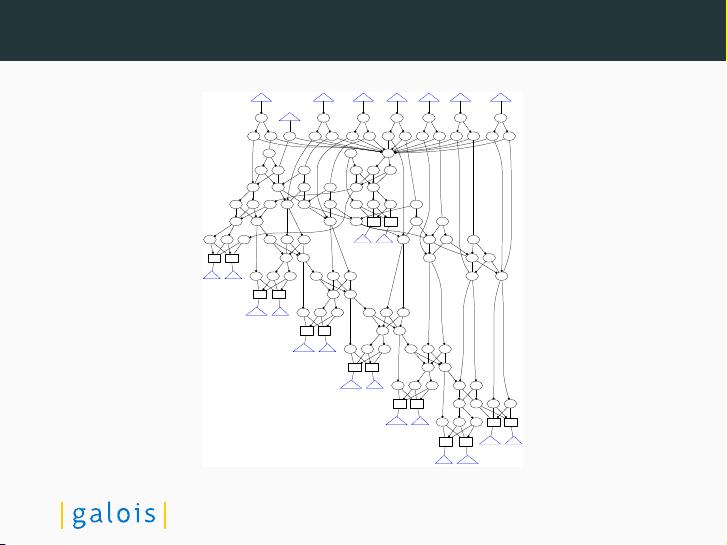

SAT是布尔可满足性问题的一种求解方法,它能够处理一系列逻辑表达式的布尔组合,判断这些表达式是否有满足条件的赋值。在密码学中,许多基本的加密操作,如块加密、流加密、哈希函数以及伪随机数生成器,都可以表示为位向量运算。这些操作可以通过命题逻辑来赋予语义,这使得它们成为SAT问题的理想候选。

例如,块加密算法如AES(高级加密标准)涉及到一系列位操作,包括异或、位移和混淆等。通过将这些操作转化为布尔表达式,我们可以构建一个SAT实例,然后使用SAT求解器来验证这些操作是否满足特定的安全属性,比如无差分特性或者线性结构的缺失。

同样,流加密如ZUC(ZiUng-ChaCha)家族的算法,以及哈希函数如SHA-3(安全哈希算法3),也可以通过类似的方法进行分析。对于流加密,我们关注的是生成的密钥流与明文之间的关系;而对于哈希函数,我们可以检验其抗碰撞性,即两个不同的输入是否会产生相同的输出。

对于更复杂的公钥算法,如RSA或椭圆曲线加密,虽然可以直接表示为SAT问题,但由于涉及大量的数论计算(如大整数乘法),转换过程会更加复杂。这时,可以借助于符号数学工具(如SMT,符号数学求解器)来帮助处理,尽管在处理位向量操作时,SMT可能会相对较慢。

将加密操作转化为SAT问题的一个主要优点是,许多看似困难的问题在SAT框架下变得可解,而且现代的SAT求解器非常高效,能够快速找到答案。这种方法可以帮助检测设计中的错误,验证安全性假设,并且在某些情况下,甚至可以用来破解不那么安全的加密系统。

应用SAT技术进行密码学分析是一种强大的工具,它能辅助我们深入理解加密算法的内部工作原理,提高其安全性,并在设计和实现阶段发现潜在问题,从而确保密码学系统的可靠性。通过这种方式,我们可以弥补专业知识的不足,降低因算法设计缺陷导致的风险。

147 浏览量

168 浏览量

138 浏览量

109 浏览量

2023-06-01 上传

2023-05-28 上传

141 浏览量

194 浏览量

225 浏览量

107 浏览量

weixin_41656797

- 粉丝: 6

最新资源

- 易二维码签到系统:会议活动签到解决方案

- Ceres库与SDK集成指南:C++环境配置及测试程序

- 深入理解Servlet与JSP技术应用与源码分析

- 初学者指南:掌握VC摄像头抓图源代码实现

- Java实现头像剪裁与上传的camera.swf组件

- FileTime 2013汉化版:单文件修改文件时间的利器

- 波斯语话语项目:实现discourse-persian配置指南

- MP4视频文件数据恢复工具介绍

- 微信与支付宝支付功能封装工具类介绍

- 深入浅出HOOK编程技术与应用

- Jettison 1.0.1源码与Jar包免费下载

- JavaCSV.jar: 解析CSV文档的Java必备工具

- Django音乐网站项目开发指南

- 功能全面的FTP客户端软件FlashFXP_3.6.0.1240_SC发布

- 利用卷积神经网络在Torch 7中实现声学事件检测研究

- 精选网站设计公司官网模板推荐