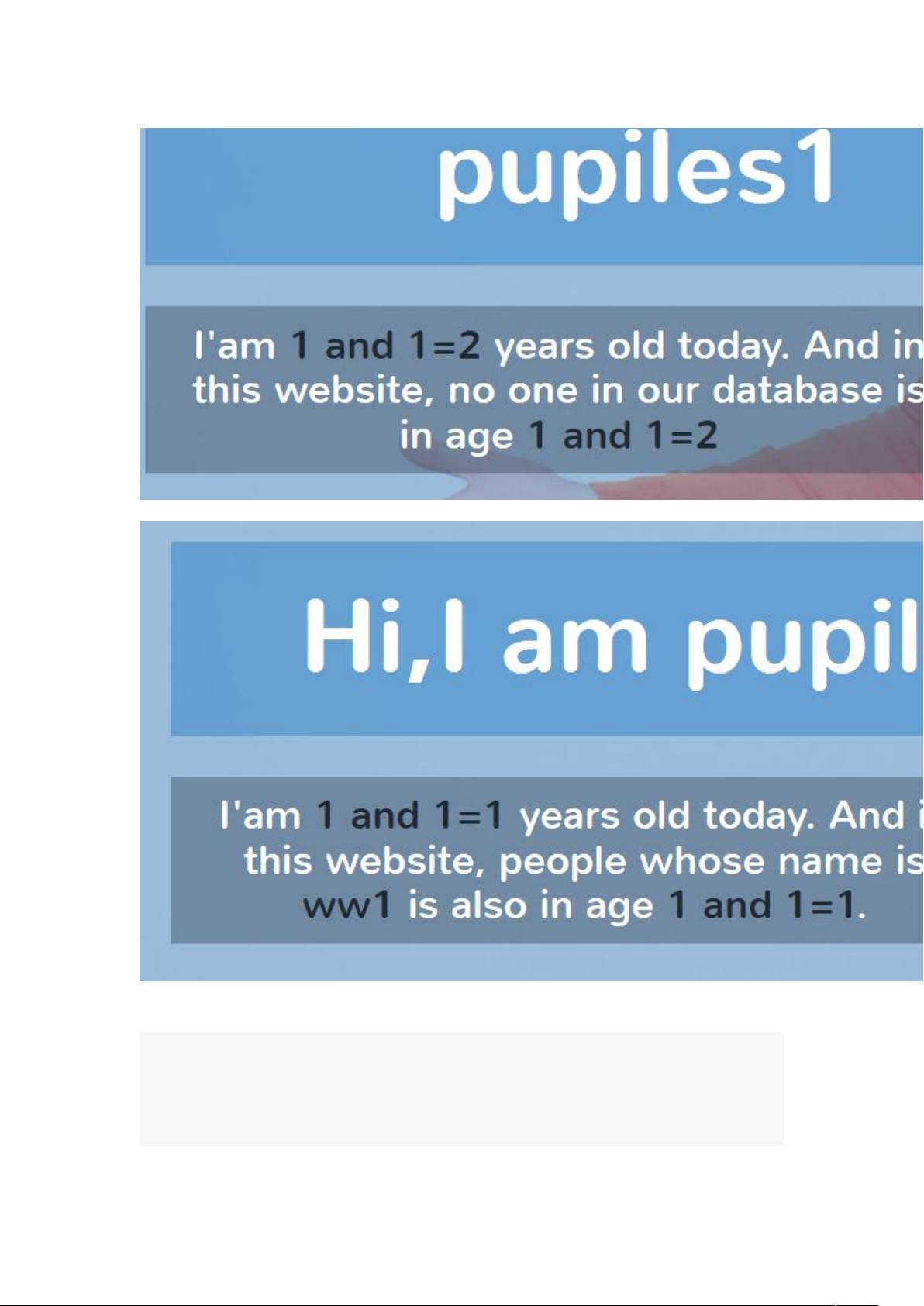

"这篇文档是关于2018年第二届强网杯线上赛CTF(Capture The Flag)的Web挑战的解题总结,主要涉及网络安全和Web安全领域,适合CTF爱好者和网络安全学习者参考。文章包含了不同层次的题目解析,特别是其中的Web签到题目,提供了详细的解题思路和payload(攻击向量)。" 在CTF安全大赛中,Web挑战通常是参赛者需要解决的一种问题,旨在测试选手对于Web应用程序安全漏洞的理解和利用能力。2018年的强网杯线上赛Web部分包含了一系列不同难度的题目,这些题目可能涉及到SQL注入、XSS攻击、文件包含漏洞等常见Web安全问题。 第一层Web签到题目中,题目设计了一个条件判断,要求`param1`与`param2`不相等,但它们的MD5哈希值却要相等。这是一个典型的哈希碰撞问题。通过使用两个不同的字符串,例如`param1=240610708`和`param2=QNKCDZO`,可以满足这个条件并成功过关。 第二层的挑战引入了强等于运算符`===`,意味着不仅值要相等,数据类型也要相同。在这种情况下,可以通过使用数组绕过,如`param1[]=1¶m2[]=2`。由于PHP会将数组转化为字符串时,将数组元素用逗号分隔,这样两个数组转化为字符串后就会相等。这道题目的解题过程中还提到了这是一道来自去年BKPCTF的改编题,这表明在CTF赛事中,题目经常会有复用和演变的情况。 最后,文档给出了一个payload(攻击向量),这个payload可能是用于解决更高难度的题目,或者是在第二层挑战中的另一种解决方案。payload通常由一系列经过编码或加密的字符组成,用于触发或利用特定的安全漏洞。在这个例子中,payload的详细含义可能需要进一步的解码和分析才能完全理解,这通常需要对哈希函数、编码方式以及可能存在的漏洞有深入的理解。 参与CTF大赛有助于提升网络安全技能,通过实际操作和解题,学习者可以更好地理解和应对现实世界中的网络威胁。对于想要提高这方面技能的人来说,这种类型的writeup提供了宝贵的资源和学习材料。

剩余54页未读,继续阅读

- 粉丝: 747

- 资源: 385

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- zlib-1.2.12压缩包解析与技术要点

- 微信小程序滑动选项卡源码模版发布

- Unity虚拟人物唇同步插件Oculus Lipsync介绍

- Nginx 1.18.0版本WinSW自动安装与管理指南

- Java Swing和JDBC实现的ATM系统源码解析

- 掌握Spark Streaming与Maven集成的分布式大数据处理

- 深入学习推荐系统:教程、案例与项目实践

- Web开发者必备的取色工具软件介绍

- C语言实现李春葆数据结构实验程序

- 超市管理系统开发:asp+SQL Server 2005实战

- Redis伪集群搭建教程与实践

- 掌握网络活动细节:Wireshark v3.6.3网络嗅探工具详解

- 全面掌握美赛:建模、分析与编程实现教程

- Java图书馆系统完整项目源码及SQL文件解析

- PCtoLCD2002软件:高效图片和字符取模转换

- Java开发的体育赛事在线购票系统源码分析

信息提交成功

信息提交成功