无代码注入的ROP攻击:利用程序行为漏洞

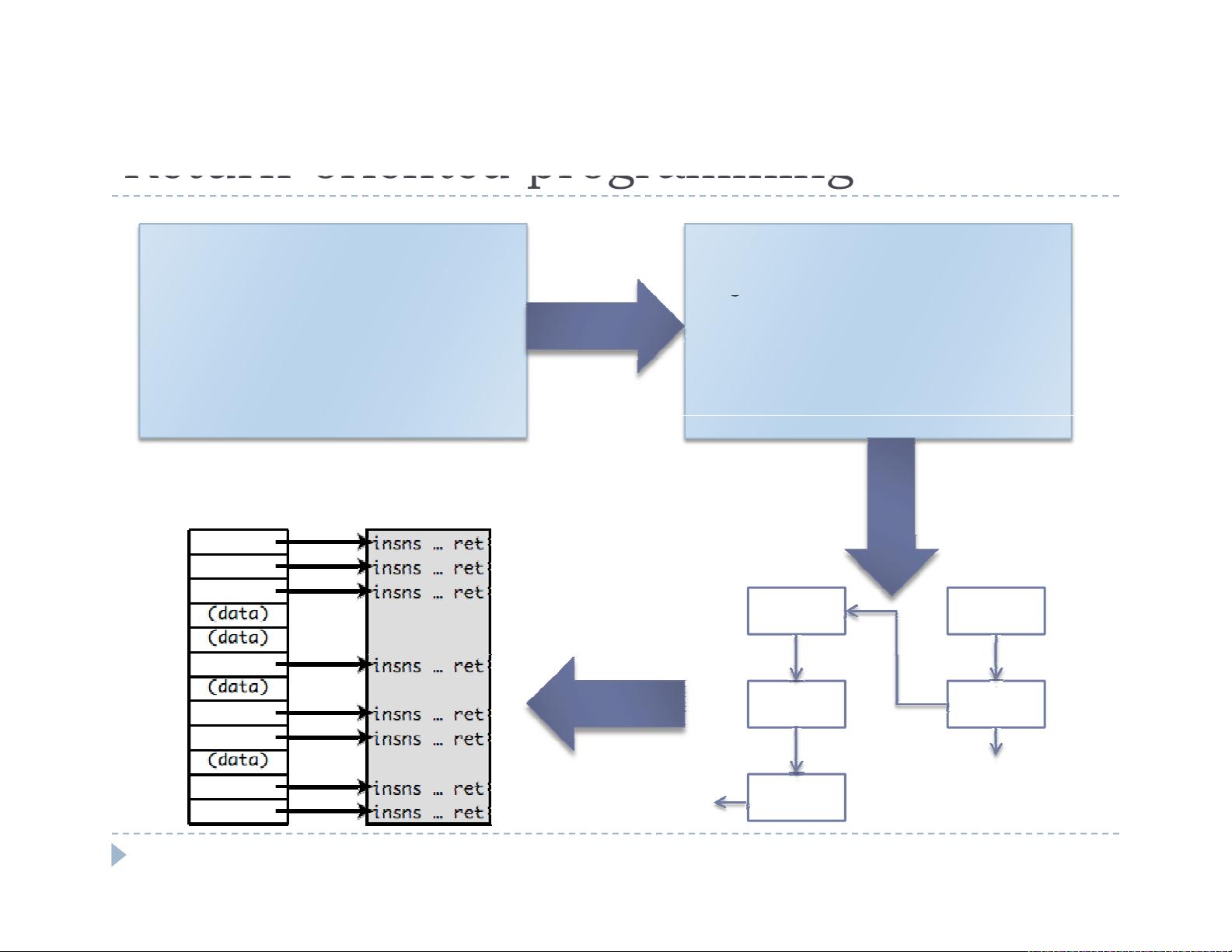

ROP (Return-Oriented Programming) 是一种高级的软件漏洞利用技术,它在没有代码注入(Code Injection)的前提下,通过精心构造的指令序列(利用程序中的返回地址),实现恶意攻击者在目标系统上执行任意计算和行为。这种技术利用了程序中合法的函数调用和返回机制,规避了传统的控制流保护机制,如栈保护(W^X,即Write XOR Execute)和地址空间布局随机化(ASLR)。 在ROP的背景下,"坏代码"指的是存在潜在安全漏洞的程序代码,这些漏洞可以被攻击者利用。而"坏行为"则指由于这些漏洞导致的不期望或未经授权的操作,例如权限提升、数据泄露或系统控制权转移。然而,问题在于并非所有看似"坏"的行为都源自恶意代码,比如误操作或者设计缺陷也可能造成安全风险。 ROP的兴起挑战了传统的安全防御策略,如依赖于硬件支持的可信计算(如AMD和Intel的NX位),以及操作系统提供的代码签名(如Xbox)和二进制哈希检查(如Tripwire)。这些防护措施在面对ROP时可能失效,因为攻击者无需修改代码,仅需操纵程序的控制流即可。 由于ROP的出现,操作系统如Linux、OpenBSD、Windows XP SP2和MacOSX等都受到了威胁,它们的内存保护机制在对抗这种无代码注入的攻击时显得脆弱。此外,硬件级别的支持也被纳入讨论范围,如支持W-xor-X(写入与执行的异或)的处理器架构。 针对ROP的行业响应主要集中在强化代码安全实践上,例如标记进程中的所有可写位置,以便检测潜在的异常写入行为。然而,这些措施并不能完全消除ROP威胁,攻击者依然能通过寻找和组合合适的函数调用来实现他们的目标。 Return-Oriented Programming是一种复杂且巧妙的攻击手段,它强调了在没有改变代码本身的情况下,如何利用程序设计的固有特性来实施恶意操作。对于安全专业人士来说,理解并防御ROP攻击是现代计算机安全领域的重要课题。

剩余52页未读,继续阅读

- 粉丝: 10

- 资源: 9

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- 前端面试必问:真实项目经验大揭秘

- 永磁同步电机二阶自抗扰神经网络控制技术与实践

- 基于HAL库的LoRa通讯与SHT30温湿度测量项目

- avaWeb-mast推荐系统开发实战指南

- 慧鱼SolidWorks零件模型库:设计与创新的强大工具

- MATLAB实现稀疏傅里叶变换(SFFT)代码及测试

- ChatGPT联网模式亮相,体验智能压缩技术.zip

- 掌握进程保护的HOOK API技术

- 基于.Net的日用品网站开发:设计、实现与分析

- MyBatis-Spring 1.3.2版本下载指南

- 开源全能媒体播放器:小戴媒体播放器2 5.1-3

- 华为eNSP参考文档:DHCP与VRP操作指南

- SpringMyBatis实现疫苗接种预约系统

- VHDL实现倒车雷达系统源码免费提供

- 掌握软件测评师考试要点:历年真题解析

- 轻松下载微信视频号内容的新工具介绍

信息提交成功

信息提交成功