Cisco自反ACL与时间ACL配置实战解析

需积分: 12 106 浏览量

更新于2024-09-17

收藏 123KB PDF 举报

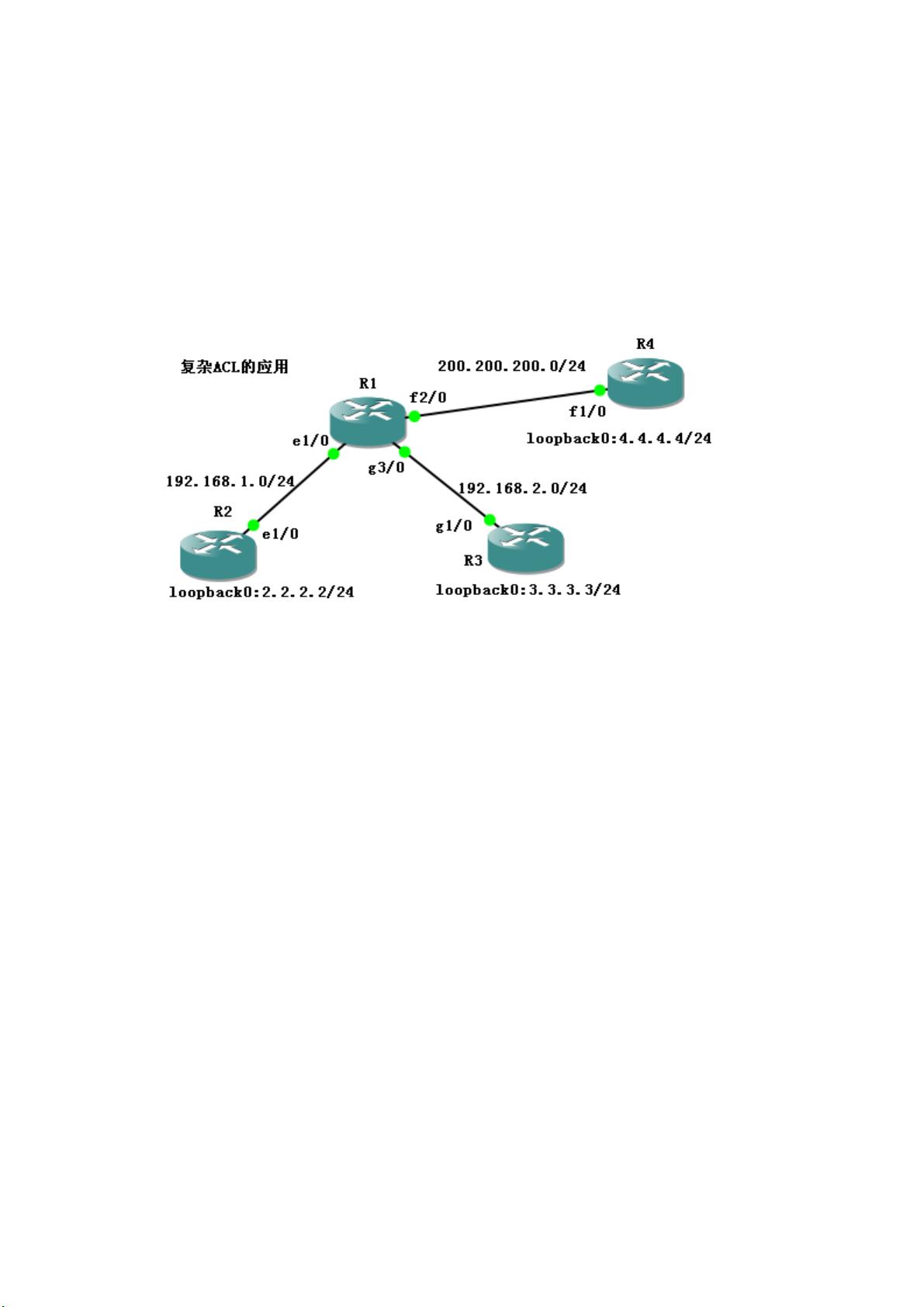

本文将深入探讨自反ACL(Access Control List)和基于时间的ACL在Cisco网络设备中的配置与应用,通过具体的拓扑结构和配置示例进行详细解释。

一、自反ACL

自反ACL是一种特殊的访问控制列表,它允许管理员根据路由表的信息动态创建ACL,以限制或过滤特定网络的数据流。自反ACL主要用于增强网络安全,防止未授权的内部用户访问外部网络,或者限制外部对内部网络的访问。在R1路由器上配置自反ACL,可以确保只有已知的出站流量能够离开网络,防止未知的回程流量。

二、基于时间的ACL

基于时间的ACL允许管理员根据特定的时间段来控制网络访问。这种功能对于管理网络流量、实施工作时间内的网络策略或者在非工作时间限制某些服务非常有用。在Cisco设备中,基于时间的ACL可以通过时间段(time-range)定义并结合标准或扩展ACL一起使用。

三、配置实例

在提供的拓扑图中,我们有四台路由器R1、R2、R3和R4。R1作为核心路由器,配置了RIP路由协议,并设置了多个接口用于连接不同的网络段。R2则配置了一个环回接口和RIP路由,同时设置了密码以增强安全性。

1. 配置自反ACL

为了配置自反ACL,首先需要确定要保护的接口和方向。例如,如果希望限制R1的g3/0接口的出站流量,可以执行以下步骤:

```

R1(config)#access-list 100 deny ip any any

R1(config)#access-list 100 permit ip 192.168.1.0 0.0.0.255 any

R1(config)#access-list 100 permit ip 192.168.2.0 0.0.0.255 any

R1(config)#interface g3/0

R1(config-if)#ip access-group 100 out

```

以上配置创建了一个自反ACL,允许192.168.1.0/24和192.168.2.0/24子网的流量离开g3/0接口,拒绝所有其他流量。

2. 配置基于时间的ACL

要配置基于时间的ACL,首先定义时间段:

```

R1(config)#clock timezone GMT 0

R1(config)#time-range myTimeRange

R1(config-time-range)#periodic weekdays 8:00 to 18:00

```

然后,结合标准或扩展ACL使用这个时间段:

```

R1(config)#access-list 200 deny ip any any (myTimeRange)

R1(config)#access-list 200 permit ip any any

R1(config)#interface g3/0

R1(config-if)#ip access-group 200 in

```

这样,只在工作日8:00到18:00之间,R1的g3/0接口才允许入站流量。

总结,自反ACL和基于时间的ACL是网络管理员的重要工具,它们提供了更精细的流量控制和安全策略。通过理解这些概念并正确配置,可以有效地保护网络,优化流量,并满足特定的业务需求。在实际应用中,应根据网络的具体情况灵活调整和应用这些ACL策略。

2020-10-01 上传

2023-06-08 上传

2023-05-27 上传

2023-05-20 上传

2024-09-27 上传

2023-10-31 上传

2023-06-11 上传

XIAOJIWEN

- 粉丝: 1

- 资源: 7

最新资源

- Fisher Iris Setosa数据的主成分分析及可视化- Matlab实现

- 深入理解JavaScript类与面向对象编程

- Argspect-0.0.1版本Python包发布与使用说明

- OpenNetAdmin v09.07.15 PHP项目源码下载

- 掌握Node.js: 构建高性能Web服务器与应用程序

- Matlab矢量绘图工具:polarG函数使用详解

- 实现Vue.js中PDF文件的签名显示功能

- 开源项目PSPSolver:资源约束调度问题求解器库

- 探索vwru系统:大众的虚拟现实招聘平台

- 深入理解cJSON:案例与源文件解析

- 多边形扩展算法在MATLAB中的应用与实现

- 用React类组件创建迷你待办事项列表指南

- Python库setuptools-58.5.3助力高效开发

- fmfiles工具:在MATLAB中查找丢失文件并列出错误

- 老枪二级域名系统PHP源码简易版发布

- 探索DOSGUI开源库:C/C++图形界面开发新篇章