双重宿主防火墙:体系结构与安全挑战

需积分: 5 45 浏览量

更新于2024-06-25

收藏 3.34MB PPTX 举报

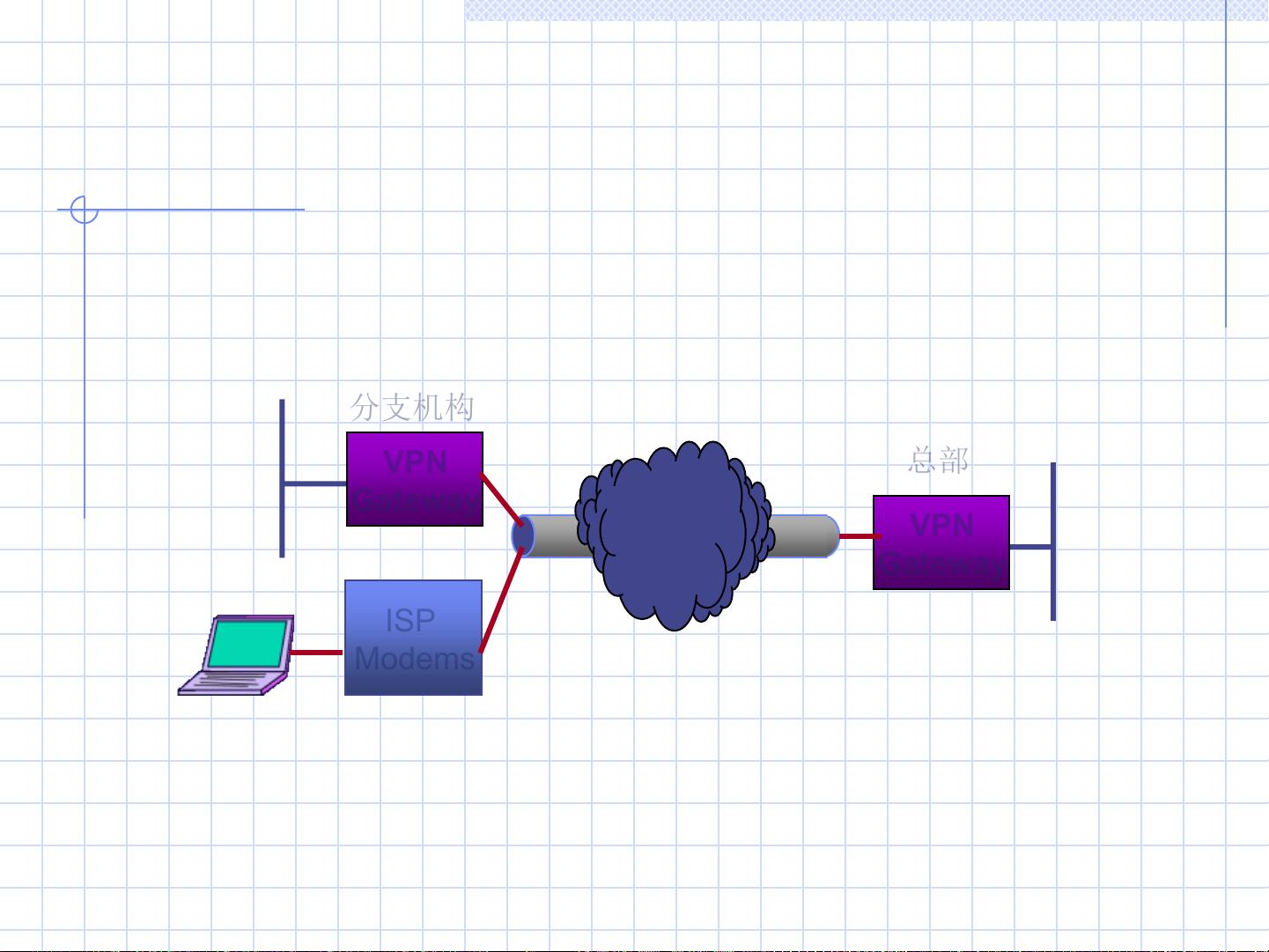

网络安全概述是一个关键领域,涉及了多种技术与策略来保护网络和信息安全。首先,双重宿主主机体系结构是一种特殊设计,其中主机位于内外两个网络之间,扮演路由器角色,但防火墙通常会限制其直接转发IP数据包,以防止未经授权的通信。为了实现内外网络的通信,通常采用应用层数据共享或代理服务,后者更常见,因为代理服务能提供更精细的访问控制。

防火墙的核心概念,如William Cheswick和Steve Beilovin在1994年提出的,强调防火墙作为网络边界的关键组成部分,它确保只有受当地安全策略许可的双向通信得以通过,并且保持对用户透明。然而,传统防火墙的局限性也显而易见,包括使用不便、提供虚假安全感、无法替代内部安全措施、不能防范未知威胁等。

关键技术中,数据包过滤是早期防火墙的主要手段,它基于预定义的规则,快速过滤数据包,优点在于速度和性能,但缺点是维护复杂、安全性较低且难以应对复杂的攻击。另一方面,NAT(网络地址转换)用于隐藏内部网络的IP地址,解决了IP地址不足的问题,增强了网络隐蔽性。

防火墙网关和应用层代理则是针对不同层面的网络控制,网关理解并控制应用层协议,提供了更细致的访问控制,但可能牺牲一定的灵活性。在体系结构方面,双宿主主机体系强调安全性和性能,而屏蔽主机体系和屏蔽子网体系则通过多层防护机制,如周边网络(DMZ),进一步增强网络防御。

网络安全是一个动态发展的领域,防火墙作为基础防护手段,不断演进以应对新的威胁和挑战。理解防火墙的概念、技术和体系结构,对于保障网络环境的安全至关重要。

2023-06-09 上传

2023-06-09 上传

2020-02-25 上传

2021-11-21 上传

2022-02-03 上传

2021-09-24 上传

2021-09-21 上传

2023-06-10 上传

是空空呀

- 粉丝: 189

- 资源: 3万+

最新资源

- 天池大数据比赛:伪造人脸图像检测技术

- ADS1118数据手册中英文版合集

- Laravel 4/5包增强Eloquent模型本地化功能

- UCOSII 2.91版成功移植至STM8L平台

- 蓝色细线风格的PPT鱼骨图设计

- 基于Python的抖音舆情数据可视化分析系统

- C语言双人版游戏设计:别踩白块儿

- 创新色彩搭配的PPT鱼骨图设计展示

- SPICE公共代码库:综合资源管理

- 大气蓝灰配色PPT鱼骨图设计技巧

- 绿色风格四原因分析PPT鱼骨图设计

- 恺撒密码:古老而经典的替换加密技术解析

- C语言超市管理系统课程设计详细解析

- 深入分析:黑色因素的PPT鱼骨图应用

- 创新彩色圆点PPT鱼骨图制作与分析

- C语言课程设计:吃逗游戏源码分享