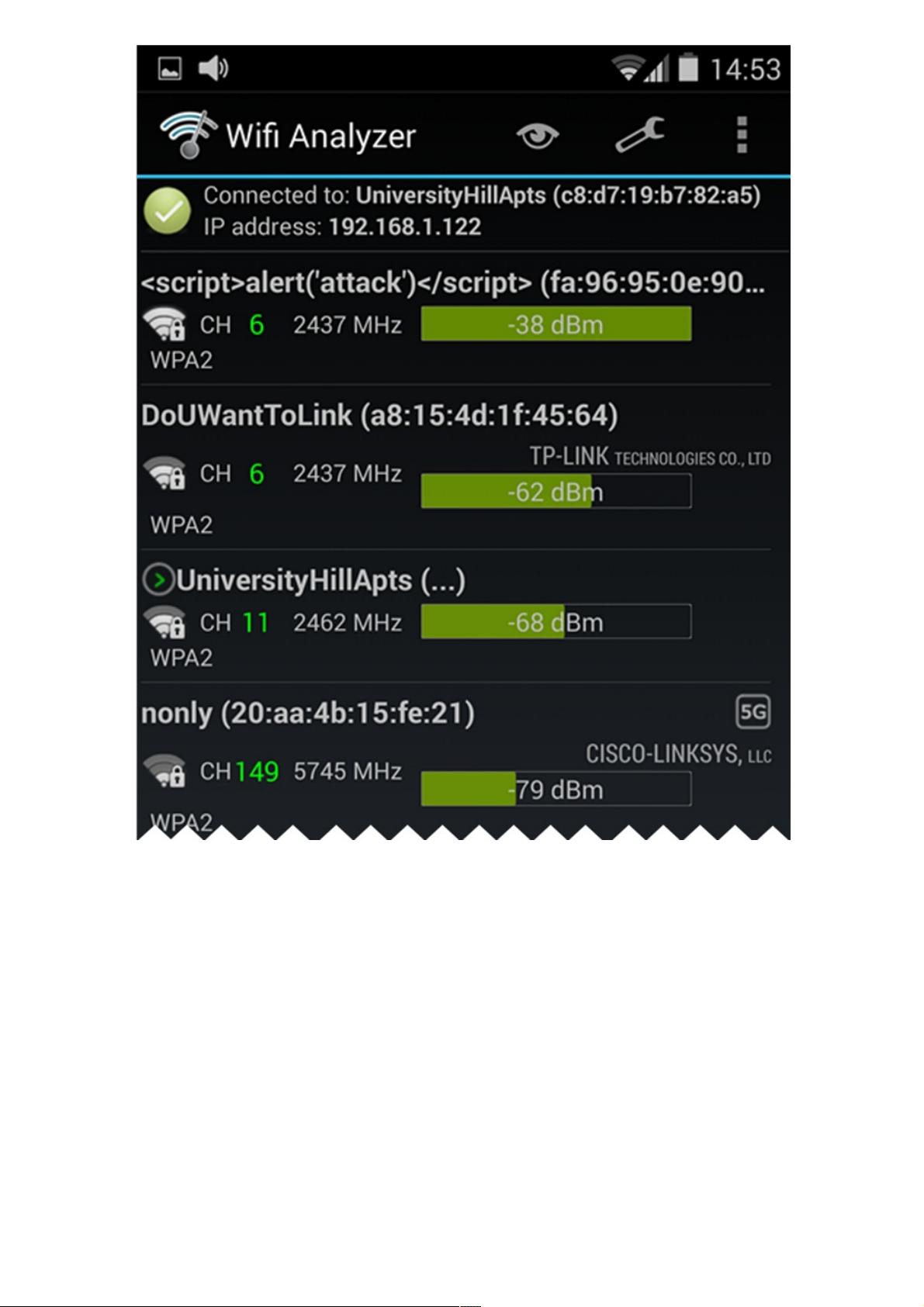

“XDS: Cross-Device Scripting Attacks”主要关注的是基于HTML5的移动应用程序的安全性问题,特别是JavaScript代码注入攻击的风险。随着HTML5移动应用的普及,它们使用HTML5、JavaScript和CSS等Web技术,并依赖如PhoneGap的中间件来与操作系统交互。然而,JavaScript的易受攻击性导致了跨设备脚本攻击(XDS)的可能性,这可能对日常操作,如二维码读取、Wi-Fi接入点扫描、视频播放和蓝牙设备配对等,构成威胁。

0x00 摘要部分指出,研究者对186个PhoneGap插件进行了分析,发现其中有11个存在可被利用的漏洞。此外,他们还发现了两个实际应用,这些应用对XDS攻击非常敏感。

0x01 背景部分解释了HTML5移动应用为何需要依赖WebView,这是Android的WebView、iOS的UIWebView和WindowsPhone的WebBrowser等组件。WebView允许本地应用展示和处理网页内容,但为了安全,它对JavaScript代码实行了沙盒机制,防止直接访问系统资源。然而,通过WebView的API,JavaScript可以调用主机代码,形成一个桥梁,这就为潜在的攻击敞开了大门。

基于上述信息,我们可以总结出以下几个关键知识点:

1. **HTML5移动应用的普及**:HTML5应用程序因其跨平台特性而广泛采用,但这也带来了新的安全挑战。

2. **JavaScript的安全隐患**:JavaScript代码注入攻击是主要威胁之一,因为JavaScript被用于与底层操作系统交互。

3. **WebView的作用**:WebView作为移动应用和Web内容之间的桥梁,使得应用能呈现Web内容,同时也为JavaScript提供了访问系统资源的可能。

4. **沙盒机制的局限性**:虽然WebView有沙盒机制保护,但对移动应用来说,这可能过于限制,无法充分利用设备功能。

5. **PhoneGap插件的脆弱性**:11%的PhoneGap插件被发现存在可被攻击的漏洞,这凸显了对第三方组件安全性的关注。

6. **现实应用的易感性**:实际应用中已发现的漏洞表明,XDS攻击在真实世界中是可能发生的,需要开发者采取额外的安全措施。

7. **风险场景**:包括但不限于二维码读取、Wi-Fi扫描、视频播放和蓝牙配对在内的常见操作,都可能成为攻击的入口。

8. **防护策略**:为了防止XDS攻击,开发者需要强化JavaScript代码的安全性,谨慎使用WebView API,并定期更新和审计应用及使用的插件。

XDS攻击是HTML5移动应用面临的一个重要安全问题,需要开发者、用户和安全研究人员共同关注,以确保移动应用的安全性和用户数据的保护。