Adobe Reader堆管理研究:内存漏洞深度剖析

需积分: 3 98 浏览量

更新于2024-07-31

收藏 1.18MB PDF 举报

"Adobe Reader's Custom Memory Management :a Heap of Trouble.pdf"

本文主要探讨了Adobe Reader的自定义内存管理系统,这是安全研究的重要成果,特别是在面对PDF文档漏洞日益增多的情况下。PDF漏洞已经成为安全领域的热点问题,多家反病毒和安全公司在2010年的预测报告中指出,PDF漏洞的数量可能会增加,这可能源于网络犯罪分子对利用这些漏洞进行针对性和大规模攻击的需求。

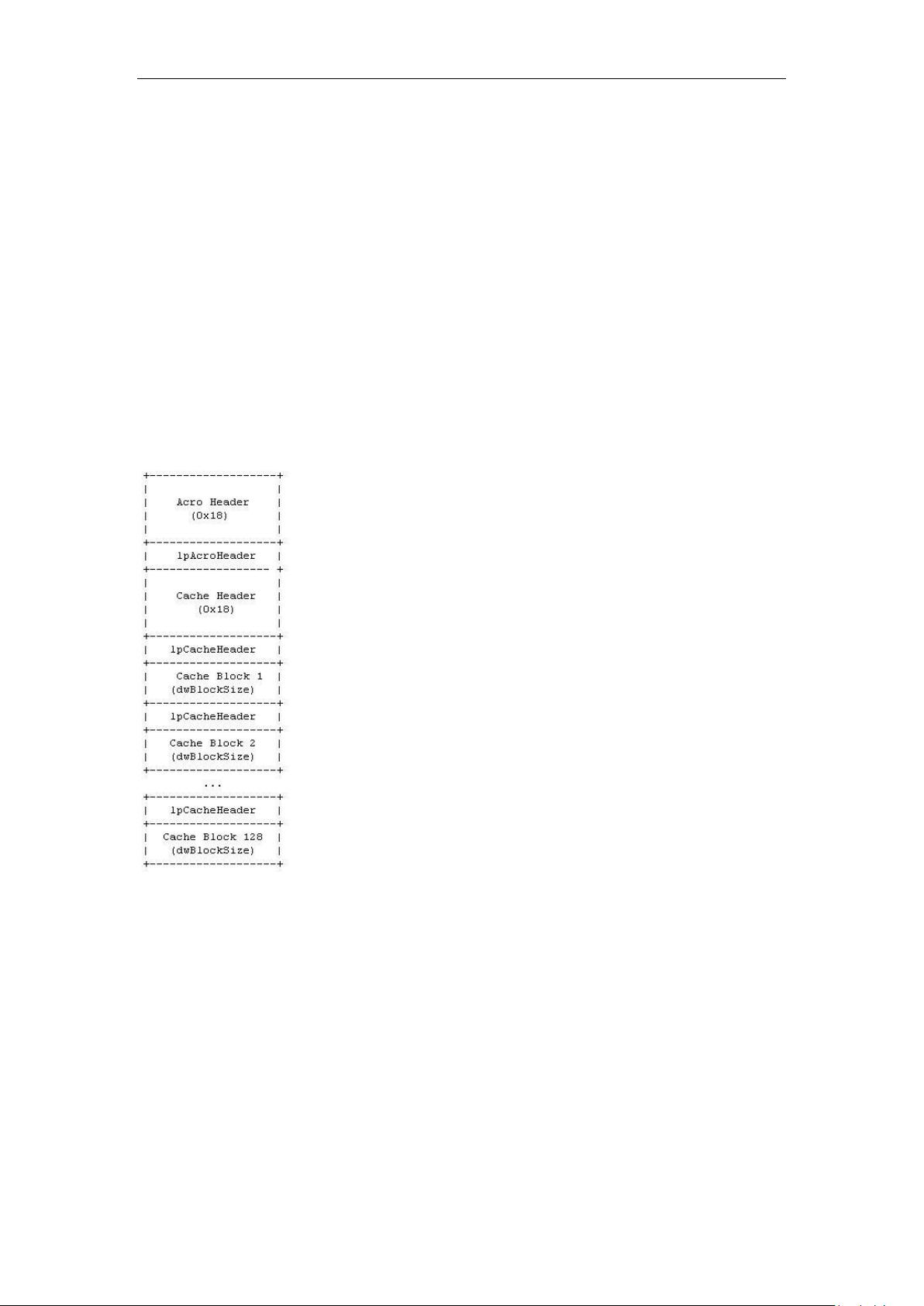

Adobe Reader作为广泛使用的PDF阅读器,其内存管理机制的复杂性和潜在的安全风险是研究的重点。尽管许多PDF漏洞源于文件格式结构错误,通常导致堆内存破坏情况,但将这样的漏洞转化为实际的攻击,实现攻击者代码的执行,绝非易事。Windows系统的堆内存管理具有不可预测性,并且配备了诸如安全卸链等保护机制,使得利用堆溢出变得困难。

然而,研究发现Adobe Reader的定制内存管理系统存在特定的弱点,这可能为攻击者提供了可乘之机。文章深入分析了Adobe Reader如何处理内存分配、释放以及如何在内存中存储数据,揭示了可能导致内存破坏和可能被恶意利用的模式。此外,作者还讨论了如何通过理解和利用这些机制,攻击者可能能够绕过现有的防御措施,实现代码执行。

此外,报告还可能涵盖了防御策略和建议,以帮助开发者改进Adobe Reader的内存管理,减少潜在的安全风险。这包括了对内存分配和释放过程的改进,以及增强堆内存保护机制,如使用地址空间布局随机化(ASLR)和数据执行保护(DEP)等技术。

这份研究报告对理解PDF文档安全、Adobe Reader的内存管理,以及如何防范相关的安全威胁具有重要意义。它提醒我们,即使在看似安全的应用程序中,也可能隐藏着复杂的内存管理漏洞,这些漏洞可能被恶意利用,因此,持续的安全研究和软件更新至关重要。

2011-07-23 上传

234 浏览量

373 浏览量

2023-06-02 上传

2024-09-08 上传

2023-12-27 上传

2024-06-12 上传

2023-06-12 上传

2023-10-27 上传

xialailiu

- 粉丝: 2

- 资源: 2

最新资源

- 单片机串口通信仿真与代码实现详解

- LVGL GUI-Guider工具:设计并仿真LVGL界面

- Unity3D魔幻风格游戏UI界面与按钮图标素材详解

- MFC VC++实现串口温度数据显示源代码分析

- JEE培训项目:jee-todolist深度解析

- 74LS138译码器在单片机应用中的实现方法

- Android平台的动物象棋游戏应用开发

- C++系统测试项目:毕业设计与课程实践指南

- WZYAVPlayer:一个适用于iOS的视频播放控件

- ASP实现校园学生信息在线管理系统设计与实践

- 使用node-webkit和AngularJS打造跨平台桌面应用

- C#实现递归绘制圆形的探索

- C++语言项目开发:烟花效果动画实现

- 高效子网掩码计算器:网络工具中的必备应用

- 用Django构建个人博客网站的学习之旅

- SpringBoot微服务搭建与Spring Cloud实践