Apache安全加固措施详解

需积分: 12 49 浏览量

更新于2024-09-14

收藏 86KB DOCX 举报

"Apache安全加固涉及多个方面,包括低权限用户启动、目录遍历漏洞防护、关闭版本号显示、上传目录禁止执行、PHP解析设置优化以及禁用CGI等措施。"

在Apache服务器的安全加固过程中,有几个关键点是不可忽视的:

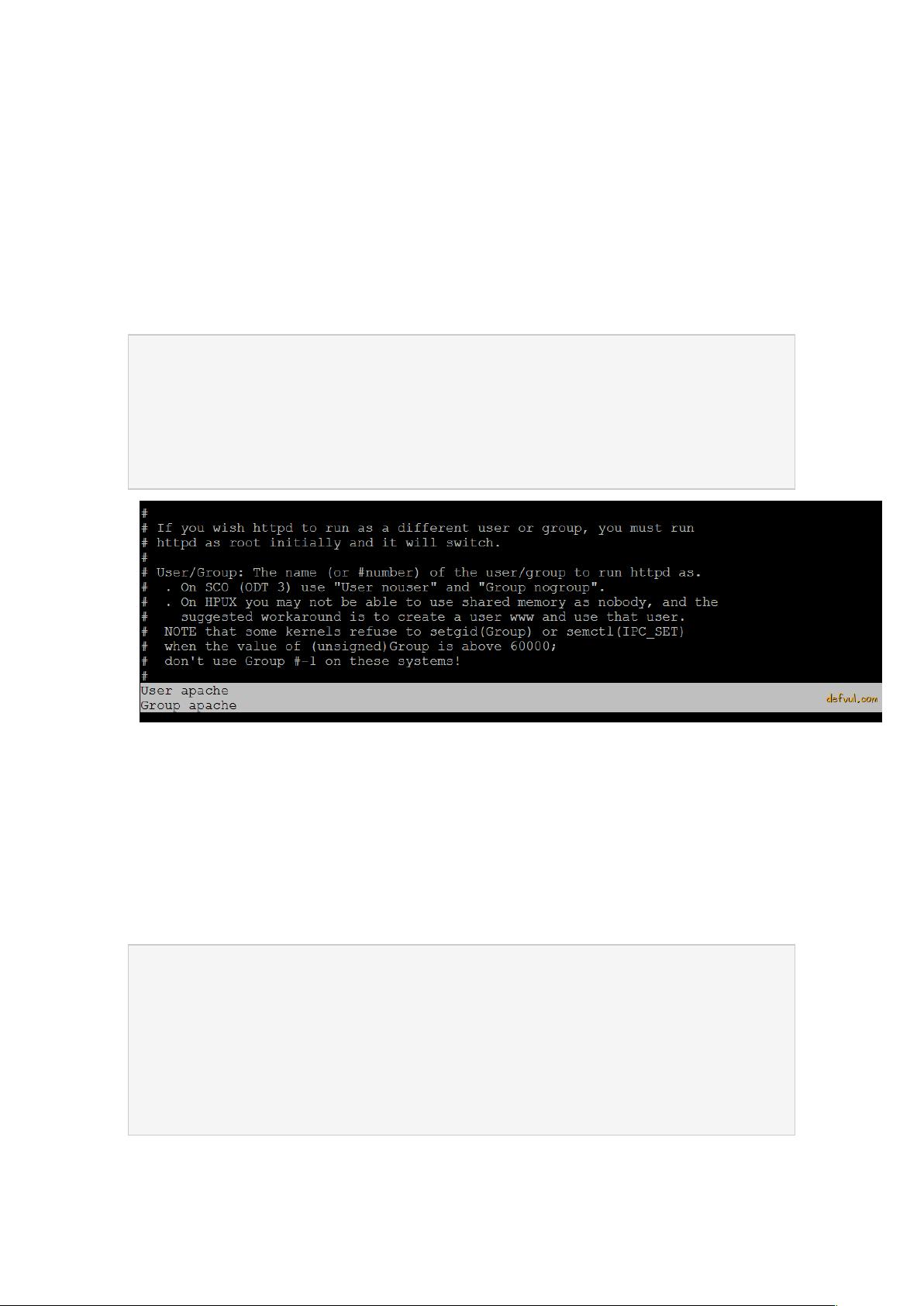

1. **Apache低权限用户启动**:为了减少系统被攻破时的潜在风险,应该让Apache以低权限用户(如`apache`或`www-data`)运行。在`/etc/httpd/conf/httpd.conf`配置文件中,将User和Group设置为该低权限用户和组。

2. **目录遍历漏洞防护**:通过设置`Options`指令,防止目录遍历攻击。将`OptionsIndexesFollowSymLinks`更改为`OptionsFollowSymLinks`,这样可以禁止目录遍历和索引显示,增加服务器安全性。

3. **关闭版本号显示**:为了减少信息泄露,可以在`httpd.conf`中设置`ServerTokens Prod`和`ServerSignature Off`,这将隐藏Apache服务器的详细版本信息,降低被针对性攻击的风险。

4. **上传目录禁止执行**:对于有文件上传功能的应用,应确保上传目录无法执行脚本。例如,针对`/var/www/html/upload`目录,可以添加如下配置,阻止所有.php文件的执行:

```

<Directory "/var/www/html/upload">

AllowOverride None

<Files ~ "\.php">

Order Allow,Deny

Deny from all

</Files>

</Directory>

```

5. **PHP解析设置**:防止攻击者通过非标准的.php扩展名上传恶意脚本。可以通过调整`httpd.conf`中`AddType`指令,改为使用`FilesMatch`来精确匹配.php和.phps文件,确保只有标准的.php文件被作为PHP处理。

6. **禁用CGI**:CGI脚本可能带来安全问题,因此可以考虑禁用。在`httpd.conf`中,注释掉与CGI相关的`LoadModule`、`ScriptAlias`和`Directory`配置,以禁用CGI模块和服务。

这些步骤都是为了提升Apache服务器的安全性,防止恶意攻击和数据泄露。但请注意,安全加固是一个持续的过程,还需要定期更新软件、监控日志和采取其他安全策略。同时,结合防火墙、入侵检测系统以及Web应用防火墙等工具,可以进一步增强服务器的安全防护。

2021-09-28 上传

2021-07-30 上传

2021-07-30 上传

2021-07-30 上传

lianchengren

- 粉丝: 0

- 资源: 17

最新资源

- 探索数据转换实验平台在设备装置中的应用

- 使用git-log-to-tikz.py将Git日志转换为TIKZ图形

- 小栗子源码2.9.3版本发布

- 使用Tinder-Hack-Client实现Tinder API交互

- Android Studio新模板:个性化Material Design导航抽屉

- React API分页模块:数据获取与页面管理

- C语言实现顺序表的动态分配方法

- 光催化分解水产氢固溶体催化剂制备技术揭秘

- VS2013环境下tinyxml库的32位与64位编译指南

- 网易云歌词情感分析系统实现与架构

- React应用展示GitHub用户详细信息及项目分析

- LayUI2.1.6帮助文档API功能详解

- 全栈开发实现的chatgpt应用可打包小程序/H5/App

- C++实现顺序表的动态内存分配技术

- Java制作水果格斗游戏:策略与随机性的结合

- 基于若依框架的后台管理系统开发实例解析