Python Kamene模块实战:操作系统判断与渗透测试

版权申诉

194 浏览量

更新于2024-08-05

收藏 1011KB PDF 举报

"本教程详细介绍了如何利用Python的Scapy(现称为Kamene)模块进行操作系统判断和渗透测试。Scapy是一个强大的数据包处理程序,可以伪造、解码多种网络协议,支持多种网络任务,如端口扫描、追踪路由等,并能执行高级功能,如无效数据帧的发送和802.11数据帧的修改。通过该项目,学习者将了解如何安装Scapy(Kamene),构建和发送数据包,以及根据TTL值来识别操作系统类型。"

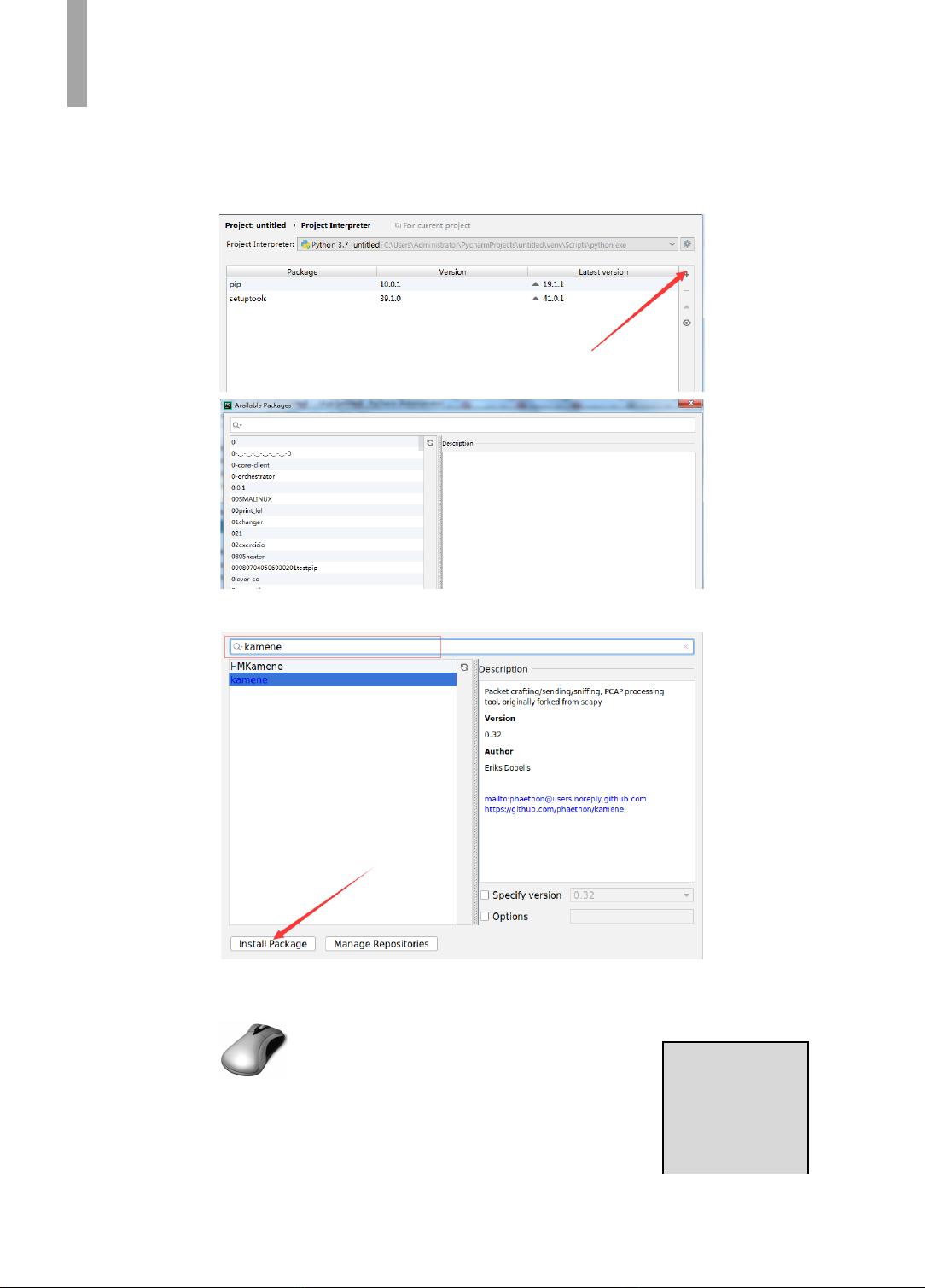

在Python安全编程项目实训中,Scapy(Kamene)是一个至关重要的工具,它提供了对网络协议的深度操作能力。首先,我们需要安装这个模块。有两种主要的安装方法:一是使用Python的包管理器pip,二是通过PyCharm的“Project Interpreter”。对于pip安装,如果Python安装时设置了“Add Python 3.7 to PATH”,则可以在命令行直接运行“pip3 install scapy-python3”或“pip3 install kamene”。如果选择使用PyCharm,可以通过“Project Interpreter”界面添加Scapy或Kamene模块。

在掌握了安装步骤后,项目进入实际操作阶段。首先,要理解数据包的构造。Scapy允许用户创建自定义的数据包,可以包含任何协议层的信息,这对于模拟各种网络行为非常有用。接着,接收和发送数据包是渗透测试的基础。Scapy提供了简便的接口来捕获网络流量和发送精心构造的数据包。

项目的核心部分是操作系统判断。通过分析数据包的Time To Live (TTL)值,可以推断出目标主机的操作系统类型。不同的操作系统在数据包转发时会以不同的方式处理TTL字段。例如,Windows系统通常会减1,而Unix/Linux系统则会减255。通过发送一系列带有特定TTL值的数据包并观察返回的响应,可以确定目标系统的操作类型。

此外,Scapy的广泛功能使得它也能用于其他网络安全任务,如主机发现、端口扫描和ARP嗅探等。对于初学者来说,这个项目提供了一个很好的起点,帮助他们掌握网络协议的交互和渗透测试的基本原理。同时,了解如何利用Scapy的高级特性进行网络攻击和防御也是信息安全领域的重要技能。

通过这个Python项目,学习者不仅可以提升编程技能,还能深入理解网络协议和安全概念,这将为他们的职业生涯打开新的大门,无论是从事网络安全、软件开发还是相关领域的研究,这些知识都将大有裨益。

345 浏览量

188 浏览量

645 浏览量

812 浏览量

1634 浏览量

好知识传播者

- 粉丝: 1684

- 资源: 4133

最新资源

- MFC2000-3A型微机厂用电快速切换装置使用说明书

- JavaScript+语言精髓与编程实践.pdf

- Pascal基础教程

- VC++6.0 MFC类库(中文版)

- router OS 功能介绍

- 电脑 小技巧 (让你使用电脑更轻松)

- 多线程编程指南.pdf

- ASP.NET与Web Service实例剖析中文版

- Optimizations od a MIMO relay network

- C案例分析-开发综合程序

- Iterative waterfilling for Gaussian vector multiple access channel

- 非常实用和详细介绍的mib信息库文件

- Infrastructure relay transmission with cooperative MIMO

- 巨著《管理学原理》PDF版

- oracle sql 优化

- Mutual information and minimum mean sqaured error in Gaussian channel