复杂威胁解析:敌意、方法与知识洞悉

97 浏览量

更新于2024-06-18

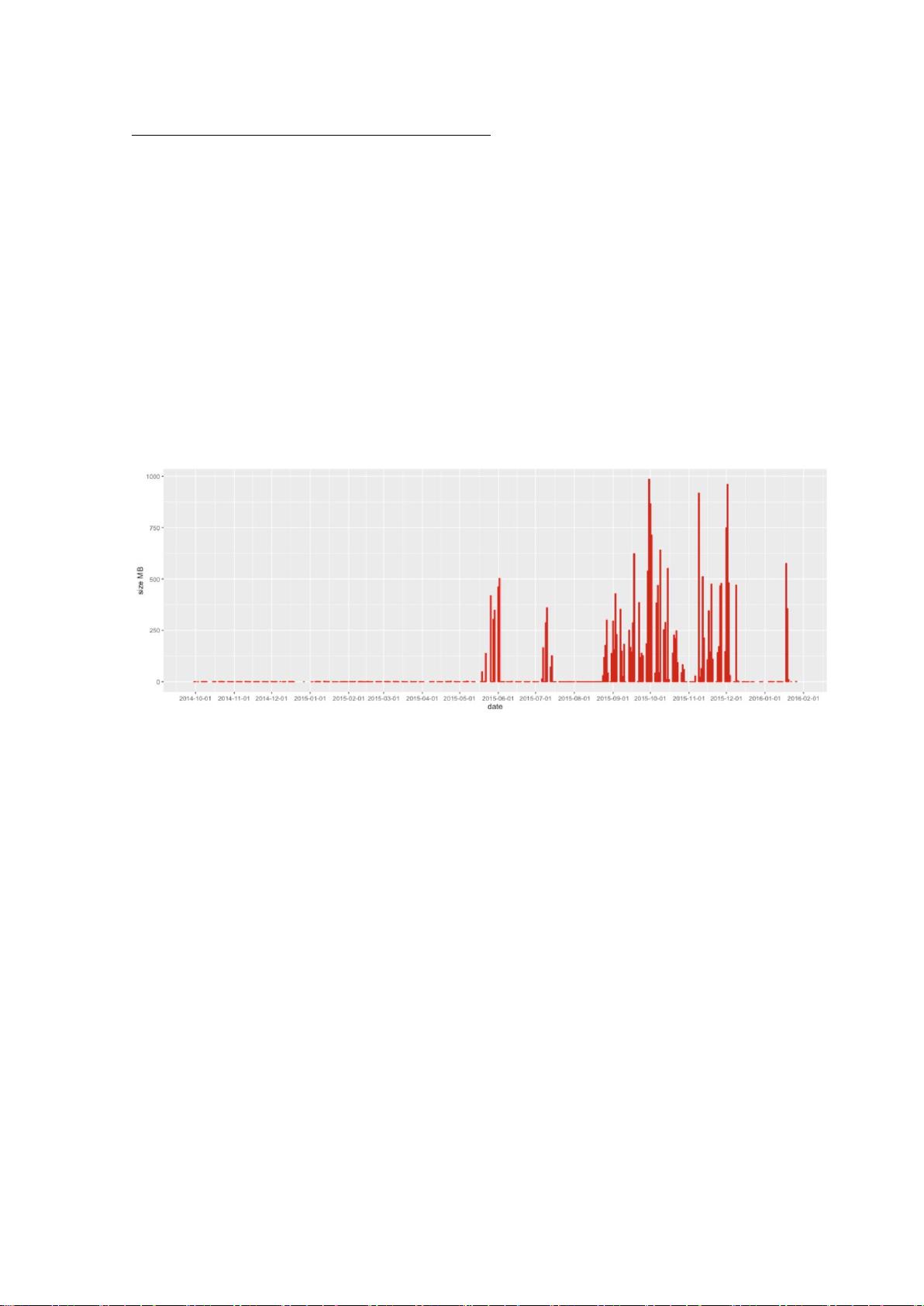

收藏 20.31MB PDF 举报

"艾玛德·贝拉迪的学术论文,主要探讨复杂威胁的解析,包括敌人的意图、手段、方式和趋同知识。该论文属于密码学和安全学领域,发表于2022年中央超级电力公司的学术档案,HALID为03861429v2。论文由艾玛德·贝拉迪撰写,他在法国的研究机构IRISA完成了这篇博士论文,指导老师是Valérie VIETTRIEM。评审团包括多位知名教授和专家,如Marie-Laure Potet、Aurélien Francillon、Vincent Nicomette等。论文提出了从威胁战术、技术和程序(TTP)到指标(IoC)的转换方法,以增强威胁搜索能力。"

在当前的网络安全环境中,复杂威胁是研究人员和实践者关注的重要议题。艾马德·贝拉迪的论文深入剖析了这些威胁的多个层面,旨在提供更全面的理解和应对策略。首先,论文讨论了敌人的意图,这是理解攻击行为的关键。意图可能包括经济利益、政治目的、情报收集或者仅仅是破坏。了解敌人的目标有助于预测其可能的行动并制定防御措施。

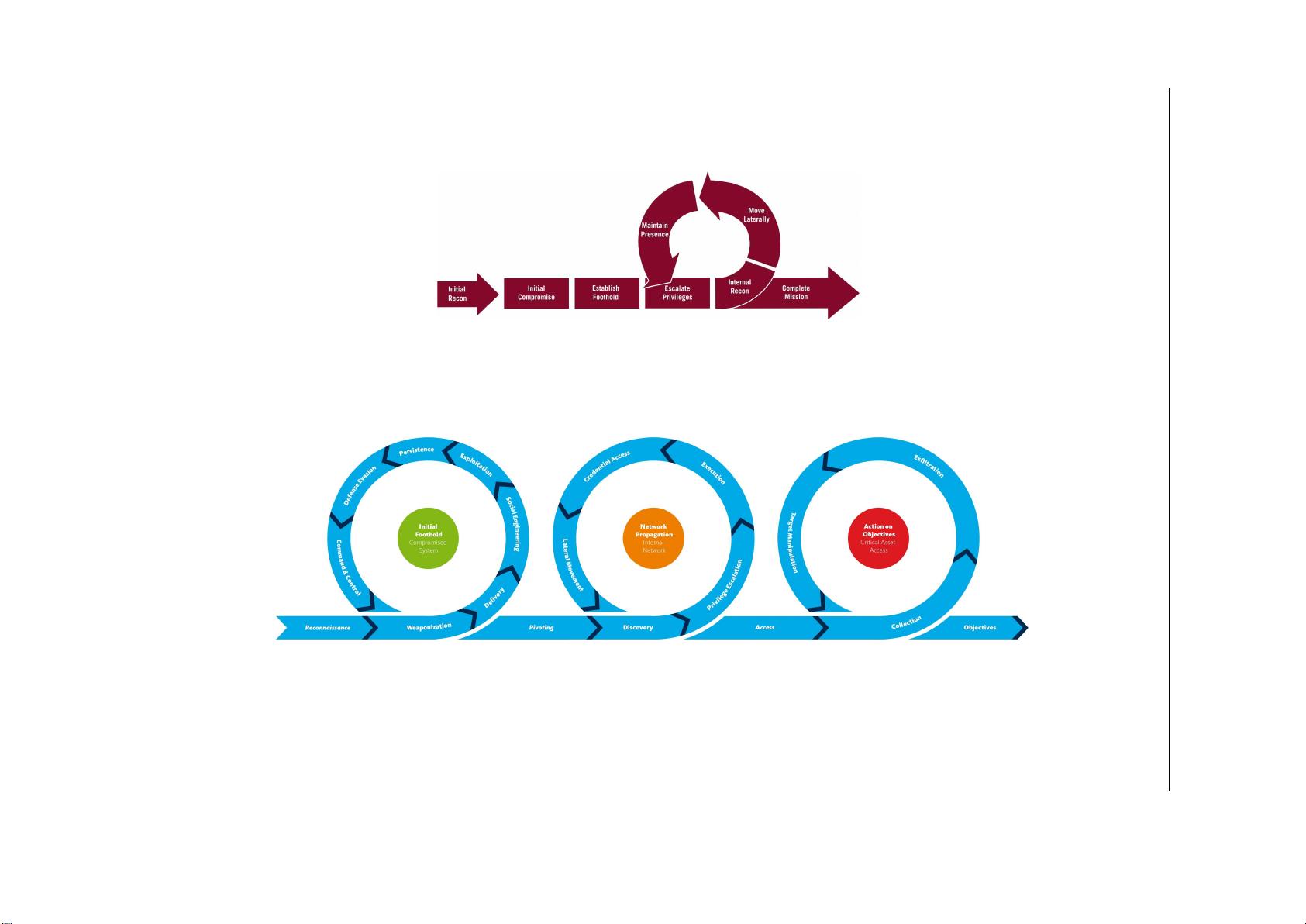

其次,论文探讨了敌人使用的手段和方式。这可能涉及网络钓鱼、恶意软件、零日攻击等各种复杂的技术手段,以及潜伏、横向移动、数据窃取等战术。分析这些手段可以帮助安全专家识别攻击模式,及时发现和阻止入侵。

再者,论文强调了趋同知识的重要性。趋同知识是指不同领域的知识融合,例如将社会工程学与网络技术结合,使得攻击更具欺骗性和隐蔽性。通过研究趋同知识,防御者可以提升跨学科的理解,以更好地预测和抵御混合威胁。

论文还提出了一种方法,即从威胁战术、技术和程序(TTP)转换到指标(IoC),这是一种提高威胁检测效率的策略。TTP描述了攻击者如何执行攻击,而IoC则是可以直接关联到特定威胁的特征或行为标志。将TTP转化为IoC,可以使安全系统更快地识别并响应潜在的威胁,从而增强了网络防御体系。

此外,论文还包括了同行评审期刊上发表的相关文章,展示了作者及其合作者在这一领域的实际应用和研究成果。这些文章进一步证明了理论研究与实践应用的紧密结合,为网络安全防护提供了实用的工具和方法。

艾马德·贝拉迪的论文对复杂威胁进行了深度解析,不仅涵盖了理论分析,还提供了实际的解决方案,对于提升网络安全防御能力具有重要的参考价值。通过深入理解敌人的意图、手段和方式,以及利用趋同知识,我们可以更好地应对日益严峻的网络威胁。

2021-10-29 上传

2021-10-03 上传

2021-11-24 上传

2023-08-27 上传

2023-07-27 上传

2020-01-15 上传

2021-10-04 上传

2021-10-02 上传

2021-10-03 上传

cpongm

- 粉丝: 5

- 资源: 2万+

最新资源

- 天池大数据比赛:伪造人脸图像检测技术

- ADS1118数据手册中英文版合集

- Laravel 4/5包增强Eloquent模型本地化功能

- UCOSII 2.91版成功移植至STM8L平台

- 蓝色细线风格的PPT鱼骨图设计

- 基于Python的抖音舆情数据可视化分析系统

- C语言双人版游戏设计:别踩白块儿

- 创新色彩搭配的PPT鱼骨图设计展示

- SPICE公共代码库:综合资源管理

- 大气蓝灰配色PPT鱼骨图设计技巧

- 绿色风格四原因分析PPT鱼骨图设计

- 恺撒密码:古老而经典的替换加密技术解析

- C语言超市管理系统课程设计详细解析

- 深入分析:黑色因素的PPT鱼骨图应用

- 创新彩色圆点PPT鱼骨图制作与分析

- C语言课程设计:吃逗游戏源码分享