【C#数据保护策略】:***中提升安全性和隐私性的方法

发布时间: 2024-10-22 20:12:22 阅读量: 33 订阅数: 25

java+sql server项目之科帮网计算机配件报价系统源代码.zip

# 1. C#数据保护的重要性与原则

## 数据保护的重要性

在数字化时代,数据成为了企业和个人最宝贵的资产之一。C#作为一种广泛使用的编程语言,在开发过程中,如何保护数据的安全性成为了开发者不可忽视的问题。数据泄露或数据被恶意利用不仅会带来经济上的损失,还会破坏企业信誉,甚至导致法律责任。因此,在使用C#进行软件开发时,掌握数据保护的原则和技术是至关重要的。

## 数据保护的基本原则

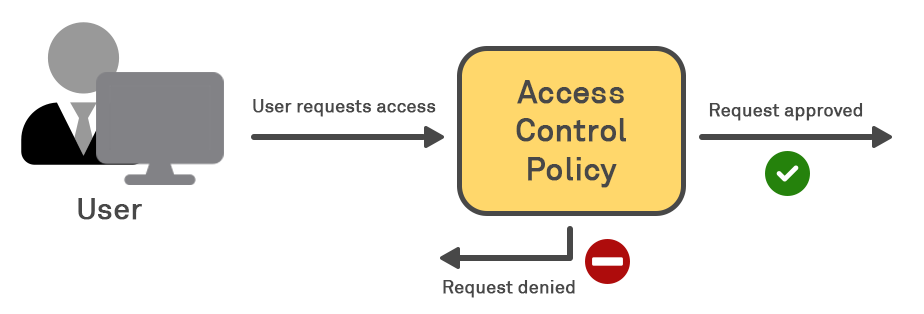

数据保护的首要原则是确保数据的机密性、完整性和可用性。机密性指的是防止未授权的个人访问敏感数据;完整性确保数据在存储、处理或传输过程中不被未授权篡改;可用性则保证合法用户可以及时访问所需信息。此外,数据保护还应遵循最小权限原则,即只赋予程序或用户完成任务所必需的权限,以及预防原则,即在开发阶段就采取措施预防潜在的安全风险。

## 应用C#数据保护原则的实践

在C#应用开发中,可采用多种实践来应用上述数据保护原则。例如,在数据库操作中使用参数化查询以防止SQL注入,或在身份验证过程中实现多因素认证。这些实践有助于构建安全的应用程序,减少数据泄露的风险。后续章节将详细探讨C#中的加密技术、安全编程技巧以及合规性标准,这些都是实现数据保护原则的关键技术与方法。

# 2. C#中的加密技术

## 2.1 对称加密与非对称加密

### 2.1.1 加密算法的选择和应用

在C#中实现数据的加密与解密,是保证数据在存储和传输过程中的安全性的核心技术。对称加密和非对称加密是两种常见的加密方法,各有其应用场景和优势。

对称加密使用相同的密钥进行数据的加密和解密。其优势在于速度快,适合加密大量数据。在C#中常用的对称加密算法包括AES(高级加密标准)、DES(数据加密标准)、3DES(三重数据加密算法)等。

非对称加密使用一对密钥,一个公开的公钥用于加密数据,一个私有的私钥用于解密数据。这种加密方法虽然速度较慢,但由于密钥不同,非常适合在不安全的通道中交换密钥。在C#中常用非对称加密算法有RSA、ECC(椭圆曲线加密)等。

为了选择合适的加密算法,需要考虑以下几个因素:

- 安全需求:需要多高的安全性。

- 性能需求:对加密解密的速度有无特殊要求。

- 数据量大小:处理的数据量是否很大。

- 兼容性:加密的数据是否需要与不同平台和语言进行交互。

### 2.1.2 密钥管理与安全存储

密钥管理是加密技术中的一个关键环节。一个安全的密钥管理系统能够保证密钥的生命周期安全,包括密钥的生成、存储、分发、更换和销毁。

在C#中,密钥可以存储在文件、注册表、环境变量或者使用专门的密钥管理服务中。然而,密钥本身也是需要保护的数据,因此需要采取措施确保其不被未经授权的访问。

密钥的安全存储要考虑以下几个方面:

- 使用加密:将密钥加密后再存储,即使数据泄露,密钥信息也不容易被直接使用。

- 访问控制:限制密钥的访问,只有授权的应用或用户才能访问密钥。

- 定期更新:定期更换密钥可以降低密钥泄露的风险。

- 安全销毁:密钥不再使用时,应该安全地销毁,不留痕迹。

例如,在.NET中,可以使用`ProtectedData`类提供的方法来保护数据,可以加密敏感数据并安全地存储在本地。

```csharp

byte[] originalData = Encoding.UTF8.GetBytes("Secret data");

byte[] encryptedData;

// 加密数据

encryptedData = ProtectedData.Protect(originalData, null);

// 在需要的时候解密数据

byte[] decryptedData = ProtectedData.Unprotect(encryptedData, null);

```

## 2.2 哈希函数与数字签名

### 2.2.1 哈希函数的作用和使用

哈希函数是一种单向加密技术,它可以将任意长度的数据映射成固定长度的哈希值。哈希函数的主要特点包括:

- 不可逆:无法从哈希值推导出原始数据。

- 唯一性:不同的输入数据应该产生不同的哈希值。

- 快速计算:给定数据,计算其哈希值的速度很快。

在C#中,常见的哈希算法包括MD5、SHA1、SHA256等。它们在安全性和性能上各有优缺点,适用于不同的场景。

例如,SHA256是一种安全性较高的哈希函数,常用于数字签名和数据完整性校验。下面是在C#中使用SHA256算法的示例代码:

```csharp

using System.Security.Cryptography;

using System.Text;

public string ComputeSHA256Hash(string input)

{

using (SHA256 sha256Hash = SHA256.Create())

{

byte[] bytes = ***puteHash(Encoding.UTF8.GetBytes(input));

StringBuilder builder = new StringBuilder();

for (int i = 0; i < bytes.Length; i++)

{

builder.Append(bytes[i].ToString("x2"));

}

return builder.ToString();

}

}

```

### 2.2.2 数字签名的原理和实现

数字签名是用于验证数字消息或文档完整性的技术。它利用非对称加密原理,允许发送者使用私钥生成签名,而接收者可以使用相应的公钥来验证签名的真实性。

数字签名的特点包括:

- 验证发送者身份:确保数据是由特定的发送者发送的。

- 数据完整性:验证数据在传输过程中未被篡改。

- 非抵赖性:发送者不能否认发送过该数据。

在C#中,数字签名可以通过使用RSA算法实现。下面是一个数字签名的简单示例:

```csharp

using System;

using System.IO;

using System.Security.Cryptography;

using System.Text;

public class DigitalSignature

{

public static (byte[], byte[]) SignData(byte[] dataToSign, RSAParameters privateKey)

{

using (var rsa = RSA.Create())

{

rsa.ImportRSAPrivateKey(privateKey, out _);

var signature = rsa.SignData(dataToSign, HashAlgorithmName.SHA256, RSASignaturePadding.Pkcs1);

return (dataToSign, signature);

}

}

public static bool VerifySignature(byte[] data, byte[] signature, RSAParameters publicKey)

{

using (var rsa = RSA.Create())

{

rsa.ImportRSAPublicKey(publicKey, out _);

return rsa.VerifyData(data, signature, HashAlgorithmName.SHA256, RSASignaturePadding.Pkcs1);

}

}

}

```

数字签名广泛应用于软件发布、电子邮件和电子文档的验证中,是构建可信系统的重要工具。

## 2.3 传输层安全(TLS/SSL)

### 2.3.1 TLS/SSL协议基础

传输层安全(TLS)和安全套接层(SSL)是互联网上用于保障通信安全的协议。它们通过加密通信过程中的数据,确保数据传输的机密性、完整性和认证。

TLS是SSL的后继版本,提供了更为强大的安全特性。TLS/SSL工作在传输层和应用层之间,对客户端和服务器之间的通信进行加密处理。

TLS/SSL协议的工作流程大体如下:

1. 握手阶段:客户端与服务器进行通信,协商加密算法,互相验证身份,生成会话密钥。

2. 密钥交换:双方确定加密算法后,使用非对称加密交换会话密钥。

3. 加密通信:后续通信均使用对称加密算法和会话密钥进行加密。

4. 结束通信:通信结束后,会话密钥被废弃,确保了密钥的一次性使用。

### 2.3.2 在C#中实现TLS/SSL通信

在.NET Framework和.NET Core中,可以通过SslStream类来实现基于TLS/SSL的加密通信。

以下是一个简单的示例,展示了如何在C#中使用SslStream建立一个安全的TCP连接:

```csharp

using System;

***;

***.Sockets;

using System.Security.Authentication;

using System.Security.Cryptography.X509Certificates;

public class TlsExample

{

public static void Main()

{

// 定义服务器的IP地址和端口

IPAddress localAddr = IPAddress.Parse("***.*.*.*");

int port = 11000;

// 创建一个TCP监听器

TcpListener server = new TcpListener(localAddr, port);

// 开始监听

server.Start();

// 服务器证书用于SSL/TLS握手

X509Certificate2 cert = new X509Certificate2("path_to_certificate.pfx", "password");

// 等待客户端连接

Console.WriteLine("Waiting for a connection...");

TcpClient client = server.AcceptTcpClient();

// 获取网络流

NetworkStream stream = client.GetStream();

// 使用SSL/TLS加密网络流

SslStream sslStream = new SslStream(stream, false, new RemoteCertificateValidationCallback(ValidateServerCertificate));

try

{

// 握手

sslStream.AuthenticateAsServer(cert, clientCertificateRequired: false, SslProtocols.Tls12, checkCertificateRevocation: false);

Console.WriteLine("Connected with {0} encrypted data", sslStream.IsEncrypted ? "ENCRYPTED" : "NOT ENCRYPTED");

// 发送数据到客户端

string message = "Hello from the server";

byte[] data = Encoding.UTF8.GetBytes(message);

s

```

0

0