R语言数据包安全性全攻略:确保代码和数据的绝对安全

发布时间: 2024-11-08 07:49:36 阅读量: 28 订阅数: 30

R语言课程论文文档及代码

# 1. R语言安全性的基础概念

## 数据安全的重要性

在信息技术快速发展的今天,数据安全成为企业、研究机构乃至个人用户最为关注的话题之一。R语言作为一种广泛应用于数据分析、统计和图形显示的编程语言,其安全性同样不容忽视。随着数据量的增长以及数据利用的深入,R语言在处理敏感数据时的安全风险也随之增加。

## R语言的安全性特点

R语言拥有多种内置功能来保证数据处理的安全性。从基础的安全读写数据到防止代码执行中可能发生的注入攻击,R语言提供了丰富的工具和库。了解和掌握这些安全特性对于保护数据完整性、防止信息泄露至关重要。

## 入门级别的安全措施

对于R语言的初学者来说,了解并实施基础级别的安全措施是构建安全应用的第一步。这包括使用R语言提供的安全函数来处理数据输入输出,避免使用不安全的函数,以及合理配置R环境等。本章将从这些基础知识入手,为后续更高级的安全实践奠定基础。

# 2. ```

# 第二章:数据包的加密和解密技术

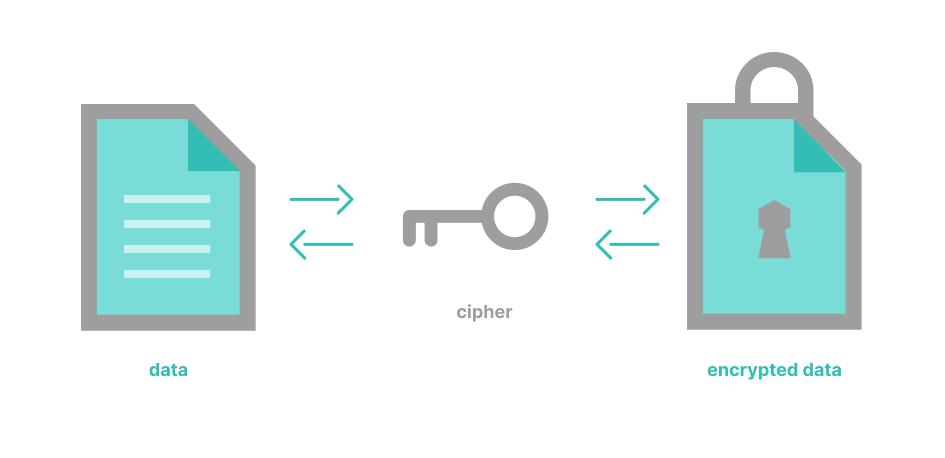

在数字化时代的今天,数据的安全传输成为了不可忽视的问题。加密和解密技术作为保障信息安全的重要手段,为数据传输提供了不可或缺的防护。本章将深入探讨数据包加密与解密的基础技术,并结合R语言进行实际操作的展示,最后还会涉及到密钥管理和存储策略。

## 2.1 基础加密技术

### 2.1.1 对称加密与非对称加密的区别和应用场景

加密技术主要分为两大类:对称加密和非对称加密。对称加密指的是使用相同的密钥进行数据的加密和解密。这种方法的优点是速度快,适合大量数据的加密。然而,对称加密的主要缺点在于密钥的管理和分发。如果密钥在传输过程中被拦截,整个加密机制将变得不安全。

非对称加密则使用一对密钥:公钥和私钥。公钥用于加密数据,私钥用于解密。这种机制提供了更好的安全性,因为它解决了密钥分发的问题。不过,非对称加密处理数据的速度比对称加密慢得多。

### 2.1.2 常见的加密算法及其优缺点分析

下面列出了两种加密算法以及它们的优缺点:

#### AES (高级加密标准)

- **优点**:

- 安全性高,被美国国家标准技术研究所(NIST)采用为加密标准。

- 处理速度快,适合硬件和软件实现。

- **缺点**:

- 密钥长度固定,这可能限制其长期安全性。

#### RSA (Rivest-Shamir-Adleman)

- **优点**:

- 目前广泛使用的一种非对称加密算法,提供了很高的安全性。

- 支持数字签名和密钥交换,应用非常广泛。

- **缺点**:

- 计算成本较高,不适合大量数据的实时加密。

## 2.2 数据包的加密实践

### 2.2.1 使用R语言进行数据加密的步骤

在R语言中,可以利用内置函数或者第三方库来实现数据的加密。以`openssl`包为例,我们可以使用如下步骤实现一个简单的数据加密流程:

1. 安装`openssl`包:

```R

install.packages("openssl")

```

2. 加载`openssl`库,并生成密钥:

```R

library(openssl)

key <- gen_key("aes")

```

3. 对数据进行加密:

```R

plain_text <- "这是一个需要加密的敏感信息"

encrypted <- encrypt(plain_text, key)

```

4. 对加密数据进行解密(验证加密效果):

```R

decrypted <- decrypt(encrypted, key)

print(decrypted)

```

### 2.2.2 加密技术在数据包安全中的应用案例

在R语言中,一个常见的应用场景是在数据库连接中加密敏感信息。例如,在连接MySQL数据库时,我们可以利用`openssl`包对密码进行加密。

1. 加载`DBI`和`RMySQL`包:

```R

library(DBI)

library(RMySQL)

```

2. 加密数据库密码:

```R

db_password <- "mysecretpassword"

encrypted_password <- encrypt(db_password, key)

```

3. 创建数据库连接时使用加密密码:

```R

conn <- dbConnect(

RMariaDB::MariaDB(),

user = "myuser",

password = as.character(encrypted_password),

dbname = "mydatabase"

)

```

## 2.3 数据包的解密和密钥管理

### 2.3.1 安全密钥的生成和存储策略

密钥的安全生成和存储是加密技术中的关键步骤。R语言通过生成随机密钥,然后将其安全地存储在加密存储介质中或使用密钥管理系统,可以确保密钥不被未授权访问。

1. 安全生成密钥:

```R

key <- keygen("aes", keylength = 256) # 生成256位的AES密钥

```

2. 使用`keyring`包存储密钥:

```R

library(keyring)

keyring <- keyring::key_set("my_app_keyring", "mysecretkey", key)

```

### 2.3.2 加密数据包的解密过程及注意事项

在解密过程中,需要特别注意确保密钥的传输安全。以下是一个简单的R语言解密示例:

```R

decrypted_data <- decrypt(encrypted, key)

```

解密时应注意:

- **密钥的安全性**:确保密钥在解密过程中传输时的安全性,避免使用不安全的通道传输密钥。

- **加密算法的选择**:选择适合特定场景的加密算法和密钥长度,以确保数据的安全性。

- **错误处理**:在解密失败的情况下,应当有明确的错误处理机制,以防止敏感信息泄露。

在第二章中,我们深入探讨了数据包加密和解密的技术基础,并展示了如何在R语言中实现这些技术。通过实例演示,我们可以看到加密技术在数据包安全传输中的实际应用。在下一章节,我们将继续深入了解数字签名和完整性验证,这是保障数据安全的另一个重要方面。

```

# 3. 数据包的数字签名与完整性验证

## 3.1 数字签名的原理与方法

### 3.1.1 数字签名的作用和优势

数字签名是信息安全领域中的一个关键概念,它提供了一种验证数据完整性和来源身份的手段。在数据包的传递过程中,数字签名可以用来确保数据自签名后未被篡改,并且确实由声称的发送者发出。这在保证数据的完整性和不可否认性方面至关重要。

数字签名的原理基于非对称加密技术,通常涉及到一对密钥:公钥和私钥。发送者使用私钥对数据进行加密,生成签名,然后将数据和签名一起发送给接收者。接收者利用发送者的公钥对签名进行解密,如果解密后的数据与原始数据一致,证明数据未被篡改,且确实由持有私钥的发送者发出。

数字签名的优势在于其提供了不可否认性,因为只有拥有对应私钥的人才能生成有效的签名,而任何人都可以使用公钥来验证签名的有效性。此外,数字签名还能够防止发送者在事后否认曾经发送过的数据,增加了商务和通讯的可靠性。

### 3.1.2 构建数字签名的流程和工具

为了构建数字签名,首先需要一个密钥生成器来创建一对非对称密钥。在R语言中,我们可以使用`openssl`包来生成密钥和进行签名操作。以下是构建数字签名的基本流程和使用到的R语言函数:

1. 安装并加载`openssl`库。

2. 使用`openssl::rsa_keygen`函数生成一对密钥。

3. 使用私钥对数据进行签名。

4. 使用公钥验证签名。

```R

# 安装并加载openssl库

if (!requireNamespace("openssl", quietly = TRUE)) {

install.pac

```

0

0