【Win32Security对象保护】:Python中的文件和注册表项权限管理

发布时间: 2024-10-14 03:47:31 阅读量: 2 订阅数: 8

# 1. Python中的文件和注册表项权限管理基础

## 1.1 文件和注册表项权限的概念

在IT行业中,文件和注册表项的权限管理是确保系统安全和数据保护的基本组成部分。Python作为一种强大的编程语言,提供了丰富的库来帮助开发者管理这些权限。在深入探讨如何使用Python进行权限管理之前,我们需要先了解一些基础知识。

### 文件权限

文件权限通常决定了哪些用户或进程可以读取、写入或执行特定的文件。在Windows系统中,这些权限通过安全描述符来定义,它们包含了文件的所有者、组以及与之关联的访问控制列表(ACL)。

### 注册表项权限

注册表是Windows操作系统用于存储配置信息的数据库。与文件权限类似,注册表项也拥有自己的权限设置,这些设置定义了谁可以读取或修改注册表中的键和值。

## 1.2 文件和注册表项权限的重要性

在操作系统中,不恰当的权限设置可能会导致数据泄露、系统被恶意软件感染或其他安全问题。因此,了解如何在Python中管理和维护这些权限是至关重要的。

### 数据安全

确保只有授权的用户或服务可以访问敏感文件和注册表项,可以有效防止数据泄露和未授权的修改。

### 系统稳定性和性能

合理的权限设置有助于维持系统的稳定性和性能,避免因权限问题导致的应用程序崩溃或系统错误。

## 1.3 Python中的权限管理工具

Python提供了多种内置和第三方库来管理文件和注册表项权限。例如,`os` 和 `ntsecuritycon` 模块可以用来修改文件权限,而 `pywin32` 提供了访问和修改注册表项权限的接口。

### 使用示例

以下是一个使用Python `os` 模块修改文件权限的简单示例:

```python

import os

# 设置文件权限

path = 'C:\\path\\to\\your\\file.txt'

# 使用os.chmod()方法更改权限

# os.chmod(path, mode)

```

这个示例展示了如何使用Python更改文件的权限,但请注意,这只是一个基础示例,实际应用中可能需要更复杂的权限管理操作。

通过本章的学习,我们为后续章节深入探讨Win32Security对象保护和权限管理工具的使用打下了基础。接下来,我们将进一步了解Windows安全模型及其在Python中的应用。

# 2. Win32Security对象保护的理论基础

在本章节中,我们将深入探讨Windows安全模型的核心概念,以及如何利用Win32Security对象来管理文件和注册表项的权限。我们将从安全主体和权限的基础知识开始,逐步深入到访问控制列表(ACL)和访问控制条目(ACE)的细节,以及Win32Security对象的类型和属性。最后,我们将介绍权限管理的基本操作,包括权限检查和修改。

## 2.1 Windows安全模型概述

Windows安全模型是操作系统安全性的基石,它定义了如何在系统级别上进行身份验证和授权。在这一节中,我们将了解安全主体、权限、访问控制列表(ACL)和访问控制条目(ACE)的概念。

### 2.1.1 安全主体和权限

安全主体是指那些能够被系统识别和管理的安全对象,包括用户、组和计算机。每个安全主体都有一个唯一的安全标识符(SID),用于在系统中进行身份验证和授权。

**权限**则是指安全主体对资源(如文件、目录、注册表项等)执行操作的能力。权限可以是基本权限,如读取和写入,也可以是更高级的权限,如更改权限和取得所有权。

### 2.1.2 访问控制列表(ACL)和访问控制条目(ACE)

访问控制列表(ACL)是一种数据结构,它包含了定义如何保护一个安全对象的访问控制条目(ACE)。每个ACE指定了一个安全主体的访问权限,并且可以是允许或拒绝类型的。

ACL可以是自由格式的或系统访问控制列表(SACL)的。自由格式的ACL用于定义对资源的访问权限,而SACL用于定义审计策略,记录对资源的访问尝试。

## 2.2 Win32Security对象的类型和属性

Win32Security对象是在Windows操作系统中用于管理安全描述符的对象。这些对象可以是文件系统对象,也可以是注册表项对象。在本节中,我们将探讨这些对象的类型和属性。

### 2.2.1 文件系统对象

文件系统对象,如文件和文件夹,可以通过Win32Security对象来管理其安全属性。这些安全属性包括文件的所有权、文件权限和继承设置。

在Python中,我们可以使用内置的`os`模块来操作文件系统对象的权限,或者使用`pywin32`库来访问更详细的Win32Security对象属性。

### 2.2.2 注册表项对象

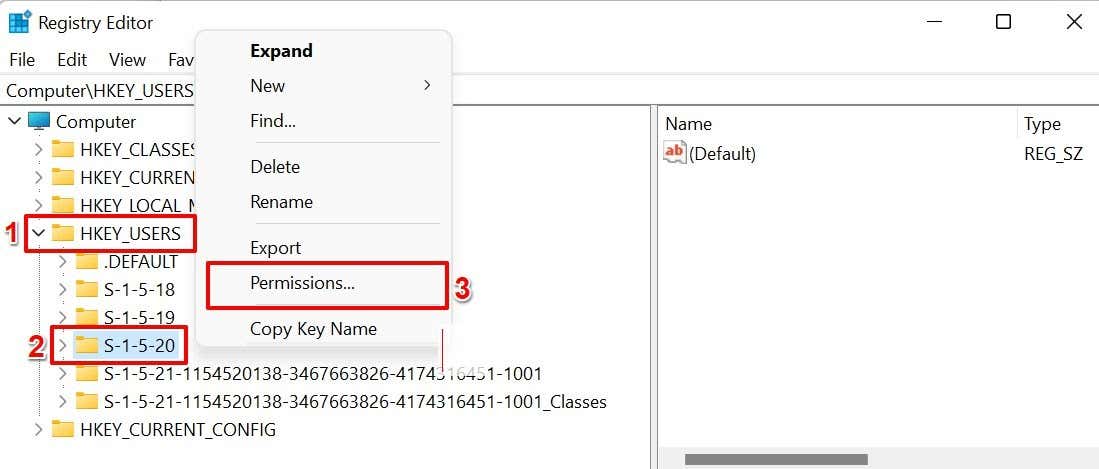

注册表项对象是指在Windows注册表中的键和值。这些对象同样有安全描述符,可以定义哪些安全主体可以访问或修改注册表项。

在Python中,我们可以使用`winreg`模块来操作注册表项的安全属性,或者使用`pywin32`库来实现更复杂的权限管理。

## 2.3 权限管理的基本操作

在本节中,我们将介绍如何进行权限检查和修改。这些是管理Win32Security对象时最基本的操作,它们对于确保系统安全至关重要。

### 2.3.1 权限检查

权限检查是指验证特定的安全主体是否具有执行特定操作的权限。在Python中,我们可以使用内置函数来检查文件或注册表项的权限。

例如,使用`os.access()`函数可以检查文件的读取和写入权限。以下是一个简单的代码示例,展示了如何检查文件的读取权限:

```python

import os

# 检查文件是否具有读取权限

file_path = 'example.txt'

if os.access(file_path, os.R_OK):

print(f'{file_path} 可读')

else:

print(f'{file_path} 不可读')

```

### 2.3.2 权限修改

权限修改是指更改安全主体对资源的访问权限。在Python中,我们可以使用`os`模块或`pywin32`库来修改文件或注册表项的权限。

例如,使用`os.chmod()`函数可以更改文件的权限。以下是一个简单的代码示例,展示了如何更改文件的权限:

```python

import os

# 更改文件权限

file_path = 'example.txt'

new_mode = 0o644 # 设置读写权限

os.chmod(file_path, new_mode)

```

在本章节中,我们介绍了Windows安全模型的基本概念,包括安全主体、权限、ACL和ACE。我们还探讨了Win32Security对象的类型和属性,以及如何进行权限检查和修改。这些知识为下一章的实践操作奠定了理论基础。

# 3. 实践应用Win32Security对象保护

## 3.1 文件权限的实践操作

### 3.1.1 设置文件权限

在本章节中,我们将深入探讨如何在Python中使用Win32Security对象来设置文件权限。我们将首先了解如何获取文件的安全描述符,然后学习如何修改这些描述符来授予或拒绝特定用户或组的访问权限。

#### 获取文件的安全描述符

在Python中,我们可以使用`pywin32`库来获取文件的安全描述符。以下是一个示例代码块,展示了如何获取一个文件的安全描述符:

```python

import win32security

import pywintypes

# 获取文件句柄

hFile = win32file.CreateFile(

"C:\\path\\to\\your\\file.txt",

win32con.GENERIC_READ,

win32con.FILE_SHARE_READ,

None,

win32con.OPEN_EXISTING,

win32con.FILE_ATTRIBUTE_NORMAL,

None

)

# 获取文件的安全描述符

sd = win32security.GetFileSecurity(

hFile,

win32security.DACL_SECURITY_INFORMATION

)

# 关闭文件句柄

win32file.CloseHandle(hFile)

```

在这个代码块中,我们首先使用`CreateFile`函数打开一个文件并获取其句柄。然后,我们调用`GetFileSecurity`函数并传入所需的参数来获取文件的安全描述符。最后,我们关闭文件句柄以释放资源。

#### 修改文件的安全描述符

一旦我们获取了文件的安全描述符,我们可以修改它以改变文件的权限。以下是一个示例代码块,展示了如何修改文件的安全描述符:

```python

import win32security

import pywintypes

# 创建新的安全描述符

# 这里我们创建一个新的DACL,其中包含两个访问控制条目

new_dacl = win32security.ACL()

new_dacl.AddAccessAllowedAce(

win32security.ACL_REVISION,

win32security.STANDARD_RIGHTS_REQUIRED | win32security.SYNCHRONIZE | win32security.FILE_READ_DATA,

win32security.SID("S-1-5-21-xxxxxx-xxxxxx-xxxxxx-501")

)

new_dacl.AddAccessDeniedAce(

win32security.ACL_REVISION,

win32security.FILE_ALL_ACCESS,

win32security.SID("S-1-5-21-xxxxxx-xxxxxx-xxxxxx-500")

)

# 创建一个新的安全描述符,并设置新的DACL

new_sd = win32security.SECURITY_DESCRIPTOR()

new_sd.SetSecurityDescriptorDacl(1, new_dacl, 0)

# 获取文件句柄

hFile = win32file.CreateFile(

"C:\\path\\to\\your\\file.txt",

win32con.GENERIC_ALL,

win32con.FILE_SHARE_READ,

None,

win32con.OPEN_EXISTING,

win32con.FILE_ATTRIBUTE_NORMAL,

None

)

# 设置新的安全描述符

win32security.SetFileSecurity(

hFile,

win32security.DACL_SECURITY_INFORMATION,

new_sd

)

# 关闭文件句柄

win32file.CloseHandle(hFile)

```

在这个代码块中,我们首先创建一个新的访问控制列表(ACL)并添加两个访问控制条目(ACE)。然后,我们创建一个新的安全描述符,并将新的ACL设置为其DACL。接下来,我们打开文件并获取其句柄。最后,我们调用`SetFileSecurity`函数来设置文件的新安全描述符。

### 3.1.2 继承和复制权限

在本小节中,我们将讨论如何处理文件权限的继承和复制。在Windows文件系统中,文件权限可以通过继承从父目录传递给子目录和文件。此外,当文件被复制或移动时,权限设置也可以被保留或修改。

#### 处理权限继承

权限继承是通过文件或目录的继承属性来控制的。每个文件或目录都有一个继承标志,指示它是否继承来自其父级的安全描述符。以下是一个示例代码块,展示了如何检查和设置文件权限的继承:

```python

import win32file

import win32con

# 获取文件句柄

hFile = win32file.CreateFile(

"C:\\path\\to\\your\\file.txt",

win32con.GENERIC_READ,

win32con.FILE_SHARE_READ,

None,

win32con.OPEN_EXISTING,

win32con.FILE_ATTRIBUTE_NORMAL,

None

)

# 获取文件的属性

attrib = win32file.GetFileAttributes(hFile)

# 检查继承标志

if attrib & win32con.FILE_FLAG_BACKUP_SEMANTICS:

print("File has inheritance enabled.")

else:

print("File does not have inheritance enabled.")

# 设置继承标志

new_attrib = attrib | win32con.FILE_FLAG_BACKUP_SEMANTICS

win32file.SetFileAttributes(hFile, new_attrib)

# 关闭文件句柄

win32file.CloseHandle(hFile)

```

在这个代码块中,我们首先使用`CreateFile`函数打开一个文件并获取其句柄。然后,我们调用`GetFileAttributes`函数来获取文件的属性,并检查继承标志。如果文件支持继承,则标志会被设置。如果需要启用继承,我们可以使用位运算来修改属性并调用`SetFileAttributes`函数来更新文件属性。

#### 处理权限复制

当文件被复制时,可以通过`CopyFileEx`函数的参数来控制权限的复制。以下是一个示例代码块,展示了如何在复制文件时保留权限:

```python

import win32file

import win32con

# 源文件和目标文件路径

src_path = "C:\\path\\to\\source\\file.txt"

dst_path = "C:\\path\\to\\destination\\file.txt"

# 调用CopyFileEx函数复制文件,并保留权限

win32file.CopyFileEx(

src_path,

dst_pat

```

0

0